Un completamente nuevo, Realmente infección minero criptomoneda insegura ha sido detectado por los científicos de protección. el software malicioso, llamado Bvhost.exe puede contaminar los enfermos de diana usando una gama de métodos. La esencia detrás de la minera Bvhost.exe es utilizar las actividades minero criptomoneda en los sistemas informáticos de los objetivos con el fin de obtener símbolos Monero en el gasto enfermos. The result of this miner is the raised electrical power expenses and also if you leave it for longer amount of times Bvhost.exe might even harm your computers parts.

Bvhost.exe: Métodos de distribución de

los Bvhost.exe utiliza de malware 2 técnicas preferidas que se hacen uso de los objetivos de ordenador Infect:

- Entrega de carga útil usando infecciones previas. If an older Bvhost.exe malware is released on the target systems it can instantly upgrade itself or download and install a newer variation. Esto es posible mediante el comando de actualización integrada que adquiere la liberación. Esto se hace mediante la unión a un servidor web predefinido pirata informático controlado específica que ofrece el código de malware. El virus descargado adquirirá el nombre de un servicio de Windows y se posicionará en el “%sistema% temp” zona. Las propiedades esenciales y los documentos de disposición del sistema en ejecución se transforman para permitir una infección implacable y silenciosa..

- El aprovechamiento de vulnerabilidades de software. The latest variation of the Bvhost.exe malware have been located to be caused by the some ventures, famoso reconocido para ser utilizada en las huelgas ransomware. Las infecciones son realizadas por dirigir los servicios abiertos mediante el puerto TCP. Los ataques son automatizados por un marco pirata informático controlado que busca determinar si el puerto está abierto. Si se cumple esta condición, escaneará la solución y también recuperará detalles al respecto., incluyendo cualquier tipo de versión y también información de disposición. Exploits y mezclas de usuario y contraseña también preferidos se podrían hacer. Cuando la manipulación se activa frente al código de riesgo, el minero será liberado junto con la puerta trasera.. Esto presentará la una doble infección.

Aparte de estos enfoques, también se pueden utilizar otras técnicas.. Los mineros pueden ser dispersados por correos electrónicos de phishing que se envían al por mayor de manera similar al SPAM, así como también pueden confiar en trucos de diseño social para dejar perplejos a los afectados y hacerles pensar que han obtenido un mensaje de una solución o negocio legítimo.. Los documentos de infección pueden adjuntarse directamente o insertarse en los componentes del cuerpo en material multimedia o enlaces web de texto..

Los delincuentes también pueden crear páginas de destino destructivas que pueden hacerse pasar por páginas web de descarga del proveedor., sitios de descarga de programas de software y también otras áreas a las que se accede con frecuencia. Cuando usan nombres de dominio aparentemente comparables a direcciones genuinas y también certificados de protección, los usuarios pueden verse obligados a interactuar con ellos.. A veces simplemente las abriendo pueden causar la infección minero.

Otro método sería, sin duda, utilizar transportistas que puedan difundirse utilizando esos métodos o mediante redes de intercambio de datos., BitTorrent se encuentra entre uno de los más destacados. Se utiliza regularmente para dispersar programas de software de buena reputación y también documentos y contenido web pirata.. 2 de los portadores de carga útil más destacados son los siguientes:

Varios otros métodos que los infractores de la ley pueden tener en cuenta consisten en el uso de secuestradores de navegadores web, complementos peligrosos que se hacen compatibles con los navegadores de Internet más populares.. Se cargan en los repositorios apropiados con reseñas de usuarios falsas y credenciales de diseñador.. En muchos casos, los resúmenes pueden incluir capturas de pantalla, videos y resúmenes elaborados que fomentan excelentes mejoras en las funciones y optimizaciones del rendimiento. No obstante, tras la instalación, las acciones de los navegadores afectados sin duda se transformarán- Los clientes encontrarán que sin duda serán redirigidos a una página de destino controlada por piratas informáticos y que sus configuraciones podrían verse modificadas. – la página web por defecto, motor de búsqueda en línea, así como la página web de pestañas nuevo.

Bvhost.exe: Análisis

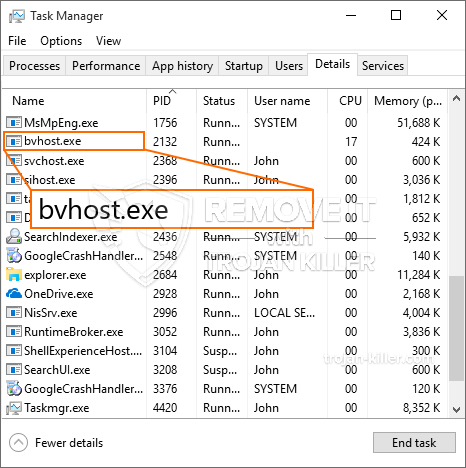

The Bvhost.exe malware is a classic case of a cryptocurrency miner which depending upon its configuration can trigger a variety of harmful actions. Su objetivo principal es la realización de trabajos matemáticos complejos que se aprovecharán de las fuentes disponibles del sistema: UPC, GPU, memoria, así como área del disco duro. La forma de operar es mediante la unión a un servidor llamado piscina minera especial donde se descarga el código necesario. Tan pronto como una de las tareas que se descarga se iniciará al mismo tiempo,, varias circunstancias se pueden ejecutar en cuanto. Cuando se completa una tarea prevista otra se descargará en su lugar y el bucle sin duda proceder hasta que el ordenador está apagado, la infección se elimina o una ocasión más comparables se lleva a cabo. Criptomoneda será otorgado a los controladores de criminales (piratería equipo o de un hacker solitario) directamente a sus bolsillos.

Un atributo peligrosos de esta clasificación de malware es que las muestras similares a éste pueden tomar todos los recursos del sistema y también prácticamente hacer que el ordenador de la víctima inutilizable hasta que el peligro haya sido eliminado por completo. Muchos de ellos incluyen una instalación consistente que los hace realmente difícil deshacerse de. Estos comandos harán modificaciones para arrancar alternativas, arrangement data and also Windows Registry values that will make the Bvhost.exe malware start automatically as soon as the computer system is powered on. El acceso a la curación de las selecciones de alimentos, así como las alternativas pueden ser bloqueados que hace numerosos eliminación manual de guía prácticamente inútil.

Esta infección específica será sin duda configurar un servicio de Windows por sí mismo, cumpliendo con el análisis llevado a cabo allí la seguridad de las siguientes acciones que se han observado:

. Durante los procedimientos mineros del malware asociado se puede conectar a la ejecución de los servicios actualmente en las aplicaciones de Windows y también de terceros instaladas. Al hacerlo los administradores del sistema pueden no observar que los lotes de recursos origina a partir de un proceso separado.

| Nombre | Bvhost.exe |

|---|---|

| Categoría | Trojan |

| Subcategoría | criptomoneda Miner |

| peligros | alto uso de CPU, reducción de la velocidad de Internet, PC se bloquea y se congela y etc.. |

| Propósito principal | Para ganar dinero para los criminales cibernéticos |

| Distribución | torrentes, Juegos gratuitos, Aplicaciones Cracked, Email, los sitios web cuestionables, exploits |

| Eliminación | Instalar GridinSoft Anti-Malware to detect and remove Bvhost.exe |

Este tipo de infecciones de malware son especialmente fiable en la realización de comandos avanzados si está configurado de modo. Se basan en un marco modular que permite a los controladores criminales para orquestar todo tipo de hábitos nocivos. Entre los ejemplos populares es la modificación del registro de Windows – modificaciones cadenas asociadas por el sistema operativo puede provocar interrupciones significativas en el rendimiento, así como la incapacidad de la accesibilidad servicios de Windows. Dependiendo del alcance de los cambios que asimismo puede hacer que el ordenador completamente inutilizable. Por otro lado la manipulación de los valores de las partes del Registro procedentes de cualquier tipo de terceros montada aplicaciones pueden sabotear ellas. Algunas aplicaciones pueden dejar de liberar por completo, mientras que otros pueden, de repente dejó de funcionar.

Este minero específico en su variación presente se concentra en la minería de la criptomoneda Monero incluyendo una variación personalizada de motor minería CPU XMRig. If the projects verify successful then future variations of the Bvhost.exe can be introduced in the future. A medida que el software malicioso hace uso de vulnerabilidades de software del programa de contaminar los hosts de destino, que puede ser parte de un co-infección peligrosa con ransomware así como troyanos.

Removal of Bvhost.exe is strongly recommended, ya que se corre el riesgo de no sólo una gran factura de energía eléctrica si está funcionando en su ordenador, sin embargo, el minero puede llevar a cabo, además, otras tareas no deseados en ella, así como también dañar el ordenador completamente.

Bvhost.exe removal process

PASO 1. Ante todo, es necesario descargar e instalar GridinSoft Anti-Malware.

PASO 2. Entonces usted debe elegir “Análisis rápido” o “Análisis completo”.

PASO 3. Corre a escanear su ordenador

PASO 4. Después de terminar el análisis, es necesario hacer clic en “Aplicar” button to remove Bvhost.exe

PASO 5. Bvhost.exe Removed!

Guía de vídeo: How to use GridinSoft Anti-Malware for remove Bvhost.exe

Cómo evitar que su PC de reinfección con “Bvhost.exe” en el futuro.

Una potente solución antivirus capaz de detectar el malware y el bloque sin archivo es lo que necesita! Las soluciones tradicionales de detectar malware basado en las definiciones de virus, y por lo tanto a menudo no pueden detectar “Bvhost.exe”. GridinSoft Anti-Malware ofrece protección contra todo tipo de malware incluyendo malware sin archivo como “Bvhost.exe”. GridinSoft Anti-Malware ofrece analizador de comportamiento basado en la nube para bloquear todos los archivos desconocidos, incluyendo malware de día cero. Dicha tecnología puede detectar y eliminar por completo “Bvhost.exe”.