a partir de 2020, una nominación separada para componentes de sistemas de control industrial aparecerá en la competencia de hackers éticos Pwn2Own. Pwn2Own organizadores darán a los participantes una tarea de cortar los sistemas de ICS.

UNAt la Cumbre de Miami en enero, expertos tratarán de romper ocho productos que se presentan en cinco categorías. El fondo de premios de esta parte de la competencia será más que $250 mil."A partir del próximo enero, Pwn2Own vuelve a crecer al agregar una tercera competencia en la conferencia S4 en Miami South Beach del 21 al 23 de enero, 2020. Este concurso se enfoca en Sistemas de Control Industrial (ICS) y protocolos asociados ", - escribir organizadores Pwn2Own.

En la nominación “Servidores Administrativos“, los participantes tendrán que atacar Iconics Genesis64 y Plataformas SCADA de encendido por automatización inductiva disponible en la red de prueba desde su computadora portátil.

Los organizadores sugirieron varios niveles de posible rendimiento de hackers. Así, un apagado forzado de un sistema o su transferencia a una condición de denegación de servicio se estima en $5,000, y una explotación para la divulgación no autorizada de información traerá a un especialista el doble. El bono máximo de $20 mil recibirán un hacker ético que logrará la ejecución remota de código dentro de cualquiera de los programas.

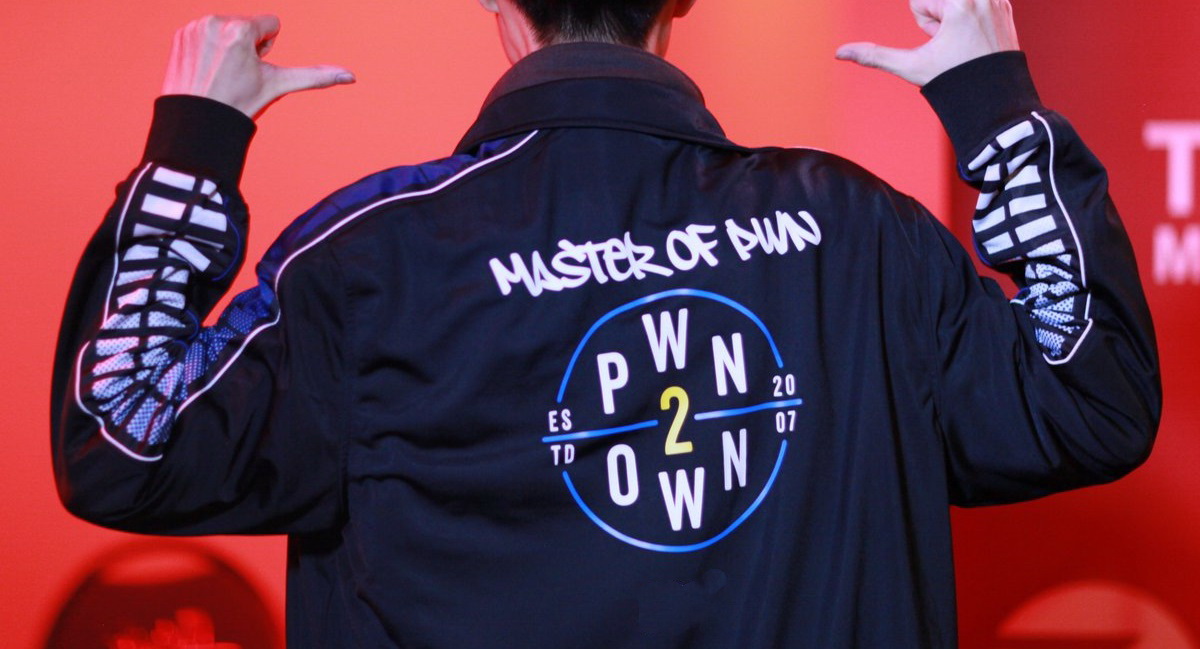

Adicionalmente, los concursantes podrán tratar de comprometer el Triangle MicroWorks SCADA Data Gateway solicitud, presentado en el "Puertas de enlace DNP3"Categoría. Por hackear un programa de comunicación, los hackers éticos pueden obtener de $5 a $20 mil, así como hasta 20 Puntos Master of Pwn, tomado en cuenta al determinar el ganador absoluto.

"Hemos tenido discusiones durante años sobre cómo ejecutar un Pwn2Own para ICS, pero hay muchos desafíos para realizar tal concurso. Para superar estos problemas, trabajamos con varias personas y compañías dentro de la industria de ICS para asegurarnos de que tenemos los productos y categorías adecuados para crear una prueba significativa de la seguridad de estos productos y protocolos ", - organizadores de informes.

Para servidores que utilizan el Comunicaciones de plataforma abierta (OPC) especificación, Se proporcionará una categoría separada para Pwn2Own 2020. Se pedirá a los participantes que llamen a DoS, para obtener la divulgación de información confidencial o para ejecutar remotamente su código en Servidor de demostración de ANSI C de Unified Automation y Fundación OPC OPC UA .NET Standard plataformas.

En la categoria “Estaciones de trabajo de ingeniería” solo hay un producto. Para el lanzamiento remoto de un script de terceros en el entorno de desarrollo de Estudio de automatización de Rockwell 5000, especialistas en seguridad de la información podrán obtener $20 mil.

Por la nominación "Interfaz hombre-máquina”, los organizadores prepararon una confrontación de productos competidores de los dos principales actores del mercado. Los hackers éticos podrán ejecutar su código de forma remota en Schneider Electric y FactoryTalk View SE EcoStruxure Operator Terminal Estaciones de trabajo expertas de Rockwell Automation. Para los participantes que intentan piratear el último sistema, se proporcionan bonificaciones adicionales por ponerlo en una condición de denegación de servicio o divulgación no autorizada de información, así como una bonificación por separado para un exploit que es resistente a reiniciar el programa.

leer también: Los investigadores encontraron vulnerabilidades en eRosary rosarios inteligentes de los desarrolladores del Vaticano

El último Pwn2Own tuvo lugar en marzo de este año y trajo a sus participantes más de medio millón de dólares.. El triunfo de la competencia fue el fluoroacetate equipo, quien logró hackear el sistema a bordo del Modelo Tesla 3 y recibió el auto eléctrico como premio para la competencia.

Pwn2Own recuerda que el objetivo siempre es corregir estos errores antes de que los atacantes los exploten activamente.