Kryptowährung Bergbau und Identitätsdiebstahl Botnet Smominru (auch als Ismo bekannt) begann unglaublich schnell zu verbreiten.

EINaut Forscher aus der Guardicore Labs Mannschaft, die Botnet Infekte Mehr als 90 tausend Computer jeden Monat auf der ganzen Welt.„Der Angriff kompromittiert Windows-Rechner ein mit EternalBlue nutzen und Brute-Force auf verschiedene Dienste, einschließlich MS-SQL, RDP, Telnet und mehr. In seiner nach der Infektion Phase, es stiehlt Opfer Credentials, Trojan installiert ein Modul und ein cryptominer und breitet sich innerhalb des Netzwerks“, - sagen Guardicore Labs Forscher.

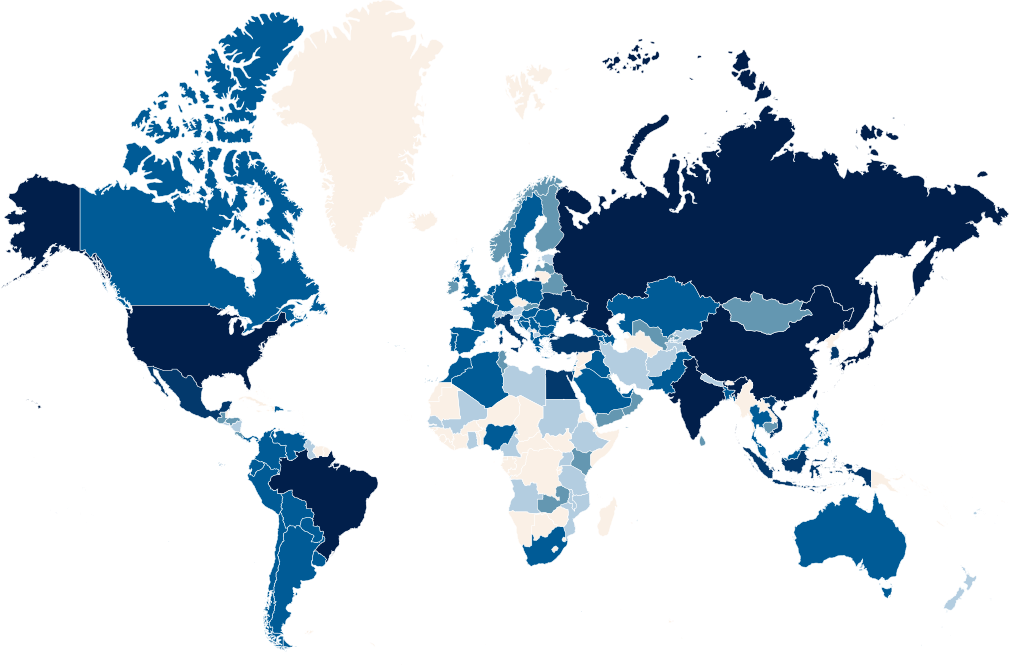

Im August dieses Jahres allein, Mehr als 4.9 tausend Netzwerke wurden mit Malware infiziert. Die Kampagne betroffenen US-amerikanischen Universitäten, medizinische Firmen, und sogar Cyber-Unternehmen, sowie Systeme in China, Taiwan, Russland, und Brasilien.

Die meisten infizierten Computern führen Sie Windows 7 und Windows Server 2008 und sind kleine Server mit 1-4 CPU-Kern, als Folge davon wandten sich viele von ihnen aus unbrauchbar werden durch übermäßige CPU-Auslastung während des Abbaus.

Schon seit 2017, die Smominru Botnet wurde Kompromisse Windows-basierte Systeme mit der EternalBlue ausnutzen, von der US National Security Agency erstellt, aber später veröffentlicht von der Internet-Kriminalität Gruppe Schatten Broker. Der Wurm wurde entwickelt, den Zugriff auf verwundbare Systeme zu erlangen, die Brute-Force von verschiedenen Windows-Diensten, einschließlich MS-SQL, RDP und Telnet.

lesen Sie auch: Emotet Botnet ist zurück und Angriffe Benutzer

Einmal auf dem System, Smominru installiert den Trojaner Malware und die Kryptowährung Bergmann, breitet sich innerhalb des Netzwerks, und nutzt die Fähigkeiten der Opfer’ Computer CPUs Monero abzubauen und es den Angreifern Mappe schicken.

Angreifer schaffen viele Backdoors auf dem Computer in den verschiedenen Phasen des Angriffs. Dazu gehören neu erstellte Benutzer, geplante Aufgaben, WMI-Objekte, und Dienste konfiguriert beim Booten starten. Forscher verwalten den Zugang zu einem der wichtigsten Cyber-Kriminellen zu gewinnen’ Server, die speichert Informationen über die Opfer und ihre gestohlenen Zugangsdaten.

„Attack Protokolle beschreiben jedes infizierte System, einschließlich Informationen über externe und interne IP-Adressen, Betriebssystem, und CPU-Last. Außerdem, Angreifer versuchen, Informationen über laufende Prozesse zu sammeln und Anmeldeinformationen stehlen die Mimikatz Hilfe“, - Experten sagen.

Im Gegensatz zu früheren Versionen von Smominru, die neue Version beseitigt auch die Spuren der Infektion von anderen cyberkriminellen Gruppen von kompromittierten Systemen, und blockiert auch die TCP-Ports (SMB, RPC), verhindert das Eindringen von Konkurrenten.