Zum ersten Mal Clickjacking zog die Aufmerksamkeit von Informationssicherheitsexperten mehr als vor zehn Jahren, und seit dieser Zeit geht es weiter mit Cyber-Kriminellen sehr beliebt sein. Jetzt Skripte für Clickjacking auf vielen Websites entdeckt.

Drotz die ständige Verbesserung der Schutzmechanismen gegen diese Bedrohung durch Browser-Entwickler, es ist nicht möglich, es zu zerstören.Ein Team von Forschern, bestehend aus Microsoft-Experten und Wissenschaftler aus China, Südkorea und die American University, analysiert 250 tausend Websites von der Alexa-Liste.

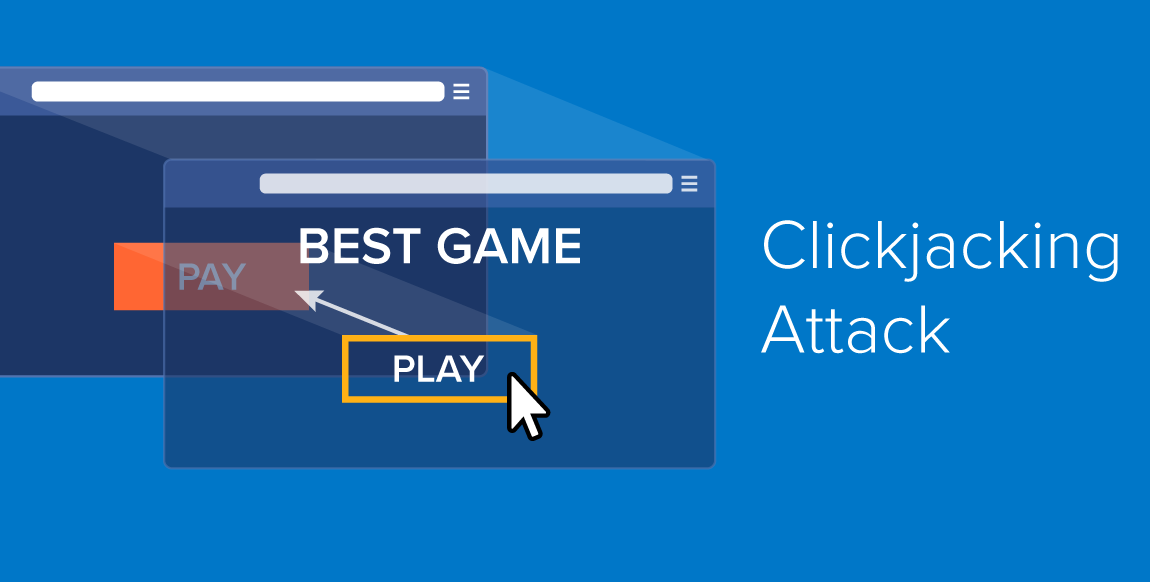

„Aufgrund der kritischen Rolle der Klicks im Web-Ökosystem, Angreifer wollen echte Benutzer klickt abfangen entweder bösartige Befehle in einer anderen Anwendung im Namen des Benutzers oder fabrizieren realistisch AdClick Datenverkehr senden“, - Bericht Spezialisten.

Forscher haben drei Techniken identifiziert derzeit von Cyber-Kriminellen verwendet Klicks abfangen.

Die Liste der Clickjacking-Techniken beinhaltet das Abfangen von Hyperlinks (Verwendung von Drittanbieter-Skripte, die mit dem ursprünglichen URLs in Wechselwirkung treten, oder riesige Links, die decken die meisten der Seite), Hinzufügen Navigationsereignisse auf dem Seitenelement, sowie verschiedene visuelle Techniken (Zum Beispiel, Kopieren von Original-Elemente oder der Verwendung von transparenten Schichten).

lesen Sie auch: Android Banker Cerberus Verwendet Pedometer Erkennung zu vermeiden

In einem Studie namens "Alle Ihre Klicks Belong to Me: Untersuchung Klicken Sie Interception im Web“, Experten erstellt für die Überwachung klicken Abfangen des Observer Rahmen. Aufgrund der dynamischen, erlebnisreichen Natur von Web-Anwendungen, es ist nicht möglich, Skripte für Clickjacking zu bewerten, gerade indem Sie den Anwendungscode suchen, und deshalb wurde das Observer-Tool entwickelt.

Auf 613 des 250 Tausend Websites suchtes, Forscher fanden heraus, 437 Drittanbieter-Skripte abfangen Klicks. Das Gesamtpublikum dieser Seiten ist 43 Millionen Nutzer pro Tag.

Third-Party-Skripte Trick Opfer in vor Ort Elemente Sie entweder, dass wie die ursprüngliche Inhalt aussehen oder unsichtbar sind und auf der Oberseite des ursprünglichen Inhalts platziert. Einige Skripte abfangen Klicks, um zu monetarisieren, Die Forscher stellten fest.

So, 36% von 3251 eindeutige URLs für Klicks Abfangen sind mit Werbung verbunden – der wichtigste Weg, um im Internet monetarisieren. Neben Monetisierung, Cyber-Kriminelle nutzen Clickjacking Systeme mit Malware zu infizieren.

„Neben der Monetisierung, wir finden, dass Klick Abfangen eines Benutzers führen kann schädliche Inhalte zu besuchen. Im Speziellen, wir wurden einige gefälschte Anti-Virus gerichtet (VON) Software und Drive-by-Download-Seiten, wenn wir manuell einige des Klick Abfangen URLs geprüft“, - sagte Forscher.

Forscherteam der Ansicht, dass ihre Arbeit wirft ein Licht auf einer aufstrebende Client-Seite Bedrohung, und unterstreicht die Notwendigkeit, das Privileg von Drittanbietern JavaScript-Code zu beschränken.