Brandneu, wirklich unsicher Kryptowährung Bergmann-Infektion wird von Sicherheit und Sicherheitsexperten entdeckt worden,. die Malware, namens X64.exe können unter Verwendung einer Auswahl von Mitteln Ziel Opfer verunreinigen. Die Grundidee hinter dem X64.exe Bergmann ist zu Kryptowährung miner Aufgaben auf den Computersystemen der Erkrankten um Monero Symbole auf Ziele Kosten zu beschäftigen zu erwerben. The end result of this miner is the elevated electrical energy bills and also if you leave it for longer amount of times X64.exe may also damage your computers components.

X64.exe: Verteilungsmethoden

Das X64.exe Malware nutzt 2 bevorzugte Verfahren der Verwendung von Computern kontaminieren Targets hergestellt sind:

- Payload Lieferung mit Vor-Infektionen. If an older X64.exe malware is deployed on the target systems it can immediately update itself or download and install a more recent version. Dies ist mit Hilfe des eingebauten Update-Befehls möglich, die den Start bekommt. Dies wird durch die Verbindung zu einem bestimmten vordefinierten Hacker gesteuerte Server durchgeführt, die den Malware-Code liefert. Das heruntergeladene Virus wird den Namen eines Windows-Dienst erwerben sowie in der positioniert werden “%System% temp” Standort. Vital properties and also operating system configuration files are transformed in order to allow a consistent as well as quiet infection.

- Software-Programm Ausnutzen von Sicherheitslücken. The most current version of the X64.exe malware have actually been located to be triggered by the some exploits, commonly known for being used in the ransomware strikes. Die Infektionen werden durch Targeting offene Lösungen über den TCP-Port erfolgen. Die Streiks werden von einem Hacker gesteuerte Struktur automatisiert die für sucht, ob der Port offen ist. If this condition is satisfied it will scan the solution and recover info about it, including any type of version and also arrangement information. Ventures as well as preferred username as well as password combinations may be done. Wenn die Manipulation im Vergleich zum Risikocode aktiviert ist, wird der Miner zusammen mit der Hintertür bereitgestellt. Dies wird die eine doppelte Infektion bieten.

Neben diesen Methoden können auch verschiedene andere Methoden verwendet werden. Miners can be dispersed by phishing emails that are sent in bulk in a SPAM-like manner as well as depend on social engineering tricks in order to confuse the sufferers into believing that they have actually gotten a message from a genuine service or firm. The virus documents can be either directly connected or inserted in the body materials in multimedia web content or text links.

The wrongdoers can also create harmful landing web pages that can pose vendor download and install pages, software program download sites as well as various other often accessed locations. When they use similar appearing domain names to legit addresses and also safety certificates the customers may be pushed right into interacting with them. In vielen Fällen öffnen sie nur können die Bergmann-Infektion verursachen.

Another method would certainly be to use haul providers that can be spread out utilizing those methods or through file sharing networks, BitTorrent ist ein von einem der prominentesten. It is frequently used to distribute both legit software program and files and pirate content. Zwei eines der beliebtesten Streckendienstanbieter sind folgende:

Various other methods that can be considered by the lawbreakers consist of using browser hijackers -unsafe plugins which are made compatible with one of the most popular internet browsers. They are submitted to the relevant repositories with fake user evaluations and programmer credentials. In vielen Fällen können die Beschreibungen von Screenshots bestehen, video clips and fancy descriptions promising great feature improvements as well as performance optimizations. However upon installment the behavior of the affected web browsers will transform- individuals will certainly locate that they will certainly be rerouted to a hacker-controlled touchdown page and also their setups could be altered – die Standard-Webseite, Internet-Suchmaschine und auch brandneue Registerkarten Seite.

X64.exe: Analyse

The X64.exe malware is a traditional situation of a cryptocurrency miner which depending on its setup can create a variety of harmful activities. Sein Hauptziel ist komplizierte mathematische Jobs auszuführen, die sicherlich von den verfügbaren Systemressourcen profitieren: Zentralprozessor, GPU, Speicher und Festplatte Zimmer. Die Art, wie sie arbeiten, ist von einem speziellen Server namens Bergbau Pool Anbringen wo der erforderliche Code heruntergeladen und installiert werden. So schnell, wie bei den Aufgaben heruntergeladen wird es gleichzeitig wird damit begonnen,, zahlreiche Umstände können so schnell ausgeführt werden wie. Wenn ein gegebener Auftrag abgeschlossen ist eine andere wird sicher an seinem Platz heruntergeladen werden und auch wird die Schleife sicher fortgesetzt werden, bis das Computersystem ausgeschaltet ist, die Infektion beseitigt oder eine andere ähnliche Gelegenheit geschieht. Kryptowährung wird sicherlich zu den kriminellen Controller kompensiert werden (Hacker-Team oder ein einsames cyber) direkt an ihren Geldbeutel.

Ein unsicheres Merkmal dieser Gruppe von Malware ist, dass Beispiele wie diese alle Systemquellen nehmen und praktisch auch das Zielcomputersystem sinnlos machen, bis die Gefahr völlig tatsächlich wurde losgeworden von. Die meisten von ihnen gehören eine einheitliche Installation, die sie wirklich schwer macht, zu entfernen. Diese Befehle werden Anpassungen vornehmen Alternativen zu booten, setup data and also Windows Registry values that will make the X64.exe malware begin immediately once the computer system is powered on. Der Zugang zu Rekuperation Nahrungsmittelvorwähleren und Alternativen kann blockiert werden, was praktisch nutzlos mehrere Hands-on-Elimination Übersichten bietet.

Diese spezifische Infektion wird sicherlich Konfiguration Windows-Dienst für sich selbst, an die Leiter Sicherheit und Bewertung der Sicherheit von anhaftenden ther Einhaltung Aktivitäten beobachtet wurden:

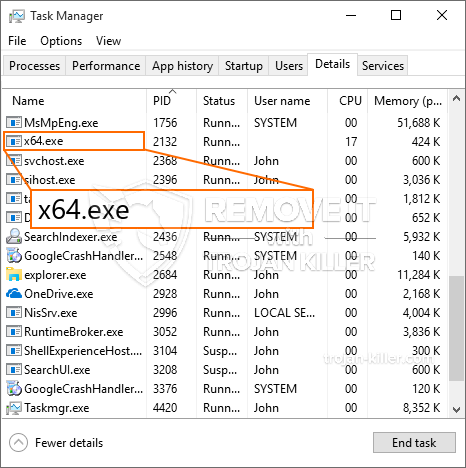

. Während der miner Verfahren können die verknüpfte Malware Haken bis zu derzeit Windows-Dienste und Drittanbietern einrichten Anwendungen ausgeführt werden. Dadurch sehen, so dass die Systemadministratoren möglicherweise nicht, dass die Ressourcenbelastung kommt aus einem anderen Verfahren.

| Name | X64.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove X64.exe |

Diese Art von Malware-Infektionen ist besonders effektiv bei der Ausführung innovativer Befehle, wenn sie so eingerichtet sind. They are based upon a modular structure allowing the criminal controllers to coordinate all type of harmful actions. Eines der bekanntesten Beispiele ist die Änderung der Windows-Registrierung – adjustments strings related by the operating system can cause major performance disturbances and the inability to gain access to Windows services. Depending upon the extent of adjustments it can likewise make the computer system entirely unusable. Auf der anderen Seite Anpassung der Registry-Werte von jeder Art von Fremd montiert kommenden Anwendungen können sie sabotieren. Einige Anwendungen können kurze fallen ganz einzuführen, während andere ganz plötzlich zu arbeiten aufhören.

This particular miner in its current variation is concentrated on mining the Monero cryptocurrency having a customized variation of XMRig CPU mining engine. If the campaigns prove effective after that future variations of the X64.exe can be launched in the future. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts verunreinigen, es kann Teil eines gefährlichen Koinfektion mit Ransomware und Trojanern auch.

Removal of X64.exe is highly suggested, considering that you take the chance of not only a huge electrical energy bill if it is working on your COMPUTER, however the miner might likewise execute various other undesirable activities on it and also harm your COMPUTER completely.

X64.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove X64.exe

SCHRITT 5. X64.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove X64.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “X64.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “X64.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “X64.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “X64.exe”.