Brandneu, extrem unsichere Kryptowährung miner Virus wurde tatsächlich von Sicherheits Forscher entdeckt. die Malware, namens WinSys.exe infizieren kann die Verwendung einer Auswahl von Mitteln Ziel Erkrankten machen. Der Hauptpunkt hinter dem WinSys.exe-Miner besteht darin, Cryptocurrency-Miner-Aktivitäten auf den Computersystemen der Opfer einzusetzen, um Monero-Symbole bei Zielausgaben zu erwerben. The end result of this miner is the elevated electrical power bills and if you leave it for longer periods of time WinSys.exe may even harm your computers elements.

WinSys.exe: Verteilungsmethoden

Das WinSys.exe Malware-Anwendungen 2 popular approaches which are utilized to infect computer system targets:

- Payload Lieferung über Vor-Infektionen. If an older WinSys.exe malware is released on the victim systems it can automatically upgrade itself or download a newer variation. Dies ist möglich, den integrierten Upgrade-Befehl, der den Start erwirbt. Dies wird durch das Anbringen an einen bestimmten vordefinierten Hacker gesteuerten Web-Server durchgeführt, die den Malware-Code gibt. Die heruntergeladene Infektion wird sicherlich den Namen einer Windows-Lösung erhalten und auch in das “%System% temp” Bereich. Vital residential or commercial properties and running system configuration documents are transformed in order to allow a consistent as well as silent infection.

- Software Application Vulnerability Exploits. The latest version of the WinSys.exe malware have been located to be triggered by the some ventures, widely understood for being made use of in the ransomware assaults. Die Infektionen werden durch Targeting offene Dienste über den TCP-Port erfolgen. Die Angriffe werden von einem Hacker-kontrollierten Rahmen automatisiert die oben schaut, ob der Port offen ist. If this condition is met it will check the service and fetch information concerning it, including any variation as well as setup information. Exploits und auch sowie Passwort-Mischungen bevorzugt Benutzername getan werden könnte. Wenn der Gebrauch macht von dem Bergmann gegen den anfälligen Code ausgelöst wird, wird sicherlich zusammen mit dem Backdoor eingesetzt werden. Dies bietet sicherlich die eine Doppelinfektion.

Besides these approaches various other strategies can be used too. Miners can be distributed by phishing emails that are sent out in bulk in a SPAM-like manner and rely on social design tricks in order to confuse the sufferers into believing that they have actually gotten a message from a legit service or business. The infection data can be either straight attached or inserted in the body materials in multimedia material or message web links.

The bad guys can additionally develop destructive landing web pages that can impersonate vendor download web pages, Downloadseiten für Softwareanwendungen und andere Bereiche, auf die häufig zugegriffen wird. When they make use of similar seeming domain to legitimate addresses and safety and security certifications the customers might be persuaded right into interacting with them. In vielen Fällen lediglich Öffnen sie die Bergmann-Infektion auslösen können.

One more strategy would be to make use of haul service providers that can be spread using those techniques or using data sharing networks, BitTorrent ist eine der prominentesten. It is regularly used to disperse both genuine software application and also documents and pirate web content. 2 der markantesten Strecken Dienstleistern sind die folgenden:

Other methods that can be thought about by the wrongdoers consist of using web browser hijackers -harmful plugins which are made suitable with one of the most popular internet browsers. They are published to the pertinent repositories with phony customer reviews and developer credentials. In den meisten Fällen können die Zusammenfassungen Screenshots enthalten, videos and also fancy descriptions encouraging excellent feature enhancements as well as performance optimizations. Nonetheless upon installation the habits of the impacted internet browsers will certainly change- customers will find that they will certainly be rerouted to a hacker-controlled landing web page and their settings could be modified – die Standard-Webseite, Suchmaschine und neue Registerkarten Seite.

WinSys.exe: Analyse

The WinSys.exe malware is a timeless instance of a cryptocurrency miner which relying on its setup can cause a wide array of dangerous actions. Its primary objective is to carry out complicated mathematical tasks that will certainly make the most of the available system resources: Zentralprozessor, GPU, Speicher sowie Festplattenbereich. The method they operate is by connecting to a special web server called mining swimming pool from where the called for code is downloaded and install. Sobald eine der Aufgaben heruntergeladen wird es sicherlich gleichzeitig begonnen werden,, mehrere Umstände kann weg sein, wenn. When a given job is completed one more one will certainly be downloaded and install in its area and also the loop will proceed up until the computer system is powered off, wird die Infektion von oder ein ähnlicher Fall tritt losgeworden. Kryptowährung wird sicherlich zu den kriminellen Controller belohnt (Hacker-Team oder ein einsamer Hacker) direkt an ihre Budgets.

A dangerous quality of this group of malware is that examples like this one can take all system sources and also almost make the sufferer computer pointless until the threat has been totally eliminated. The majority of them include a consistent installation that makes them truly tough to get rid of. Diese Befehle werden Änderungen auch Alternativen machen, arrangement files as well as Windows Registry values that will make the WinSys.exe malware begin immediately as soon as the computer system is powered on. Access to recuperation food selections as well as alternatives may be obstructed which renders several manual elimination guides practically useless.

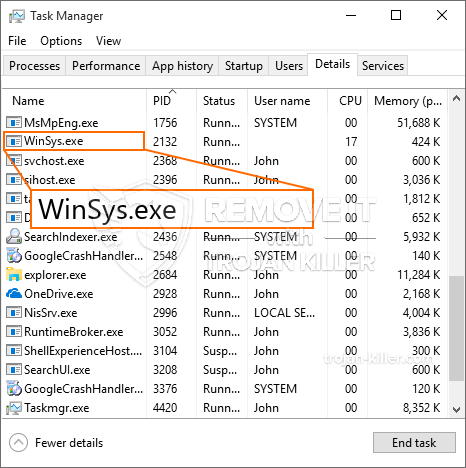

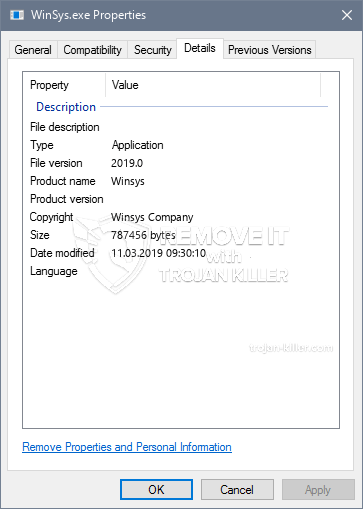

Diese spezifische Infektion wird sicherlich Anordnung ein Windows-Dienst für sich, durchgeführt mit dem Sicherheitsanalyse entspricht Tätigkeiten ther Ankleben beobachtet tatsächlich worden:

. During the miner procedures the associated malware can connect to currently running Windows solutions and third-party mounted applications. Auf diese Weise können die Systemmanager möglicherweise nicht feststellen, dass die Quelllast von einem separaten Prozess stammt.

| Name | WinSys.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove WinSys.exe |

id =”82931″ align =”Aligncenter” width =”600″] WinSys.exe

WinSys.exe

These type of malware infections are specifically effective at executing advanced commands if set up so. They are based upon a modular framework enabling the criminal controllers to orchestrate all kinds of hazardous behavior. Unter den prominenten Fällen ist die Einstellung der Windows-Registrierung – alterations strings connected by the os can create significant performance disturbances as well as the lack of ability to accessibility Windows services. Depending upon the range of changes it can additionally make the computer system totally pointless. On the various other hand manipulation of Registry worths coming from any type of third-party mounted applications can sabotage them. Some applications may fall short to launch completely while others can suddenly quit working.

This certain miner in its present version is concentrated on mining the Monero cryptocurrency including a modified variation of XMRig CPU mining engine. If the campaigns prove successful after that future variations of the WinSys.exe can be introduced in the future. Da die Malware machen susceptabilities Einsatz von Software-Ziel-Hosts verunreinigen, es kann Bestandteil einer gefährlichen Koinfektion mit Ransomware und Trojaner sein.

Elimination of WinSys.exe is highly advised, given that you risk not just a large electrical energy expense if it is operating on your PC, yet the miner might additionally perform other unwanted tasks on it as well as even damage your PC permanently.

WinSys.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove WinSys.exe

SCHRITT 5. WinSys.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove WinSys.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “WinSys.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “WinSys.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “WinSys.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “WinSys.exe”.