Ein neuer, wirklich schädlich Kryptowährung miner Virus wurde von Sicherheits Forscher entdeckt worden. die Malware, namens Windriver.exe kann mit einer Auswahl von Möglichkeiten, Ziel Opfer verunreinigen. Das Wesen hinter dem Windriver.exe Bergmann ist zu beschäftigen Kryptowährung miner Aktivitäten auf den Computern von Zielen, um Monero Symbole Erkrankten Kosten zu erwerben. Das Ergebnis dieses Miners sind die erhöhten Stromrechnungen und wenn Sie es für längere Zeit verlassen, kann Windriver.exe sogar Ihre Computersystemkomponenten beschädigen.

Windriver.exe: Verteilungsmethoden

Das Windriver.exe Malware verwendet zwei gängige Ansätze, die verwendet werden, um Computerziele zu kontaminieren:

- Payload Lieferung mittels Vor-Infektionen. Wenn eine ältere Malware Windriver.exe auf den Zielsystemen veröffentlicht wird, kann sie sich automatisch aktualisieren oder eine neuere Variante herunterladen und installieren. Dies ist über den integrierten Upgrade-Befehl möglich, der den Start erhält. Dies wird durch das Anbringen an einen bestimmten vordefinierten Hacker gesteuerten Web-Server durchgeführt, die den Malware-Code liefert. Die heruntergeladene und installierte Infektion erhält den Namen einer Windows-Lösung und wird in der Datei positioniert “%System% temp” Platz. Wichtige Wohnimmobilien sowie laufende Systemkonfigurationsdokumente werden verändert, um eine konsistente und auch geräuschlose Infektion zu ermöglichen.

- Software-Programm Ausnutzen von Sicherheitslücken. Es wurde festgestellt, dass die aktuellste Variation der Malware Windriver.exe durch einige Exploits ausgelöst wird, bekannt dafür, bei Ransomware-Angriffen verwendet zu werden. Die Infektionen werden durchgeführt, durch offene Lösungen Targeting den TCP-Port. Die Angriffe werden von einem Hacker-kontrollierten Rahmen automatisiert die für sucht, ob der Port offen ist. Wenn diese Bedingung erfüllt ist, wird der Dienst sicherlich gescannt und Details dazu abgerufen, inklusive jeglicher Ausführungsart und auch Arrangement-Informationen. Ventures und prominente Benutzernamen sowie Passwort-Kombinationen getan werden könnte. Wenn die Manipulation gegen den anfälligen Code erfolgt, wird der Miner zusammen mit der Hintertür eingesetzt. Dies wird die eine doppelte Infektion bieten.

Neben diesen Methoden können auch verschiedene andere Methoden verwendet werden. Miner können durch Phishing-E-Mails verbreitet werden, die SPAM-ähnlich en gros verschickt werden und auf Social-Engineering-Methoden angewiesen sind, um die Opfer so zu verblüffen, dass sie glauben, eine Nachricht von einem legitimen Dienst oder einer seriösen Firma erhalten zu haben. Die Infektionsdateien können entweder direkt angehängt oder in den Body-Komponenten in Multimedia-Inhalten oder Nachrichten-Weblinks platziert werden.

Die Täter können ebenfalls schädliche Touchdown-Seiten entwickeln, die Download- und Installationsseiten des Anbieters imitieren können, Software-Download-Sites und andere häufig zugegriffen Bereiche. Wenn sie ähnlich erscheinende Domänennamen wie echte Adressen und Schutzzertifizierungen verwenden, können die Benutzer gezwungen werden, mit ihnen zu kommunizieren. In einigen Fällen nur öffnen sie die Bergmann-Infektion auslösen können.

Eine weitere Technik wäre sicherlich die Verwendung von Transportunternehmen, die mit diesen Methoden oder über Netzwerke zur gemeinsamen Nutzung von Dokumenten verteilt werden können, BitTorrent gehört zu den am meisten bevorzugt denjenigen,. Es wird häufig verwendet, um sowohl echte Softwareprogramme und Daten als auch Raubkopien zu verbreiten. 2 einer der prominentesten Streckendienstanbieter sind folgende:

Verschiedene andere Methoden, die von den Übeltätern in Betracht gezogen werden können, umfassen die Verwendung von Webbrowser-Hijackern – gefährliche Plugins, die für die am meisten bevorzugten Internetbrowser geeignet sind. Sie werden mit gefälschten Benutzerbewertungen und auch Entwicklerqualifikationen in die entsprechenden Repositories gepostet. In vielen Fällen könnten die Beschreibungen enthalten Screenshots, Videos sowie ausgefeilte Zusammenfassungen, die großartige Funktionserweiterungen und Effizienzoptimierungen versprechen. Dennoch werden sich die Gewohnheiten der betroffenen Browser bei der Einrichtung ändern- Kunden werden feststellen, dass sie auf eine von Hackern kontrollierte Touchdown-Webseite weitergeleitet werden und ihre Einstellungen geändert werden könnten – die Standard-Startseite, Online-Suchmaschine und brandneue Registerkarten Webseite.

Windriver.exe: Analyse

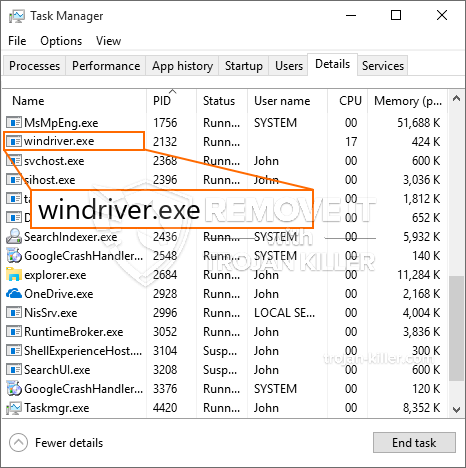

Die Malware Windriver.exe ist eine traditionelle Situation eines Kryptowährungs-Miners, die je nach Anordnung eine Vielzahl gefährlicher Aktivitäten verursachen kann. Sein Hauptziel besteht darin, komplizierte mathematische Aufgaben auszuführen, die die verfügbaren Systemressourcen nutzen: Zentralprozessor, GPU, Speicher sowie Festplatte Zimmer. Die Methode, die sie betreiben, besteht darin, sich mit einem einzigartigen Server namens Mining-Swimmingpool zu verbinden, von dem der angeforderte Code heruntergeladen und installiert wird. Sobald eine der Aufgaben heruntergeladen wurde, wird sie sofort gestartet, mehrere Umstände können sofort ausgeführt werden. Wenn ein bereitgestellter Job abgeschlossen ist, wird an seiner Stelle ein anderer heruntergeladen und die Schleife wird sicherlich fortgesetzt, bis der Computer ausgeschaltet wird, die Infektion entfernt wird oder ein vergleichbares Ereignis eintritt. Kryptowährung wird sicherlich zu den kriminellen Controller kompensiert werden (Hacker-Gruppe oder ein einsames cyber) gerade auf ihren Geldbeutel.

Ein gefährliches Merkmal dieser Malware-Klassifizierung ist, dass Proben wie diese alle Systemquellen nehmen und das Computersystem des Opfers praktisch sinnlos machen können, bis die Bedrohung vollständig beseitigt ist. Die meisten von ihnen verfügen über ein hartnäckiges Setup, das es schwierig macht, sie zu entfernen. Diese Befehle werden sicherlich Modifikationen zu Entscheidungen treffen, Setup-Daten und auch Windows-Registrierungswerte, die die Malware Windriver.exe sicherlich automatisch starten lassen, sobald das Computersystem eingeschaltet wird. Der Zugriff auf Heilungsmenüs und Auswahlmöglichkeiten kann behindert sein, was viele Übersichten über manuelle Entfernungen praktisch wertlos macht.

Diese besondere Infektion wird das Setup eine Windows-Lösung für sich, nach der durchgeführten Sicherheitsbewertung die Einhaltung der Maßnahmen beachtet wurde:

. Während der Miner-Operationen kann sich die verknüpfte Malware an bereits ausgeführte Windows-Dienste und auch an Drittanbieteranwendungen anhängen. Auf diese Weise bemerken die Systemmanager möglicherweise nicht, dass die Ressourcenlose aus einem anderen Verfahren stammen.

| Name | Windriver.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware um Windriver.exe zu erkennen und zu entfernen |

Diese Art von Malware-Infektionen sind speziell effizient zu erreichen anspruchsvolle Befehle, wenn so konfiguriert. Sie basieren auf einem modularen Rahmen auf der Grundlage der kriminellen Controller ermöglicht alle Arten von unsicherem Verhalten zu verwalten. Eines der beliebtesten Beispiele ist die Einstellung der Windows-Registrierung – Modifikationen Strings vom o Zusammenhang kann sowie der Ausfall erhebliche Leistungsunterbrechungen schafft Zugang zu Windows-Diensten zu gewinnen. Je nach Umfang der Änderungen kann es auch das Computersystem macht völlig sinnlos. Auf der verschiedenen anderen Einstellung der Registry worths von Drittanbietern kommen installierten Anwendungen können sie untergraben. Einige Anwendungen möglicherweise nicht ganz starten, während andere plötzlich verlassen können Arbeits.

Diese besondere Bergmann in seiner bestehenden Variation konzentriert sich die Monero Kryptowährung einer geänderten Version von XMRig CPU-Mining-Maschine aus auf Extrahieren. Wenn die Kampagnen effektiv sind, können zukünftige Versionen von Windriver.exe in Zukunft veröffentlicht werden. Da die Malware nutzt Software susceptabilities Ziel-Hosts zu infizieren, es kann mit Ransomware-Komponente eines gefährlichen Koinfektion und Trojanern auch.

Die Beseitigung von Windriver.exe wird dringend empfohlen, man bedenkt, dass Sie die Chance, nicht nur eine große Stromrechnung nehmen, wenn Sie es auf Ihrem PC läuft, doch der Bergmann könnte ebenfalls andere unerwünschte Aufgaben auf sie sowie auch Ihren Computer beschädigen durchführen komplett.

Windriver.exe-Entfernungsprozess

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” Schaltfläche zum Entfernen von Windriver.exe

SCHRITT 5. Windriver.exe entfernt!

Video Guide: So verwenden Sie GridinSoft Anti-Malware zum Entfernen von Windriver.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “Windriver.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Windriver.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Windriver.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Windriver.exe”.