Brandneu, wirklich unsicher Kryptowährung Bergmann-Infektion wird von Sicherheitsexperten entdeckt worden,. die Malware, namens WindowsDefender64.exe mit einer Auswahl von Möglichkeiten, kann Ziel Erkrankten verunreinigen. Das Wesentliche hinter dem WindowsDefender64.exe-Miner ist die Verwendung von Cryptocurrency-Miner-Aufgaben auf den Computern von Opfern, um Monero-Token auf Kosten der Opfer zu erhalten. The result of this miner is the elevated electrical energy costs and also if you leave it for longer periods of time WindowsDefender64.exe may also harm your computers parts.

WindowsDefender64.exe: Verteilungsmethoden

Das WindowsDefender64.exe Malware-Anwendungen 2 prominent Verfahren, die Computer-Ziele kontaminieren werden verwendet,:

- Payload Lieferung mit Vor-Infektionen. If an older WindowsDefender64.exe malware is released on the victim systems it can automatically upgrade itself or download and install a more recent version. Dies ist über den integrierten Upgrade-Befehl möglich, die den Start erwirbt. Dies wird durch die Verknüpfung zu einem bestimmten vordefinierten Hacker-kontrollierten Server durchgeführt, die den Malware-Code gibt. Die heruntergeladene und installiert Infektion wird sicherlich den Namen einer Windows-Lösung und auch in der positioniert werden “%System% temp” Standort. Wichtige Gebäude und Betriebssystem-Anordnung Dateien werden verändert, um eine dauerhafte und stille Infektion zu ermöglichen,.

- Software-Programm Ausnutzen von Sicherheitslücken. The most current version of the WindowsDefender64.exe malware have actually been found to be brought on by the some exploits, berühmt bekannt für die Verwendung von in der Ransomware Streiks gemacht wird. Die Infektionen werden durch Targeting offene Dienste durch den TCP-Port erfolgen. Die Angriffe werden von einem Hacker gesteuerte Struktur automatisiert die oben schaut, ob der Port offen ist. Ist diese Bedingung erfüllt ist, wird es den Dienst scannen und erhalten Informationen, die sie in Bezug auf, einschließlich jeder Art von Variation und Einstelldaten. Ventures und auch prominente Benutzername und auch Passwort-Kombinationen durchgeführt werden können. Wenn der Exploit gegen die verursacht gefährdet Code wird sicherlich der Bergmann zusammen mit dem Backdoor eingesetzt werden. Dies wird die eine doppelte Infektion bieten.

Abgesehen von diesen Methoden können verschiedene andere Ansätze zu nutzen. Miners kann durch Phishing-E-Mails verteilt werden, die in loser Schüttung in einem SPAM artig und stützen sich auf Social-Engineering-Techniken, um die Betroffenen geschickt werden Recht auf perplex zu denken, dass sie tatsächlich eine Nachricht von einem seriösen Lösung oder Unternehmen erhalten. Die Infektion Daten können entweder gerade oder in den Körper Inhalte in Multimedia-Material oder Textlinks setzen befestigt.

Die Kriminellen können zusätzlich destruktiven Zielseiten produzieren, die Lieferanten Download Webseiten ausgeben können, Software-Download-Websites und auch andere häufig zugegriffen Bereiche. Wenn sie Verwendung vergleichbarer erscheinen Domäne legitime Adressen und Sicherheitszertifizierungen machen können die Kunden in mit ihnen in Eingriff werden dazu gezwungen. In einigen Fällen öffnen sie einfach die Bergmann-Infektion aktivieren.

Eine andere Strategie wäre sicherlich Nutzlast Service-Provider zu verwenden, die verteilt werden können, die oben genannten Methoden oder über gemeinsame Nutzung von Daten-Netzwerken unter Verwendung von, BitTorrent gehört zu den beliebtesten. Es wird häufig Verwendung zu verteilen sowohl legit Software und Dokumente sowie Piraten Inhalt gemacht. Zwei eines der beliebtesten Streckenträger sind die folgenden:

Andere Methoden, die von den Rechtsbrechern daran gedacht werden kann, bestehen aus der Nutzung von Internet-Browser-Hijackern -harmful Plugins, die mit einem der beliebtesten Web-Browsern kompatibel gemacht werden. Sie sind mit falschen User-Bewertungen auf die entsprechenden Datenbanken eingereicht und auch Entwickler-Anmeldeinformationen. In vielen Fällen können die Zusammenfassungen Screenshots enthalten, Videoclips und auch anspruchsvolle Zusammenfassungen versprechend hervorragende Funktion Verbesserungen sowie Effizienz-Optimierungen. Jedoch bei der Installation der Aktionen des betroffenen Internet-Browser verwandeln- Einzelpersonen werden sicherlich feststellen, dass sie auf jeden Fall zu einem Hacker gesteuerte Landung Seite und ihre Setups können geändert werden umgeleitet werden – die Standard-Webseite, Suchmaschine und auch neue Registerkarten Seite.

WindowsDefender64.exe: Analyse

The WindowsDefender64.exe malware is a classic case of a cryptocurrency miner which depending on its arrangement can trigger a wide variety of hazardous actions. Sein vorrangiges Ziel ist komplizierte mathematische Jobs auszuführen, die sicherlich die meisten der leicht verfügbaren Systemquellen machen: Zentralprozessor, GPU, Speicher und auch Festplattenspeicher. Die Methode, die sie betrieben wird, von zu einem einzigartigen Server namens Bergbau Pool Anbringen wo der erforderliche Code heruntergeladen. Sobald bei den Aufgaben heruntergeladen wird es sicherlich gleichzeitig begonnen werden,, mehrere Umstände können für einmal verschwunden sein. Wenn eine bestimmte Aufgabe ein zusätzlicher ein abgeschlossen ist, wird in seiner Lage heruntergeladen werden und auch wird die Lücke weiter, bis das Computersystem ausgeschaltet ist, die Infektion entfernt wird oder ein zusätzliches ähnliches Ereignis geschieht. Kryptowährung wird sicherlich zu den kriminellen Controller vergeben (Hacker-Gruppe oder ein einzelner Hacker) direkt an ihren Geldbeutel.

Eine unsichere Qualität dieser Gruppe von Malware ist, dass Beispiele wie diese alle Systemquellen nehmen und praktisch auch das Leidcomputersystem sinnlos bis machen, bis die Gefahr völlig tatsächlich entfernt wurde. Viele von ihnen verfügen über eine einheitliche Rate, die sie wirklich herausfordernd, um loszuwerden, macht. Diese Befehle werden sicherlich Anpassungen Boot-Optionen machen, configuration data and also Windows Registry values that will certainly make the WindowsDefender64.exe malware beginning instantly when the computer is powered on. Zugänglichkeit zur Heilung Lebensmittel-Auswahl und Optionen blockiert werden, die viele Mitmach-Entfernung macht Übersichten praktisch sinnlos.

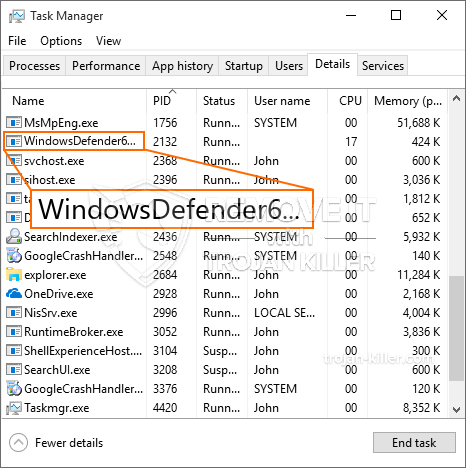

Diese spezifische Infektion Anordnung eine Windows-Lösung für sich, im Anschluss an die durchgeführte Schutzanalyse ther folgende Aktivitäten beobachtet wurde:

. Während des miner Verfahrens kann der angeschlossene Malware Link zur Zeit Windows-Dienste ausgeführt wird und auch von Drittanbietern montiert Anwendungen. so dass die Systemadministratoren beobachten möglicherweise nicht, dass die Ressource Tonnen kommen aus einem anderen Verfahren Dadurch.

| Name | WindowsDefender64.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove WindowsDefender64.exe |

These kind of malware infections are especially efficient at accomplishing sophisticated commands if set up so. They are based upon a modular structure allowing the criminal controllers to orchestrate all sort of dangerous habits. Eines der beliebtesten Fällen ist die Einstellung der Windows-Registrierung – adjustments strings related by the os can trigger major efficiency interruptions and the inability to gain access to Windows services. Je nach Umfang der Änderungen kann es auch das Computersystem macht völlig sinnlos. On the other hand adjustment of Registry worths coming from any kind of third-party mounted applications can undermine them. Some applications might fail to release altogether while others can unexpectedly stop working.

Dieser bestimmte Bergmann in seiner aktuellen Variante konzentriert sich die Monero Kryptowährung von einer veränderten Variante des XMRig CPU-Mining-Maschine aus auf Extrahieren. If the projects show successful after that future versions of the WindowsDefender64.exe can be launched in the future. Da die Malware nutzt Software-Programm susceptabilities Ziel-Hosts verunreinigen, es kann mit Ransomware-Komponente eines gefährlichen Koinfektion und Trojanern auch.

Elimination of WindowsDefender64.exe is highly suggested, since you run the risk of not just a large electrical energy bill if it is working on your PC, but the miner might additionally execute other undesirable tasks on it and also harm your COMPUTER permanently.

WindowsDefender64.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove WindowsDefender64.exe

SCHRITT 5. WindowsDefender64.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove WindowsDefender64.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “WindowsDefender64.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “WindowsDefender64.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “WindowsDefender64.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “WindowsDefender64.exe”.