Brandneu, sehr schädlich Kryptowährung miner Virus wurde von Sicherheit Wissenschaftler tatsächlich erkannt. die Malware, namens Windows Driver.exe kann eine Reihe von Mitteln Ziel Opfer infiziert Verwendung. Der Hauptpunkt hinter dem Windows Driver.exe Miner besteht darin, Cryptocurrency Miner-Aufgaben auf den Computern von Zielen zu verwenden, um Monero-Token auf Kosten der Betroffenen zu erhalten. Das Ergebnis dieses Miners sind die erhöhten Stromkosten und wenn Sie es für längere Zeit verlassen, kann Windows Driver.exe auch Ihre Computersystemkomponenten beschädigen.

Windows Driver.exe: Verteilungsmethoden

Das Windows Driver.exe Malware verwendet zwei bevorzugte Techniken, die verwendet werden, um Computersystemziele zu infizieren:

- Payload Lieferung mit Vor-Infektionen. Wenn eine ältere Windows Driver.exe-Malware auf den Opfersystemen bereitgestellt wird, kann sie sich automatisch aktualisieren oder eine neuere Version herunterladen und installieren. Dies ist durch den integrierten Update-Befehl möglich, der den Start erhält. Dies wird durch das Anbringen an einen bestimmten vordefinierten Hacker gesteuerte-Server durchgeführt, die den Malware-Code liefert. Der heruntergeladene Virus erhält den Namen eines Windows-Dienstes und wird im “%System% temp” Bereich. Wichtige Gebäude und Betriebssystem-Anordnungsdateien werden geändert, um eine unerbittliche und stille Infektion zu ermöglichen.

- Software Application Vulnerability Exploits. Es wurde tatsächlich entdeckt, dass die neueste Variante der Windows Driver.exe-Malware durch einige Exploits verursacht wurde, berühmt anerkannt in der Ransomware-Attacken verwendet werden. Die Infektionen werden durch Targeting offene Dienste über den TCP-Port erfolgen. Die Angriffe sind von einem Hacker-gesteuerte Struktur automatisiert, die sucht, wenn der Port offen ist,. Wenn dieses Problem erfüllt ist, wird es sicherlich die Lösung scannen und Informationen darüber wiederherstellen, inklusive jeglicher Ausführungsart und auch Arrangement-Informationen. Exploits und beliebte Benutzernamen sowie Passwortmischungen können durchgeführt werden. Wenn die Verwendung im Vergleich zum Risikocode aktiviert ist, wird der Miner mit Sicherheit zusammen mit der Hintertür bereitgestellt. Diese präsentiert die eine Doppelinfektion.

Abgesehen von diesen Ansätzen können auch verschiedene andere Techniken verwendet werden. Miner können durch Phishing-E-Mails, die en gros auf SPAM-ähnliche Weise verschickt werden, zerstreut werden, oder sie verlassen sich auf Social-Design-Tricks, um die Opfer zu verwirren, dass sie tatsächlich eine Nachricht von einem legitimen Dienst oder Unternehmen erhalten haben. Die Infektionsdateien können entweder direkt angehängt oder in den Körpermaterialien in Multimedia-Webinhalten oder Nachrichten-Weblinks platziert werden.

Die Übeltäter können auch destruktive Touchdown-Seiten erstellen, die Lieferanten-Download-Seiten darstellen können, Download-Sites für Softwareanwendungen sowie verschiedene andere Bereiche, auf die häufig zugegriffen wird. Wenn sie eine vergleichbar klingende Domain wie echte Adressen sowie Sicherheitszertifizierungen verwenden, könnten die Personen gezwungen werden, mit ihnen in Kontakt zu treten. Manchmal sie nur öffnen können die Bergmann-Infektion auslösen.

Ein weiterer Ansatz wäre der Einsatz von Nutzlastträgern, die mit den oben genannten Techniken oder über Document-Sharing-Netzwerke verbreitet werden können, BitTorrent ist eine der prominentesten. Es wird regelmäßig verwendet, um sowohl echte Softwareanwendungen und Dokumente als auch Raubkopien von Webinhalten zu verbreiten. 2 der beliebtesten Nutzlast Service-Provider sind die folgenden:

Verschiedene andere Methoden, die von den Tätern in Betracht gezogen werden können, bestehen darin, Browser-Hijacker zu verwenden - unsichere Plugins, die mit den gängigsten Internetbrowsern kompatibel gemacht werden. Sie werden mit falschen Einzelbewertungen und Entwicklerqualifikationen in die einschlägigen Datenbanken hochgeladen. In vielen Fällen können die Zusammenfassungen Screenshots enthalten, Videos und komplizierte Beschreibungen versprechen großartige Attributverbesserungen und Leistungsoptimierungen. Trotzdem ändert sich das Verhalten der betroffenen Internetbrowser bei der Einrichtung- Kunden werden sicherlich feststellen, dass sie sicherlich auf eine von Hackern kontrollierte Landingpage weitergeleitet werden und ihre Einstellungen geändert werden könnten – die Standard-Startseite, Online-Suchmaschine und auch brandneue Registerkarten Webseite.

Windows Driver.exe: Analyse

Die Malware Windows Driver.exe ist eine traditionelle Instanz eines Kryptowährungs-Miners, der je nach Konfiguration eine Vielzahl unsicherer Aktivitäten verursachen kann. Das Hauptziel besteht darin, komplexe mathematische Aufgaben auszuführen, bei denen die verfügbaren Systemquellen sicherlich genutzt werden: Zentralprozessor, GPU, Speicher und auch Raum Festplatte. Der Betrieb erfolgt durch Anschließen an einen speziellen Server namens Mining Pool, von dem der erforderliche Code heruntergeladen und installiert wird. Sobald bei den Aufgaben heruntergeladen wird, wird es in der gleichen Zeit gestartet werden, mehrere Umstände können auf einmal durchgeführt werden,. Wenn ein bestimmter Auftrag abgeschlossen ist, wird sicherlich ein anderer heruntergeladen und an seiner Stelle installiert, und die Lücke bleibt sicher bestehen, bis das Computersystem ausgeschaltet wird, Die Infektion wird beseitigt oder eine andere ähnliche Gelegenheit tritt auf. Kryptowährung werden zu den kriminellen Controller kompensiert werden (Hacker-Gruppe oder ein einsames cyber) gerade auf ihre Budgets.

Ein gefährliches Merkmal dieser Kategorie von Malware ist, dass ähnliche Beispiele alle Systemressourcen beanspruchen und den betroffenen Computer praktisch unbrauchbar machen können, bis das Risiko vollständig beseitigt ist. Viele von ihnen verfügen über eine unerbittliche Installation, die es tatsächlich schwierig macht, sie zu entfernen. Diese Befehle werden Anpassungen vornehmen, Entscheidungen zu booten, Setup-Dateien und Windows-Registrierungswerte, die dazu führen, dass die Malware Windows Driver.exe sofort nach dem Einschalten des Computers beginnt. Der Zugang zu Erholungsmenüs sowie zu Alternativen könnte behindert sein, was viele handbetätigte Entfernungsübersichten praktisch wertlos macht.

Diese besondere Infektion wird sicherlich Konfiguration Windows-Dienst für sich selbst, Bei Einhaltung der durchgeführten Sicherheitsanalyse wurden tatsächlich folgende Maßnahmen beobachtet:

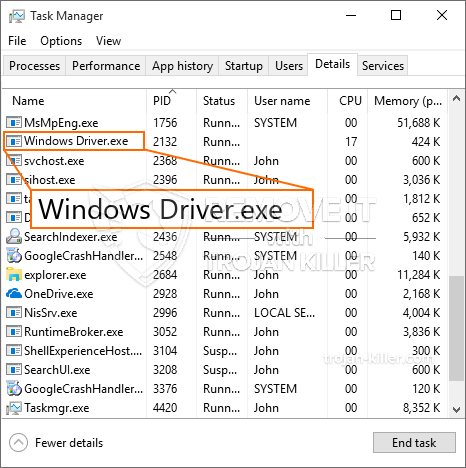

Während der Miner-Prozeduren kann die verknüpfte Malware eine Verknüpfung zu aktuell ausgeführten Windows-Diensten und von Drittanbietern eingerichteten Anwendungen herstellen. Auf diese Weise sehen die Systemmanager möglicherweise nicht, dass die Ressourcenlose aus einem separaten Prozess stammen.

| Name | Windows Driver.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware um Windows Driver.exe zu erkennen und zu entfernen |

Diese Art von Malware-Infektionen sind besonders zuverlässig bei der Ausführung innovative Befehle, wenn so konfiguriert. Sie basieren auf einem modularen Rahmen der kriminellen Controller ermöglicht alle Arten von schädlichen Gewohnheiten orchestrieren. Einer der prominenten Fällen ist die Einstellung der Windows-Registrierung – Veränderungen Saiten durch den o Zusammenhang können erhebliche Effizienz Unterbrechungen auslösen, sowie die Unfähigkeit, den Zugriff auf Windows-Lösungen zu gewinnen. Je nach Umfang der Anpassung kann es zusätzlich das Computersystem macht völlig sinnlos. Auf der verschiedenen anderen Einstellung der Registrierungswerte von jeder Art von aufgebautem Dritt kommenden Anwendungen können sie untergraben. Einige Anwendungen könnten zu kurz ganz zu starten, während andere ganz plötzlich zu arbeiten aufhören.

Dieser spezifische Bergmann in seiner aktuellen Fassung konzentriert sich die Monero Kryptowährung auf Extrahieren einer angepassten Version von XMRig CPU-Mining-Maschine enthält,. Wenn sich die Kampagnen als wirksam bestätigen, können zukünftige Varianten der Windows Driver.exe in Zukunft eingeführt werden. Da die Malware verwendet Software Anwendungsschwachstellen Ziel-Hosts verunreinigen, es kann Teil eines gefährlichen Koinfektion mit Ransomware und Trojaner sein.

Die Beseitigung von Windows Driver.exe wird dringend empfohlen, man bedenkt, dass Sie das Risiko nicht nur eine große Stromrechnung laufen, wenn es auf Ihrem PC arbeitet, aber der Bergmann könnte auch andere unerwünschte Aktivitäten darauf ausführen sowie auch Ihren Computer beschädigen dauerhaft.

Windows Driver.exe Entfernungsprozess

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” Schaltfläche zum Entfernen von Windows Driver.exe

SCHRITT 5. Windows Driver.exe entfernt!

Video Guide: So verwenden Sie GridinSoft Anti-Malware zum Entfernen von Windows Driver.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “Windows Driver.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Windows Driver.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Windows Driver.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Windows Driver.exe”.