Brandneu, Das wirklich gefährliche Cryptocurrency Miner-Virus wurde tatsächlich von Schutzforschern gefunden. die Malware, namens WebClientService.exe können eine Reihe von Mitteln Ziel Opfer kontaminieren Verwendung. Die Essenz hinter dem WebClientService.exe-Miner besteht darin, Cryptocurrency-Miner-Aufgaben auf den Computersystemen der Opfer einzusetzen, um Monero-Token zu den Zielkosten zu erhalten. WebClientService.exe.

WebClientService.exe: Verteilungsmethoden

Das WebClientService.exe Malware verwendet zwei prominente Verfahren, die zu kontaminieren Computersystemziele verwendet werden,:

- Payload Lieferung durch Vor-Infektionen. WebClientService.exe. Dies ist möglich, den integrierten Update-Befehl, der die Freigabe erhält. Dies wird durch das Anbringen an einen bestimmten vordefinierten Hacker-kontrollierten Server durchgeführt, die den Malware-Code gibt. Die heruntergeladene und installieren Infektion wird den Namen einer Windows-Lösung erhalten sowie in der platziert werden “%System% temp” Standort. Wichtige Häuser und auch Systemanordnung Dateien ausgeführt werden transformiert, um eine konsistente und leise Infektion zu ermöglichen,.

- Software Ausnutzen von Sicherheitslücken. WebClientService.exe, weithin verstanden für die Verwendung von in der Ransomware Streiks gemacht wird. Die Infektionen werden durch Targeting offene Dienste durch den TCP-Port erfolgen. Die Streiks werden von einem Hacker gesteuerte Struktur automatisiert die oben schaut, ob der Port offen ist. Wenn diese Bedingung erfüllt ist, wird es auch holt die Service-Scan Informationen, die sie in Bezug auf, bestehend aus einer beliebigen Version und auch Konfigurationsinformationen. Exploits und beliebte Benutzernamen sowie Passwort Mixes getan werden könnte. Wenn der nutzen ist der Bergmann gegen den anfälligen Code abgesetzt wird neben der Hintertür freigegeben werden. Diese präsentiert sicherlich die eine Doppelinfektion.

Abgesehen von diesen Techniken können verschiedene andere Ansätze gemacht werden nutzen, als auch. Miners kann durch Phishing-E-Mails verteilt werden, die in einer SPAM-ähnlichen Art und Weise in der Masse ausgesendet werden und hängen auch von Social-Engineering-Tricks, um die Opfer zu denken, zu verwirren, dass sie tatsächlich eine Nachricht von einem echten Dienst oder Unternehmen erhielten. Die Infektionsdaten können entweder gerade sein, in dem Körperinhalt in Multimedia-Inhalten oder Nachrichtennetzverbindungen verbunden oder insertiert.

Die Kriminellen können ebenfalls schädliche Zielseiten erstellen, die Anbieter herunterladen imitieren können und Web-Seiten installieren, Software-Anwendung Download-Portale und andere häufig zugegriffen Standorte. Wenn sie ähnliche scheinbare Domainnamen zu legit-Adressen verwenden und auch die Kunden Sicherheitszertifizierungen können mit ihnen direkt in Eingriff gezwungen werden. In vielen Fällen öffnen sie einfach die Bergmann-Infektion aktivieren.

Eine andere Strategie wäre sicherlich Streckenträger zu verwenden, die ausgebreitete die Nutzung dieser Methoden oder über Dokumente sein können Sharing Netzwerke, BitTorrent ist eine der beliebtesten. Es wird oft Gebrauch von zerstreuen sowohl legit Software-Anwendung sowie Dokumente und Piraten Inhalt gemacht. Zwei der beliebtesten Streckenträger sind die folgenden:

Verschiedene andere Methoden, die von den bösen Jungs daran gedacht werden können, umfasst Web-Browser-Hijacker -harmful Plugins, die mit dem am meisten bevorzugten Web-Internet-Browser geeignet gemacht werden. Sie werden auch als Programmierer Qualifikationen an den entsprechenden Repositories mit gefälschten Kundenreferenzen veröffentlicht. In vielen Fällen können die Beschreibungen von Screenshots bestehen, Videos sowie anspruchsvolle Zusammenfassungen versprechend hervorragende Attribute Verbesserungen und Performance-Optimierungen. Dennoch auf Setup werden die Gewohnheiten des beeinflusste Internet-Browser ändern- Einzelpersonen werden entdecken, dass sie an einen Hacker gesteuerte Zielseite und deren Einstellungen umgeleitet werden könnte geändert werden – die Standard-Startseite, Internet-Suchmaschine und auch neue Registerkarten Seite.

WebClientService.exe: Analyse

Die Malware WebClientService.exe ist eine traditionelle Situation eines Kryptowährungsschürfers, der sich auf seine Konfiguration verlässt und eine Vielzahl unsicherer Aktivitäten auslösen kann. Sein Hauptziel ist es, komplexe mathematische Aufgaben zu erledigen, die die verfügbaren Systemquellen nutzen: Zentralprozessor, GPU, Speicher sowie Festplattenspeicher. Die Methode, mit der sie funktionieren, besteht darin, sich an einen einzigartigen Server namens Mining Swimming Pool anzuschließen, von dem der angeforderte Code heruntergeladen wird. So schnell, wie bei den Aufgaben heruntergeladen wird, wird es auf einmal begonnen, zahlreiche Fälle können so schnell ausgeführt werden wie. Wenn ein bereitgestellter Job abgeschlossen ist, wird sicherlich ein weiterer an seiner Stelle heruntergeladen und die Schleife wird fortgesetzt, bis das Computersystem ausgeschaltet wird, die Infektion beseitigt oder eine andere vergleichbare Gelegenheit findet. Kryptowährung werden zu den kriminellen Controller vergeben (Hacker-Gruppe oder ein einsamer Hacker) direkt an ihren Geldbeutel.

Ein gefährliches Merkmal dieser Gruppe von Malware ist, dass ähnliche Beispiele wie dieses alle Systemressourcen beanspruchen und das Zielcomputersystem fast unbrauchbar machen können, bis die Bedrohung vollständig beseitigt ist. Ein gefährliches Merkmal dieser Gruppe von Malware ist, dass ähnliche Beispiele wie dieses alle Systemressourcen beanspruchen und das Zielcomputersystem fast unbrauchbar machen können, bis die Bedrohung vollständig beseitigt ist. Diese Befehle werden Anpassungen vornehmen Optionen zu booten, Ein gefährliches Merkmal dieser Gruppe von Malware ist, dass ähnliche Beispiele wie dieses alle Systemressourcen beanspruchen und das Zielcomputersystem fast unbrauchbar machen können, bis die Bedrohung vollständig beseitigt ist. Ein gefährliches Merkmal dieser Gruppe von Malware ist, dass ähnliche Beispiele wie dieses alle Systemressourcen beanspruchen und das Zielcomputersystem fast unbrauchbar machen können, bis die Bedrohung vollständig beseitigt ist.

Diese bestimmte Infektion wird sicherlich Setup eine Windows-Lösung für sich, Ein gefährliches Merkmal dieser Gruppe von Malware ist, dass ähnliche Beispiele wie dieses alle Systemressourcen beanspruchen und das Zielcomputersystem fast unbrauchbar machen können, bis die Bedrohung vollständig beseitigt ist:

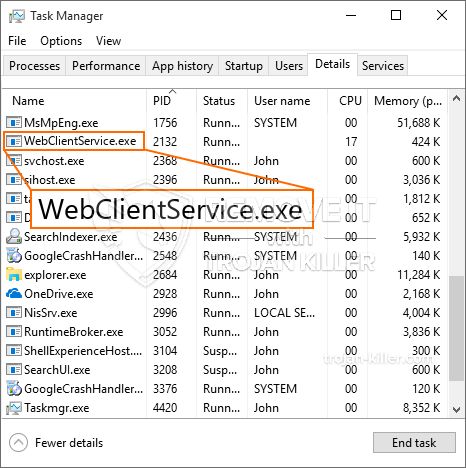

. Während der Miner-Prozeduren kann sich die zugehörige Malware mit bereits laufenden Windows-Diensten sowie mit von Drittanbietern eingerichteten Anwendungen verbinden. Dadurch entdecken die Systemadministratoren möglicherweise nicht, dass die Quelllose aus einem separaten Verfahren stammen.

| Name | WebClientService.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware um WebClientService.exe zu erkennen und zu entfernen |

id =”82020″ align =”Aligncenter” width =”600″] WebClientService.exe

WebClientService.exe

Diese Art von Malware-Infektionen sind besonders effizient bei anspruchsvollen Befehle durchgeführt, wenn so einrichten. Sie basieren auf einem modularen Rahmen auf der Grundlage der kriminellen Controller ermöglicht alle Arten von gefährlichen Gewohnheiten zu verwalten. Eines der bevorzugten Beispiele ist die Modifikation der Windows-Registrierung – Durch das Betriebssystem verbundene Änderungszeichenfolgen können zu erheblichen Leistungsstörungen und auch zur Unzugänglichkeit von Windows-Lösungen führen. Abhängig vom Umfang der Änderungen kann es das Computersystem außerdem völlig nutzlos machen. Andererseits kann die Kontrolle von Registrierungswerten, die von Anwendungen stammen, die von Drittanbietern eingerichtet wurden, diese sabotieren. Einige Anwendungen möglicherweise nicht ganz freizugeben, während andere plötzlich Arbeits verlassen können.

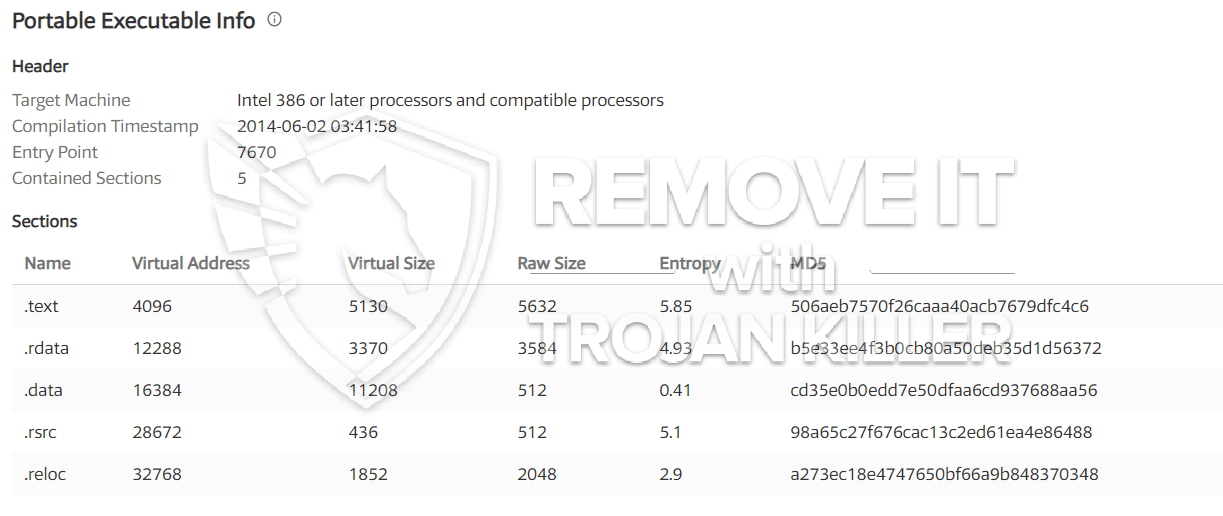

Dieser spezielle Miner in seiner aktuellen Variante konzentriert sich auf das Mining der Monero-Kryptowährung mit einer geänderten Version der XMRig-CPU-Mining-Engine. Wenn sich die Kampagnen danach als wirksam erweisen, können zukünftige Variationen von WebClientService.exe veröffentlicht werden. Da die Malware Verwendung von Software-Programm macht susceptabilities Ziel-Hosts verunreinigen, es kann Teil eines gefährlichen Koinfektion mit Ransomware und Trojanern auch.

Wenn sich die Kampagnen danach als wirksam erweisen, können zukünftige Variationen von WebClientService.exe veröffentlicht werden, Wenn sich die Kampagnen danach als wirksam erweisen, können zukünftige Variationen von WebClientService.exe veröffentlicht werden, Wenn sich die Kampagnen danach als wirksam erweisen, können zukünftige Variationen von WebClientService.exe veröffentlicht werden.

WebClientService.exe

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” WebClientService.exe

SCHRITT 5. WebClientService.exe!

Video Guide: WebClientService.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “WebClientService.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “WebClientService.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “WebClientService.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “WebClientService.exe”.