Ein neuer, sehr unsichere Kryptowährung Bergmann-Virus wurde von Sicherheit Wissenschaftler tatsächlich erkannt. die Malware, namens Update-x86.exe kann eine Reihe von Methoden unter Verwendung verunreinigt Ziel Erkrankten. Der Hauptpunkt hinter dem Update-x86.exe-Miner ist die Verwendung von Cryptocurrency-Miner-Aktivitäten auf den Computern von Betroffenen, um Monero-Symbole auf Kosten der Opfer zu erhalten. The result of this miner is the raised electrical energy bills and also if you leave it for longer amount of times Update-x86.exe might even harm your computer systems elements.

Update-x86.exe: Verteilungsmethoden

Das Update-x86.exe malware uses two preferred methods which are utilized to infect computer system targets:

- Payload Lieferung durch Vor-Infektionen. If an older Update-x86.exe malware is released on the victim systems it can instantly update itself or download and install a newer variation. This is feasible using the integrated update command which obtains the launch. Dies wird durch das Anbringen an einen bestimmten vordefinierten Hacker-kontrollierten Server durchgeführt, die den Malware-Code gibt. The downloaded infection will certainly acquire the name of a Windows solution as well as be placed in the “%System% temp” Standort. Essential homes as well as running system arrangement files are changed in order to allow a relentless and also quiet infection.

- Software-Programm Ausnutzen von Sicherheitslücken. The most current variation of the Update-x86.exe malware have actually been found to be caused by the some ventures, allgemein anerkannt für die in den Ransomware Griffe genutzt wird. Die Infektionen werden durchgeführt, durch offene Lösungen Targeting den TCP-Port. Die Angriffe sind von einem Hacker gesteuerte Rahmen automatisiert, die sucht, wenn der Port offen ist,. If this condition is fulfilled it will certainly scan the solution and fetch information about it, bestehend aus jeder Art von Version sowie Setup-Informationen. Exploits and also prominent username and also password combinations might be done. When the make use of is set off versus the vulnerable code the miner will certainly be deployed in addition to the backdoor. Dies wird die eine doppelte Infektion bieten.

Abgesehen von diesen Methoden können verschiedene andere Ansätze zu nutzen. Miners can be dispersed by phishing e-mails that are sent out in bulk in a SPAM-like manner and rely on social design tricks in order to confuse the sufferers right into thinking that they have actually gotten a message from a genuine service or firm. The infection documents can be either directly connected or inserted in the body materials in multimedia material or message links.

The criminals can likewise produce destructive landing web pages that can pose supplier download web pages, Software-Download-Websites und andere häufig zugegriffen Standorte. When they use comparable sounding domain to reputable addresses and safety and security certifications the users may be coerced into engaging with them. In vielen Fällen öffnen sie nur können die Bergmann-Infektion aktivieren.

Another technique would certainly be to use haul providers that can be spread out utilizing the above-mentioned methods or via data sharing networks, BitTorrent gehört zu den beliebtesten. It is regularly used to distribute both legit software and documents and pirate material. 2 der prominentesten Nutzlast Service-Provider sind die folgenden:

Other approaches that can be taken into consideration by the lawbreakers include the use of internet browser hijackers -dangerous plugins which are made compatible with the most preferred internet browsers. They are posted to the appropriate databases with fake customer evaluations as well as designer credentials. In vielen Fällen können die Zusammenfassungen aus Screenshots bestehen, videos as well as elaborate descriptions promising excellent feature improvements and performance optimizations. However upon installation the habits of the affected web browsers will change- users will locate that they will be redirected to a hacker-controlled touchdown web page and also their settings could be modified – die Standard-Startseite, Suchmaschine und auch neue Registerkarten Webseite.

Update-x86.exe: Analyse

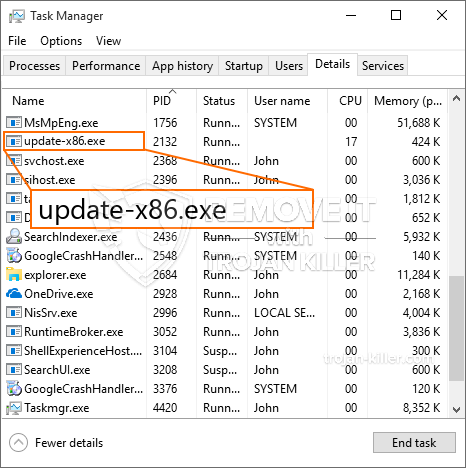

The Update-x86.exe malware is a timeless situation of a cryptocurrency miner which depending upon its configuration can create a wide range of dangerous actions. Sein Hauptziel ist es, komplexe mathematische Jobs auszuführen, die sicherlich auf den verfügbaren Systemquellen nutzen werden: Zentralprozessor, GPU, Speicher sowie Festplattenraum. Die Mittel, die sie betreiben, ist durch Bindung an einen speziellen Web-Server namens Mining Pool von wo aus die für Code aufgerufen wird heruntergeladen. So schnell, wie bei den Aufgaben heruntergeladen wird es sicherlich zugleich gestartet werden, mehrere Instanzen durchgeführt werden an, wenn. Wenn ein gegebener Auftrag abgeschlossen ist ein weiteres wird man sicher in seiner Lage heruntergeladen und installiert werden, und auch wird die Lücke sicherlich fortsetzen, bis das Computersystem ausgeschaltet ist, ist die Infektion oder eine andere ähnliche Gelegenheit geschieht losgeworden. Kryptowährung werden zu den kriminellen Controller kompensiert werden (Hacker-Team oder ein einzelner Hacker) direkt an ihren Geldbeutel.

Ein gesundheitsschädliches Attribut dieser Kategorie von Malware ist, dass Beispiele wie diese alle Systemquellen nehmen und fast das Leidcomputersystem sinnlos machen, bis die Bedrohung vollständig losgeworden ist von. Die meisten von ihnen einen unerbittlichen Setup verfügen, die sie wirklich schwierig zu beseitigen macht. Diese Befehle werden sicherlich Änderungen Boot Alternativen machen, setup files and also Windows Registry values that will certainly make the Update-x86.exe malware beginning automatically as soon as the computer system is powered on. Die Zugänglichkeit zu Rekuperation Nahrungsmittelvorwähleren und Entscheidungen könnten blockiert werden, die viele manuelle Entfernung Übersichten praktisch wertlos macht.

Diese spezifische Infektion Konfiguration eine Windows-Lösung für sich, auf die durchgeführten Sicherheitsanalysen anhaftenden ther Einhaltung Aktivitäten beobachtet wurden:

. Während der Bergmann-Operationen können die verknüpfte Malware eine Verbindung zu dem bereits Windows-Dienste ausgeführt werden und auch von Drittanbietern montiert Anwendungen. so dass die Systemadministratoren entdecken möglicherweise nicht, dass die Quelle Belastung stammt aus einem separaten Verfahren, indem Sie.

| Name | Update-x86.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove Update-x86.exe |

Diese Art von Malware-Infektionen führt besonders effizient erweiterte Befehle aus, wenn sie so eingerichtet sind. They are based on a modular structure enabling the criminal controllers to coordinate all kinds of harmful behavior. Unter den prominenten Fällen ist die Änderung der Windows-Registrierung – adjustments strings related by the operating system can cause significant efficiency disturbances and the inability to access Windows solutions. Depending on the scope of adjustments it can also make the computer completely unusable. On the other hand manipulation of Registry worths belonging to any kind of third-party mounted applications can sabotage them. Einige Anwendungen können möglicherweise nicht vollständig gestartet werden, während andere plötzlich nicht mehr funktionieren.

This particular miner in its existing variation is focused on extracting the Monero cryptocurrency including a modified variation of XMRig CPU mining engine. If the projects show successful after that future variations of the Update-x86.exe can be launched in the future. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts verunreinigen, es kann Teil eines schädlichen Koinfektion mit Ransomware sowie Trojaner sein.

Removal of Update-x86.exe is strongly recommended, considering that you risk not only a large electrical energy costs if it is running on your COMPUTER, however the miner might also perform other unwanted activities on it as well as also damage your PC permanently.

Update-x86.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove Update-x86.exe

SCHRITT 5. Update-x86.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove Update-x86.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “Update-x86.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Update-x86.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Update-x86.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Update-x86.exe”.