Brandneu, sehr unsichere Kryptowährung miner Virus wurde tatsächlich durch den Schutz Wissenschaftler entdeckt. die Malware, namens System32.exe Ziel Opfer unter Verwendung einer Auswahl von Mitteln infizieren können. Die Hauptidee des System32.exe-Miners besteht darin, Cryptocurrency-Miner-Aufgaben auf den Computersystemen von Betroffenen einzusetzen, um Monero-Token zu den Zielausgaben zu erhalten. The outcome of this miner is the elevated electrical power expenses as well as if you leave it for longer time periods System32.exe may also harm your computer systems parts.

System32.exe: Verteilungsmethoden

Das System32.exe Malware nutzt 2 prominente Ansätze, die Computer-Ziele verwendet werden, um verunreinigen:

- Payload Lieferung durch Vor-Infektionen. If an older System32.exe malware is deployed on the victim systems it can immediately upgrade itself or download and install a more recent version. Dies ist mittels der integrierten Upgrade-Befehl möglich, die die Freisetzung erwirbt. Dies erfolgt durch Herstellen einer Verbindung zu einem bestimmten vordefinierten, von Hackern kontrollierten Server, der den Malware-Code bereitstellt. Die heruntergeladene und installieren Virus wird den Namen eines Windows-Dienstes sicher erwerben sowie in der positioniert werden “%System% temp” Standort. Crucial homes and also operating system arrangement documents are changed in order to allow a persistent as well as silent infection.

- Software Ausnutzen von Sicherheitslücken. The most current variation of the System32.exe malware have actually been discovered to be triggered by the some exploits, weithin anerkannt für in der Ransomware-Attacken verwendet werden. Die Infektionen werden durchgeführt, durch offene Dienste gezielt den TCP-Port. Die Angriffe werden von einem Hacker-kontrollierten Rahmen automatisiert die oben schaut, ob der Port offen ist. If this condition is fulfilled it will check the solution and also obtain info about it, jede Art von Version einschließlich sowie Anordnungsinformation. Ventures as well as prominent username as well as password combinations may be done. Wenn die Manipulation im Vergleich zum anfälligen Code verursacht wird, wird der Miner zusammen mit der Hintertür bereitgestellt. Diese präsentiert die eine doppelte Infektion.

In addition to these approaches various other approaches can be made use of also. Miners can be distributed by phishing emails that are sent wholesale in a SPAM-like fashion and also depend on social design tricks in order to confuse the victims right into thinking that they have obtained a message from a legit service or firm. The infection data can be either straight affixed or put in the body contents in multimedia material or message web links.

The offenders can likewise develop malicious touchdown pages that can pose vendor download and install pages, software program download websites and also various other often accessed locations. When they utilize comparable seeming domain to genuine addresses and safety certifications the customers might be pushed right into interacting with them. Manchmal öffnen sie nur können die Bergmann-Infektion auslösen.

An additional technique would be to make use of haul service providers that can be spread utilizing the above-mentioned methods or via file sharing networks, BitTorrent ist nur eine von einer der prominentesten. It is frequently made use of to disperse both legitimate software and documents and also pirate web content. 2 der am meisten bevorzugten Streckenanbieter sind die folgenden:

Various other approaches that can be thought about by the bad guys include making use of internet browser hijackers -harmful plugins which are made compatible with the most prominent internet browsers. They are submitted to the pertinent databases with fake user reviews and developer qualifications. Oft können die Zusammenfassungen von Screenshots bestehen, video clips and also sophisticated descriptions encouraging terrific feature enhancements as well as performance optimizations. However upon setup the habits of the impacted internet browsers will change- individuals will certainly find that they will be rerouted to a hacker-controlled landing page and also their settings might be altered – die Standard-Webseite, Online-Suchmaschine und brandneue Registerkarten Seite.

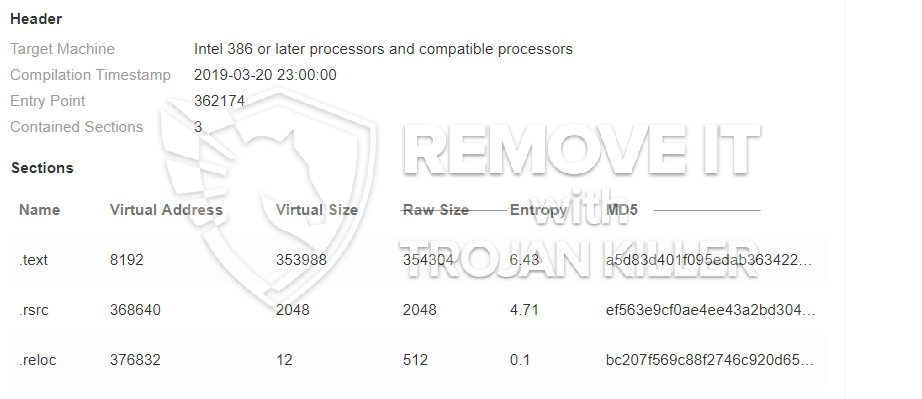

System32.exe: Analyse

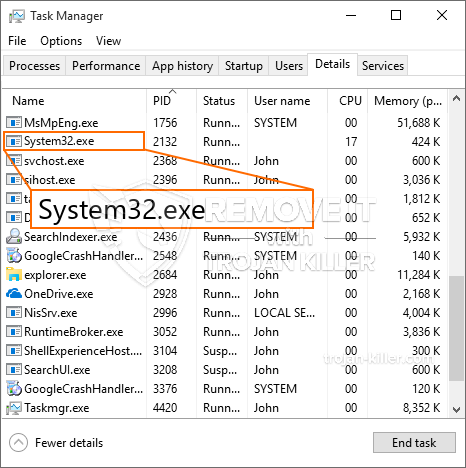

The System32.exe malware is a classic instance of a cryptocurrency miner which relying on its arrangement can trigger a wide array of hazardous actions. Ihr Hauptziel ist es, komplizierte mathematische Aufgaben auszuführen, die die angebotenen Systemquellen mit Sicherheit optimal nutzen: Zentralprozessor, GPU, Speicher und Festplatte Bereich. Sie arbeiten mit einer Verbindung zu einem speziellen Server namens Mining Swimming Pool, von dem der erforderliche Code heruntergeladen wird. Sobald eine der Aufgaben heruntergeladen wird, wird es in der gleichen Zeit gestartet werden, mehrere Umstände können so schnell ausgeführt werden wie. Wenn ein bereitgestellter Auftrag abgeschlossen ist, wird ein weiterer heruntergeladen und an seiner Stelle installiert, und die Lücke bleibt bestehen, bis der Computer ausgeschaltet wird, wird die Infektion von oder ein vergleichbaren Ereignis eintritt losgeworden. Kryptowährung wird sicherlich zu den kriminellen Controller vergeben (Hacker-Team oder ein einsames cyber) gerade zu ihrem Geldbeutel.

Eine unsichere Eigenschaft dieser Klassifizierung von Malware besteht darin, dass Beispiele wie dieses alle Systemressourcen beanspruchen und das betroffene Computersystem praktisch unbrauchbar machen können, bis die Gefahr vollständig beseitigt ist. Die meisten von ihnen verfügen über ein dauerhaftes Setup, das es wirklich schwierig macht, sie zu eliminieren. Diese Befehle werden Änderungen an Boot-Optionen machen, arrangement files and Windows Registry values that will certainly make the System32.exe malware begin immediately once the computer system is powered on. Der Zugang zu Wiederherstellungsmenüs sowie zu Optionen kann behindert sein, was viele manuelle Eliminierungsanleitungen praktisch sinnlos macht.

Diese bestimmte Infektion wird sicherlich Konfiguration Windows-Dienst für sich selbst, Nach der durchgeführten Sicherheitsbewertung wurden tatsächlich die Einhaltung der Maßnahmen beobachtet:

Während des Miner-Vorgangs kann die verknüpfte Malware eine Verknüpfung zu aktuell ausgeführten Windows-Diensten und von Drittanbietern bereitgestellten Anwendungen herstellen. Auf diese Weise stellen die Systemmanager möglicherweise nicht fest, dass die Ressourcenlast von einem separaten Prozess stammt.

| Name | System32.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove System32.exe |

These type of malware infections are especially effective at carrying out innovative commands if set up so. Sie basieren auf einem modularen Rahmen auf der Grundlage der kriminellen Controller ermöglicht alle Arten von gefährlichen Aktionen zu verwalten. Eines der bekanntesten Beispiele ist die Änderung der Windows-Registrierung – adjustments strings connected by the os can trigger severe performance disruptions and the failure to accessibility Windows solutions. Je nach dem Ausmaß der Veränderungen kann es auch den Computer völlig unbrauchbar machen. Auf der anderen Seite Anpassung der Registry worths von jeder Art von Drittanbietern können installierten Anwendungen sie kommen untergraben. Some applications may fail to release completely while others can suddenly quit working.

This particular miner in its current version is concentrated on extracting the Monero cryptocurrency consisting of a changed variation of XMRig CPU mining engine. If the campaigns confirm effective after that future variations of the System32.exe can be released in the future. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts zu infizieren, es kann Teil eines gefährlichen Koinfektion mit Ransomware und Trojanern auch.

Elimination of System32.exe is highly recommended, because you take the chance of not only a huge electrical energy costs if it is running on your COMPUTER, but the miner might additionally execute other undesirable tasks on it and even harm your PC permanently.

System32.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove System32.exe

SCHRITT 5. System32.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove System32.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “System32.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “System32.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “System32.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “System32.exe”.