Brandneu, Das wirklich gefährliche Cryptocurrency Miner-Virus wurde tatsächlich von Schutzforschern gefunden. die Malware, namens Svhost.exe Eine Auswahl an Methoden Ziel Opfer infizieren mit. Die Hauptidee hinter dem Svhost.exe-Miner besteht darin, Cryptocurrency-Miner-Aufgaben auf den Computern von Zielen zu verwenden, um Monero-Token zu Zielausgaben zu erwerben. The result of this miner is the raised power bills and also if you leave it for longer time periods Svhost.exe may also harm your computer systems elements.

Svhost.exe: Verteilungsmethoden

Das Svhost.exe Malware verwendet zwei bekannte Ansätze, mit denen Computerziele infiziert werden:

- Payload Lieferung mittels Vor-Infektionen. If an older Svhost.exe malware is released on the sufferer systems it can immediately upgrade itself or download a newer version. Dies ist mit dem eingebauten Update-Befehl möglich, der den Start erhält. Dies erfolgt durch Herstellen einer Verbindung zu einem bestimmten vordefinierten, von Hackern kontrollierten Server, der den Malware-Code bereitstellt. Die heruntergeladene und installieren Virus wird den Namen eines Windows-Dienst erhalten und auch in die gestellt werden “%System% temp” Platz. Wichtige Gebäude sowie laufende System-Setup-Dateien werden geändert, um eine dauerhafte und auch leise Infektion zu ermöglichen.

- Software Ausnutzen von Sicherheitslücken. The latest version of the Svhost.exe malware have actually been discovered to be caused by the some exploits, allgemein bekannt für die Verwendung in den Ransomware-Angriffen. Die Infektionen werden durch Targeting offene Lösungen über den TCP-Port erfolgen. Die Streiks werden von einem Hacker gesteuerte Struktur automatisiert die für sucht, ob der Port offen ist. Wenn diese Bedingung erfüllt ist, wird der Service überprüft und es werden Details dazu abgerufen, einschließlich jeglicher Art von Variations- und Anordnungsdaten. Ventures und prominente Benutzername und Passwort-Kombinationen getan werden könnten. Wenn die Manipulation im Vergleich zum Risikocode aktiviert ist, wird der Miner zusammen mit der Hintertür bereitgestellt. Diese präsentiert sicherlich die eine Doppelinfektion.

Neben diesen Methoden können auch verschiedene andere Methoden verwendet werden. Bergleute können durch Phishing-E-Mails verteilt werden, die SPAM-artig im Großhandel versendet werden und sich auf soziale Designtechniken verlassen, um die Opfer zu verwirren, dass sie eine Nachricht von einem echten Dienst oder Unternehmen erhalten haben. Die Virus-Daten können entweder direkt verbunden oder in den Körpermaterialien in Multimedia-Inhalt oder Textlinks platziert.

Die Täter können auch böswillige Zielseiten erstellen, auf denen Lieferanten Webseiten herunterladen und installieren können, Software-Download-Websites und andere häufig zugegriffen Orte. Wenn sie ähnliche scheinbare Domainnamen wie echte Adressen und auch Schutzzertifizierungen verwenden, können die Kunden gezwungen werden, direkt mit ihnen zu kommunizieren. In vielen Fällen öffnen sie nur die Bergmann-Infektion auslösen können.

Eine zusätzliche Strategie wäre die Verwendung von Nutzlastdienstanbietern, die mithilfe dieser Ansätze oder mithilfe von Filesharing-Netzwerken verbreitet werden können, BitTorrent ist eine der beliebtesten. Es wird häufig verwendet, um sowohl echtes Softwareprogramm als auch Dateien und auch Piratenmaterial zu verbreiten. 2 eines der beliebtesten Streckendienstanbieter sind folgende:

Andere Ansätze, die von den Übeltätern in Betracht gezogen werden können, bestehen in der Verwendung von Browser-Hijackern - schädlichen Plugins, die für die am meisten bevorzugten Internetbrowser geeignet sind. Sie werden mit gefälschten Kundenbewertungen und Entwickleranmeldeinformationen in die entsprechenden Repositorys hochgeladen. In den meisten Fällen können die Zusammenfassungen von Screenshots bestehen, Videos und ausgefeilte Beschreibungen fördern wunderbare Funktionsverbesserungen sowie Effizienzoptimierungen. Bei der Ratenzahlung wird sich das Verhalten der betroffenen Browser jedoch sicherlich ändern- Kunden werden sicherlich feststellen, dass sie auf eine von Hackern gesteuerte Touchdown-Webseite umgeleitet werden und auch ihre Einstellungen geändert werden könnten – die Standard-Webseite, Online-Suchmaschine und brandneue Registerkarten Seite.

Svhost.exe: Analyse

The Svhost.exe malware is a traditional situation of a cryptocurrency miner which depending on its configuration can create a variety of unsafe activities. Its main objective is to execute complex mathematical tasks that will capitalize on the readily available system resources: Zentralprozessor, GPU, Speicher und Festplatte Zimmer. The way they operate is by attaching to an unique web server called mining swimming pool from where the called for code is downloaded. Sobald bei den Arbeitsplätzen heruntergeladen wird, wird es gleichzeitig gestartet werden, mehrere Instanzen können für einmal verschwunden sein. When a given job is completed another one will certainly be downloaded in its area as well as the loophole will continue till the computer is powered off, die Infektion entfernt wird oder ein vergleichbarer Anlass auftritt. Kryptowährung werden zu den kriminellen Controller kompensiert werden (Hacker-Team oder eine einzelne cyber) direkt an ihre Budgets.

An unsafe characteristic of this group of malware is that examples similar to this one can take all system resources and virtually make the victim computer unusable up until the hazard has actually been completely removed. The majority of them include a persistent setup which makes them really challenging to get rid of. Diese Befehle nehmen auch Änderungen vor, configuration documents and Windows Registry values that will make the Svhost.exe malware start automatically once the computer is powered on. Access to recovery food selections as well as options may be obstructed which renders many manual removal guides practically worthless.

Diese besondere Infektion wird sicherlich Konfiguration Windows-Dienst für sich selbst, complying with the conducted protection analysis ther complying with activities have actually been observed:

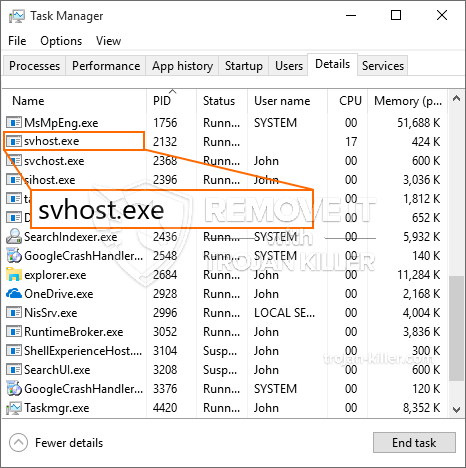

. During the miner operations the associated malware can connect to already running Windows solutions as well as third-party mounted applications. By doing so the system managers may not notice that the source load comes from a different process.

| Name | Svhost.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove Svhost.exe |

id =”83533″ align =”Aligncenter” width =”600″] Svhost.exe

Svhost.exe

Diese Art von Malware-Infektionen sind speziell effizient bei anspruchsvollen Befehlen Ausführen, wenn so konfiguriert,. Sie basieren auf einem modularen Rahmen auf der Grundlage der kriminellen Controller ermöglicht alle Arten von gefährlichen Gewohnheiten zu verwalten. Unter den prominenten Fällen ist die Änderung der Windows-Registrierung – Änderungen Strings durch das Betriebssystem verbunden sind, können erhebliche Effizienz Störungen erzeugen und auch die Unfähigkeit, Windows-Dienste zugreifen. Je nach Umfang der Änderungen kann es ebenfalls das Computersystem macht völlig sinnlos. Auf der anderen Seite Manipulation von Werten Registry zu Drittanbietern gehören, montiert Anwendungen können sie sabotieren. Einige Anwendungen möglicherweise nicht mehr ganz zu starten, während andere unerwartet stoppen arbeiten.

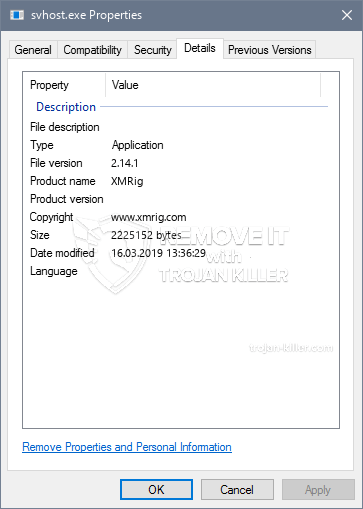

Dieser bestimmte Bergmann in seiner bestehenden Version konzentriert sich die Monero Kryptowährung auf den Bergbau eine modifizierte Version von XMRig CPU-Mining-Maschine enthält,. If the campaigns prove effective after that future versions of the Svhost.exe can be launched in the future. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts verunreinigen, es kann Teil eines gefährlichen Koinfektion mit Ransomware und Trojaner sein.

Removal of Svhost.exe is highly recommended, gegeben, dass Sie das Risiko nicht nur einen großen Stromkosten führen, wenn es auf Ihrem Computer arbeitet, aber der Bergmann kann auch andere unerwünschte Aktivitäten auf sie ausführen sowie auch Ihren PC schaden dauerhaft.

Svhost.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove Svhost.exe

SCHRITT 5. Svhost.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove Svhost.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “Svhost.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Svhost.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Svhost.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Svhost.exe”.