Brandneu, Eine sehr unsichere Cryptocurrency Miner-Infektion wurde tatsächlich von Schutzforschern entdeckt. die Malware, namens Srvany.exe kann Zielopfer infizieren, indem eine Auswahl von Möglichkeiten genutzt wird. Die Hauptidee hinter dem Srvany.exe-Miner besteht darin, Cryptocurrency-Miner-Aktivitäten auf den Computern von Zielen einzusetzen, um Monero-Symbole auf Kosten des Ziels zu erhalten. The end result of this miner is the raised electricity expenses as well as if you leave it for longer amount of times Srvany.exe may even damage your computer systems elements.

Srvany.exe: Verteilungsmethoden

Das Srvany.exe Malware nutzt 2 bevorzugte Verfahren die Verwendung von Computersystemziele bestehen verunreinigen:

- Payload Lieferung über Vor-Infektionen. If an older Srvany.exe malware is released on the victim systems it can instantly update itself or download a more recent variation. Dies ist möglich durch den Upgrade-Befehl integriert, die den Start bekommen. Dies wird durch die Verknüpfung zu einem bestimmten vordefinierten Hacker-kontrollierten Server durchgeführt, die den Malware-Code gibt. Die heruntergeladene Infektion wird sicherlich den Namen eines Windows-Dienst erwerben und auch in der positioniert werden “%System% temp” Platz. Vital Gebäude und Betriebssystem-Konfigurationsdateien werden transformiert, um eine unnachgiebige und leise Infektion zu ermöglichen,.

- Software Application Vulnerability Exploits. The most current variation of the Srvany.exe malware have actually been discovered to be caused by the some ventures, allgemein verstanden, die in den Ransomware-Attacken verwendet werden. Die Infektionen werden durch Targeting offene Lösungen über den TCP-Port erfolgen. Die Streiks werden von einem Hacker gesteuerte Struktur automatisiert die für sucht, ob der Port offen ist. Wenn diese Bedingung erfüllt ist, wird es die Lösung Scannen und Abrufen von Informationen es in Bezug auf, einschließlich jeder Art von Version und Anordnungsinformationen. Ventures und auch prominente Benutzernamen sowie Passwort-Kombinationen getan werden könnte. Wenn die Exploits gegen den anfälligen Code ausgelöst wird, der Bergmann wird zusammen mit dem Backdoor eingesetzt werden. Dies wird die eine doppelte Infektion bieten.

Abgesehen von diesen Ansätzen können auch andere Verfahren hergestellt werden Verwendung auch. Miners kann durch Phishing-E-Mails verteilt werden, die in loser Schüttung in einer SPAM-ähnlichen Art und Weise gesendet werden, sowie hängen von sozialen Design-Tricks, um die Kranken zu perplex Recht zu glauben, dass sie eine Nachricht von einer echten Lösung oder Unternehmen erhalten haben,. Die Infektion Dateien können entweder direkt an oder in den Körpermaterialien in Multimedia-Inhalten oder Nachricht Web-Links platziert.

Die Betrüger können ebenfalls bösartige Zielseiten produzieren, die Anbieter herunterladen ausgeben können und installieren Seiten, Software-Download-Websites und auch andere regelmäßig zugegriffen Bereiche. Wenn sie ähnliche scheinbare Domäne legitime Adressen sowie Sicherheit und Sicherheitszertifikate nutzen könnten die Kunden direkt in mit ihnen in Eingriff überreden. Manchmal einfach öffnen sie die Bergmann-Infektion auslösen können.

Ein anderer Ansatz wäre, Nutzlastträger zu nutzen, die verteilt werden können diese Techniken oder unter Verwendung von Daten-Sharing-Netzwerke nutzen, BitTorrent ist nur eine von einer der beliebtesten. Es wird häufig zu zerstreuen sowohl legitime Software-Anwendung und Dokumente sowie Piraten Inhalte genutzt. Zwei von einem der am meisten bevorzugten Streckenträger sind die folgenden:

Andere Methoden, die in Erwägung ziehen, das Unrecht tut genommen werden können, umfassen Internet-Browser Hijackern -harmful Plugins, die mit einem der am meisten bevorzugten Web-Internet-Browsern kompatibel gemacht werden. Sie sind mit gefälschten Erfahrungsberichte zu den entsprechenden Repositories vorgelegt und auch Entwickler-Anmeldeinformationen. In den meisten Fällen können die Beschreibungen enthalten Screenshots, Videos und komplizierte Beschreibungen vielversprechende hervorragende Funktionsverbesserungen und Effizienzoptimierungen. Jedoch bei der Installation des Verhalten des betroffenen Internet-Browser wird sicherlich verwandeln- Einzelpersonen werden entdecken, dass sie ihre Setups zu einem Hacker gesteuerte Landung Seite und auch umgeleitet werden kann geändert werden – die Standard-Startseite, Online-Suchmaschine und auch neue Registerkarten Webseite.

Srvany.exe: Analyse

The Srvany.exe malware is a classic case of a cryptocurrency miner which depending on its arrangement can trigger a wide variety of harmful actions. Sein vorrangiges Ziel ist komplizierte mathematische Aufgaben auszuführen, die auf den angebotenen Systemquellen nutzen werden: Zentralprozessor, GPU, Speicher und Festplatte Zimmer. Die Mittel, die sie arbeiten, ist durch die Verknüpfung zu einem speziellen Web-Server namens Bergbau Schwimmbad, von wo der benötigte Code heruntergeladen. Sobald eine der Aufgaben heruntergeladen wird es sicherlich sofort gestartet werden, mehrere Instanzen durchgeführt werden an, wenn. Wenn eine angebotene Aufgabe ein zusätzlicher ein abgeschlossen ist, wird in seinem Bereich heruntergeladen und installiert werden, und auch wird die Lücke sicherlich fortsetzen, bis das Computersystem ausgeschaltet ist, wird die Infektion oder eine andere vergleichbare Veranstaltung findet losgeworden. Kryptowährung wird sicherlich zu den kriminellen Controller kompensiert werden (Hacker-Gruppe oder ein einzelner Hacker) direkt an ihren Geldbeutel.

Eine gesundheitsschädliche Qualität dieser Kategorie von Malware ist, dass Beispiele ähnlich wie diese alle Systemquellen nehmen und praktisch auch das Opfer Computersystem unbrauchbar machen, bis das Risiko vollständig entfernt wurde. Viele von ihnen verfügen über einen unnachgiebigen Setup, dass sie tatsächlich schwer macht, zu beseitigen. Diese Befehle werden sicherlich Modifikationen auch Alternativen machen, setup documents as well as Windows Registry values that will make the Srvany.exe malware begin instantly as soon as the computer is powered on. Zugänglichkeit zur Heilung Menü und auch Optionen könnte behindert werden, die viele Hands-on macht einen Überblick über Beseitigung fast wirkungslos.

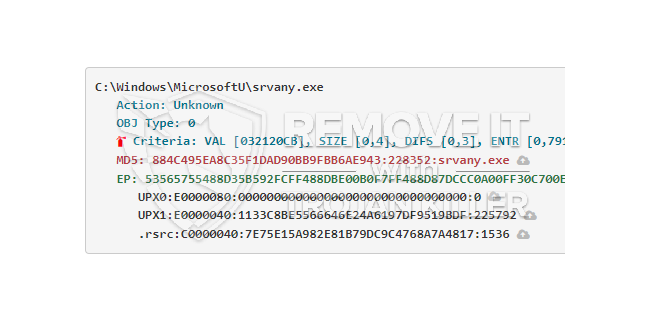

Diese spezifische Infektion Konfiguration Windows-Dienst für sich selbst, an die Leiterschutzanalyse Ankleben mit Aktionen ther Einhaltung beobachtet:

. Während der Bergmann-Operationen kann der angeschlossene Malware heften sich an bereits Windows-Dienste sowie von Drittanbietern installiert Anwendungen ausgeführt werden. so dass die Systemadministratoren vielleicht nicht bemerken, dass die Quelle Tonnen stammen aus einem separaten Prozess, indem Sie.

| Name | Srvany.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove Srvany.exe |

These type of malware infections are especially effective at carrying out innovative commands if set up so. Sie basieren auf einem modularen Rahmen auf der Grundlage der kriminellen Controller ermöglicht alle Arten von gefährlichen Aktionen zu verwalten. Eines der bekanntesten Beispiele ist die Änderung der Windows-Registrierung – adjustments strings connected by the os can trigger severe performance disruptions and the failure to accessibility Windows solutions. Je nach dem Ausmaß der Veränderungen kann es auch den Computer völlig unbrauchbar machen. Auf der anderen Seite Anpassung der Registry worths von jeder Art von Drittanbietern können installierten Anwendungen sie kommen untergraben. Some applications may fail to release completely while others can suddenly quit working.

This particular miner in its current version is concentrated on extracting the Monero cryptocurrency consisting of a changed variation of XMRig CPU mining engine. If the campaigns confirm effective after that future variations of the Srvany.exe can be released in the future. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts zu infizieren, es kann Teil eines gefährlichen Koinfektion mit Ransomware und Trojanern auch.

Elimination of Srvany.exe is highly recommended, because you take the chance of not only a huge electrical energy costs if it is running on your COMPUTER, but the miner might additionally execute other undesirable tasks on it and even harm your PC permanently.

Srvany.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove Srvany.exe

SCHRITT 5. Srvany.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove Srvany.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “Srvany.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Srvany.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Srvany.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Srvany.exe”.