Ein neuer, wirklich unsicher Kryptowährung Bergmann-Infektion wurde von Sicherheits Forscher entdeckt tatsächlich worden. die Malware, namens Sqlagentc.exe can contaminate target sufferers making use of a range of methods. Die Grundidee hinter dem Sqlagentc.exe Bergmann ist zu Kryptowährung miner Aufgaben auf den Computern von Zielen zu verwenden, um Monero Symbole Opfer Kosten zu erhalten. The result of this miner is the raised electricity costs and also if you leave it for longer periods of time Sqlagentc.exe might even harm your computers components.

Sqlagentc.exe: Verteilungsmethoden

Das Sqlagentc.exe Malware nutzt 2 prominent Methoden, die verwendet werden, um das Computersystem Ziele zu infizieren:

- Payload Lieferung mit Vor-Infektionen. If an older Sqlagentc.exe malware is released on the sufferer systems it can immediately update itself or download a more recent version. Dies ist möglich, den integrierten Update-Befehl, der den Start bekommt. Dies wird durch die Verbindung zu einem bestimmten vordefinierten Hacker gesteuerte Server durchgeführt, die den Malware-Code liefert. Die heruntergeladene und installieren Infektion wird sicherlich den Namen eines Windows-Dienst bekommen und in der positioniert werden “%System% temp” Platz. Vital-Eigenschaften und auch die Systemkonfigurationsdaten ausgeführt werden, geändert, um eine unnachgiebige und auch leise Infektion zu ermöglichen,.

- Software Application Vulnerability Exploits. The latest version of the Sqlagentc.exe malware have been found to be triggered by the some exploits, berühmt anerkannt für die Verwendung von in der Ransomware Streiks gemacht wird. Die Infektionen werden durchgeführt, durch offene Dienste gezielt den TCP-Port. Die Angriffe sind von einem Hacker-gesteuerte Struktur automatisiert, die sucht, wenn der Port offen ist,. Wenn dieses Problem erfüllt ist, wird es sicherlich die Lösung überprüfen sowie bekommen info es in Bezug auf, bestehend aus irgendeiner Variation sowie Anordnungsdaten. Ventures und auch prominente Benutzernamen sowie Passwort-Kombinationen getan werden könnte. Wenn die nutzt im Vergleich zu dem anfälligen Code ausgelöst wird, wird der Bergmann mit der Backdoor-Freigabe entlang werden. Dies bietet sicherlich die eine doppelte Infektion.

Abgesehen von diesen Methoden können andere Ansätze als auch genutzt werden,. Miners kann durch Phishing-Mails verteilt werden, der Großhandel in einem SPAM artig und stützen sich auf Social-Engineering-Techniken, um gesendet werden, um die Opfer zu verwirren, zu glauben, dass sie eine Nachricht von einem seriösen Service oder Unternehmen erhalten haben,. Die Virus-Daten können entweder direkt befestigt oder in dem Körperinhalt in Multimedia-Inhalt oder Nachrichtenverbindungen eingefügt.

Die lawbreakers können zusätzlich schädliche Landung Webseiten entwickeln, die Seiten-Anbieter herunterladen imitieren können, Software-Download-Portale und auch verschiedene andere häufig zugegriffen Orte. Wenn sie ähnliche verwenden erscheinen Domänennamen zu seriösen Adressen könnten sowie Sicherheit und Sicherheitszertifikate die Kunden in mit ihnen überreden Eingriff. Manchmal einfach öffnen sie die Bergmann-Infektion auslösen können.

Eine weitere Methode wäre, sicherlich Verwendung von Nutzlast-Dienstleister zu machen, die verteilt werden können, um die oben genannten Ansätze oder mittels File-Sharing-Netzwerk nutzen, BitTorrent ist nur eine von einer der beliebtesten. Es wird häufig zu verteilen sowohl Original-Software und auch Daten sowie Piraten Webinhalte verwendet. Zwei der am meisten bevorzugten Streckenträger sind die folgenden:

Andere Techniken, die von den Ungerechten daran gedacht werden kann, bestehen Verwendung von Browser-Hijackern machen -Gefährliche Plugins, die mit den populärsten Internet-Browsern kompatibel gemacht werden. Sie sind auf die entsprechenden Datenbanken mit gefälschten User-Bewertungen und Designer-Anmeldeinformationen veröffentlicht. In vielen Fällen können die Beschreibungen enthalten Screenshots, Videos sowie komplizierte Beschreibungen ansprechende hervorragende Attribut Verbesserungen und Performance-Optimierungen. Dennoch auf Setup wird das Verhalten der betroffenen Web-Browser-Transformation- Benutzer werden sicherlich feststellen, dass sie auf jeden Fall zu einer Hacker gesteuerte Landung Webseite als auch umgeleitet werden, wie ihre Setups geändert werden könnten, – die Standard-Startseite, Online-Suchmaschine sowie brandneue Registerkarten Seite.

Sqlagentc.exe: Analyse

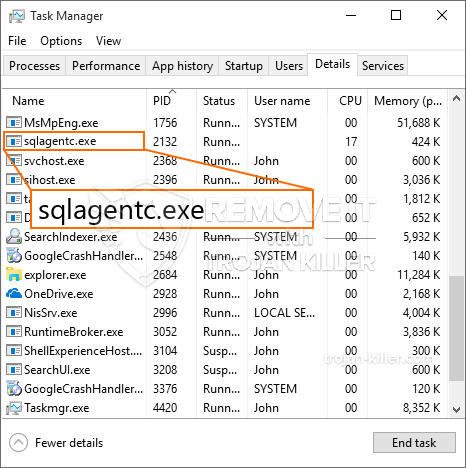

The Sqlagentc.exe malware is a classic instance of a cryptocurrency miner which depending on its configuration can create a wide array of hazardous actions. Its major goal is to execute intricate mathematical jobs that will certainly make use of the available system resources: Zentralprozessor, GPU, Speicher und Festplatte Zimmer. The way they function is by connecting to an unique web server called mining pool from where the needed code is downloaded. Sobald eine der Aufgaben heruntergeladen ist, wird sie sicherlich gleichzeitig gestartet, zahlreiche Umstände können so schnell ausgeführt werden wie. When a provided task is finished one more one will be downloaded in its place as well as the loophole will proceed up until the computer is powered off, wird die Infektion oder ein vergleichbarer Anlass geschieht losgeworden. Kryptowährung wird sicherlich zu den kriminellen Controller vergeben (Hacker-Gruppe oder ein einsames cyber) direkt an ihre Budgets.

An unsafe attribute of this classification of malware is that samples similar to this one can take all system resources and also practically make the victim computer unusable till the risk has actually been completely eliminated. The majority of them include a consistent setup which makes them truly challenging to eliminate. Diese Befehle werden Anpassungen vornehmen, Entscheidungen zu booten, arrangement data and Windows Registry values that will certainly make the Sqlagentc.exe malware begin immediately as soon as the computer is powered on. Accessibility to recuperation menus and options might be obstructed which makes numerous manual elimination guides practically worthless.

Diese spezifische Infektion Anordnung eine Windows-Lösung für sich, adhering to the carried out safety analysis ther adhering to actions have actually been observed:

. During the miner procedures the connected malware can hook up to currently running Windows services and also third-party mounted applications. By doing so the system managers might not observe that the resource tons comes from a different process.

| Name | Sqlagentc.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove Sqlagentc.exe |

Diese Art von Malware-Infektionen ist besonders effektiv bei der Ausführung innovativer Befehle, wenn sie so eingerichtet sind. Sie basieren auf einem modularen Rahmen auf der Grundlage der kriminellen Controller ermöglicht alle Arten von gefährlichen Aktionen zu verwalten. Eines der beliebtesten Beispiele ist die Einstellung der Windows-Registrierung – Durch eine Upgrade-Check-Komponente kann die Malware Z-enemy.exe regelmäßig überwachen, ob eine neue Version des Risikos gestartet wird, und sie auch sofort anwenden. Durch eine Upgrade-Check-Komponente kann die Malware Z-enemy.exe regelmäßig überwachen, ob eine neue Version des Risikos gestartet wird, und sie auch sofort anwenden. Auf der verschiedenen anderen Manipulation von Registry worths von jeder Art von Drittanbietern können installierten Anwendungen sie kommen untergraben. Durch eine Upgrade-Check-Komponente kann die Malware Z-enemy.exe regelmäßig überwachen, ob eine neue Version des Risikos gestartet wird, und sie auch sofort anwenden.

Dieser bestimmte Miner in seiner jetzigen Variante konzentriert sich auf das Extrahieren der Monero-Kryptowährung, einschließlich einer modifizierten Version der XMRig-CPU-Mining-Engine. If the projects prove successful after that future versions of the Sqlagentc.exe can be released in the future. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts zu infizieren, es kann mit Ransomware-Komponente eines gefährlichen Koinfektion und Trojanern auch.

Elimination of Sqlagentc.exe is highly advised, Dieser bestimmte Miner in seiner jetzigen Variante konzentriert sich auf das Extrahieren der Monero-Kryptowährung, einschließlich einer modifizierten Version der XMRig-CPU-Mining-Engine, Dieser bestimmte Miner in seiner jetzigen Variante konzentriert sich auf das Extrahieren der Monero-Kryptowährung, einschließlich einer modifizierten Version der XMRig-CPU-Mining-Engine.

Sqlagentc.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove Sqlagentc.exe

SCHRITT 5. Sqlagentc.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove Sqlagentc.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “Sqlagentc.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Sqlagentc.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Sqlagentc.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Sqlagentc.exe”.