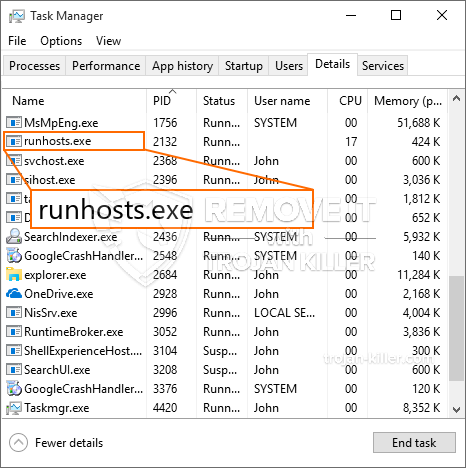

Ein neuer, extrem unsichere Kryptowährung Bergmann Infektion wurde tatsächlich von Sicherheit und Sicherheitsexperten entdeckt. die Malware, namens Runhosts.exe kann Zielopfer auf verschiedene Weise infizieren. Die Grundidee hinter dem Runhosts.exe Bergmann ist zu Kryptowährung miner Aufgaben auf den Computersystemen der Erkrankten zu erwerben, um Monero Symbole auf Ziele Kosten zu verwenden. The result of this miner is the raised electrical energy expenses and also if you leave it for longer periods of time Runhosts.exe may also harm your computers components.

Runhosts.exe: Verteilungsmethoden

Das Runhosts.exe Malware nutzt 2 bevorzugt Ansätze, die Verwendung von verunreinigen Computer Ziele gemacht werden:

- Payload Lieferung mittels Vor-Infektionen. If an older Runhosts.exe malware is deployed on the target systems it can immediately update itself or download and install a newer variation. Dies ist möglich, den integrierten Upgrade-Befehl, der die Freigabe erhält. Dies wird durch Verknüpfung mit einem bestimmten vordefinierten Hacker gesteuerte Server durchgeführt, die den Malware-Code liefert. Die heruntergeladene und installieren Virus wird den Namen eines Windows-Dienstes erhalten sowie in die gestellt werden “%System% temp” Standort. Wesentliche Wohnimmobilien und laufende System-Setup-Dateien werden geändert, um eine unnachgiebige und leise Infektion zu ermöglichen,.

- Software-Programm Ausnutzen von Sicherheitslücken. The most recent version of the Runhosts.exe malware have actually been discovered to be caused by the some exploits, berühmt anerkannt in der Ransomware-Attacken genutzt wird. Die Infektionen werden durch Targeting offene Dienste über den TCP-Port erfolgen. Die Streiks werden von einem Hacker gesteuerte Struktur automatisiert die für sucht, ob der Port offen ist. Wenn dieses Problem erfüllt ist, wird es sicherlich den Dienst überprüfen und erhalten Informationen über sie, bestehend aus jeder Art von Version und auch Setup-Informationen. Exploits sowie prominente Benutzername und Passwort Mixes getan werden könnte. Wenn manipulieren die gegen den anfälligen Code verursacht wird, der Bergmann wird neben der Hintertür eingesetzt werden. Diese präsentiert sicherlich die eine Doppelinfektion.

Neben diesen Verfahren können verschiedene andere Verfahren auch verwendet werden,. Miners kann durch Phishing-Mails verteilt werden, die in loser Schüttung in einem SPAM artig ausgesendet werden sowie stützen sich auf sozialen Design-Techniken, um die Opfer zu verwirren zu denken, dass sie eine Nachricht von einem legitimen Service oder Firma bekommen haben. Die Virus-Dateien können entweder direkt an oder in den Körperkomponenten in Multimedia-Inhalten oder Nachricht Web-Links eingefügt.

Die Täter können ebenfalls zerstörerische Landung Seiten erzeugen, die Anbieter herunterladen imitieren können und Web-Seiten installieren, Software-Download-Sites sowie andere häufig zugegriffen Standorte. Wenn sie ähnlich klingende Domain zu echten Adressen und Sicherheit Zertifizierungen nutzen können die Personen direkt in mit ihnen in Eingriff überreden. In vielen Fällen öffnen sie nur können die Bergmann-Infektion aktivieren.

Eine weitere Methode wäre, Strecken Service-Provider zu verwenden, die Verwendung dieser Ansätze oder mittels File-Sharing-Netzwerk verbreiten machen kann, BitTorrent ist nur eine von einem der am meisten bevorzugt denjenigen,. Es wird häufig Gebrauch von zerstreuen sowohl legitime Software und Daten und Piraten-Material. 2 einer der prominentesten Nutzlast Service-Provider sind die folgenden:

Verschiedene andere Methoden, die von den Kriminellen daran gedacht werden kann, bestehen Nutzung von Internet-Browser machen Hijackern -harmful Plugins, die mit einem der beliebtesten Web-Browsern kompatibel gemacht werden. Sie sind mit gefälschten Benutzerauswertungen zu den einschlägigen Repositories veröffentlicht und auch Entwickler-Anmeldeinformationen. In den meisten Fällen können die Beschreibungen von Screenshots bestehen, Videoclips und Phantasie Beschreibungen ansprechend fantastische Funktionserweiterungen sowie Performance-Optimierungen. Dennoch bei der Installation der Aktionen der betroffenen Browser ändern- Benutzer werden sicherlich feststellen, dass sie sicherlich auch zu einer Hacker gesteuerte Zielseite umgeleitet werden, wie ihre Einstellungen geändert werden könnten – die Standard-Startseite, Suchmaschine und neue Registerkarten Seite.

Runhosts.exe: Analyse

The Runhosts.exe malware is a traditional case of a cryptocurrency miner which relying on its setup can trigger a wide range of harmful actions. Its primary objective is to execute complex mathematical tasks that will capitalize on the available system resources: Zentralprozessor, GPU, Speicher sowie Festplattenspeicher. The means they function is by linking to an unique web server called mining pool from where the needed code is downloaded and install. Sobald eine der Aufgaben heruntergeladen ist, wird sie sicherlich gleichzeitig gestartet, mehrere Instanzen ausgeführt werden können, wenn bei. When an offered job is completed an additional one will be downloaded in its area and the loop will continue up until the computer is powered off, Die Infektion wird entfernt oder ein anderes vergleichbares Ereignis tritt auf. Kryptowährung werden zu den kriminellen Controller kompensiert werden (Hacker-Gruppe oder ein einsamer Hacker) direkt an ihren Geldbeutel.

A dangerous characteristic of this category of malware is that examples like this one can take all system sources and practically make the target computer unusable until the hazard has been totally removed. The majority of them feature a persistent setup which makes them actually hard to eliminate. Diese Befehle werden Anpassungen auch Alternativen machen, arrangement documents and also Windows Registry values that will certainly make the Runhosts.exe malware start automatically when the computer is powered on. Accessibility to healing menus and also alternatives may be obstructed which makes lots of hands-on elimination overviews virtually pointless.

Diese spezifische Infektion wird sicherlich Anordnung eine Windows-Lösung für sich, nach der durchgeführten Sicherheitsbewertung wurden die einzuhaltenden Tätigkeiten tatsächlich beobachtet:

. During the miner procedures the associated malware can attach to currently running Windows services and also third-party installed applications. By doing so the system managers may not discover that the source lots comes from a separate procedure.

| Name | Runhosts.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove Runhosts.exe |

Diese Art von Malware-Infektionen sind besonders wirksam bei der erweiterten Befehle durchführen, wenn so einrichten. Sie basieren auf einer modularen Struktur basiert die kriminellen Controller ermöglicht alle Arten von unsicheren Gewohnheiten orchestrieren. Eines der beliebtesten Fällen ist die Änderung der Windows-Registrierung – modifications strings associated by the operating system can cause significant performance interruptions and the inability to gain access to Windows solutions. Depending upon the range of adjustments it can likewise make the computer system completely pointless. Durch ein Upgrade-Check-Modul kann die FTP.exe-Malware ständig prüfen, ob eine neue Variante der Gefahr veröffentlicht wird, und sie sofort verwenden. Einige Anwendungen werden möglicherweise nicht vollständig eingeführt, während andere unerwartet nicht mehr funktionieren.

This certain miner in its existing variation is focused on extracting the Monero cryptocurrency having a changed variation of XMRig CPU mining engine. If the campaigns show successful then future variations of the Runhosts.exe can be launched in the future. Da die Malware machen Schwachstellen Einsatz von Software Ziel-Hosts verunreinigen, es kann als Trojaner auch mit Ransomware-Komponente einer schädlichen Co-Infektion.

Removal of Runhosts.exe is highly suggested, considering that you run the risk of not just a big electricity bill if it is operating on your PC, yet the miner may likewise carry out other unwanted tasks on it and even damage your COMPUTER permanently.

Runhosts.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove Runhosts.exe

SCHRITT 5. Runhosts.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove Runhosts.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “Runhosts.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Runhosts.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Runhosts.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Runhosts.exe”.