Über .Phoenix

.Phönix wird durch unser Malware-Forschungsteam als brandneue Ransomware-Infektion identifiziert. Einige Anti-Viren-Programme bereits es erkennen, dennoch, gibt es bestimmte Anwendungen, die es zu umgehen und somit ermöglichen, ihre Invasion. Die Kunden haben betrafen tatsächlich nannte es, dass, als Ergebnis der Erweiterung, es schließt am Ende Ihrer Dokumente. Lassen Sie die Ausarbeitung. Ransomware-Tool eindringen Ihr Computersystem durch Schlauheit und Geschicklichkeit. Dann, sobald sie erhalten in, breiteten sie ihre Korruption. Sie nutzen Sicherheitsalgorithmen, um Ihre Dokumente zu sichern. Nachdem, erhalten Sie für ihre Freilassung. Nachdem .Phoenix sich direkt in Ihr System einschleicht, es stellt jede Ihrer Dokumente unter Lock-down. Er misst seine eigene Expansion am Ende, daher macht es schwer zu erreichen. Ebenso gut wie, keine Datei kann seine Reichweite verlassen. Es zielt auf Dateien, Archiv, Bilder, Lieder, Videoclips, alles davon! Danach, Sie kann es länger geöffnet. Verlagern der Daten, oder es Relabeln, wird nicht helfen. Die einzige Methode, um Ihre Informationen aus der Ransomware des Bergfrieds zu starten, ist Konformität. Die Infektion erwartet Sie ein Lösegeld zu zahlen, wenn Sie Ihre Dokumente befreien. Es macht das deutlich, in dem Lösegeld beachten sie nach Sicherheit verlassen. Die Note ist in der Regel ein Textdaten, links auf dem Desktop. Sie können es in jedem Ordner zusätzlich lokalisieren, die gesicherten Daten enthält. Es erklärt Ihren Umstand, und bietet Ihnen einen Ausweg. Laut .Phoenix, die einzige Methode, um Ihre Daten zu veröffentlichen ist mit einem speziellen Entschlüsselungsschlüssel. Und auch, zu erreichen, ist es, Sie müssen ein Lösegeld zahlen. Die Menge unterscheidet, und es ist in der Regel für in Bitcoin gefragt. Aber auch andere cryptocurrencies sind zusätzlich eine Alternative. Die Infektion Versprechen, senden Sie Sie den Trick brauchen, nachdem Sie die Übertragung beenden. Ebenso gut wie, das ist es. Das ist alles, was Sie bekommen– ein Versprechen. Sie haben absolut keine Zusicherung, dass die Einhaltung zu etwas führt positive. Sie Scharnier nicht auf Worte von Cyber-Kriminellen. Dies sind instabil Personen mit destruktiven Programmen. Einzelpersonen, die sicherlich Sie doppelt überqueren. Sie nicht einen Cent bezahlen. Sie nennen sie nicht nicht auf ihre Bedürfnisse haften Sie. Es kann einen harten Ruf scheint zu machen, doch es ist die richtige.

Wie wurde mein Computer durch .Phoenix . beschädigt??

Ihre Computersysteme werden mit dem .Phoenix-Virus infiziert, weil Sie nicht gewissenhaft sind. Einige Personen zahlen keine Aufmerksamkeit auf wichtige Informationen im Internet surfen oder die Installation von zahlreichen Programmen. Ebenso gut wie, möglicherweise ist dies die Art und Weise Sie mit einer Infektion in Liquidation. Genau hier ist Dinge. Die Infektion nutzt die alten noch Gold invasive Ansätze, die Sie zu betrügen. Und auch, vorbeigleiten Sie unbemerkt. Das schließt hinter beschädigt Web-Links zu verbergen, Webseiten, sowie Torrents. Es nutzt Freeware als eine Möglichkeit, sich verbirgt. Und auch, stellt mir als ein gefälschtes System oder Programm-Upgrade. Mögen, Adobe Flash Player oder Java. Aber, meistens, es nutzt Spam-E-Mails. Sie erhalten eine E-Mail, die von einer bekannten Firma zu kommen scheint. Mögen, Amazon oder PayPal. und, die E-Mail aufgefordert, einen Link zu klicken, oder laden Sie ein Add-on. Wenn Sie tun, Sie am Ende mit einer Ransomware bis. Beachten Sie, dass diese Art von Gefahren nutzen Ihre Rücksichtslosigkeit nehmen. Sie müssen Sie sich beeilen, und verpassen dabei aufgrund persistance. Das reduziert ihre verdeckte Infiltration. Sie hängen von Ihnen Ihr Schicksal Möglichkeit zu verlassen. Unterlassen Sie! Nicht Rücksichtslosigkeit über Pflege wählen. Man hält Infektionen aus. Die andere begrüßen sie in.

Warum ist .Phoenix gefährlich??

Handeln Sie NICHT mit den Mitteln. Phoenix berät Sieix. Im Anschluss an seine unsicheren Befehlen ist gefährlich und wird sicherlich Ihre Brieftasche dünner. Aus diesem Grund, nicht zahlen sie Bargeld. Schließen Sie nicht an den Cyber-Entführer. Wenn Sie tun, du wirst es bereuen. Es ist eine nutzlose Anstrengungen, um Ihre Informationen wiederherzustellen, und es wird nicht gut für Sie fertig. Hier ist der Grund. Es gibt ein paar Umstände, die sich entfalten können, wenn Sie sehen, den Erpresserbrief auf dem Bildschirm. Sagen, Sie bestimmen zu halten. Sie stellen eine Verbindung zu den Erpressern, zahlen ihr Lösegeld, sowie Warte. Sie warten auf sie Sie die Entschlüsselung Geheimnis, das sie garantiert senden. Gut, was passiert, wenn sie es nicht tun? Dennoch, Sie haben keine Zusicherungen. Alles, Sie ruhen auf, ist eine Garantie. Können Sie wirklich das Wort von Cyber-Entführer glauben? Die Antwort ist ‚No.’ Dies sind Personen,, wer wird Sie nicht enttäuschen. bietet kein Bargeld! Es gibt zusätzlich eine zusätzliche Alternative. Sie können, tatsächlich, Bitte senden Sie eine Entschlüsselung Trick. Noch, wenn Sie versuchen, es anzuwenden, es nicht mehr funktioniert arbeiten. Ja, sie können Sie die falsche ein senden. Nachdem, Sie haben viel weniger Darlehen, und Ihre Daten bleiben gesperrt. Nicht bezahlen! Und auch, Ihre Best-Case-Situation, ist kein Grund für Freude. Was geschieht, nachdem Sie das Lösegeld zahlen, erhält das Recht Geheimnis, sowie kostenlose Dateien? Gut? Denk darüber nach. Sie bezahlte Geld, um ein Zeichen und Symptome zu entfernen, aber nicht die Infektion es zu schaffen. So, Sie beseitigen die Dateiverschlüsselung, die .Phoenix-Ransomware bleibt jedoch bestehen. Es versteckt sich immer noch in den Ecken Ihres Systems, kostenfrei wieder schlagen. Nachdem, Sie sind wieder auf Neuanfang. Es gibt nicht genügend Methoden, um dieses genug zur Sorge. Nicht bezahlen!

So, Ihr PC wurde von .Phoenix angegriffen und Sie haben höchstwahrscheinlich Zeit verloren, um ihn von Hand zu entfernen. Wir sind definitiv sicher, dass die unten stehende Option definitiv funktioniert, um .Phoenix automatisiert zu entfernen. Doch lassen Sie uns zunächst über Prävention solcher Ransomware Angriffe in Zukunft sprechen. Existiert etwas, dass Sie diese Art von unangenehmer Bedrohung zu verhindern, bekommt in Ihren Computer vor der Zeit zu tun? Es gibt einige Punkte, wir würden gerne über unten sprechen. Erstens ist Ihre persönliche Pflicht für unglaublich ist vorsichtig, während Sie Ihren Computer verwenden und vor allem auch während Sie im Internet surfen. Wenn Sie Ihre E-Mail und sehen einige fragwürdige Anhänge enthalten Inspektion, Sie beeilen Sie sich nicht, sie zu öffnen. Ähnlich, wenn Sie erhalten auf Facebook und jemand in Ihren Kontakten senden Sie Nachrichten mit Anhängen, sehr vorsichtig sein,, vor allem, wenn diese einige ausführbaren Dateien. Der zweite Punkt, darüber nachzudenken, prüft die Zuverlässigkeit Ihrer bestehenden Anti-Virus-Programm. Unglücklicherweise, gibt es heutzutage zahlreiche Schutzanwendungen, die nur behaupten, zuverlässig zu sein, während in Zeiten der echten Malware Verletzungen scheitern sie einfach die Arbeit zu tun, wie gefördert. Wenn .Phoenix in Ihr Computersystem gelangt ist, weist dies darauf hin, dass Ihr aktuelles Antivirenprogramm seine beworbene Funktion nicht ausgeführt hat und tatsächlich nicht mehr funktioniert, um Ihr System zu schützen. So, deutlich, es ist ein Grund für Sie, Ihre Möglichkeiten zu überdenken und auch die meisten auf jeden Fall ein paar andere Anwendung wechseln, die sicherlich den gewünschten Schutzgrad machen können. Wir können ebenfalls einige Prozent der Nutzer angeben, die nicht jede Art von Anti-Viren-Software-Programm zu haben, bevorzugen auch immer. Bestimmt, Dies ist ein schwerwiegender Fehler ihrerseits, aufgrund der Tatsache, dass zur Zeit das Netz viele Cyber-Gefahren hat, die verstohlen anfällig Systeme infiltrieren könnten, insbesondere solche, die nicht mit einigen grundlegenden Maß an Sicherheit zur Verfügung gestellt werden. So, mit Anti-Malware-sowie den Schutz Ihres PC ein must-do Punkt ist der heutigen Cyber-Welt vollständig ausgeführt.

SCHRITT 1. Wiederherstellen von Dateien aus der .Phoenix-Ransomware-Verschlüsselung

Es gibt viele verschiedene Ransomware Viren im Internet. Einige von ihnen sind gefährlicher als die anderen, weil sie nicht nur schädliche Prozesse lassen sich schützen, sondern auch Backups von Ihrem System zu entfernen, um den Wiederherstellungsprozess unmöglich.

Bitte beachten Sie: Nicht alle Ransomware-Infektionen sind in der Lage Backups von Ihrem System zu entfernen, so ist es immer lohnt sich ein Fenster Recovery-Methode unten, um zu versuchen. Um Ihre Backups vor dieser Gefahr zu schützen, Probier unser Anti-Ransomware Produkt:

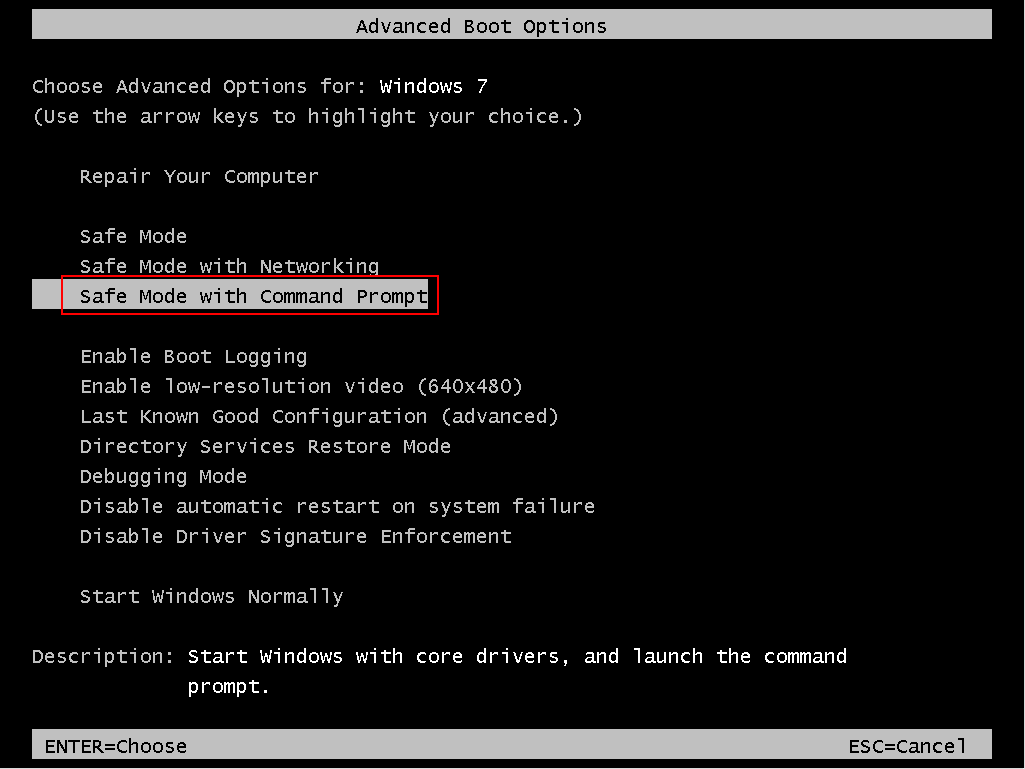

Wir empfehlen die Verwendung Abgesicherter Modus mit Eingabeaufforderung um sicher eine Wiederherstellung Ihrer Dateien durchführen. Sie müssen Ihren Computer neu starten, so dass Sie besser speichern Sie diese Anweisung einige, wo auf Ihrer Festplatte oder lesen, wenn von dem zweiten Computer.

-

Windows 7 Benutzer: Sie müssen Ihr System neu zu starten und vor seinem geladenen ständig drücken “F8” Taste, bis Sie Optionen sehen Boot.

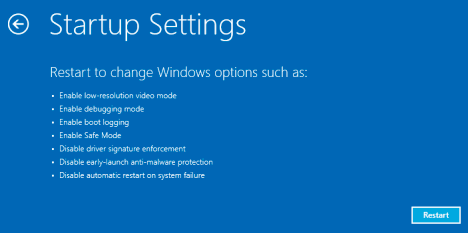

- Windows 8/10 Benutzer: Drücken Sie die “Leistung” Button von Windows-Anmeldebildschirm oder Einstellungen. Halte das Verschiebung Taste auf der Tastatur und klicken Sie auf “Neustart”

- Nachdem der Computer neu gestartet – Klicke auf “Fehlerbehebung” – Drücken Sie “Erweiterte Optionen” – “Starteinstellungen”

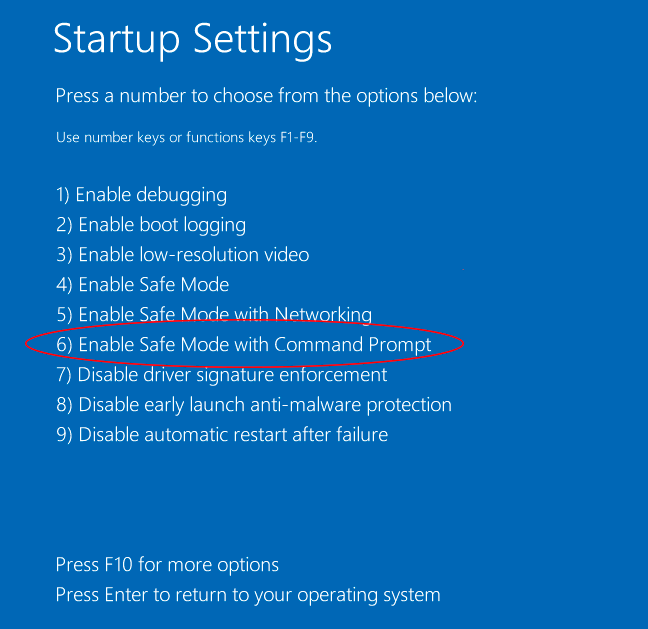

- Drücke den “Neustart” Taste und der Computer wird neu geladen wieder und zeigen Ihnen die Liste mit allen Optionen. Sie müssen die wählen “Abgesicherter Modus mit Eingabeaufforderung”

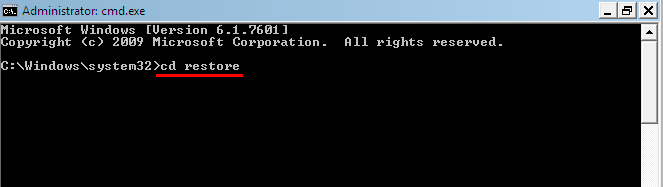

- Wenn Ihre Windows-Lasten, geben Sie die folgende Zeile: cd wiederherstellen und drücken Sie die Eingabetaste.

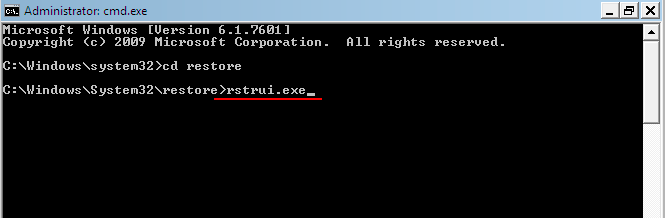

- Nach dieser Art rstrui.exe Geben Sie Zeile ein und drücken.

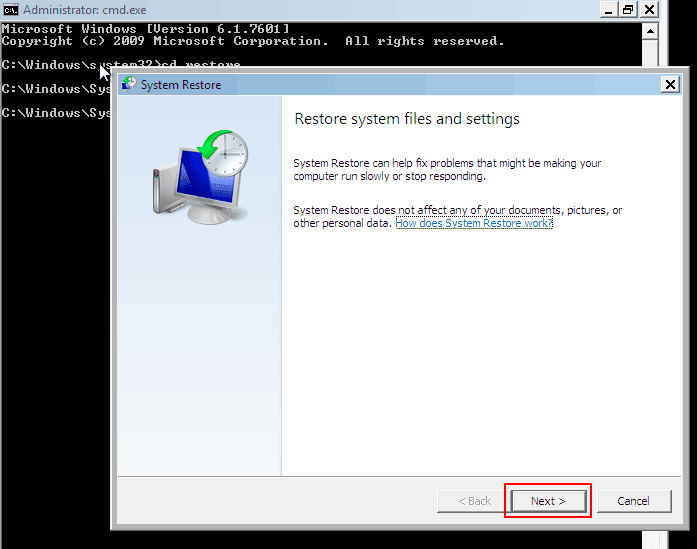

- Ein Wiederherstellungsfenster, bevor Sie öffnen, Klicken Sie auf Weiter, um fortzufahren.

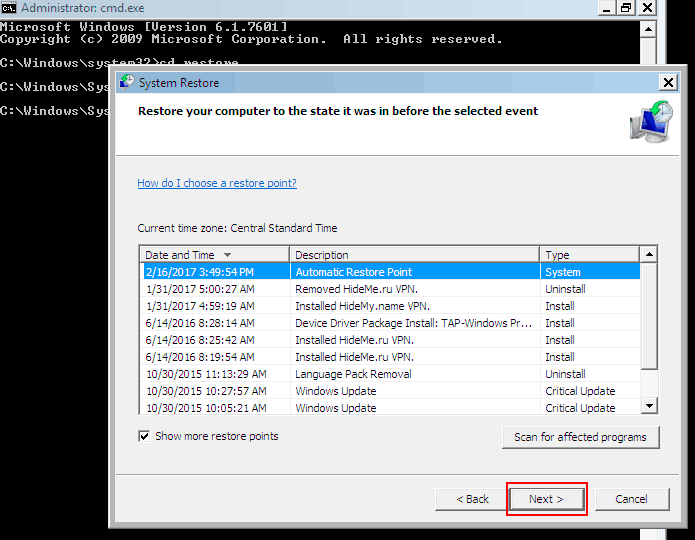

- Im nächsten Fenster, Sie benötigen einen Wiederherstellungspunkt wählen. Alle Dateien in geschützte Laufwerke werden zum Zeitpunkt wiederhergestellt werden, wenn dieser Punkt erstellt wurde (vor der Infektion mit .Phoenix). In dem Fall, entfernt Ransomware diese Sicherungen, es wird keine Wiederherstellungspunkte aufgeführt. Wählen Sie einen Wiederherstellungspunkt und klicken Sie auf “Nächster”.

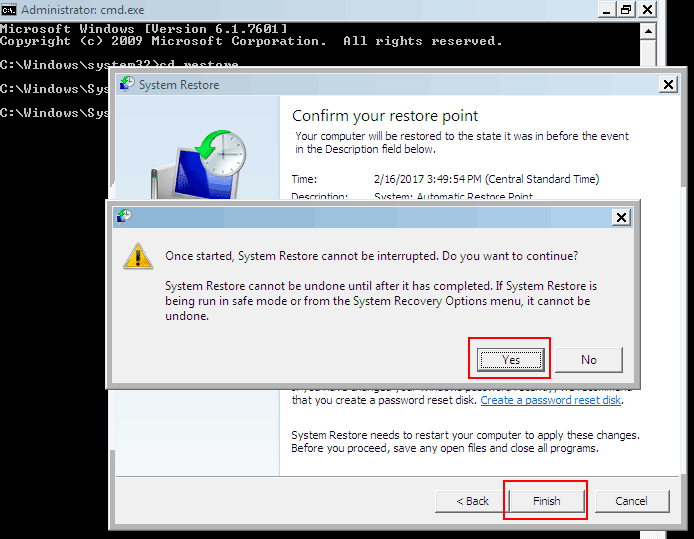

- Klicken “Fertig” in diesem Fenster und den Wiederherstellungsprozess mit bestätigen “Ja“.

Ein einfaches Beispiel dafür, wie Sie Ihre Dateien von Ransomware-Infektion zu erholen:

SCHRITT 2. Entfernen von schädlichen .Phoenix-Ransomware-Dateien

Sobald der Wiederherstellungsprozess abgeschlossen ist, Sie sollten mit einem Scannen Sie Ihren Computer betrachten GridinSoft Anti-Malware um Spuren einer .Phoenix-Infektion zu finden. Obwohl einige Ransomware Viren selbst direkt nach der Verschlüsselung Ihrer Dateien zu entfernen, einige können schädliche Prozesse auf Ihrem Computer für spezielle Zwecke von Cyber-Kriminellen verlassen.

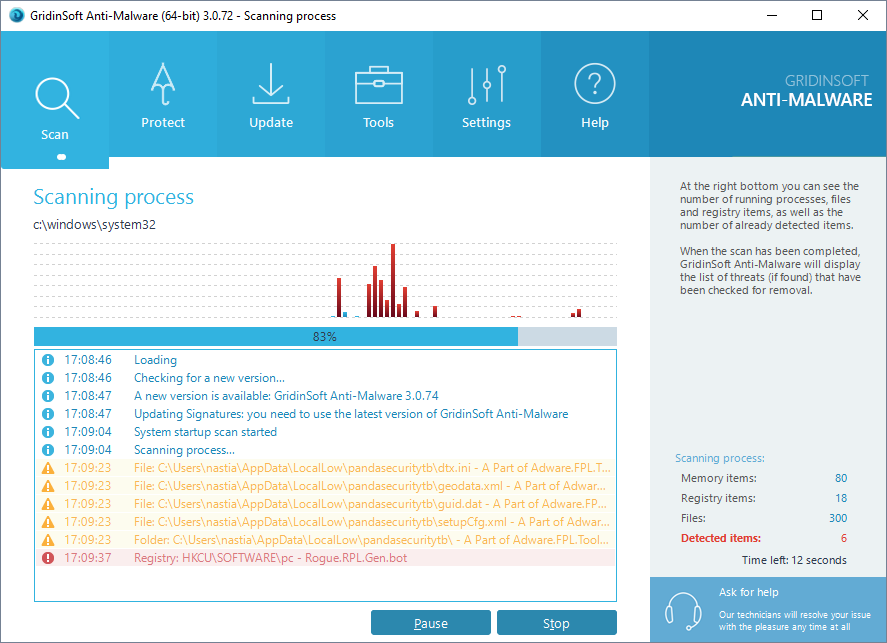

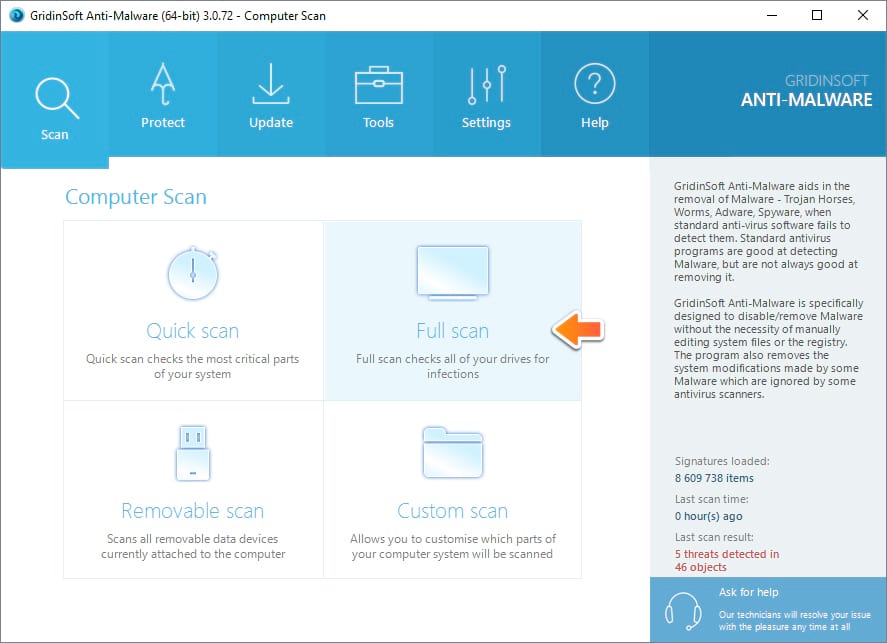

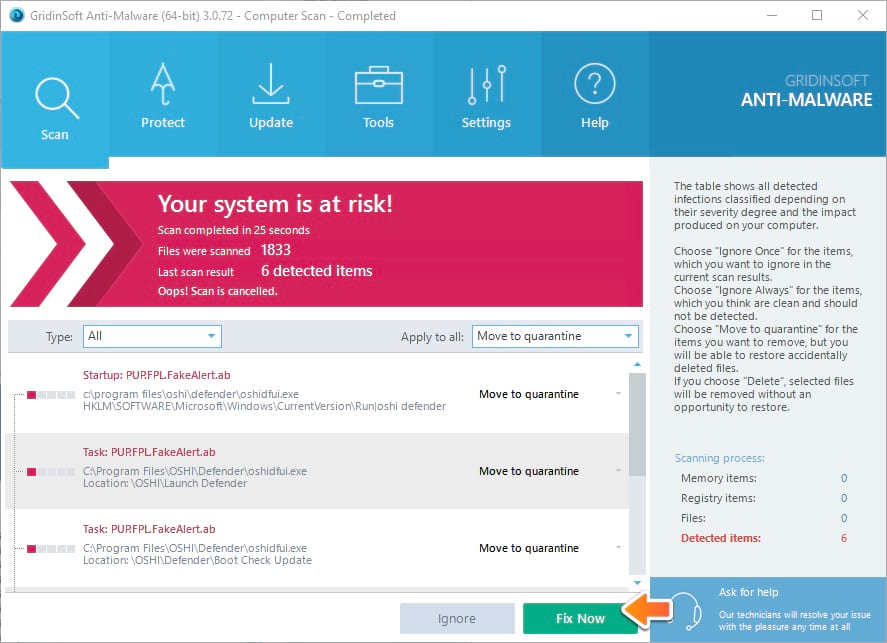

- Führen Sie GridinSoft Anti-Malware und wählen Sie den Scan-Typ, das ist für Ihre Bedürfnisse geeignet. Na sicher, für die accuratest Scan-Ergebnisse empfehlen wir Ihnen, die zur Auswahl “Kompletter Suchlauf”.

- Geben Sie Anti-Malware ein wenig Zeit, um Ihr System zu überprüfen:

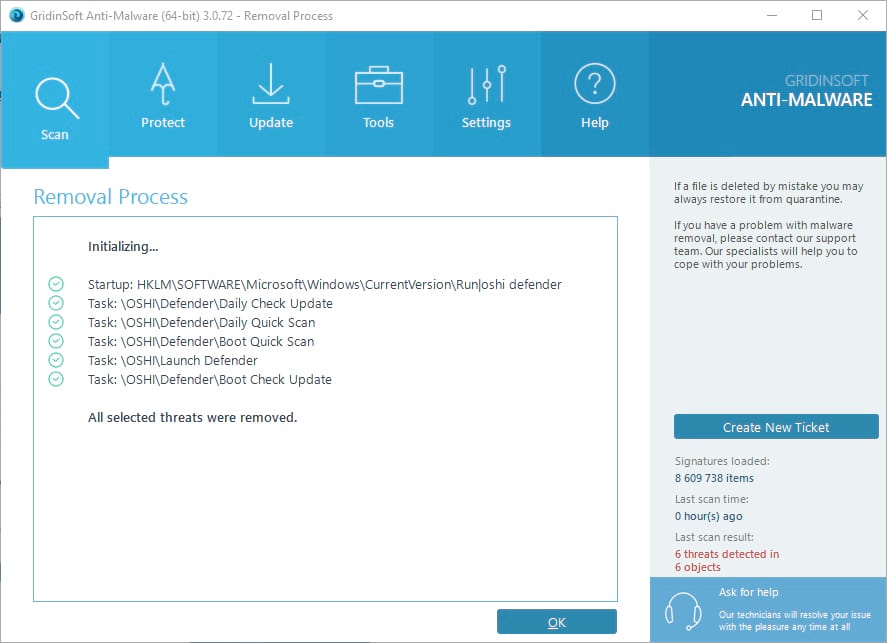

- Verschieben Sie alle Viren und unerwünschte Dateien in Quarantäne, dass Sie in der Ergebnisliste zu sehen:

- Genießen Sie die Entfernung von Malware-Prozess:

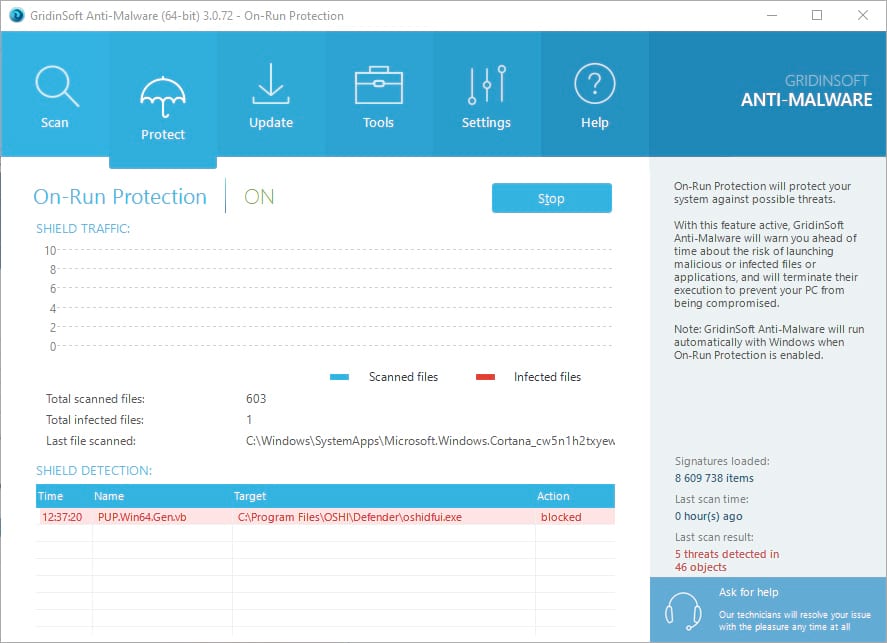

Gebrauch von On-Laufschutz kann Additionaly verschiedene Arten von Cyber-Attacken verhindern, Unser Schutz kann den Downloader der Ransomware als bösartige Anwendung kennzeichnen, die den Download von .Phoenix . verhindert.

SCHRITT 3. Verhindern Sie die .Phoenix-Ransomware-Infektion mit GridinSoft Anti-Ransomware

Trotz, dass einige Ransomware Backups Ihrer OS entfernen, unser Produkt GridinSoft Anti-Ransomware kann sie aus der Entfernung in erster Linie zum Schutz. Wenn eine Art von Schadprogramm oder Ransomware-Virus versucht, Ihre Backups zu löschen, out-Programm fängt diese Anforderung und blockiert den Sendeprozess.

Hinweis: dass das Produkt noch in der Beta-Testphase, einige Fehler und Störungen sind möglich.

Neben dem Schutz-Tool, Sie sollten und lernen einige einfache Regeln lesen. Folgen sie jedes Mal, wenn Sie auf Ihrem Computer arbeiten und Ihre verringert die Chancen Ihrer Infektion auf ein Minimum:

- Öffnen Sie keine verdächtigen Spam-Briefe. Auf keinen Fall! Seien Sie sehr vorsichtig mit Ihren Downloads. Herunterladen und Installieren von Software vorzugsweise von seiner offiziellen Website.

- Haben Backups Ihrer wichtigen Dateien regelmäßig. Ihre wirklich wichtigen Dateien in wenigen verschiedenen Orten zu speichern ist eine gute Entscheidung.

- Halten Sie Ihr System frei von Adware, Entführer und PUPs Der infizierte Computer mehr wird wahrscheinlich mit anderer bösartiger Software beeinträchtigt, und Ransomware ist keine Ausnahme in diesem Fall.

- Keine Panik, und sie sind angemessen. Nicht das Lösegeld Gebühr zahlen direkt nach infiziert wurde, es ist immer am besten im Internet nach Antworten suchen. Es ist möglich, dass jemand ein Entschlüsselungswerkzeug entwickelt haben, die Ihnen helfen.