Ein neuer, sehr gefährlich Kryptowährung Bergmann-Virus wird von Sicherheits Wissenschaftlern entdeckt worden,. die Malware, namens NiceHashMinerLegacy.exe können Ziel Erkrankten infizieren eine Auswahl an Verfahren unter Verwendung von. Die Hauptidee hinter dem NiceHashMinerLegacy.exe-Miner besteht darin, Cryptocurrency-Miner-Aktivitäten auf den Computersystemen von Zielen zu nutzen, um Monero-Token zu Zielausgaben zu erwerben. The end result of this miner is the raised electrical power bills as well as if you leave it for longer amount of times NiceHashMinerLegacy.exe may also harm your computers components.

NiceHashMinerLegacy.exe: Verteilungsmethoden

Das NiceHashMinerLegacy.exe Malware nutzt 2 beliebte Techniken, die Verwendung von kontaminieren Computern Ziele gemacht werden:

- Payload Lieferung über Vor-Infektionen. If an older NiceHashMinerLegacy.exe malware is deployed on the victim systems it can instantly upgrade itself or download a newer variation. Dies ist möglich, den integrierten Upgrade-Befehl, der den Start erhält. Dies wird durch eine Verbindung zu einem bestimmten vordefinierten Hacker gesteuerten Web-Server durchgeführt, die den Malware-Code liefert. Die heruntergeladene Infektion wird den Namen eines Windows-Dienstes erhalten sowie in der platziert werden “%System% temp” Bereich. Vital Wohnimmobilien sowie Betriebssystem Anordnung Dokumente werden geändert, um eine konsistente sowie stille Infektion zu ermöglichen,.

- Software-Programm Ausnutzen von Sicherheitslücken. The newest version of the NiceHashMinerLegacy.exe malware have actually been found to be brought on by the some ventures, Volk anerkannt in der Ransomware Streiks genutzt wurde. Die Infektionen werden durch Targeting offene Dienste durch den TCP-Port erfolgen. Die Angriffe werden von einem Hacker gesteuerte Struktur automatisiert die oben schaut, ob der Port offen ist. Wenn dieses Problem erfüllt ist, wird es den Service prüfen und wiederherstellen Details über sie, jede Art von Variation und einschließlich auch Konfigurationsdaten. Ventures sowie prominente Benutzernamen und Passwort-Kombinationen kann getan werden,. Wenn die Heldentat ist der Bergmann gegenüber dem anfälligen Code abgesetzt wird mit der Backdoor-entfaltet werden entlang. Dies wird die eine doppelte Infektion bieten.

Neben diesen Ansätzen andere Verfahren Verwendung auch gemacht werden. Miners kann durch Phishing-E-Mails verteilt werden, die aus Großhandel in einer SPAM artig gesendet werden, sowie hängen von Social-Engineering-Techniken, um die Betroffenen richtig zu denken, zu verwirren, dass sie eine Nachricht von einem legit Lösung oder Unternehmen erhalten haben,. Die Virus-Dokumente können entweder direkt werden in den Körpermaterialien in Multimedia-Inhalten oder Text Web-Links angebracht oder eingefügt.

Die lawbreakers kann zusätzlich bösartige Landung Seiten erzeugen, die Lieferanten Download-Seiten darstellen kann, Software-Download-Portale und auch andere regelmäßig zugegriffen Bereiche. Wenn sie Verwendung ähnlich klingende Domain zu legit Adressen und Sicherheitszertifikaten machen könnten die Kunden direkt in mit ihnen verbinden geschoben werden. In vielen Fällen öffnen sie einfach die Bergmann-Infektion aktivieren.

Ein weiterer Ansatz wäre sicherlich Nutzlast Provider zu nutzen, die diese Methoden oder mit Hilfe von Dokumenten mit Sharing-Netzwerken verbreitet werden können, BitTorrent ist unter einer der prominentesten. Es wird oft sowohl legitime Software und auch Dokumente sowie Piraten Webinhalte zu zerstreuen verwendet. 2 der markantesten Streckenträger sind die folgenden:

Andere Methoden, die in Erwägung ziehen, die Unrecht tun, schließen die Verwendung von Internet-Browser-Hijacker Plugins -unsafe getroffen werden können, die mit den am meisten bevorzugten Internet-Browser geeignet gemacht werden. Sie sind mit falschen individuellen Zeugnissen an die entsprechenden Datenbanken abgelegt und auch Entwickler-Anmeldeinformationen. In vielen Fällen können die Zusammenfassungen Screenshots enthalten, Videoclips und anspruchsvolle Zusammenfassungen versprechend hervorragende Funktionsverbesserungen sowie Performance-Optimierungen. Dennoch bei der Installation wird das Verhalten des betroffenen Web-Browser ändern- Kunden entdecken sicher, dass sie auf jeden Fall zu einem Hacker-gesteuerte Landung Seite als auch umgeleitet werden, wie ihre Einstellungen geändert werden können, – die Standard-Webseite, Online-Suchmaschine und brandneue Registerkarten Webseite.

NiceHashMinerLegacy.exe: Analyse

The NiceHashMinerLegacy.exe malware is a traditional case of a cryptocurrency miner which depending on its configuration can trigger a variety of dangerous actions. Das Hauptziel besteht darin, komplizierte mathematische Aufgaben auszuführen, bei denen die angebotenen Systemquellen genutzt werden: Zentralprozessor, GPU, Speicher sowie Festplatte Zimmer. The way they operate is by connecting to a special server called mining pool from where the called for code is downloaded. Sobald eine der Aufgaben heruntergeladen wird es sicherlich gleichzeitig gestartet werden, zahlreiche Fälle auf einmal ausgeführt werden. When an offered job is finished another one will certainly be downloaded and install in its place and the loophole will certainly continue up until the computer is powered off, the infection is gotten rid of or one more similar event takes place. Kryptowährung werden zu den kriminellen Controller belohnt (Hacker-Gruppe oder ein einsamer Hacker) direkt an ihre Geldbörsen.

A harmful feature of this category of malware is that examples like this one can take all system sources as well as almost make the victim computer system pointless till the threat has actually been totally gotten rid of. Most of them feature a relentless installment that makes them really hard to eliminate. Diese Befehle werden sicherlich Änderungen zu Entscheidungen treffen, configuration documents and also Windows Registry values that will certainly make the NiceHashMinerLegacy.exe malware beginning instantly once the computer system is powered on. Accessibility to healing food selections and also choices may be obstructed which makes many manual removal guides virtually useless.

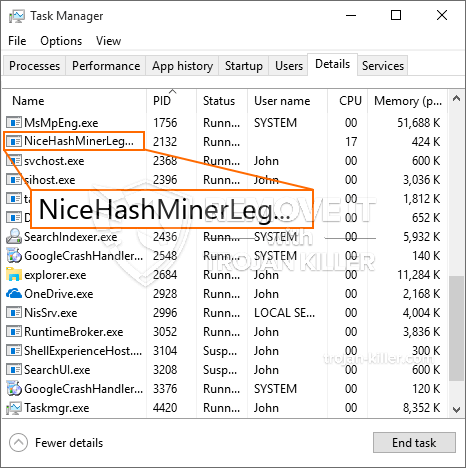

Diese bestimmte Infektion Konfiguration eine Windows-Lösung für sich, complying with the conducted protection analysis ther complying with actions have actually been observed:

. During the miner procedures the associated malware can attach to already running Windows services as well as third-party mounted applications. By doing so the system administrators might not notice that the source lots comes from a different procedure.

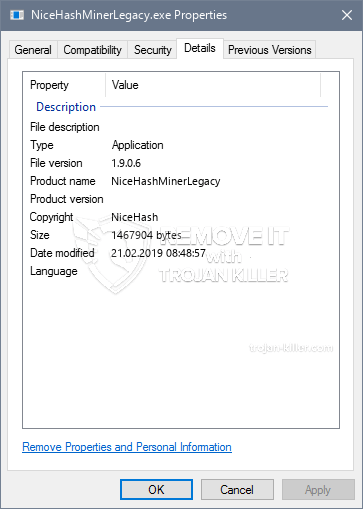

| Name | NiceHashMinerLegacy.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove NiceHashMinerLegacy.exe |

id =”82012″ align =”Aligncenter” width =”600″] NiceHashMinerLegacy.exe

NiceHashMinerLegacy.exe

Diese Art von Malware-Infektionen sind speziell wirksam bei der Durchführung anspruchsvolle Befehle, wenn so einrichten. They are based on a modular structure permitting the criminal controllers to coordinate all sort of harmful actions. Eines der bekanntesten Beispiele ist die Modifikation der Windows-Registrierung – alterations strings related by the os can cause significant performance disturbances and also the inability to gain access to Windows solutions. Depending on the scope of modifications it can also make the computer system entirely unusable. Andererseits kann die Kontrolle der Registrierungswerte durch von Drittanbietern installierte Anwendungen diese untergraben. Einige Anwendungen möglicherweise nicht mehr ganz freizugeben, während andere ganz plötzlich zu arbeiten aufhören.

This particular miner in its current variation is focused on mining the Monero cryptocurrency containing a modified variation of XMRig CPU mining engine. If the campaigns verify effective after that future variations of the NiceHashMinerLegacy.exe can be launched in the future. Da die Malware nutzt Software-Programm susceptabilities Ziel-Hosts verunreinigen, es kann Teil eines gefährlichen Koinfektion mit Ransomware sowie Trojaner sein.

Removal of NiceHashMinerLegacy.exe is strongly recommended, given that you take the chance of not just a large power expense if it is working on your PC, however the miner might likewise do various other unwanted activities on it and even damage your COMPUTER completely.

NiceHashMinerLegacy.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove NiceHashMinerLegacy.exe

SCHRITT 5. NiceHashMinerLegacy.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove NiceHashMinerLegacy.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “NiceHashMinerLegacy.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “NiceHashMinerLegacy.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “NiceHashMinerLegacy.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “NiceHashMinerLegacy.exe”.