Brandneu, Eine wirklich unsichere Cryptocurrency Miner-Infektion wurde tatsächlich von Schutzforschern entdeckt. die Malware, namens MFPlay.exe kann eine Vielzahl von Mitteln Ziel Opfer infiziert Verwendung. Der Hauptpunkt hinter dem MFPlay.exe-Miner besteht darin, Cryptocurrency-Miner-Aktivitäten auf den Computern der Opfer zu nutzen, um Monero-Token auf Kosten der Betroffenen zu erhalten. The end result of this miner is the raised electricity costs as well as if you leave it for longer amount of times MFPlay.exe may also harm your computer systems elements.

MFPlay.exe: Verteilungsmethoden

Das MFPlay.exe Malware nutzt 2 prominente Ansätze, die verunreinigen Verwendung von Computer Ziele gemacht werden:

- Payload Lieferung über Vor-Infektionen. If an older MFPlay.exe malware is deployed on the victim systems it can immediately upgrade itself or download a newer variation. Dies ist mittels der integrierten Update-Befehl möglich, die den Start erwirbt. Dies wird durch das Anbringen an einen bestimmten vordefinierten Hacker gesteuerten Web-Server durchgeführt, die den Malware-Code bietet. Der heruntergeladene und installierte Virus erhält mit Sicherheit den Namen einer Windows-Lösung und wird in der “%System% temp” Platz. Lebenswichtige Wohnungen sowie Betriebssystem-Anordnungsdaten werden geändert, um eine anhaltende und leise Infektion zu ermöglichen.

- Software Ausnutzen von Sicherheitslücken. The most recent version of the MFPlay.exe malware have actually been located to be triggered by the some exploits, weit verstanden in der Ransomware-Attacken genutzt wird. Die Infektionen werden durch Targeting offene Lösungen über den TCP-Port erfolgen. Die Anschläge sind durch einen Hacker gesteuerte automatisierte Struktur, die sucht, wenn der Port offen ist,. Wenn diese Bedingung erfüllt ist, wird es sicherlich den Dienst überprüfen und Details dazu abrufen, einschließlich aller Versions- und Konfigurationsinformationen. Exploits und prominente Mischungen von Benutzernamen und Passwörtern könnten durchgeführt werden. Wenn die Verwendung gegen den Risikocode verrechnet wird, wird der Bergmann sicherlich zusätzlich zur Hintertür eingesetzt. Dies bietet sicherlich die eine doppelte Infektion.

Zusätzlich zu diesen Techniken können andere Ansätze Verwendung von zu erfolgen. Miner können durch Phishing-E-Mails verbreitet werden, die Spam-ähnlich in großen Mengen verschickt werden und auf Social-Design-Tricks angewiesen sind, um den Zielen vorzutäuschen, dass sie tatsächlich eine Nachricht von einer seriösen Lösung oder Firma erhalten haben. Die Infektionsdaten können entweder direkt verbunden oder in den Körpermaterialien in Multimedia-Inhalten oder Textlinks platziert werden.

Die Gauner können auch schädliche Landing-Webseiten erstellen, die sich als Anbieter-Download-Seiten ausgeben können, Software-Download-Sites sowie andere Bereiche, auf die regelmäßig zugegriffen wird. Wenn sie eine ähnlich erscheinende Domain wie legitime Adressen und Sicherheitszertifizierungen verwenden, können die Benutzer direkt zur Interaktion mit ihnen gezwungen werden. Manchmal öffnet nur sie können die Bergmann-Infektion aktivieren.

Ein zusätzlicher Ansatz wäre sicherlich der Einsatz von Spediteuren, die über die oben genannten Ansätze oder über Document-Sharing-Netzwerke verteilt werden können, BitTorrent ist ein von einem der am meisten bevorzugt denjenigen,. Es wird häufig verwendet, um sowohl legitime Software als auch Dokumente und auch Raubkopien zu verbreiten. 2 von einem der beliebtesten Nutzlastanbieter sind die folgenden:

Verschiedene andere Ansätze, die von den Tätern in Betracht gezogen werden können, umfassen die Verwendung von Webbrowser-Hijackern – gefährliche Plugins, die mit einem der gängigsten Webbrowser geeignet gemacht werden. Sie werden mit gefälschten Kundenbewertungen und auch Programmiererausweisen in die entsprechenden Datenbanken hochgeladen. In vielen Fällen können die Zusammenfassungen aus Screenshots bestehen, Videoclips und anspruchsvolle Zusammenfassungen, die fantastische Attributverbesserungen und Effizienzoptimierungen versprechen. Bei der Installation ändert sich jedoch das Verhalten der betroffenen Webbrowser- Kunden werden feststellen, dass sie mit Sicherheit auf eine von Hackern kontrollierte Zielseite weitergeleitet werden und ihre Einstellungen möglicherweise geändert werden – die Standard-Webseite, Online-Suchmaschine und neue Registerkarten Webseite.

MFPlay.exe: Analyse

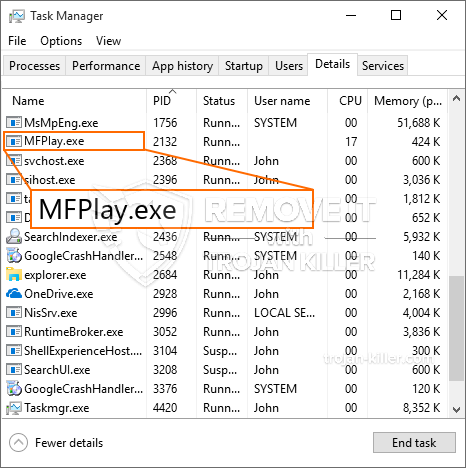

The MFPlay.exe malware is a traditional situation of a cryptocurrency miner which depending upon its configuration can trigger a wide range of unsafe actions. Sein Hauptziel ist es komplizierte mathematische Arbeitsplätze durchzuführen, die von den verfügbaren Systemressourcen profitieren: Zentralprozessor, GPU, Speicher und Festplatte Zimmer. Die Methode, die sie betrieben wird, von einem speziellen Web-Server verbinden Bergbau Pool genannt, von wo aus dem erforderlichen Code heruntergeladen. Sobald eine der Aufgaben heruntergeladen wird es sicherlich sofort begonnen werden, mehrere Instanzen können so bald verschwunden sein als. Wenn ein Job angeboten zusätzlich ein fertig ist wird sicherlich an seiner Stelle heruntergeladen und installiert werden, und auch wird die Schleife weitergehen, bis das Computersystem ausgeschaltet, ist die Infektion oder ein anderes ähnliches Ereignis eintritt losgeworden. Kryptowährung werden zu den kriminellen Controller vergeben (Hacker-Team oder ein einsames cyber) direkt an ihren Geldbeutel.

Eine gesundheitsschädliche Qualität dieser Kategorie von Malware ist, dass die Proben wie dieses kann alle Systemquellen nehmen und praktisch den Leid Computer sinnlos zu machen, bis die Gefahr völlig tatsächlich entfernt wurde. Viele von ihnen verfügen über eine persistente Einrichtung, die sie wirklich schwierig macht, zu beseitigen. Diese Befehle werden sicherlich Änderungen vornehmen Entscheidungen zu booten, configuration data as well as Windows Registry values that will certainly make the MFPlay.exe malware beginning immediately as soon as the computer is powered on. Der Zugang zu Recovery Nahrungsmittelvorwähleren und auch Optionen könnten blockiert werden, die zahlreiche handbetriebene Beseitigung Führungen praktisch sinnlos macht.

Diese bestimmte Infektion wird sicherlich Setup ein Windows-Dienst für sich, Nachfolgend wird die Sicherheitsanalyse durchgeführt Ther mit Maßnahmen entsprechen hat tatsächlich beobachtet worden:

. Während der miner Verfahren können die verknüpfte Malware aktuell laufenden Windows-Lösungen und Drittanbieter-Set up-Anwendungen anhängen. Damit die Systemadministratoren feststellen, möglicherweise nicht, dass die Quelle Tonnen kommen von einem anderen Prozess.

| Name | MFPlay.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove MFPlay.exe |

These sort of malware infections are particularly effective at carrying out advanced commands if configured so. They are based on a modular structure enabling the criminal controllers to manage all sort of unsafe behavior. Eines der bevorzugten Fällen ist die Änderung der Windows-Registrierung – alterations strings related by the os can cause major efficiency interruptions and also the inability to gain access to Windows solutions. Relying on the range of adjustments it can likewise make the computer system completely pointless. On the various other hand control of Registry values belonging to any kind of third-party set up applications can sabotage them. Some applications might fall short to introduce completely while others can suddenly stop working.

This certain miner in its present version is concentrated on extracting the Monero cryptocurrency containing a modified variation of XMRig CPU mining engine. If the campaigns confirm successful then future versions of the MFPlay.exe can be released in the future. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts zu infizieren, es kann Bestandteil einer gefährlichen Koinfektion mit Ransomware und Trojaner sein.

Removal of MFPlay.exe is strongly advised, because you risk not only a big electricity costs if it is operating on your COMPUTER, but the miner might likewise perform various other undesirable tasks on it and even harm your PC completely.

MFPlay.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove MFPlay.exe

SCHRITT 5. MFPlay.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove MFPlay.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “MFPlay.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “MFPlay.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “MFPlay.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “MFPlay.exe”.