Brandneu, Sicherheitsforscher haben ein extrem gefährliches Cryptocurrency Miner-Virus entdeckt. die Malware, namens M2017.exe kann Ziel Erkrankten infizieren eine Vielzahl von Mitteln unter Verwendung von. Die Hauptidee des M2017.exe-Miners besteht darin, Cryptocurrency-Miner-Aktivitäten auf den Computern von Zielen zu verwenden, um Monero-Token zu Zielkosten zu erhalten. The result of this miner is the elevated power costs and also if you leave it for longer time periods M2017.exe may also damage your computers parts.

M2017.exe: Verteilungsmethoden

Das M2017.exe malware utilizes two prominent techniques which are made use of to contaminate computer targets:

- Payload Lieferung über Vor-Infektionen. If an older M2017.exe malware is deployed on the sufferer systems it can immediately update itself or download and install a more recent version. Dies ist möglich durch den Upgrade-Befehl integriert, die den Start bekommen. Dies wird durch den Anschluss an einen bestimmten vordefinierten Hacker gesteuerten Web-Server durchgeführt, die den Malware-Code gibt. The downloaded and install infection will obtain the name of a Windows service as well as be positioned in the “%System% temp” Standort. Crucial homes and also running system setup files are changed in order to allow a persistent and silent infection.

- Software Ausnutzen von Sicherheitslücken. The newest variation of the M2017.exe malware have been found to be caused by the some exploits, widely understood for being made use of in the ransomware assaults. Die Infektionen werden durchgeführt, durch offene Dienste gezielt den TCP-Port. Die Angriffe sind von einem Hacker-gesteuerte Struktur automatisiert, die für die Suche, wenn der Port offen ist. If this problem is met it will check the service and also retrieve information concerning it, bestehend aus beliebiger Version und auch Setup-Daten. Ventures sowie bevorzugte Benutzername sowie Passwort-Mischungen können vorgenommen werden. When the make use of is triggered against the susceptible code the miner will certainly be released along with the backdoor. Dies wird die eine doppelte Infektion bieten.

In addition to these approaches various other methods can be used also. Miners can be dispersed by phishing emails that are sent in bulk in a SPAM-like way as well as depend upon social design methods in order to puzzle the sufferers right into thinking that they have obtained a message from a genuine service or company. The infection files can be either straight attached or inserted in the body components in multimedia material or text links.

The crooks can likewise produce malicious landing web pages that can impersonate supplier download and install web pages, software download websites as well as various other frequently accessed places. When they utilize similar appearing domain to legit addresses and also safety certifications the customers might be persuaded into communicating with them. In vielen Fällen öffnen sie nur können die Bergmann-Infektion verursachen.

One more method would certainly be to utilize payload providers that can be spread making use of the above-mentioned techniques or through data sharing networks, BitTorrent ist eine der prominentesten. It is often made use of to distribute both genuine software application and documents and pirate content. 2 einer der prominentesten Nutzlast Service-Provider sind die folgenden:

Various other approaches that can be taken into consideration by the offenders consist of making use of web browser hijackers -harmful plugins which are made compatible with the most preferred internet browsers. They are posted to the pertinent repositories with phony customer reviews and also designer credentials. In vielen Fällen können die Beschreibungen von Screenshots bestehen, videos as well as elaborate descriptions promising wonderful attribute enhancements and also efficiency optimizations. Nonetheless upon setup the actions of the affected internet browsers will certainly alter- customers will certainly discover that they will be redirected to a hacker-controlled landing page and also their setups could be modified – die Standard-Webseite, Suchmaschine und auch neue Registerkarten Webseite.

M2017.exe: Analyse

The M2017.exe malware is a classic situation of a cryptocurrency miner which relying on its configuration can cause a wide variety of dangerous activities. Its main objective is to perform complex mathematical jobs that will make use of the available system resources: Zentralprozessor, GPU, Speicher- und auch Festplattenbereich. The means they work is by attaching to an unique server called mining swimming pool where the needed code is downloaded. So schnell, wie bei den Aufgaben heruntergeladen wird, wird es in der gleichen Zeit gestartet werden, mehrere Umstände können so schnell wie durchgeführt werden. When an offered task is completed an additional one will certainly be downloaded in its location and the loophole will proceed till the computer system is powered off, Die Infektion wird beseitigt oder es tritt eine weitere vergleichbare Gelegenheit auf. Kryptowährung werden zu den kriminellen Controller vergeben (Hacker-Team oder ein einzelner Hacker) gerade auf ihren Geldbeutel.

A hazardous characteristic of this classification of malware is that samples such as this one can take all system sources and almost make the target computer system unusable until the danger has actually been totally gotten rid of. The majority of them include a relentless installment which makes them actually tough to get rid of. Diese Befehle werden Änderungen an Boot-Optionen machen, configuration files as well as Windows Registry values that will make the M2017.exe malware begin automatically once the computer system is powered on. Accessibility to healing food selections as well as choices may be obstructed which provides several manual elimination guides almost ineffective.

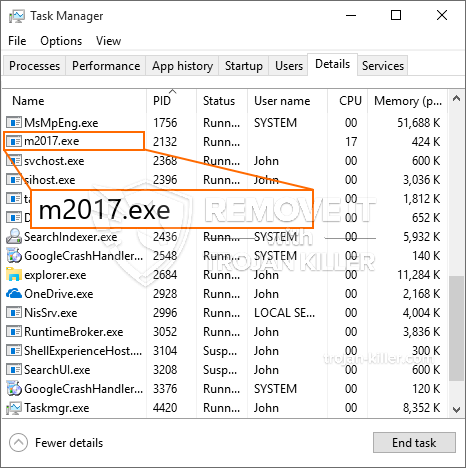

Diese besondere Infektion wird das Setup eine Windows-Lösung für sich, adhering to the carried out security analysis ther adhering to actions have actually been observed:

. During the miner procedures the linked malware can connect to already running Windows services and also third-party installed applications. By doing so the system administrators may not see that the resource lots originates from a different process.

| Name | M2017.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove M2017.exe |

Diese Art von Malware-Infektionen ist besonders effizient bei der Ausführung erweiterter Befehle, wenn sie so konfiguriert sind. Sie basieren auf einem modularen Rahmen, der es den kriminellen Kontrolleuren ermöglicht, alle möglichen gefährlichen Aktionen zu orchestrieren. Zu den bevorzugten Beispielen ist die Einstellung der Windows-Registrierung – Durch das Betriebssystem bedingte Änderungszeichenfolgen können zu erheblichen Leistungsstörungen und auch zum fehlenden Zugriff auf Windows-Dienste führen. Wenn Sie sich auf die Bandbreite der Änderungen verlassen, kann dies den Computer ebenfalls völlig nutzlos machen. Andererseits kann die Manipulation von Registrierungswerten, die von jeder Art von installierten Anwendungen von Drittanbietern stammen, diese untergraben. Einige Anwendungen können möglicherweise nicht vollständig gestartet werden, während andere unerwartet die Arbeit beenden können.

Dieser bestimmte Miner konzentriert sich in seiner aktuellen Version auf das Extrahieren der Monero-Kryptowährung, einschließlich einer modifizierten Version der XMRig-CPU-Mining-Engine. If the campaigns show successful after that future variations of the M2017.exe can be introduced in the future. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts zu infizieren, es kann Bestandteil einer schädlichen Koinfektion mit Ransomware und Trojaner sein.

Elimination of M2017.exe is highly recommended, denn Sie riskieren nicht nur eine riesige Stromrechnung, wenn es auf Ihrem COMPUTER läuft, Der Miner kann jedoch auch verschiedene andere unerwünschte Aktivitäten darauf ausführen und Ihren COMPUTER dauerhaft beschädigen.

M2017.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove M2017.exe

SCHRITT 5. M2017.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove M2017.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “M2017.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “M2017.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “M2017.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “M2017.exe”.