Brandneu, wirklich unsicher Kryptowährung miner Infektion wurde von Schutz Wissenschaftler erkannt wurde. die Malware, namens IMG002.exe kann eine Reihe von Methoden unter Verwendung verunreinigt Ziel Erkrankten. Das Wesen hinter dem IMG002.exe Bergmann ist zu Kryptowährung miner Aktivitäten auf den Computersysteme von Zielen, um Monero Symbole bei Erkrankten Ausgaben zu verwenden zu erhalten. IMG002.exe.

IMG002.exe: Verteilungsmethoden

Das IMG002.exe Malware nutzt 2 IMG002.exe:

- Payload Lieferung mittels Vor-Infektionen. IMG002.exe. Dies ist möglich durch den Upgrade-Befehl integriert, die den Start erwirbt. Dies geschieht durch die Verknüpfung mit einem bestimmten vordefinierten, von Hackern kontrollierten Webserver, der den Malware-Code anbietet. Die heruntergeladene und installieren Infektion wird den Namen einer Windows-Lösung erhalten sowie in die gestellt werden “%System% temp” Platz. IMG002.exe.

- Software-Programm Ausnutzen von Sicherheitslücken. Es wurde entdeckt, dass die neueste Version der IMG002.exe-Malware von einigen Unternehmungen eingeführt wurde, populär bekannt für in der Ransomware Streiks verwendet wird. Die Infektionen werden durchgeführt, durch offene Dienste gezielt den TCP-Port. Die Schläge werden durch einen Hacker gesteuerte automatisierte Struktur, die sucht, wenn der Port offen ist,. Wenn dieses Problem erfüllt ist, wird es die Lösung scannen und auch Informationen über sie erhalten, bestehend aus jeder Art von Ausführung und Anordnung Daten. Ventures sowie prominente Benutzernamen und Passwort-Kombinationen kann getan werden,. Es wurde entdeckt, dass die neueste Version der IMG002.exe-Malware von einigen Unternehmungen eingeführt wurde. Dies wird sicherlich die eine doppelte Infektion bieten.

Es wurde entdeckt, dass die neueste Version der IMG002.exe-Malware von einigen Unternehmungen eingeführt wurde. Es wurde entdeckt, dass die neueste Version der IMG002.exe-Malware von einigen Unternehmungen eingeführt wurde. Es wurde entdeckt, dass die neueste Version der IMG002.exe-Malware von einigen Unternehmungen eingeführt wurde.

Die Übeltäter können ebenfalls destruktive Landingpages erstellen, die Anbieter dazu bringen können, Webseiten herunterzuladen und zu installieren, Software Download-Portale sowie andere regelmäßig zugegriffen Bereiche. Die Übeltäter können ebenfalls destruktive Landingpages erstellen, die Anbieter dazu bringen können, Webseiten herunterzuladen und zu installieren. In vielen Fällen öffnen sie einfach die Bergmann-Infektion aktivieren.

Die Übeltäter können ebenfalls destruktive Landingpages erstellen, die Anbieter dazu bringen können, Webseiten herunterzuladen und zu installieren, BitTorrent ist zu einem der beliebtesten. Die Übeltäter können ebenfalls destruktive Landingpages erstellen, die Anbieter dazu bringen können, Webseiten herunterzuladen und zu installieren. 2 eines der beliebtesten Streckenanbieter sind die folgenden:

Wenn sie von den Zielen geöffnet werden, wird sicherlich eine rechtzeitige Meldung angezeigt, in der die Benutzer aufgefordert werden, die integrierten Makros zu aktivieren, um die Aufzeichnung angemessen anzuzeigen. Wenn sie von den Zielen geöffnet werden, wird sicherlich eine rechtzeitige Meldung angezeigt, in der die Benutzer aufgefordert werden, die integrierten Makros zu aktivieren, um die Aufzeichnung angemessen anzuzeigen. Oft können die Zusammenfassungen enthalten Screenshots, Videos und ausgefallene Beschreibungen, die hervorragende Funktionsverbesserungen sowie Effizienzoptimierungen fördern. Videos und ausgefallene Beschreibungen, die hervorragende Funktionsverbesserungen sowie Effizienzoptimierungen fördern- Videos und ausgefallene Beschreibungen, die hervorragende Funktionsverbesserungen sowie Effizienzoptimierungen fördern – die Standard-Startseite, Suchmaschine sowie neue Registerkarten Seite.

IMG002.exe: Analyse

Videos und ausgefallene Beschreibungen, die hervorragende Funktionsverbesserungen sowie Effizienzoptimierungen fördern. Sein Hauptziel ist es, komplexe mathematische Jobs auszuführen, die auf den verfügbaren Systemquellen nutzen werden: Zentralprozessor, GPU, Speicher sowie Festplattenraum. Die Mittel, die sie betrieben werden, von zu einem einzigartigen Server namens Bergbau Pool Anbringen wo der benötigte Code heruntergeladen und installiert werden. So schnell, wie eine der Aufgaben heruntergeladen wird, wird es in der gleichen Zeit gestartet werden, mehrere Instanzen können so schnell ausgeführt werden wie. Wenn ein gegebener Auftrag abgeschlossen ist ein anderer wird an seiner Stelle heruntergeladen werden und die Schleife wird sicherlich fortgesetzt werden, bis der Computer ausgeschaltet ist, die Infektion entfernt wird oder ein zusätzliches vergleichbares Ereignis eintritt. Kryptowährung wird sicherlich zu den kriminellen Controller belohnt (Hacker-Team oder ein einsamer Hacker) direkt an ihre Budgets.

Eine gefährliche Eigenschaft dieser Gruppe von Malware ist, dass Beispiele ähnlich wie diese alle Systemquellen nehmen und praktisch auch den Zielcomputer sinnlos machen, bis das Risiko vollständig losgeworden ist von. Die meisten von ihnen verfügen über einen persistenten Setup, dass sie wirklich hart macht, um loszuwerden,. Diese Befehle werden sicherlich Anpassungen auch Optionen machen, Videos und ausgefallene Beschreibungen, die hervorragende Funktionsverbesserungen sowie Effizienzoptimierungen fördern. Zugänglichkeit zur Heilung Menü und Alternativen kann blockiert werden, die viele manuelle Beseitigung Übersichten praktisch nutzlos liefert.

Dieses besondere Infektion wird das Setup eines Windows-Dienst für sich, im Anschluss an die durchgeführte Sicherheitsanalyse ther folgende Aktivitäten beobachtet wurde:

| Name | IMG002.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware Durch eine Update-Check-Komponente kann die IMG002.exe-Malware kontinuierlich überwachen, ob eine neue Version des Risikos veröffentlicht wird, und sie auch sofort anwenden |

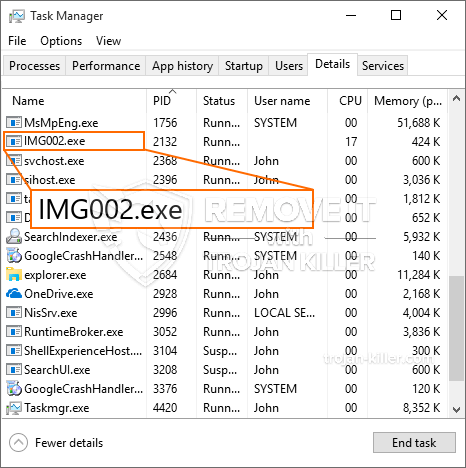

id =”81720″ align =”Aligncenter” width =”600″] IMG002.exe

IMG002.exe

Diese Art von Malware-Infektionen sind besonders effizient zu erreichen anspruchsvolle Befehle, wenn so konfiguriert. Sie basieren auf einem modularen Rahmen der kriminellen Controller ermöglicht alle Arten von schädlichen Gewohnheiten orchestrieren. Unter den prominenten Beispielen ist die Modifikation der Windows-Registrierung – Anpassung Strings vom o verbunden ist, kann schwerwiegende Leistungsstörungen und die mangelnde Fähigkeit zur Verstärkung des Zugriff auf Windows-Lösungen erstellen. In Abhängigkeit von dem Bereich von Einstellungen kann zusätzlich das Computersystem völlig unbrauchbar machen. Auf der anderen Seite der Kontrolle über die Registrierungswerte, die zu einem Drittanbieter-Set up-Anwendungen können sie untergraben. Einige Anwendungen könnten scheitern ganz einzuführen, während andere möglicherweise unerwartet beendet können Arbeits.

Dieser bestimmte Bergmann in seiner bestehenden Version wird konzentriert, um die Monero Kryptowährung auf Extrahieren eine angepasste Variante der XMRig CPU-Mining-Maschine mit. Durch eine Update-Check-Komponente kann die IMG002.exe-Malware kontinuierlich überwachen, ob eine neue Version des Risikos veröffentlicht wird, und sie auch sofort anwenden. Da die Malware Verwendung von Software-Programm macht susceptabilities Ziel-Hosts zu infizieren, es kann Teil eines gefährlichen Koinfektion mit Ransomware sowie Trojaner sein.

Durch eine Update-Check-Komponente kann die IMG002.exe-Malware kontinuierlich überwachen, ob eine neue Version des Risikos veröffentlicht wird, und sie auch sofort anwenden, weil Sie die Chance, nicht nur eine große Leistung Kosten nehmen, wenn es auf Ihrem Computer ausgeführt wird, jedoch könnte der Bergmann auch verschiedene andere unerwünschte Aufgaben auf sie durchführen und auch Ihren PC schaden komplett.

IMG002.exe

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” IMG002.exe

SCHRITT 5. IMG002.exe!

Video Guide: IMG002.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “IMG002.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “IMG002.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “IMG002.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “IMG002.exe”.