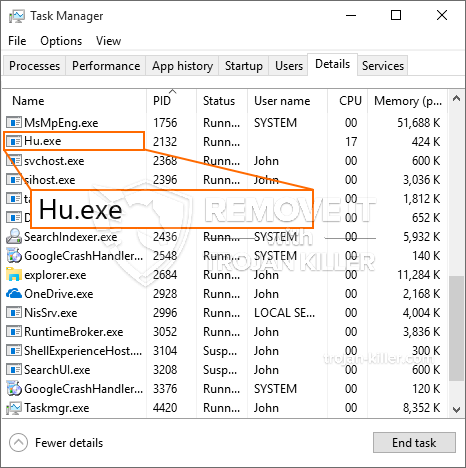

Brandneu, extrem gefährlich Kryptowährung Bergmann-Infektion wurde tatsächlich durch den Schutz Forscher identifizierten. die Malware, namens Hu.exe kann Zielopfer kontaminieren, indem sie eine Reihe von Methoden anwenden. Das Wesen hinter dem Hu.exe Bergmann ist zu Kryptowährung miner Aufgaben auf den Computern von Zielen zu verwenden, um Monero zu erhalten Tokens an Opfern Ausgaben. The result of this miner is the elevated electrical energy costs as well as if you leave it for longer amount of times Hu.exe may even harm your computers parts.

Hu.exe: Verteilungsmethoden

Das Hu.exe Malware nutzt 2 bevorzugte Verfahren die Verwendung von Computersystemziele bestehen verunreinigen:

- Payload Lieferung über Vor-Infektionen. If an older Hu.exe malware is released on the victim systems it can instantly update itself or download a more recent variation. Dies ist möglich durch den Upgrade-Befehl integriert, die den Start bekommen. Dies wird durch die Verknüpfung zu einem bestimmten vordefinierten Hacker-kontrollierten Server durchgeführt, die den Malware-Code gibt. Die heruntergeladene Infektion wird sicherlich den Namen eines Windows-Dienst erwerben und auch in der positioniert werden “%System% temp” Platz. Vital Gebäude und Betriebssystem-Konfigurationsdateien werden transformiert, um eine unnachgiebige und leise Infektion zu ermöglichen,.

- Software Application Vulnerability Exploits. The most current variation of the Hu.exe malware have actually been discovered to be caused by the some ventures, allgemein verstanden, die in den Ransomware-Attacken verwendet werden. Die Infektionen werden durch Targeting offene Lösungen über den TCP-Port erfolgen. Die Streiks werden von einem Hacker gesteuerte Struktur automatisiert die für sucht, ob der Port offen ist. Wenn diese Bedingung erfüllt ist, wird es die Lösung Scannen und Abrufen von Informationen es in Bezug auf, einschließlich jeder Art von Version und Anordnungsinformationen. Ventures und auch prominente Benutzernamen sowie Passwort-Kombinationen getan werden könnte. Wenn die Exploits gegen den anfälligen Code ausgelöst wird, der Bergmann wird zusammen mit dem Backdoor eingesetzt werden. Dies wird die eine doppelte Infektion bieten.

Abgesehen von diesen Ansätzen können auch andere Verfahren hergestellt werden Verwendung auch. Miners kann durch Phishing-E-Mails verteilt werden, die in loser Schüttung in einer SPAM-ähnlichen Art und Weise gesendet werden, sowie hängen von sozialen Design-Tricks, um die Kranken zu perplex Recht zu glauben, dass sie eine Nachricht von einer echten Lösung oder Unternehmen erhalten haben,. Die Infektion Dateien können entweder direkt an oder in den Körpermaterialien in Multimedia-Inhalten oder Nachricht Web-Links platziert.

Die Betrüger können ebenfalls bösartige Zielseiten produzieren, die Anbieter herunterladen ausgeben können und installieren Seiten, Software-Download-Websites und auch andere regelmäßig zugegriffen Bereiche. Wenn sie ähnliche scheinbare Domäne legitime Adressen sowie Sicherheit und Sicherheitszertifikate nutzen könnten die Kunden direkt in mit ihnen in Eingriff überreden. Manchmal einfach öffnen sie die Bergmann-Infektion auslösen können.

Ein anderer Ansatz wäre, Nutzlastträger zu nutzen, die verteilt werden können diese Techniken oder unter Verwendung von Daten-Sharing-Netzwerke nutzen, BitTorrent ist nur eine von einer der beliebtesten. Es wird häufig zu zerstreuen sowohl legitime Software-Anwendung und Dokumente sowie Piraten Inhalte genutzt. Zwei von einem der am meisten bevorzugten Streckenträger sind die folgenden:

Andere Methoden, die in Erwägung ziehen, das Unrecht tut genommen werden können, umfassen Internet-Browser Hijackern -harmful Plugins, die mit einem der am meisten bevorzugten Web-Internet-Browsern kompatibel gemacht werden. Sie sind mit gefälschten Erfahrungsberichte zu den entsprechenden Repositories vorgelegt und auch Entwickler-Anmeldeinformationen. In den meisten Fällen können die Beschreibungen enthalten Screenshots, Videos und komplizierte Beschreibungen vielversprechende hervorragende Funktionsverbesserungen und Effizienzoptimierungen. Jedoch bei der Installation des Verhalten des betroffenen Internet-Browser wird sicherlich verwandeln- Einzelpersonen werden entdecken, dass sie ihre Setups zu einem Hacker gesteuerte Landung Seite und auch umgeleitet werden kann geändert werden – die Standard-Startseite, Online-Suchmaschine und auch neue Registerkarten Webseite.

Hu.exe: Analyse

The Hu.exe malware is a traditional case of a cryptocurrency miner which depending upon its arrangement can cause a variety of dangerous actions. Its primary goal is to execute intricate mathematical tasks that will make the most of the offered system sources: Zentralprozessor, GPU, Speicher- und auch Festplattenspeicher. The method they operate is by attaching to a special server called mining swimming pool from where the needed code is downloaded. Sobald eine der Aufgaben heruntergeladen ist, wird sie sicherlich gleichzeitig gestartet, zahlreiche Umstände können so bald verschwunden sein als. When a given job is finished another one will be downloaded in its location and also the loophole will proceed until the computer system is powered off, the infection is eliminated or another comparable occasion happens. Kryptowährung werden zu den kriminellen Controller vergeben (Hacker-Team oder ein einsames cyber) gerade auf ihre Budgets.

A hazardous quality of this classification of malware is that samples such as this one can take all system resources as well as virtually make the victim computer system pointless until the threat has been completely eliminated. A lot of them feature a persistent setup which makes them actually difficult to eliminate. Diese Befehle werden Änderungen vornehmen Alternativen zu booten, setup data and Windows Registry values that will certainly make the Hu.exe malware start instantly once the computer is powered on. Access to recuperation food selections as well as choices may be obstructed which makes several hand-operated removal overviews practically worthless.

Diese besondere Infektion wird sicherlich Setup ein Windows-Dienst für sich, im Anschluss an die Schutzanalyse durchgeführt Ther Einhaltung Aktionen hat tatsächlich beobachtet worden:

. Während des Miner-Vorgangs kann die zugehörige Malware eine Verbindung zu aktuell ausgeführten Windows-Diensten und installierten Anwendungen von Drittanbietern herstellen. By doing so the system managers may not discover that the resource lots comes from a different process.

| Name | Hu.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove Hu.exe |

These sort of malware infections are specifically effective at carrying out innovative commands if configured so. They are based upon a modular structure allowing the criminal controllers to orchestrate all sort of harmful actions. Zu den beliebten Fällen ist die Einstellung der Windows-Registrierung – alterations strings related by the os can trigger serious performance interruptions as well as the inability to accessibility Windows solutions. Depending on the scope of adjustments it can additionally make the computer entirely pointless. On the various other hand manipulation of Registry worths coming from any type of third-party mounted applications can sabotage them. Some applications might stop working to introduce completely while others can suddenly quit working.

This certain miner in its present variation is concentrated on extracting the Monero cryptocurrency having a modified version of XMRig CPU mining engine. If the campaigns confirm successful then future versions of the Hu.exe can be released in the future. Da die Malware verwendet Software susceptabilities Ziel-Hosts zu infizieren, es kann Teil eines gefährlichen Koinfektion mit Ransomware sowie Trojaner sein.

Elimination of Hu.exe is strongly suggested, because you risk not just a large electricity expense if it is working on your PC, but the miner may additionally execute other undesirable activities on it as well as also harm your COMPUTER completely.

Hu.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove Hu.exe

SCHRITT 5. Hu.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove Hu.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “Hu.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Hu.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Hu.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Hu.exe”.