Brandneu, Das äußerst gefährliche Cryptocurrency Miner-Virus wurde tatsächlich von Schutzwissenschaftlern gefunden. die Malware, namens HostXmrig.exe kann eine Vielzahl von Methoden Ziel Opfer infiziert Verwendung. Die Essenz hinter dem HostXmrig.exe-Miner besteht darin, Cryptocurrency-Miner-Aktivitäten auf den Computern der Opfer einzusetzen, um Monero-Token auf Kosten der Opfer zu erhalten. The outcome of this miner is the elevated electrical power expenses and also if you leave it for longer time periods HostXmrig.exe might also damage your computer systems components.

HostXmrig.exe: Verteilungsmethoden

Das HostXmrig.exe malware makes use of two prominent techniques which are made use of to infect computer targets:

- Payload Lieferung mittels Vor-Infektionen. If an older HostXmrig.exe malware is deployed on the victim systems it can instantly update itself or download and install a newer version. This is possible by means of the built-in update command which obtains the release. Dies wird durch das Anbringen an einen bestimmten vordefinierten Hacker-kontrollierten Server durchgeführt, die den Malware-Code bietet. The downloaded infection will obtain the name of a Windows solution and be placed in the “%System% temp” Platz. Vital residential properties as well as running system setup documents are changed in order to allow a persistent and quiet infection.

- Software Ausnutzen von Sicherheitslücken. The most current variation of the HostXmrig.exe malware have actually been located to be caused by the some exploits, allgemein bekannt, die in den Ransomware Griffe verwendet wird. Die Infektionen werden durch Targeting offene Dienste über den TCP-Port erfolgen. Die Angriffe sind von einem Hacker-gesteuerte Struktur automatisiert, die sucht, wenn der Port offen ist,. If this condition is fulfilled it will scan the service and also retrieve details concerning it, einschließlich jeglicher Art von Variation sowie Anordnungsinformationen. Ventures sowie prominente Kombinationen aus Benutzername und Passwort können durchgeführt werden. Wenn die Manipulation im Vergleich zum Risikocode aktiviert ist, wird der Miner zusammen mit der Hintertür bereitgestellt. Diese präsentiert sicherlich die eine Doppelinfektion.

Apart from these methods various other techniques can be used too. Miners can be distributed by phishing e-mails that are sent wholesale in a SPAM-like way and depend upon social engineering methods in order to puzzle the sufferers into believing that they have actually received a message from a legitimate solution or company. The infection documents can be either straight attached or placed in the body materials in multimedia web content or message web links.

The offenders can also develop harmful touchdown web pages that can impersonate supplier download pages, software download websites and various other frequently accessed locations. When they use comparable appearing domain names to genuine addresses and security certificates the individuals may be persuaded into communicating with them. Manchmal öffnen sie nur können die Bergmann-Infektion auslösen.

One more strategy would certainly be to use haul service providers that can be spread out using the above-mentioned approaches or by means of file sharing networks, BitTorrent ist nur eine von einem der am meisten bevorzugt denjenigen,. It is regularly utilized to disperse both legitimate software program as well as files and pirate content. 2 einer der prominentesten Streckenanbieter sind die folgenden:

Various other approaches that can be considered by the wrongdoers include the use of internet browser hijackers -dangerous plugins which are made suitable with the most popular web internet browsers. They are submitted to the appropriate databases with fake customer testimonials and developer credentials. In vielen Fällen können die Zusammenfassungen Screenshots enthalten, video clips as well as sophisticated descriptions appealing terrific feature improvements and efficiency optimizations. However upon installation the actions of the affected web browsers will alter- users will certainly find that they will certainly be rerouted to a hacker-controlled touchdown web page and also their setups might be modified – die Standard-Webseite, Suchmaschine und neue Registerkarten Webseite.

HostXmrig.exe: Analyse

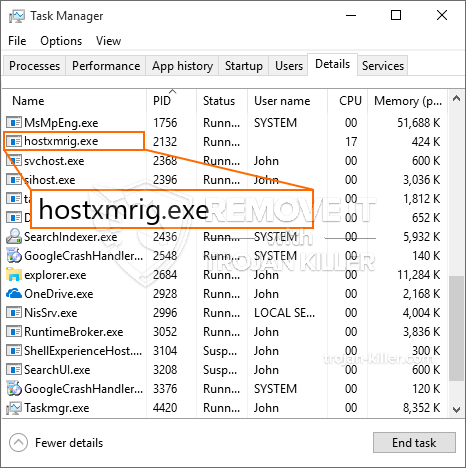

The HostXmrig.exe malware is a timeless case of a cryptocurrency miner which depending upon its setup can create a wide variety of unsafe activities. Its major objective is to carry out complex mathematical tasks that will certainly capitalize on the readily available system sources: Zentralprozessor, GPU, Speicher sowie Festplatte Zimmer. The way they function is by linking to a special server called mining pool from where the required code is downloaded. Die Malware Z-enemy.exe ist eine klassische Instanz eines Kryptowährungsschürfers, der je nach Konfiguration eine Vielzahl gefährlicher Aktionen auslösen kann, Zahlreiche Umstände können zu welchem Zeitpunkt ausgeführt werden. When a provided job is finished one more one will certainly be downloaded in its location and also the loop will certainly proceed until the computer is powered off, wird die Infektion von oder einer zusätzlichen ähnlichen Veranstaltung findet losgeworden. Kryptowährung werden zu den kriminellen Controller belohnt (Hacker-Gruppe oder eine einzelne cyber) direkt an ihre Geldbörsen.

A harmful quality of this category of malware is that examples similar to this one can take all system sources as well as virtually make the sufferer computer system pointless till the risk has been completely removed. Die meisten von ihnen verfügen über eine einheitliche Rate, die sie wirklich schwierig macht, um loszuwerden,. Diese Befehle werden sicherlich Änderungen zu Optionen machen, configuration documents as well as Windows Registry values that will certainly make the HostXmrig.exe malware begin immediately when the computer is powered on. Access to recovery food selections as well as alternatives may be blocked which renders lots of hands-on elimination overviews almost pointless.

Diese spezifische Infektion wird sicherlich Konfiguration Windows-Dienst für sich selbst, complying with the carried out protection analysis ther complying with actions have been observed:

During the miner operations the linked malware can link to already running Windows solutions and third-party mounted applications. By doing so the system managers might not notice that the source lots comes from a different procedure.

| Name | HostXmrig.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove HostXmrig.exe |

These sort of malware infections are particularly effective at carrying out advanced commands if configured so. They are based on a modular structure enabling the criminal controllers to manage all sort of unsafe behavior. Eines der bevorzugten Fällen ist die Änderung der Windows-Registrierung – alterations strings related by the os can cause major efficiency interruptions and also the inability to gain access to Windows solutions. Relying on the range of adjustments it can likewise make the computer system completely pointless. On the various other hand control of Registry values belonging to any kind of third-party set up applications can sabotage them. Some applications might fall short to introduce completely while others can suddenly stop working.

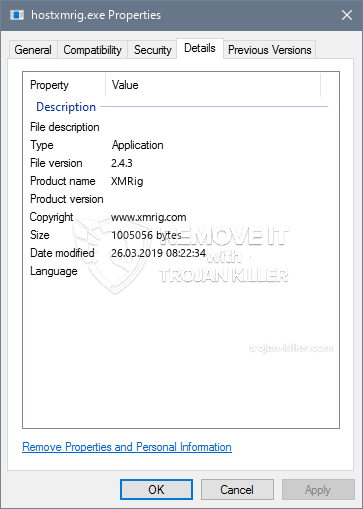

This certain miner in its present version is concentrated on extracting the Monero cryptocurrency containing a modified variation of XMRig CPU mining engine. If the campaigns confirm successful then future versions of the HostXmrig.exe can be released in the future. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts zu infizieren, es kann Bestandteil einer gefährlichen Koinfektion mit Ransomware und Trojaner sein.

Removal of HostXmrig.exe is strongly advised, because you risk not only a big electricity costs if it is operating on your COMPUTER, but the miner might likewise perform various other undesirable tasks on it and even harm your PC completely.

HostXmrig.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove HostXmrig.exe

SCHRITT 5. HostXmrig.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove HostXmrig.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “HostXmrig.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “HostXmrig.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “HostXmrig.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “HostXmrig.exe”.