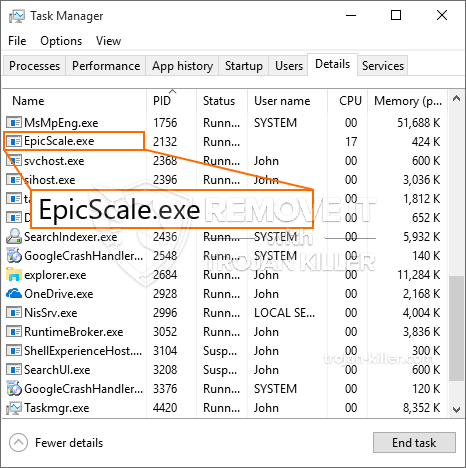

Ein neuer, wirklich gefährlich Kryptowährung Bergmann-Infektion wurde von Schutz Wissenschaftler entdeckt tatsächlich worden. die Malware, namens EpicScale.exe Eine Auswahl an Methoden Ziel Opfer verunreinigen mit. Der Hauptpunkt hinter dem EpicScale.exe-Miner ist die Verwendung von Cryptocurrency-Miner-Aufgaben auf den Computern von Betroffenen, um Monero-Token auf Kosten der Opfer zu erhalten. The end result of this miner is the elevated electricity expenses and also if you leave it for longer amount of times EpicScale.exe might even damage your computer systems parts.

EpicScale.exe: Verteilungsmethoden

Das EpicScale.exe Malware nutzt 2 populäre Techniken, die verwendet werden, um das Computersystem Ziele zu infizieren:

- Payload Lieferung über Vor-Infektionen. If an older EpicScale.exe malware is deployed on the victim systems it can immediately update itself or download and install a more recent variation. Dies ist möglich durch den Upgrade-Befehl integriert, die den Start erwirbt. Dies wird durch das Anbringen an einen bestimmten vordefinierten Hacker-kontrollierten Server durchgeführt, die den Malware-Code gibt. The downloaded and install virus will certainly acquire the name of a Windows service and also be positioned in the “%System% temp” Standort. Essential residential properties and operating system arrangement data are altered in order to allow a consistent and also quiet infection.

- Software Application Vulnerability Exploits. The newest version of the EpicScale.exe malware have actually been found to be brought on by the some exploits, berühmt anerkannt in der Ransomware-Attacken verwendet werden. Die Infektionen werden durchgeführt, durch offene Lösungen Targeting den TCP-Port. Die Angriffe werden von einem Hacker-kontrollierten Rahmen automatisiert die oben schaut, ob der Port offen ist. If this problem is met it will certainly scan the service and get info about it, bestehend aus irgendeiner Variation und Anordnungsinformationen. Ventures and preferred username and password combinations might be done. When the make use of is triggered versus the prone code the miner will be released in addition to the backdoor. Diese präsentiert sicherlich die eine Doppelinfektion.

Besides these techniques various other methods can be made use of also. Miners can be distributed by phishing emails that are sent out in bulk in a SPAM-like way as well as depend on social engineering tricks in order to perplex the victims into believing that they have actually obtained a message from a legit solution or firm. The virus files can be either directly attached or put in the body components in multimedia web content or message web links.

The crooks can also produce malicious touchdown web pages that can pose supplier download pages, software download websites as well as various other often accessed areas. When they make use of similar appearing domain names to reputable addresses as well as protection certificates the customers might be persuaded into engaging with them. Manchmal nur öffnen sie die Bergmann-Infektion auslösen können.

An additional strategy would be to utilize haul carriers that can be spread using those techniques or through file sharing networks, BitTorrent ist ein von einem der am meisten bevorzugt denjenigen,. It is frequently used to disperse both genuine software program and files and also pirate web content. Zwei eines der beliebtesten Streckenanbieter sind die folgenden:

Various other techniques that can be thought about by the crooks include making use of internet browser hijackers -unsafe plugins which are made suitable with the most popular internet browsers. They are posted to the appropriate databases with fake customer testimonials as well as designer qualifications. Oft können die Zusammenfassungen von Screenshots bestehen, videos as well as fancy descriptions promising wonderful attribute improvements as well as efficiency optimizations. Nevertheless upon installation the actions of the affected web browsers will certainly transform- users will certainly discover that they will certainly be redirected to a hacker-controlled landing page as well as their setups might be modified – die Standard-Webseite, Suchmaschine sowie brandneue Registerkarten Webseite.

EpicScale.exe: Analyse

The EpicScale.exe malware is a classic situation of a cryptocurrency miner which depending upon its configuration can create a wide range of unsafe actions. Its main objective is to execute complex mathematical jobs that will make use of the offered system resources: Zentralprozessor, GPU, Speicher und auch Raum Festplatte. The method they function is by connecting to a special server called mining swimming pool from where the needed code is downloaded and install. Sobald bei den Arbeitsplätzen heruntergeladen wird es sicherlich gleichzeitig gestartet werden, zahlreiche Fälle können so bald verschwunden sein als. When a provided task is finished an additional one will be downloaded and install in its location and also the loophole will continue till the computer system is powered off, die Infektion entfernt wird oder eine zusätzliche vergleichbare Gelegenheit auftritt. Kryptowährung werden zu den kriminellen Controller belohnt (Hacker-Gruppe oder ein einsames cyber) gerade auf ihre Budgets.

An unsafe quality of this classification of malware is that samples like this one can take all system resources and also virtually make the victim computer system pointless until the threat has actually been completely eliminated. A lot of them include a persistent installation that makes them actually hard to remove. Diese Befehle werden Anpassungen vornehmen Alternativen zu booten, arrangement documents and Windows Registry values that will certainly make the EpicScale.exe malware begin instantly as soon as the computer system is powered on. Access to recuperation menus as well as choices might be obstructed which provides lots of hand-operated removal overviews almost worthless.

Diese spezifische Infektion wird sicherlich Konfiguration Windows-Dienst für sich selbst, adhering to the carried out safety and security analysis ther complying with actions have been observed:

. Während der Miner-Prozeduren kann die zugehörige Malware eine Verbindung zu aktuell ausgeführten Windows-Lösungen sowie von Drittanbietern bereitgestellten Anwendungen herstellen. By doing so the system managers may not discover that the resource load originates from a different procedure.

| Name | EpicScale.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove EpicScale.exe |

These kind of malware infections are particularly reliable at performing innovative commands if set up so. They are based on a modular framework allowing the criminal controllers to orchestrate all sort of harmful actions. Eines der bevorzugten Fällen ist die Einstellung der Windows-Registrierung – modifications strings connected by the os can cause significant efficiency disturbances and also the inability to access Windows services. Depending upon the range of modifications it can additionally make the computer completely unusable. Andererseits kann die Manipulation von Registrierungswerten, die zu von Drittanbietern eingerichteten Anwendungen gehören, diese sabotieren. Some applications might fail to introduce entirely while others can all of a sudden quit working.

Dieser spezielle Miner konzentriert sich in seiner bestehenden Variante auf das Extrahieren der Monero-Kryptowährung, einschließlich einer modifizierten Variante der XMRig-CPU-Mining-Engine. If the projects verify effective then future variations of the EpicScale.exe can be launched in the future. Da die Malware Schwachstellen in Softwareanwendungen verwendet, um Zielhosts zu infizieren, es kann als Trojaner auch mit Ransomware-Komponente einer schädlichen Co-Infektion.

Removal of EpicScale.exe is highly advised, because you risk not only a large electrical energy costs if it is working on your PC, yet the miner may additionally perform various other undesirable tasks on it as well as also harm your COMPUTER permanently.

EpicScale.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove EpicScale.exe

SCHRITT 5. EpicScale.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove EpicScale.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “EpicScale.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “EpicScale.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “EpicScale.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “EpicScale.exe”.