Brandneu, wirklich schädlich Kryptowährung miner Virus wurde von Sicherheit Wissenschaftler herausgefunden,. die Malware, namens Atnon.exe kann Zielopfer mit einer Reihe von Methoden kontaminieren. Die Hauptidee des Atnon.exe-Miners besteht darin, Cryptocurrency-Miner-Aktivitäten auf den Computersystemen der Opfer einzusetzen, um Monero-Symbole auf Kosten der Betroffenen zu erhalten. The outcome of this miner is the raised power expenses as well as if you leave it for longer periods of time Atnon.exe might also harm your computer systems elements.

Atnon.exe: Verteilungsmethoden

Das Atnon.exe Malware nutzt 2 preferred methods which are utilized to infect computer system targets:

- Payload Lieferung durch Vor-Infektionen. If an older Atnon.exe malware is released on the victim systems it can immediately upgrade itself or download and install a newer version. Dies ist über den integrierten Upgrade-Befehl möglich, der den Start übernimmt. Dies erfolgt durch Herstellen einer Verbindung zu einem bestimmten vordefinierten, von Hackern kontrollierten Server, der den Malware-Code bereitstellt. Die heruntergeladene und installierte Infektion erhält mit Sicherheit den Namen eines Windows-Dienstes und wird in das Feld eingefügt “%System% temp” Bereich. Essential homes as well as running system arrangement files are transformed in order to allow a persistent and also quiet infection.

- Software Ausnutzen von Sicherheitslücken. The latest version of the Atnon.exe malware have been discovered to be brought on by the some exploits, commonly recognized for being made use of in the ransomware assaults. Die Infektionen werden durch Targeting offene Dienste durch den TCP-Port erfolgen. Die Angriffe werden von einem Hacker-kontrollierten Rahmen automatisiert die oben schaut, ob der Port offen ist. If this condition is met it will certainly scan the service and also obtain info concerning it, einschließlich jeglicher Art von Variations- und Einrichtungsdaten. Exploits und auch prominente Benutzernamen und auch Passwort-Mischungen können durchgeführt werden. When the manipulate is caused versus the prone code the miner will be deployed together with the backdoor. Dies wird die eine doppelte Infektion bieten.

Besides these approaches other methods can be made use of as well. Miners can be distributed by phishing emails that are sent out in bulk in a SPAM-like manner as well as rely on social design methods in order to confuse the targets into believing that they have received a message from a reputable service or company. The infection data can be either straight affixed or put in the body contents in multimedia material or message web links.

The offenders can also develop destructive landing pages that can pose supplier download and install pages, Websites zum Herunterladen von Softwareanwendungen und verschiedene andere Bereiche, auf die häufig zugegriffen wird. When they make use of similar sounding domain to genuine addresses as well as security certifications the customers may be persuaded into connecting with them. Manchmal öffnet nur sie können die Bergmann-Infektion aktivieren.

One more strategy would certainly be to make use of payload carriers that can be spread out making use of the above-mentioned methods or via file sharing networks, BitTorrent ist eine der beliebtesten. It is regularly utilized to distribute both genuine software as well as data and also pirate material. 2 eines der am meisten bevorzugten Streckenträger werden nach dem:

Other methods that can be considered by the offenders consist of making use of browser hijackers -harmful plugins which are made suitable with one of the most prominent internet browsers. They are published to the appropriate databases with phony user testimonials and also programmer credentials. Oft können die Zusammenfassungen von Screenshots bestehen, video clips and also fancy descriptions promising excellent function enhancements as well as performance optimizations. However upon setup the habits of the affected browsers will alter- customers will certainly find that they will be rerouted to a hacker-controlled landing page as well as their settings could be altered – die Standard-Webseite, Suchmaschine und auch brandneue Registerkarten Webseite.

Atnon.exe: Analyse

The Atnon.exe malware is a classic instance of a cryptocurrency miner which depending on its arrangement can create a variety of hazardous activities. Its main objective is to carry out complicated mathematical tasks that will certainly take advantage of the readily available system sources: Zentralprozessor, GPU, Speicher sowie Festplatte Zimmer. The way they operate is by linking to an unique web server called mining swimming pool from where the needed code is downloaded and install. So schnell, wie eine der Aufgaben heruntergeladen wird, wird es gleichzeitig gestartet werden, Sobald möglich, können zahlreiche Instanzen ausgeführt werden. When a provided task is completed an additional one will be downloaded and install in its place and also the loop will proceed until the computer system is powered off, Die Infektion wird beseitigt oder ein weiteres ähnliches Ereignis tritt ein. Kryptowährung werden zu den kriminellen Controller kompensiert werden (Hacker-Gruppe oder ein einsames cyber) direkt an ihren Geldbeutel.

A harmful feature of this group of malware is that samples like this one can take all system sources and also practically make the target computer system unusable till the hazard has been completely removed. A lot of them feature a relentless installation that makes them actually challenging to remove. Diese Befehle werden Anpassungen vornehmen Alternativen zu booten, arrangement files and Windows Registry values that will make the Atnon.exe malware start instantly when the computer is powered on. Accessibility to healing menus and also options may be obstructed which renders lots of hand-operated removal guides almost useless.

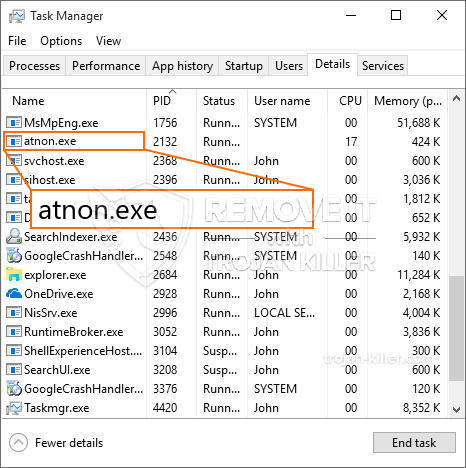

Diese spezifische Infektion wird sicherlich Anordnung eine Windows-Lösung für sich, following the conducted protection analysis ther following activities have been observed:

. During the miner operations the linked malware can connect to currently running Windows solutions and also third-party installed applications. By doing so the system managers might not see that the resource load comes from a different process.

| Name | Atnon.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove Atnon.exe |

Diese Art von Malware-Infektionen ist besonders effizient bei der Ausführung anspruchsvoller Befehle, wenn sie so konfiguriert sind. Sie basieren auf einem modularen Rahmen, der es den kriminellen Kontrolleuren ermöglicht, alle Arten von gefährlichem Verhalten zu orchestrieren. Eines der beliebtesten Beispiele ist die Änderung der Windows-Registrierung – Durch das Betriebssystem verbundene Anpassungszeichenfolgen können schwerwiegende Effizienzstörungen sowie die Unfähigkeit zum Zugriff auf Windows-Lösungen verursachen. Je nach Umfang der Anpassung kann es zusätzlich das Computersystem macht völlig sinnlos. Auf der anderen Seite der Kontrolle über die Registrierungs worths von jeder Art von Fremd montiert kommenden Anwendungen können sie sabotieren. Einige Anwendungen könnten zu kurz ganz freizugeben, während andere unerwartet Arbeits beenden können.

Dieser bestimmte Miner in seiner vorhandenen Version konzentriert sich auf das Mining der Monero-Kryptowährung, die eine modifizierte Version der XMRig-CPU-Mining-Engine enthält. If the campaigns prove effective then future versions of the Atnon.exe can be released in the future. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts zu infizieren, es kann mit Ransomware-Komponente eines gefährlichen Koinfektion und Trojanern auch.

Elimination of Atnon.exe is strongly suggested, vorausgesetzt, Sie laufen Gefahr, nicht nur eine riesige Stromrechnung zu erstellen, wenn diese auf Ihrem PC ausgeführt wird, Der Bergmann kann jedoch zusätzlich andere unerwünschte Aufgaben ausführen und sogar Ihren PC dauerhaft beschädigen.

Atnon.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove Atnon.exe

SCHRITT 5. Atnon.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove Atnon.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “Atnon.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Atnon.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Atnon.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Atnon.exe”.