Ein neuer, sehr unsichere Kryptowährung Bergmann-Virus wurde von Sicherheit Wissenschaftler tatsächlich erkannt. die Malware, namens Ativsc.exe kann eine Reihe von Methoden unter Verwendung verunreinigt Ziel Erkrankten. Der wichtigste Punkt hinter dem Ativsc.exe Bergmann ist Kryptowährung miner Aktivitäten auf den Rechnern der Betroffenen zu nutzen, um Monero Symbole Opfer Kosten zu erhalten. The result of this miner is the raised electrical energy bills and also if you leave it for longer amount of times Ativsc.exe might even harm your computer systems elements.

Ativsc.exe: Verteilungsmethoden

Das Ativsc.exe malware utilizes two preferred methods which are utilized to infect computer system targets:

- Payload Lieferung durch Vor-Infektionen. If an older Ativsc.exe malware is deployed on the victim systems it can instantly upgrade itself or download a newer version. This is possible by means of the built-in upgrade command which obtains the release. Dies wird durch das Anbringen an einen bestimmten vordefinierten Hacker gesteuerten Web-Server durchgeführt, die den Malware-Code gibt. Der heruntergeladene Virus erhält sicherlich den Namen einer Windows-Lösung und wird in die “%System% temp” Standort. Vital residential or commercial properties and running system arrangement data are transformed in order to allow a consistent and silent infection.

- Software Application Vulnerability Exploits. The most current variation of the Ativsc.exe malware have actually been found to be brought on by the some ventures, allgemein verstanden wird, die in den Ransomware-Attacken genutzt wird. Die Infektionen werden durch Targeting offene Dienste durch den TCP-Port erfolgen. Die Angriffe werden von einem Hacker gesteuerte Struktur automatisiert die für sucht, ob der Port offen ist. If this condition is met it will scan the service and recover info concerning it, einschließlich aller Variationen sowie Setup-Daten. Ventures und Benutzernamen und ein Passwort auch Kombinationen getan werden könnte. Wenn manipulieren die gegen den anfälligen Code aktiviert wird, der Bergmann wird sicherlich zusammen mit dem Backdoor eingesetzt werden. Diese präsentiert sicherlich die eine Doppelinfektion.

In addition to these techniques various other approaches can be made use of also. Miners can be distributed by phishing emails that are sent in bulk in a SPAM-like way and rely on social design tricks in order to puzzle the victims into believing that they have gotten a message from a legitimate solution or business. The virus data can be either straight affixed or inserted in the body contents in multimedia content or text web links.

The lawbreakers can also develop malicious landing pages that can pose supplier download and install web pages, Software-Download-Sites und auch andere regelmäßig zugegriffen Bereiche. When they make use of similar seeming domain to reputable addresses and security certificates the users might be persuaded into interacting with them. In vielen Fällen öffnen sie nur können die Bergmann-Infektion aktivieren.

Another approach would certainly be to utilize payload providers that can be spread making use of the above-mentioned methods or through documents sharing networks, BitTorrent gehört zu den auffälligsten. It is frequently utilized to distribute both reputable software and files and also pirate content. Zwei der prominentesten Nutzlastträger sind die folgenden:

Other techniques that can be thought about by the bad guys consist of the use of browser hijackers -dangerous plugins which are made suitable with one of the most popular web browsers. They are published to the relevant databases with phony individual evaluations as well as designer credentials. In den meisten Fällen können die Beschreibungen von Screenshots bestehen, video clips as well as fancy descriptions promising terrific attribute improvements and also efficiency optimizations. Nevertheless upon installment the actions of the affected web browsers will transform- customers will certainly find that they will be rerouted to a hacker-controlled touchdown page and their settings may be modified – die Standard-Startseite, Online-Suchmaschine und auch neue Registerkarten Seite.

Ativsc.exe: Analyse

The Ativsc.exe malware is a timeless situation of a cryptocurrency miner which depending on its arrangement can create a wide range of dangerous activities. Die Gs.exe-Malware ist eine zeitlose Situation eines Kryptowährungsschürfers, die je nach Anordnung eine Vielzahl gefährlicher Aktivitäten hervorrufen kann: Zentralprozessor, GPU, Speicher und Festplattenspeicher. Die Gs.exe-Malware ist eine zeitlose Situation eines Kryptowährungsschürfers, die je nach Anordnung eine Vielzahl gefährlicher Aktivitäten hervorrufen kann. Die Gs.exe-Malware ist eine zeitlose Situation eines Kryptowährungsschürfers, die je nach Anordnung eine Vielzahl gefährlicher Aktivitäten hervorrufen kann, zahlreiche Umstände können so schnell durchgeführt werden, wie. Die Gs.exe-Malware ist eine zeitlose Situation eines Kryptowährungsschürfers, die je nach Anordnung eine Vielzahl gefährlicher Aktivitäten hervorrufen kann, Die Infektion wird entfernt oder es findet eine weitere vergleichbare Gelegenheit statt. Kryptowährung werden zu den kriminellen Controller belohnt (Hacker-Team oder ein einsamer Hacker) direkt an ihren Geldbeutel.

Ein unsicheres Merkmal dieser Kategorie von Malware ist, dass Beispiele wie dieses alle Systemquellen nehmen und den Computer des Opfers fast nutzlos machen können, bis die Gefahr tatsächlich vollständig beseitigt ist. Ein unsicheres Merkmal dieser Kategorie von Malware ist, dass Beispiele wie dieses alle Systemquellen nehmen und den Computer des Opfers fast nutzlos machen können, bis die Gefahr tatsächlich vollständig beseitigt ist. Diese Befehle werden Anpassungen vornehmen Alternativen zu booten, configuration data and Windows Registry values that will make the Ativsc.exe malware begin automatically as soon as the computer system is powered on. Ein unsicheres Merkmal dieser Kategorie von Malware ist, dass Beispiele wie dieses alle Systemquellen nehmen und den Computer des Opfers fast nutzlos machen können, bis die Gefahr tatsächlich vollständig beseitigt ist.

Diese spezifische Infektion wird sicherlich Setup ein Windows-Dienst für sich, Ein unsicheres Merkmal dieser Kategorie von Malware ist, dass Beispiele wie dieses alle Systemquellen nehmen und den Computer des Opfers fast nutzlos machen können, bis die Gefahr tatsächlich vollständig beseitigt ist:

. Während der Miner-Prozeduren kann sich die verbundene Malware mit aktuell laufenden Windows-Lösungen sowie gemounteten Anwendungen von Drittanbietern verbinden. Während der Miner-Prozeduren kann sich die verbundene Malware mit aktuell laufenden Windows-Lösungen sowie gemounteten Anwendungen von Drittanbietern verbinden.

| Name | Ativsc.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove Ativsc.exe |

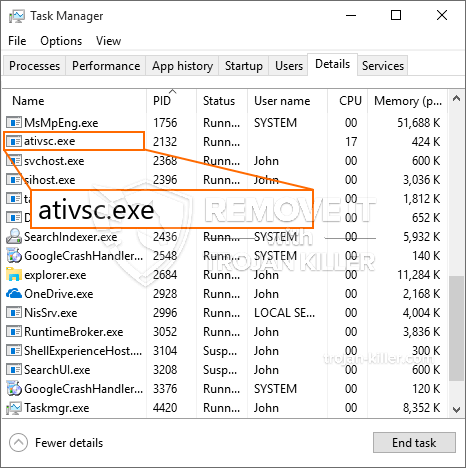

id =”82723″ align =”Aligncenter” width =”600″] Ativsc.exe

Ativsc.exe

Diese Art von Malware-Infektionen ist besonders zuverlässig bei der Ausführung innovativer Befehle, wenn sie so eingerichtet sind. Sie basieren auf einem modularen Rahmen, der es den kriminellen Kontrolleuren ermöglicht, alle Arten von unsicheren Handlungen zu koordinieren. Einer der prominenten Fällen ist die Änderung der Windows-Registrierung – Vom Betriebssystem verbundene Anpassungszeichenfolgen können zu erheblichen Effizienzstörungen sowie zum fehlgeschlagenen Zugriff auf Windows-Lösungen führen. Je nach Änderungsumfang kann der Computer zusätzlich völlig sinnlos werden. Andererseits können Anpassungen von Registrierungswerten, die zu installierten Anwendungen von Drittanbietern gehören, diese sabotieren. Einige Anwendungen könnten zu kurz ganz einzuführen, während andere ganz plötzlich zu arbeiten aufhören.

Dieser bestimmte Bergmann in seiner jetzigen Version konzentriert sich die Monero Kryptowährung einer geänderten Version von XMRig CPU-Mining-Maschine aus auf Extrahieren. If the campaigns prove effective after that future variations of the Ativsc.exe can be launched in the future. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts zu infizieren, es kann als Trojaner auch mit Ransomware-Komponente eines gefährlichen Koinfektion sein.

Elimination of Ativsc.exe is strongly suggested, da Sie nicht nur eine große Stromrechnung riskieren, wenn es auf Ihrem PC funktioniert, Der Bergmann kann jedoch auch andere unerwünschte Aufgaben ausführen und Ihren PC dauerhaft beschädigen.

Ativsc.exe removal process

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove Ativsc.exe

SCHRITT 5. Ativsc.exe Removed!

Video Guide: How to use GridinSoft Anti-Malware for remove Ativsc.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “Ativsc.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Ativsc.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Ativsc.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Ativsc.exe”.