Brandneu, wirklich gefährlich Kryptowährung Bergmann-Infektion wurde von Schutz Wissenschaftler entdeckt tatsächlich worden. die Malware, namens Aktivierung.exe können Ziel Erkrankten unter Verwendung einer Auswahl von Verfahren kontaminieren. Der Hauptpunkt hinter dem Activation.exe-Miner besteht darin, Kryptowährungs-Miner-Aktivitäten auf den Computersystemen der Opfer zu verwenden, um Monero-Token auf Kosten des Ziels zu erwerben. Das Endergebnis dieses Miners sind erhöhte Stromrechnungen, und wenn Sie ihn für längere Zeit belassen, kann Activation.exe auch die Elemente Ihres Computers beschädigen.

Aktivierung.exe: Verteilungsmethoden

Das Aktivierung.exe Malware nutzt 2 prominent Verfahren, die Verwendung von zu kontaminieren Computersystemziele bestehen:

- Payload Lieferung mit Vor-Infektionen. Wenn eine ältere Activation.exe-Malware auf den betroffenen Systemen veröffentlicht wird, kann sie sich automatisch selbst aktualisieren oder eine neuere Variante herunterladen und installieren. Dies ist möglich, den integrierten Upgrade-Befehl, der die Freigabe erhält. Dies wird durch Verknüpfung mit einem bestimmten vordefinierten Hacker gesteuerten Web-Server durchgeführt, die den Malware-Code liefert. Das heruntergeladene Virus wird sicherlich den Namen einer Windows-Lösung erhalten und in der positioniert werden “%System% temp” Platz. Wichtige Häuser und läuft das System-Setup-Dokumente werden verändert, um eine unnachgiebige sowie stille Infektion zu ermöglichen,.

- Software-Programm Ausnutzen von Sicherheitslücken. Die neueste Version der Activation.exe-Malware wurde tatsächlich gefunden, um von einigen Unternehmungen ausgelöst zu werden, Volks anerkannt in der Ransomware-Attacken verwendet werden. Die Infektionen werden durch Targeting offene Dienste durch den TCP-Port erfolgen. Die Angriffe werden von einem Hacker-kontrollierten Rahmen automatisiert die oben schaut, ob der Port offen ist. Wenn diese Bedingung erfüllt ist, wird es die Lösung überprüfen und erhalten Informationen darüber, die aus jeder Art von Variation sowie Konfigurationsinformationen. Ventures und prominente Benutzername und Passwort-Kombinationen getan werden könnten. Wenn die Heldentat ist der Bergmann gegenüber dem anfälligen Code abgesetzt wird neben der Hintertür eingesetzt werden. Diese präsentiert sicherlich die eine Doppelinfektion.

Zusätzlich zu diesen Techniken andere Ansätze können ebenfalls verwendet werden. Miners kann durch Phishing-E-Mails verteilt werden, die in loser Schüttung in einem SPAM artig gesendet werden, und stützen sich auch auf sozialen Design-Methoden, um die Opfer zu denken, zu verwirren, dass sie eine Nachricht von einer seriösen Lösung oder Firma erhalten haben. Die Virus-Dateien können entweder gerade werden in den Körper Inhalte in Multimedia-Inhalte oder Text Web-Links angebracht oder eingefügt.

Die Kriminellen können zusätzlich bösartige Landung Webseiten entwickeln, die Lieferanten Download-Seiten darstellen kann, Software-Download-Websites und andere regelmäßig zugegriffen Standorte. Wenn sie ähnliche verwenden erscheinen Domänennamen zu seriösen Adressen sowie Sicherheit und Sicherheitszertifikate könnten die Menschen direkt in mit ihnen in Eingriff geschoben werden. Manchmal öffnet nur sie können die Bergmann-Infektion aktivieren.

Ein weiterer Ansatz wäre sicherlich Verwendung von Streckenanbietern zu machen, die verteilt werden können diese Techniken oder mittels File-Sharing-Netzwerke unter Verwendung von, BitTorrent gehört zu den auffälligsten. Es wird regelmäßig sowohl seriöse Software-Anwendung zu verteilen, verwendet und auch Dateien und auch Piraten Inhalt. 2 der am meisten bevorzugten Payload-Anbieter sind die folgenden:

Andere Ansätze, die in Betracht durch die lawbreakers genommen werden können, schließen die Verwendung von Web-Browser-Hijacker -Gefährliche Plugins, die mit einem der am meisten bevorzugten Web-Internet-Browsern kompatibel gemacht werden. Sie sind mit falschem liest die einschlägigen Datenbanken veröffentlicht und auch Programmierer Berechtigungsnachweise. Oft können die Zusammenfassungen enthalten Screenshots, Videos sowie aufwendige Beschreibungen vielversprechende hervorragende Funktionsverbesserungen und auch Performance-Optimierungen. Jedoch bei Setup die Aktionen der betroffenen Browsern wird sicherlich verwandeln- Kunden werden feststellen, dass sie sicherlich zu einem Hacker-kontrollierte Landung Webseite und ihre Setups umgeleitet werden könnte geändert werden – die Standard-Startseite, Online-Suchmaschine sowie neue Registerkarten Webseite.

Aktivierung.exe: Analyse

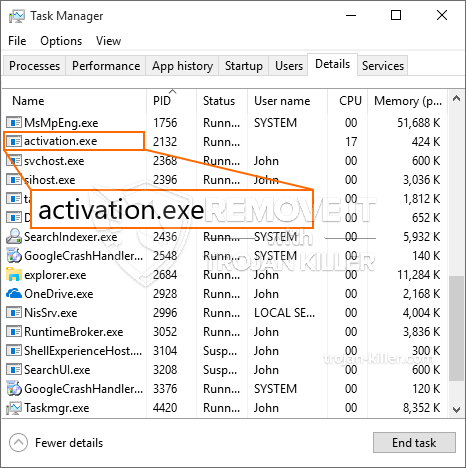

Die Malware Activation.exe ist eine klassische Situation eines Kryptowährungsschürfers, der sich auf seine Anordnung verlassen kann und eine Vielzahl unsicherer Aktionen verursachen kann. Sein Hauptziel ist die Ausführung komplexer mathematischer Aufgaben, die von den leicht verfügbaren Systemquellen profitieren: Zentralprozessor, GPU, Speicher und Festplatte Zimmer. Das Mittel, das sie betreiben, besteht darin, sich an einen einzigartigen Server namens Mining Pool anzuschließen, von dem der benötigte Code heruntergeladen und installiert wird. Sobald eine der Aufgaben heruntergeladen wird, wird es in der gleichen Zeit gestartet werden, Es können mehrere Instanzen ausgeführt werden, sobald. Wenn eine bereitgestellte Aufgabe abgeschlossen ist, wird sicherlich eine weitere heruntergeladen und an ihrem Speicherort installiert, und die Schleife wird sicherlich fortgesetzt, bis der Computer ausgeschaltet wird, Die Infektion wird entfernt oder ein anderes vergleichbares Ereignis tritt auf. Kryptowährung werden zu den kriminellen Controller kompensiert werden (Hacker-Gruppe oder ein einsamer Hacker) gerade auf ihre Budgets.

Eine schädliche Eigenschaft dieser Malware-Kategorie besteht darin, dass ähnliche Beispiele wie dieses alle Systemquellen übernehmen und das betroffene Computersystem praktisch unbrauchbar machen können, bis das Risiko tatsächlich vollständig beseitigt ist. Viele von ihnen beinhalten eine konsistente Installation, die es wirklich schwierig macht, sie zu entfernen. Diese Befehle werden Änderungen vornehmen Alternativen zu booten, Setup-Dateien sowie Windows-Registrierungswerte, die die Malware Activation.exe mit Sicherheit sofort starten lassen, sobald der Computer eingeschaltet wird. Der Zugriff auf Wiederherstellungsmenüs und -optionen kann blockiert sein, was zahlreiche praktische Eliminierungsanleitungen praktisch sinnlos macht.

Dieses spezifische Infektion wird das Setup ein Windows-Dienst für sich, im Anschluss an die durchgeführte Sicherheitsanalyse mit Aktivitäten ther Einhaltung beobachtet:

. Während der Miner-Prozeduren kann sich die zugehörige Malware mit bereits laufenden Windows-Lösungen sowie mit von Drittanbietern eingerichteten Anwendungen verbinden. Dabei bemerken die Systemadministratoren möglicherweise nicht, dass die Ressourcenlose aus einem separaten Prozess stammen.

| Name | Aktivierung.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware um Activation.exe zu erkennen und zu entfernen |

Diese Art von Malware-Infektionen ist besonders effektiv bei der Ausführung innovativer Befehle, wenn sie so konfiguriert sind. Sie basieren auf einer modularen Struktur, die es den kriminellen Kontrolleuren ermöglicht, alle Arten von gefährlichen Aktionen zu orchestrieren. Eines der bevorzugten Fällen ist die Einstellung der Windows-Registrierung – Mit dem Betriebssystem verknüpfte Modifikationszeichenfolgen können schwerwiegende Leistungsstörungen sowie die fehlende Möglichkeit des Zugriffs auf Windows-Dienste verursachen. Je nach Umfang der Änderungen kann es den Rechner zusätzlich völlig nutzlos machen. Andererseits kann die Kontrolle von Registrierungswerten, die zu von Drittanbietern eingerichteten Anwendungen gehören, diese untergraben. Einige Anwendungen können möglicherweise nicht vollständig gestartet werden, während andere plötzlich nicht mehr funktionieren.

Dieser bestimmte Miner konzentriert sich in seiner aktuellen Version auf das Extrahieren der Monero-Kryptowährung, die eine angepasste Version der XMRig-CPU-Mining-Engine enthält. Wenn sich die Projekte danach als wirksam erweisen, können zukünftige Versionen der Activation.exe in der Zukunft veröffentlicht werden. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts zu infizieren, es kann Teil eines gefährlichen Koinfektion mit Ransomware sowie Trojaner sein.

Die Beseitigung von Activation.exe wird dringend empfohlen, weil Sie nicht nur das Risiko großer Stromkosten eingehen, wenn es auf Ihrem COMPUTER funktioniert, Der Miner kann jedoch auch andere unerwünschte Aktivitäten darauf ausführen und sogar Ihren PC dauerhaft beschädigen.

Activation.exe-Entfernungsprozess

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” Schaltfläche, um Activation.exe zu entfernen

SCHRITT 5. Activation.exe entfernt!

Video Guide: So verwenden Sie GridinSoft Anti-Malware zum Entfernen von Activation.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “Aktivierung.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “Aktivierung.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “Aktivierung.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “Aktivierung.exe”.