Brandneu, sehr unsichere Kryptowährung miner Virus wurde tatsächlich durch den Schutz Forscher entdeckt. die Malware, namens 1Google.exe Verwendung einer Auswahl von Mitteln können Ziel Erkrankten infizieren. Das Wesen hinter dem 1Google.exe Bergmann ist Kryptowährung miner Aktivitäten auf den Computern von Zielen zu verwenden, um Monero zu erhalten Tokens auf Ziele Kosten. The outcome of this miner is the elevated electrical power expenses and if you leave it for longer time periods 1Google.exe may even harm your computers components.

1Google.exe: Verteilungsmethoden

Das 1Google.exe Malware verwendet zwei gängige Ansätze, mit denen Computersystemziele infiziert werden:

- Payload Lieferung durch Vor-Infektionen. If an older 1Google.exe malware is released on the victim systems it can immediately upgrade itself or download a more recent version. Dies ist über den integrierten Update-Befehl möglich, der den Start erhält. Dies wird durch eine Verbindung zu einem bestimmten vordefinierten Hacker gesteuerten Web-Server durchgeführt, die den Malware-Code liefert. Die heruntergeladene und installieren Virus wird sicherlich den Namen eines Windows-Dienst erwerben und in die platziert werden “%System% temp” Platz. Wichtige Gebäude sowie laufende Systemkonfigurationsdaten werden transformiert, um eine konsistente und stille Infektion zu ermöglichen.

- Software Application Vulnerability Exploits. The newest version of the 1Google.exe malware have actually been discovered to be triggered by the some ventures, allgemein zu verstehen, die in den Ransomware Griffe verwendet wird. Die Infektionen werden durch Targeting offene Lösungen über den TCP-Port erfolgen. Die Streiks werden von einem Hacker gesteuerte Struktur automatisiert die oben schaut, ob der Port offen ist. Wenn diese Bedingung erfüllt ist, wird die Lösung überprüft und Informationen darüber abgerufen, bestehend aus jeder Art von Version sowie Konfigurationsdaten. Ventures sowie prominente Benutzernamen und Passwort auch Mischungen getan werden könnte. Wenn der Exploit gegen den anfälligen Code verursacht wird, wird der Miner zusammen mit der Hintertür bereitgestellt. Dies wird die eine doppelte Infektion bieten.

Neben diesen Techniken können auch verschiedene andere Verfahren verwendet werden. Bergleute können durch Phishing-E-Mails verteilt werden, die in Spam-Form in großen Mengen versendet werden. Außerdem können sie sich auf Social-Design-Tricks verlassen, um die Opfer zu verwirren, dass sie eine Nachricht von einer seriösen Lösung oder einem seriösen Unternehmen erhalten haben. Die Virendateien können entweder direkt verbunden oder in Multimedia-Inhalten oder Text-Weblinks in die Körperkomponenten eingefügt werden.

Die Kriminellen können auch schädliche Zielseiten erstellen, die sich als Download-Webseiten von Lieferanten ausgeben können, Download-Portale für Softwareanwendungen und andere Orte, auf die häufig zugegriffen wird. Wenn sie eine ähnlich erscheinende Domain wie legitime Adressen und Schutzzertifikate verwenden, können die Personen gezwungen werden, direkt mit ihnen zu kommunizieren. Manchmal sie nur öffnen können die Bergmann-Infektion auslösen.

Ein zusätzlicher Ansatz wäre sicherlich die Verwendung von Nutzlastdienstanbietern, die mithilfe dieser Techniken oder über Datenaustauschnetzwerke verteilt werden können, BitTorrent ist nur eine von einem der am meisten bevorzugt denjenigen,. Es wird oft verwendet, um sowohl legitime Softwareanwendungen als auch Dokumente und auch Piratenmaterial zu verbreiten. Zwei der beliebtesten Streckenanbieter sind die folgenden:

Verschiedene andere Methoden, die von den Übeltätern in Betracht gezogen werden können, umfassen die Verwendung von Browser-Hijackern - schädlichen Plugins, die für die bekanntesten Internetbrowser geeignet sind. Sie werden mit falschen individuellen Testimonials und Programmiereranmeldeinformationen in die entsprechenden Datenbanken hochgeladen. In den meisten Fällen können die Zusammenfassungen Screenshots enthalten, Videos und ausgefallene Zusammenfassungen, die wunderbare Attributverbesserungen und auch Leistungsoptimierungen ansprechen. Trotzdem werden sich bei der Installation die Gewohnheiten der beeinflussten Browser sicherlich ändern- Kunden werden feststellen, dass sie auf eine von Hackern kontrollierte Zielseite umgeleitet werden und ihre Einstellungen möglicherweise geändert werden – die Standard-Startseite, Internet-Suchmaschine und auch neue Registerkarten Seite.

1Google.exe: Analyse

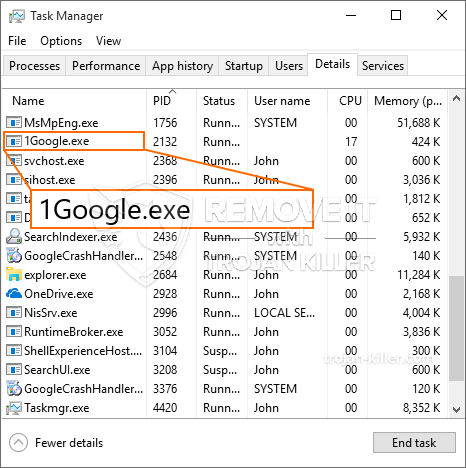

The 1Google.exe malware is a timeless instance of a cryptocurrency miner which depending upon its configuration can create a wide variety of dangerous activities. Sein Hauptziel ist es, komplexe mathematische Aufgaben zu erledigen, die sicherlich die verfügbaren Systemressourcen nutzen: Zentralprozessor, GPU, Speicher- und auch Festplattenspeicher. Die Methode, mit der sie funktionieren, besteht darin, sich mit einem speziellen Server namens Mining Swimming Pool zu verbinden, wo der angeforderte Code heruntergeladen und installiert wird. Sobald eine der Aufgaben heruntergeladen wird, wird es gleichzeitig begonnen werden,, zahlreiche Umstände können so schnell ausgeführt werden wie. Wenn eine bereitgestellte Aufgabe abgeschlossen ist, wird eine weitere in ihrem Bereich heruntergeladen, und die Lücke wird sicherlich fortgesetzt, bis der Computer ausgeschaltet wird, die Infektion beseitigt wird oder ein zusätzlicher vergleichbarer Anlass stattfindet. Kryptowährung werden zu den kriminellen Controller vergeben (Hacker-Team oder eine einzelne cyber) direkt an ihre Geldbörsen.

Eine unsichere Eigenschaft dieser Kategorie von Malware ist, dass Beispiele wie dieses alle Systemressourcen beanspruchen und das betroffene Computersystem fast unbrauchbar machen können, bis das Risiko vollständig beseitigt ist. Die meisten von ihnen verfügen über eine dauerhafte Rate, die es schwierig macht, sie zu entfernen. Diese Befehle werden Anpassungen auch Alternativen machen, setup files and Windows Registry values that will make the 1Google.exe malware begin immediately once the computer system is powered on. Der Zugang zu heilenden Lebensmittelauswahlen und -optionen kann behindert werden, was zahlreiche manuelle Eliminierungsübersichten praktisch sinnlos macht.

Diese besondere Infektion wird sicherlich Anordnung eine Windows-Lösung für sich, nach der durchgeführten Sicherheitsbewertung wurden die einzuhaltenden Tätigkeiten tatsächlich beobachtet:

. Während der Miner-Operationen kann die verbundene Malware eine Verbindung zu bereits laufenden Windows-Lösungen und von Drittanbietern eingerichteten Anwendungen herstellen. Dadurch sehen die Systemadministratoren möglicherweise nicht, dass die Ressource Tonnen aus einem separaten Verfahren stammt.

| Name | 1Google.exe |

|---|---|

| Kategorie | Trojan |

| Unterkategorie | Kryptowährung Miner |

| Gefahren | Hohe CPU-Auslastung, Internet Geschwindigkeitsreduzierung, PC stürzt ab und gefriert und etc. |

| Hauptzweck | Um Geld für Cyber-Kriminelle zu machen |

| Verteilung | Torrents, Gratis Spiele, Cracked Apps, Email, fragwürdige Websites, Abenteuer |

| Entfernung | Installieren GridinSoft Anti-Malware to detect and remove 1Google.exe |

These type of malware infections are specifically reliable at accomplishing advanced commands if set up so. Sie basieren auf einem modularen Rahmen auf der Grundlage der kriminellen Controller ermöglicht alle Arten von schädlichen Aktionen orchestrieren. Eines der bevorzugten Fällen ist die Änderung der Windows-Registrierung – adjustments strings related by the os can trigger serious efficiency disruptions and the lack of ability to gain access to Windows services. Je nach Umfang der Änderungen kann es zusätzlich den Computer völlig unbrauchbar machen. Auf der anderen Seite können Anpassungen der Registrierungswerte, die zu einer beliebigen Art von installierten Anwendungen von Drittanbietern gehören, diese sabotieren. Some applications might fall short to release entirely while others can suddenly quit working.

This particular miner in its existing version is concentrated on extracting the Monero cryptocurrency having a changed variation of XMRig CPU mining engine. If the projects show successful after that future versions of the 1Google.exe can be introduced in the future. Da die Malware nutzt Software-Schwachstellen Ziel-Hosts zu infizieren, es kann mit Ransomware-Komponente eines schädlichen Koinfektion und Trojanern auch.

Removal of 1Google.exe is highly advised, because you run the risk of not just a big electricity bill if it is working on your PC, but the miner might also perform various other unwanted activities on it as well as even damage your PC completely.

1Google.exe Entfernungsprozess

SCHRITT 1. Zuerst, Sie müssen GridinSoft Anti-Malware herunterladen und installieren.

SCHRITT 2. Dann sollten Sie wählen “Schneller Scan” oder “Kompletter Suchlauf”.

SCHRITT 3. Führen Sie Ihren Computer scannen

SCHRITT 4. Nachdem der Scan abgeschlossen, Sie müssen klicken Sie auf “Sich bewerben” button to remove 1Google.exe

SCHRITT 5. 1Google.exe entfernt!

Video Guide: How to use GridinSoft Anti-Malware for remove 1Google.exe

Wie Sie Ihren PC vor einer reinfected mit verhindern “1Google.exe” in der Zukunft.

Eine leistungsstarke Antivirus-Lösung, und Block dateilosen Malware erkennen kann, ist, was Sie brauchen! Herkömmliche Lösungen erkennen Malware auf Basis von Virendefinitionen, und daher können sie oft nicht erkennen, “1Google.exe”. GridinSoft Anti-Malware bietet Schutz gegen alle Arten von Malware, einschließlich dateilosen Malware wie “1Google.exe”. GridinSoft Anti-Malware bietet Cloud-basierten Verhaltensanalysators alle unbekannten Dateien einschließlich Zero-Day-Malware zu blockieren. Eine solche Technologie kann erkennen und vollständig entfernen “1Google.exe”.