IGBlade ist ein Marketing- und Business-Tool zur eingehenden Analyse von Social-Media-Plattformen. Es ausgesetzt über 2.6 Millionen Datensätze sozialer Benutzerkonten. Es summiert sich auf ungefähr 3,6+ GB von durchgesickerte Daten. Spezialisten von Safety Detectives mit dem Forscher Anurag Sen an der Spitze stießen auf den verwundbaren ElasticSearch-Server.

IGBlade-Serverleck: Über 2.6 Millionen Konten aufgedeckt

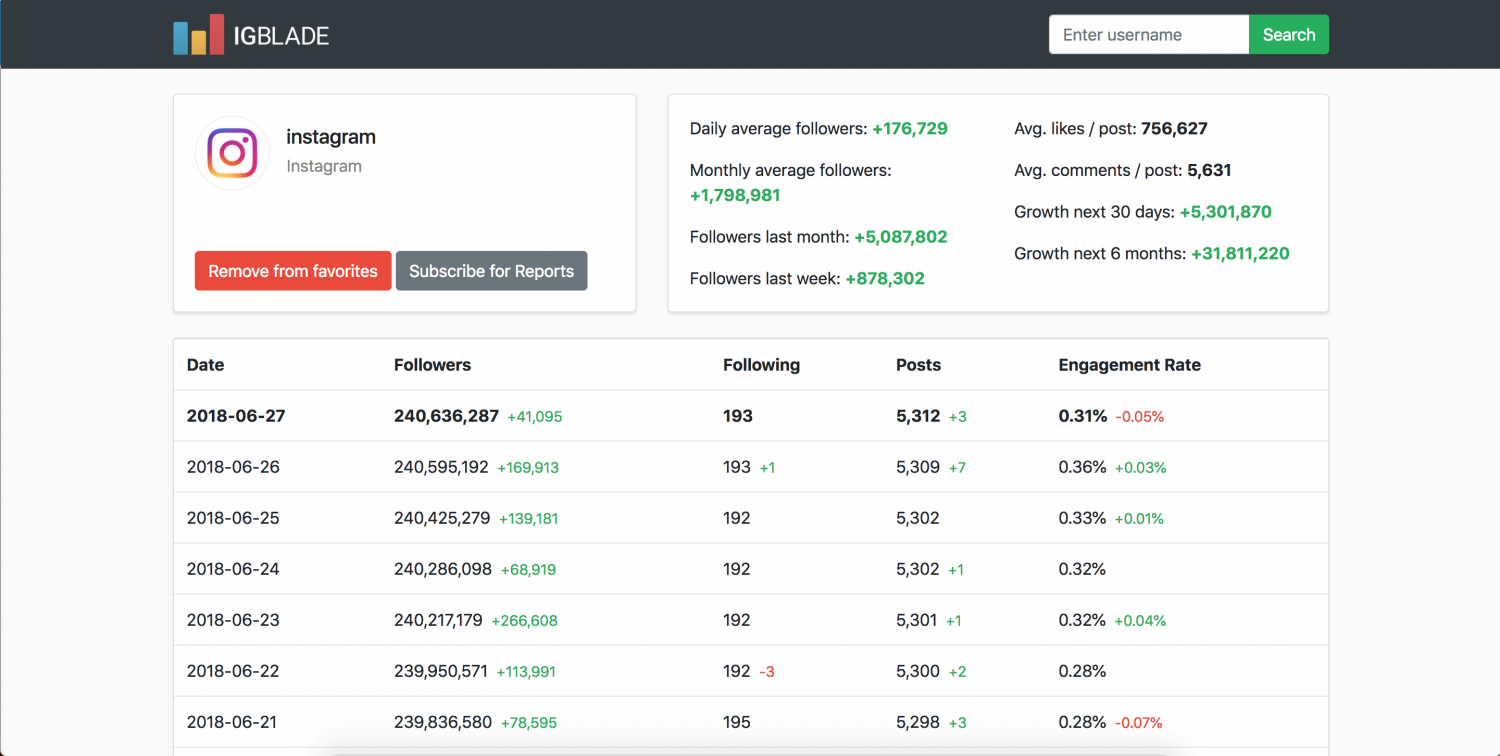

Das Instagram- und TikTok-Analysetool von IGBlade präsentiert Daten aus Millionen von sozialen Medien. Es macht fast aus 30 Datenmetriken. Diese Plattform präsentiert die Informationen in praktisch anwendbaren Ergebnissen wie der Engagement-Rate, Kontoverlauf und Follower-Wachstum. Sie müssen dort ein Konto haben, um detaillierte Daten zu sehen. Es enthält demografische Statistiken (Besucher nach Land, Zum Beispiel), Kontoberichte und Datenvisualisierungen. IG-Schalen ElasticSearch-Server wurde ohne jegliche Verschlüsselung öffentlich zugänglich gemacht. Eine solche Datenspeicherung verstößt gegen DSGVO-Regeln, jedoch, früher hat sich keiner darum gekümmert.

Welche Daten werden offengelegt?

Der Server war online und bekam Updates, als Spezialisten darauf gestoßen sind. Die Größe des Verstoßes zeigt mehr als 2 Millionen Social-Media-Nutzer könnten betroffen sein. Betroffen sind unter anderem berühmte Influencer, wie Berühmtheiten, Social Media Influencer und Foodblogger. Darunter, große verifizierte Prominentenkonten, wie Ariana Grande, Kim Kardashian, Kylie Jenner. Das große Glück ist, dass diese Daten von Cyberkriminellen nicht erreicht wurden, wie bei Acer Corporation. Der Tech-Riese erlitt letzte Woche zwei Angriffe, und Hacker erklären es… mit dem gleichen “schlechte Datenschutzmechanismen”1.

Genau, Der Server von IGBlade enthielt verschiedene Arten von personenbezogenen Daten von Benutzern sozialer Konten:

Eine vollständige Aufschlüsselung des Standortumfangs und der Größe der IGBlade-Datenverletzung finden Sie unten.

Data Scraping ist eine legale Datensammlung

Einfach gesagt, Die einzige Methode, mit der IGBlade funktioniert, besteht darin, die Daten abzukratzen. Auf den meisten sozialen Plattformen fallen solche Aktionen unter das Verbot. Zum Beispiel, Nutzungsbedingungen von Instagram: „Du darfst nicht kriechen, kratzen, oder anderweitig Inhalte von Instagram zwischenspeichern, einschließlich, aber nicht beschränkt auf Benutzerprofile und Fotos.“ Nach der allgemeinen Regel entspricht das Daten-Scraping der öffentlich zugänglichen Informationen jedoch keiner rechtswidrigen Handlung. Und Datenkratzern drohen keine rechtlichen Sanktionen, die gegen die Datenschutzbestimmungen verstoßen sollen.

Wenn Sie jedoch Bedenken hinsichtlich Ihrer Sicherheit haben, halten Sie sich an die einfachen Regeln. Überprüfen Sie Ihre Datenschutzeinstellungen in den sozialen Medien. Beschränken Sie die Informationen, die Sie in Ihrem Konto veröffentlichen. Und unbekannte Benutzer blockieren/löschen. Neue Follower- / Freundschaftsanfragen prüfen. Social-Media-Daten-Scraping wird normalerweise nicht als typische Datenexponierung angesehen. In den meisten Fällen ist es unvermeidlich.2

- Über der erste Angriff auf Acer Corporation.

- Bericht über diese Datenschutzverletzung von den Forschern – Sicherheitsdetektive.