Microsoft hat einen Fix für den Exchange-Fehler veröffentlicht, der die E-Mail-Zustellung auf lokalen Microsoft Exchange-Servern störte. Genau beim Neujahrsfest stellten Exchange-Admins weltweit fest, dass die Server irgendwie keine E-Mails zustellen konnten. Stattdessen wurden sie in die Reihe geschoben und das Windows-Ereignisprotokoll zeigte Fehler an. Vorerst hat Microsoft einen temporären Fix veröffentlicht. Es erfordert, dass Benutzer Kundenaktionen durchführen. Im Moment arbeitet das Unternehmen an einem Update, das das Problem automatisch behebt.

„Wir haben das Problem behoben, das dazu führte, dass Nachrichten in Transportwarteschlangen des lokalen Exchange-Servers stecken blieben 2016 und Exchange-Server 2019. Das Problem bezieht sich auf einen Fehler bei der Datumsprüfung zum Jahreswechsel und ist kein Fehler der AV-Engine selbst. Dies ist kein Problem beim Malware-Scannen oder der Malware-Engine, und es ist kein sicherheitsrelevantes Problem“, Das Unternehmen erklärt die Situation in ihrem Blog.

Die Malware-Engine stürzte ab und schob E-Mails in Transportleitungen fest

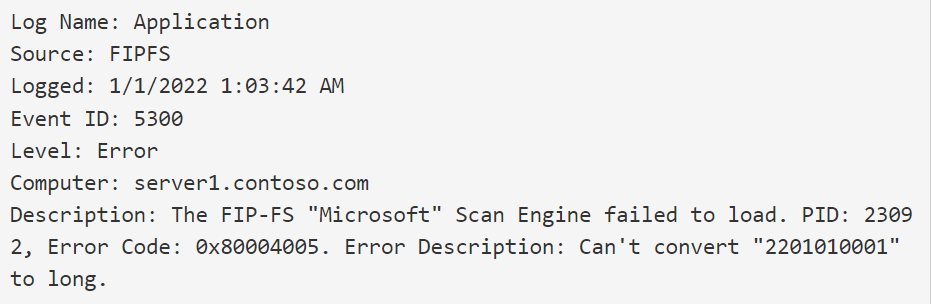

Das Problem trat auf, als Microsoft Exchange die Version der FIP-FS-Antivirus-Scan-Engine überprüfte und versuchte, das Datum in einer signierten int32-Variablen zu speichern. Aber die erwähnte Variable konnte nur bei einem Maximalwert von gespeichert werden 2,147,483,647. Und es ist kleiner als der neue Datumswert von 2,201,010,001 für den 1. Januar, 2022, Mitternacht. Aus diesem Grund stürzte die Malware-Engine ab und schob E-Mails in Transportleitungen fest.

Als vorübergehende Lösung hat Microsoft ein PowerShell-Skript namens ‘Reset-ScanEngineVersion.ps1.’ Bei der Ausführung werden die Dienste Microsoft Filtering Management und Microsoft Exchange Transport beendet, Entfernen Sie ältere AV-Engine-Dateien und laden Sie die neue AV-Engine herunter. Um das automatisierte Skript zu verwenden, sollte der Benutzer die nächsten Schritte auf jedem lokalen Microsoft Exchange-Server in seiner Organisation ausführen:

Die Ausführung des Skripts kann je nach Größe der Organisation einige Zeit in Anspruch nehmen

Nach Durchführung solcher Schritte wird es einige Zeit dauern, bis alle E-Mails zugestellt sind. Die Zeit hängt von der Anzahl der gesendeten E-Mails in den Zeilen ab. Microsoft hinzugefügt, dass die neue AV-Scan-Engine die Versionsnummer sein wird 2112330001. Es verweist auf ein nicht vorhandenes Datum und die Admins werden sich keine Sorgen mehr machen. Auch die Scan-Engine erhält weiterhin Updates in dieser neuen Reihenfolge.

Sie können die Schritte auch manuell ausführen. Sie müssen auf jedem lokalen Exchange ausgeführt werden 2016 und Austausch 2019 Server in Ihrer Organisation. Im Fall des automatisierten Skripts können Sie es auf verschiedenen Servern parallel ausführen. Außerdem, Die Ausführung des Skripts kann je nach Größe der Organisation einige Zeit in Anspruch nehmen.