Die Forscher entdeckten eine neue Version von Dharma Ransomware, die gesetzlichen Antivirus-Tools für die Opfer der Aufmerksamkeit der Umleitung verwendet, während alle Arten von Dateien auf dem PC im Hintergrund-Modus verschlüsselten.

Dharma Ransomware ist berühmt seit 2016, aber es bewegt sich nach wie vor über das Internet und jagt Organisationen weltweit. Famous Dharma Aktion fand im November 2018, wenn extorters Krankenhaus in Texas infiziert und verschlüsselte Dateien von seinem Netzwerk. Glücklicherweise, Krankenhaus geschafft, sie wiederherzustellen, ohne Buy-out zu bezahlen.Es scheint, dass solche Angriffe gut erforschten sein sollten und deren Folgen neutralisiert, jedoch, Trend Micro kürzlich entdeckte neue Arten von Dharma Erpressungen. In Ergänzung, Malware erworben neue Taktik.

Angriff beginnt mit einer E-Mail, Zum Beispiel, von Microsoft.

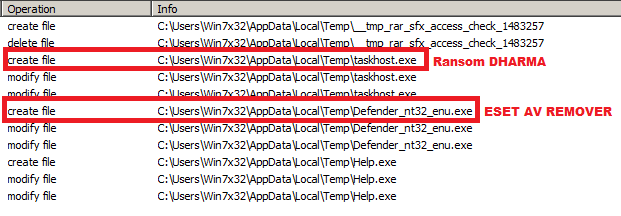

Nach der Meldung, dass Benutzer erhalten, sein Computer ist angeblich bedroht, und es ist notwendig, sofort Antiviren-Software installieren. Für so tun, Benutzer hatte vorgeschlagen Datei zum Download. Diese Datei enthält in der Regel extortionists’ Software und rechtliche und gut bekannt Benutzer ESET AV-Entferner, ein Antivirus-Tool von ESET Firma für Computer Entfernung installierte Antivirus-Scans.

Unabhängig davon, ob die Benutzer die Installation von AV-Remover vervollständigen oder nicht, extortionist verschlüsselt alle Dateien Typen im Hintergrund. Endlich, Benutzer müssen für die Entschlüsselung von Dateien zahlen.

„Cyber-Kriminelle haben Geschichte von Missbrauch mit authentischen Instrumenten. Und diese jüngste Praxis der Installer Ausbeutung als Ablenkung ist eine weitere Methode, mit denen sie experimentieren“- sagt Rafael Senteno von Anti-Virus-Unternehmen Trend Micro.

ESET Unternehmen informiert wurde über die Ausbeutung ihrer Produkte für Dharma Ransomware Förderung und ihre Vertreter für nötig zu argumentieren:

„Der Fall beschreibt die bekannte Praxis für Malware mit legitimer Anwendung gebündelt werden(S). Im speziellen Fall von Trend Micro dokumentiert, ein offizieller und unmodifizierten ESET AV Remover wurde verwendet,. jedoch, jede andere Anwendung könnte diese Art und Weise verwendet werden,. Der Hauptgrund ist, den Benutzer ablenken, Diese Anwendung wird als Köder-Anwendung verwendet. ESET Threat Detection-Ingenieure haben verpackt mehrere Fälle von Ransomware gesehen in selbstextrahier Paket zusammen mit einigen sauberen Dateien oder Hack / keygen / Crack vor kurzem. Das ist also nichts Neues.“

Trend Micro gibt Empfehlungen zum Schutz von ähnlichen Dingen.

- Sichere E-Mail-Gateways Bedrohungen durch Spam zu vereiteln und verhindern verdächtige E-Mails öffnen.

- Sichern Sie regelmäßig Dateien.

- Halten Sie Ihre Systeme und Anwendungen aktualisiert, oder verwenden virtuelles Patching für ältere oder unpatchable Systeme und Software.

- Erzwingen das Prinzip der geringst möglichen Privilegien: Sichere Systemverwaltung Tools, die Angreifer missbrauchen könnten;

- Implementieren Sie die Netzwerksegmentierung und Datenkategorisierung zu minimieren weitere Exposition von unternehmenskritischen und sensiblen Daten; und deaktivieren Dritter oder veraltete Komponenten, die als Einstiegspunkte verwendet werden könnten,.

- Implementieren tiefengestaffelte: Zusätzliche Sicherheitsschichten wie Anwendungskontrolle und Verhaltensüberwachung hilft, das System oder die Ausführung von anomalen Dateien unerwünschte Änderungen zu vereiteln.

- Förderung einer Kultur der Sicherheit am Arbeitsplatz

Quelle: https://blog.trendmicro.com