Cybersicherheit warnt alle Enthusiasten von Raubkopien, sich vor der Infektion von Cryptbot zu hüten. Sie haben einen Vorfall entdeckt, bei dem dieser Infostealer von einem gefälschten KMSPico-Installationsprogramm abgelegt wurde. Hacker haben verschiedene Mittel angewendet, um die Malware zu verbreiten. Kürzlich beobachteten Spezialisten seine Bereitstellung über „gecrackte“ Software und insbesondere Bedrohungsakteure haben es als KMSPico getarnt.

Darüber hinaus verwenden viele Organisationen illegitimes KMSPico

Viele verwenden KMSPico, um die vollen Funktionen von Microsoft Windows- und Office-Produkten ohne tatsächlichen Lizenzschlüssel zu aktivieren. Normalerweise würde eine Organisation eine legitime KMS-Lizenzierung verwenden, um einen KMS-Server an einem zentralen Ort zu installieren. Danach verwenden sie Gruppenrichtlinienobjekte (Gruppenrichtlinienobjekt) um Clients so zu konfigurieren, dass sie damit kommunizieren. Dies ist eine legitime Technologie zur Lizenzierung von Microsoft-Produkten in Unternehmensnetzwerken. Darüber hinaus verwenden viele Organisationen illegitimes KMSPico, das im Wesentlichen einen KMS-Server lokal auf dem betroffenen System emuliert, um die Lizenz des Endpunkts zu aktivieren. Solche Aktionen umgehen es einfach.

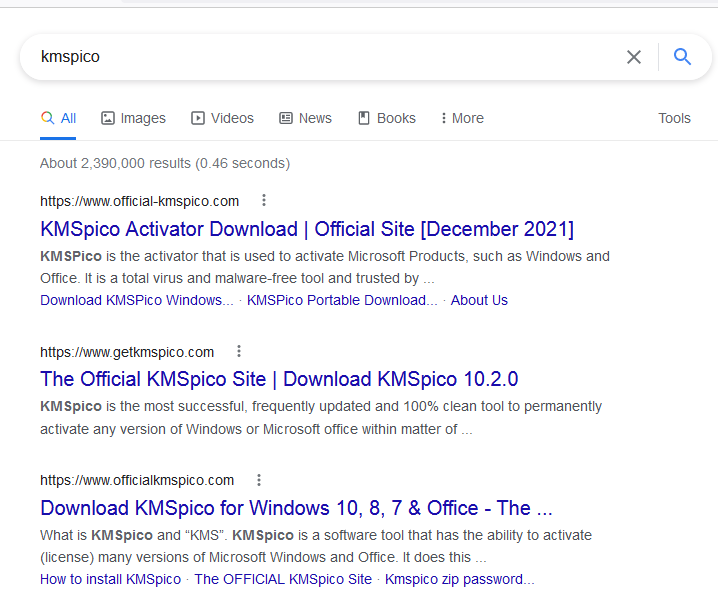

Das Problem hier und wie bei jeder raubkopierten Software ist, dass jemand nach dem eigentlichen KMSPico sucht, aber stattdessen eine Art von . herunterlädt Malware. Zahlreiche Anti-Malware-Anbieter erkennen Lizenzumgehungssoftware als potenziell unerwünschtes Programm (kurzes PUP). Aus diesem Grund wird KMSPico oft mit Anweisungen und Haftungsausschlüssen verteilt, um Anti-Malware-Produkte vor der Installation zu deaktivieren. Nicht nur in einem solchen Fall lässt sich der Nutzer für Verdächtige offen, auch der gefundene Download kann eine Überraschung sein. Microsoft unterstützt nur die legitime Aktivierung unter Windows.

Trotz der produktiven Verschleierung konnten Spezialisten die Malware immer noch erkennen

In der Cryptbot-Distribution beobachten Malware-Spezialisten ähnliche Tendenzen wie bei Yellow Cockatoo/Jupyter. Yellow Cockatoo ist eine Sammlung von Aktivitäten, die die Ausführung eines .NET-Trojaners für den Fernzugriff beinhalten (RATTE) die im Speicher läuft und andere Nutzlasten verwirft. Und Jupyter ist ein Infostealer, der hauptsächlich auf Chrome abzielt, Firefox- und Chromium-Browserdaten. Bedrohungsakteure verwenden Kryptowährungen, Packer und Umgehungsmethoden, um signaturbasierte Tools wie YARA-Regeln und Antivirus zu blockieren. Im Fall von Cryptbot verwendeten Bedrohungsakteure den CypherIT AutoIT-Krypter, um ihn zu verschleiern. Aber Cybersicherheitsspezialisten sagen, dass sie die Malware trotz der umfangreichen Verschleierung immer noch erkennen könnten, indem sie auf Verhaltensweisen abzielen, die die Malware geliefert und enthüllt haben.

Ebenfalls der Spezialist warnen Sie davor, dass die Cryptbot-Malware die vertraulichen Informationen der folgenden Anwendungen sammelt: