Det er ikke underligt, at ransomware -industrien i de seneste år har oplevet en betydelig stigning. Folk blev hensynsløse ved cybersikkerhed, ignorer dens grundprincipper. Skurke tog denne skæbnes gave og brugte den til at fylde deres tegnebøger. Og blandt de mest bemærkelsesværdige spillere i dette kriminelle spil, Det Russisk-baserede hackergruppe REvil fik størst opmærksomhed i øjeblikket.

Hvem fik denne gang på REvils måde?

Det amerikanske medie The Washington Post rapporterede, at REvil er online igen. I en relativt kort periode, det har allerede gennemført 8 ransomware angreb. Blandt ofrene er plastproducenter og en retshjælpstjeneste til de fattige. Det er den første aktivitet siden hackergruppen gik offline sidste sommer. Deres aktivitet er den ting, den amerikanske præsident Joe Biden gentagne gange fremhævede en accent videre til den russiske præsident Vladimir Putin under deres samtaler.

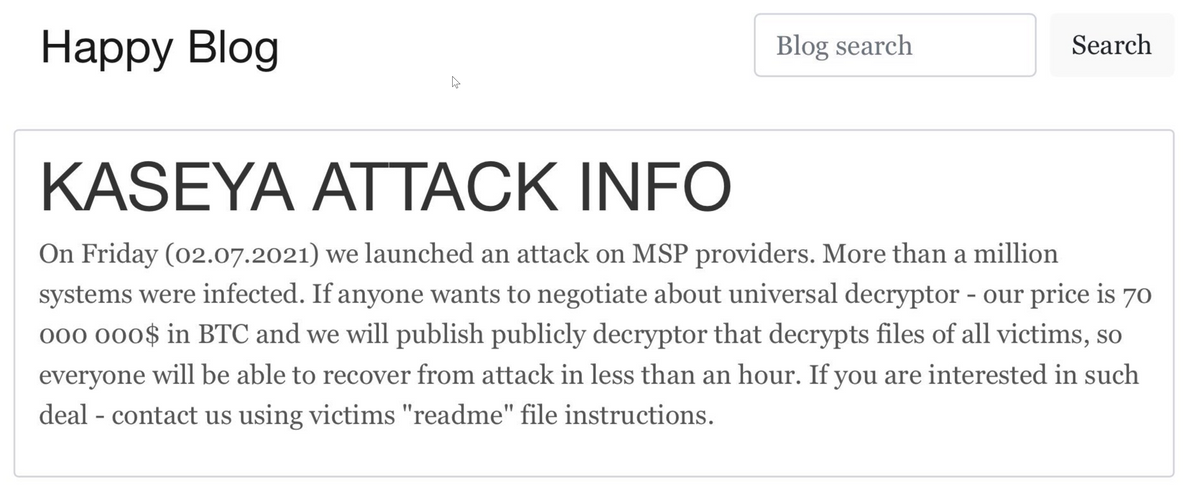

Inden en kort pause i sommer, REvil udførte snoren af flere vellykkede og mislykkede angreb. I de tilfælde, der er offentlige, Kaseya, it -virksomheden, blev smittet i juli 21. Maryland IT -firma JustTech med 120 medarbejdere var også målet. Den største sag af alle var at stoppe driften af verdens største kødfirma JBS. Virksomhedens aktiviteter i Canada, Australien og USA blev midlertidigt lukket ned.

REvil ransomware valg

Skoler i New Zealand, Coop købmandsforretninger i Sverige, og små byer i Maryland blev påvirket af hackergruppens aktivitet. også, et hospital i Rumænien viste sig at være et mål, men administrationen havde papir backup af alle patienters filer. Så de kom let igennem det, på trods af at angrebet var vellykket. Eventuelt, at have en papirkopi af alle dine elektroniske dokumenter er en måde at glemme ransomware på. Selvfølgelig, indtil nogen spilder en kop te på den. Men udover at joke, informationssikkerhed kræver meget mere sikre opbevaringsmetoder end dem, vi har i dag.

Som Coop -talskvinde Helena Esscher siger, de måtte lukke ca. 700 af vores butikker, og det tog seks dage, før de alle åbnede igen. Den økonomiske effekt, de fik efter angrebet, afhænger af flere faktorer, såsom tab af salg, Selvfølgelig, men også forsikringer og i hvilket omfang de dækker begivenheder som den, der fandt sted. ”

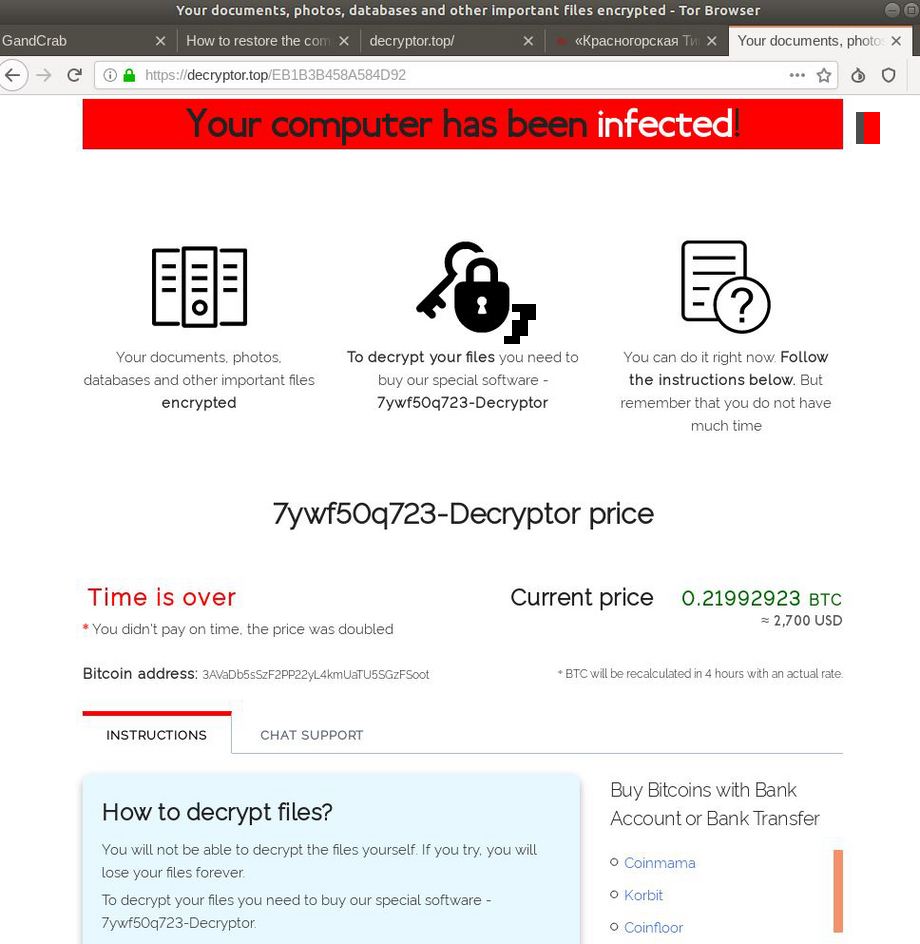

REvils løsesum varierede fra $45,000 til $5 million pr. inficeret enhed med Kaseya -selskab, der bliver opkrævet $70 million. Hvis dette beløb er betalt, det vil være en ny rekord over den betalte løsesum, der nogensinde er blevet spurgt. I øjeblikket, de største betales af Acer og Accenture – begge blev tvunget til at betale $50 million. Ransomware viste sig at være et ekstremt alvorligt problem. Det er endda opført i den nuværende amerikanske præsidents handlingsplaner som et af de største problemer at håndtere1.

Hvad er sagen med alle diskussioner?

Federal Bureau of Investigations blev også sat i søgelyset. Washington Post skrev, at retshåndhævelsen skaffede en nøgeldekrypterer, men ventede i næsten tre uger med ikke at skræmme hackerne af. Det historien om bombningen i Coventry gentager sig igen?. Planen var at bære fjernelsen lige da REvils platform gik offline. Mange argumenterer for, at bureauet ikke burde have ventet så meget tid med dekrypteringsnøglen. Mange virksomheder kunne have kommet sig med færre pengeudgifter, havde bureauet delt nøglen tidligere.

”Vi træffer beslutningerne som en gruppe, ikke ensidigt ”. ”Disse er komplekse…beslutninger, designet til at skabe maksimal effekt, og det tager tid at gå imod modstandere, hvor vi skal marche ressourcer ikke bare rundt om i landet, men over hele verden,” - FBI -direktør Christopher A. Wray.