Et helt nyt, ekstremt skadelig kryptokurrencyminerinfektion er blevet opdaget af beskyttelsesforskere. den malware, hedder xmrig kan forurene målramte ved hjælp af et udvalg af metoder. Essensen bag XMRig-minearbejderen er at anvende cryptocurrency-minearbejderopgaver på de syges computere for at erhverve Monero-symboler til målpris. Resultatet af denne minearbejder er de øgede strømomkostninger, og hvis du forlader det i længere tid, kan XMRig endda skade dine computersystemer dele.

xmrig: distributionssystemer Metoder

Det xmrig malware anvendelser 2 foretrukne teknikker, der er gjort brug af forurene edb-system mål:

- Payload Levering hjælp Prior Infektioner. Hvis en ældre XMRig -malware installeres på de lidende systemer, kan den øjeblikkeligt opdatere sig selv eller downloade og installere en nyere version. Dette er muligt ved hjælp af den indbyggede opgraderingskommando, som opnår lanceringen. Dette gøres ved at linke til en bestemt foruddefineret hackerstyret server, der giver malware-koden. Den downloadede infektion vil få navnet på en Windows service og også være placeret i “%systemet% temp” placere. Væsentlige egenskaber samt operativsystemarrangementsdata transformeres for at muliggøre en konsekvent såvel som lydløs infektion.

- Software sårbarhed udnytter. Den seneste version af XMRig -malware er faktisk blevet opdaget at være forårsaget af nogle bedrifter, berømt forstået for at have været anvendt i ransomware-angrebene. Infektionerne er færdig ved at målrette åbne løsninger ved hjælp af TCP port. Angrebene er automatiseret af en hacker-kontrollerede rammer, der søger ud af, om porten er åben. Hvis dette problem er opfyldt, vil det helt sikkert tjekke tjenesten og få detaljer om det, bestående af enhver version og arrangementdata. Udnytter og foretrukne brugernavn og adgangskode kombinationer kan gøres. Når brugen af modregnes mod den sårbare kode, vil minearbejderen helt sikkert blive frigivet sammen med bagdøren. Dette vil helt sikkert præsentere en dobbelt infektion.

Bortset fra disse fremgangsmåder kan andre tilgange også bruges. Minearbejdere kan spredes ved phishing-e-mails, der sendes i bulk på en spam-lignende måde og også er afhængige af social engineering-tricks for at forvirre ofrene lige til at tro, at de faktisk har fået en besked fra en ægte service eller et firma. Virussdokumenterne kan enten være direkte forbundet eller placeres i kropsmaterialet i multimediemateriale eller meddelelsesweblinks.

De gerningsmænd kan ligeledes udvikle ondsindede landingswebsider, der kan efterligne sælger download og installere websider, websteder til download af softwareapplikationer og andre områder, der regelmæssigt åbnes. Når de bruger sammenlignelige klingende domænenavne til legitime adresser og beskyttelsescertifikater, kan brugerne blive presset til at oprette forbindelse til dem. I nogle tilfælde bare åbne dem kan aktivere minearbejder infektion.

En yderligere strategi ville helt sikkert være at gøre brug af transportudbydere, der kan spredes ved hjælp af disse metoder eller via netværksdelingsnetværk, BitTorrent er blandt de mest fremtrædende. Det bruges ofte til at sprede både velrenommeret softwareapplikation og dokumenter og også piratindhold. To af de mest fremtrædende nyttelastudbydere er følgende:

Andre teknikker, der kan overvejes af gerningsmændene, omfatter brug af internetbrowser -kaprere -skadelige plugins, der er gjort kompatible med de mest foretrukne internetbrowsere. De uploades til de relevante databaser med falske kundeanmeldelser samt designer -kvalifikationer. I mange tilfælde beskrivelserne kan omfatte skærmbilleder, videoer samt indviklede resuméer, der tiltrækker vidunderlige funktionsforbedringer og også effektivitetsoptimeringer. Ikke desto mindre ændres vanerne hos de påvirkede internetbrowsere ved opsætningen- brugere finder, at de vil blive omdirigeret til en hackerstyret touchdown-side, og deres indstillinger kan ændres – standard startside, søgemaskine på internettet og også helt nye faner webside.

xmrig: Analyse

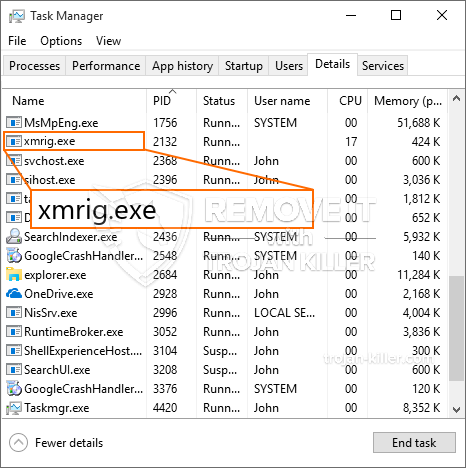

XMRig -malware er en tidløs forekomst af en kryptovaluta -minearbejder, der afhængigt af opsætningen kan forårsage en lang række usikre aktiviteter. Dets primære mål er at udføre indviklede matematiske opgaver, der helt sikkert vil få mest muligt ud af de tilbudte systemressourcer: CPU, GPU, hukommelse såvel som harddiskområdet. Metoden, de fungerer, er ved at knytte til en unik server kaldet mining swimmingpool, hvorfra den krævede kode downloades og installeres. Så hurtigt som et af jobene er downloadet, vil det helt sikkert blive startet samtidigt, talrige omstændigheder kan være forsvundet, så snart. Når et givet job er færdigt, downloades et mere sikkert på stedet, og smuthullet vil helt sikkert fortsætte, indtil computeren er slukket, infektionen fjernes, eller der forekommer en yderligere sammenlignelig lejlighed. Cryptocurrency vil helt sikkert blive kompenseret for de kriminelle controllere (hacking gruppe eller en ensom cyberpunk) direkte til deres punge.

En farlig egenskab ved denne kategori af malware er, at prøver som denne kan tage alle systemkilder samt praktisk talt gøre den lidende computer ubrugelig, indtil truslen faktisk er blevet helt fjernet. Størstedelen af dem inkluderer en nådesløs opsætning, der gør dem faktisk vanskelige at fjerne. Disse kommandoer vil helt sikkert foretage justeringer for at starte valg, opsætningsfiler og også Windows -registreringsværdier, der helt sikkert får XMRig -malware til at starte automatisk, så snart computersystemet tændes. Tilgængelighed til helbredelse af madvalg og valg kan være blokeret, hvilket gør mange praktiske oversigter over fjernelse praktisk talt værdiløse.

Denne specifikke infektion vil helt sikkert opsætte en Windows -løsning til sig selv, overholdelse af den gennemførte sikkerheds- og sikkerhedsanalyse, er overholdelse af handlinger faktisk blevet observeret:

. Under minearbejderprocedurerne kan den tilknyttede malware oprette forbindelse til allerede kørende Windows-tjenester såvel som tredjepartsmonterede applikationer. Ved at gøre det bemærker systemadministratorerne muligvis ikke, at ressourcepartierne kommer fra en separat proces.

| Navn | xmrig |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware at opdage og fjerne XMRig |

Denne form for malware -infektioner er særlig effektive til at udføre sofistikerede kommandoer, hvis de er konfigureret sådan. De er baseret på en modulær struktur, der gør det muligt for de kriminelle kontrollører at håndtere alle former for farlige handlinger. Blandt de populære forekomster er justeringen af Windows-registreringsdatabasen – ændringsstrenge forbundet med operativsystemet kan skabe alvorlige ydelsesafbrydelser og også manglende tilgængelighed i Windows -løsninger. Afhængigt af omfanget af ændringer kan det desuden gøre computeren helt meningsløs. På den anden side kan justering af registreringsværdier, der tilhører enhver form for tredjepartsmonterede applikationer, underminere dem. Nogle programmer kan stoppe med at arbejde for at indføre helt, mens andre uventet kan stoppe med at arbejde.

Denne særlige minearbejder i sin eksisterende version er fokuseret på at udtrække Monero -kryptokurrency, herunder en tilpasset variation af XMRig CPU -minemotor. Hvis projekterne verificerer effektive efter det, kan fremtidige variationer af XMRig blive lanceret i fremtiden. Da malware gør brug af software program sårbarheder til at inficere target værter, det kan være en del af en farlig co-infektion med ransomware samt trojanske heste.

Elimination af XMRig er stærkt foreslået, i betragtning af at du tager chancen for ikke bare en stor elregning, hvis den kører på din COMPUTER, alligevel kan minearbejderen derudover udføre andre uønskede opgaver på den og også beskadige din COMPUTER fuldstændigt.

XMRig fjernelsesproces

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” knappen for at fjerne XMRig

TRIN 5. XMRig fjernet!

Video guide: Sådan bruges GridinSoft Anti-Malware til fjernelse af XMRig

Hvordan undgår din pc fra at blive inficeret med “xmrig” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “xmrig”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “xmrig”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “xmrig”.