En ny, ekstremt usikker kryptovaluta-minearbejdervirus er blevet set af sikkerhedsforskere. den malware, hedder Wuauclt.exe can infect target victims making use of a variety of ways. The essence behind the Wuauclt.exe miner is to use cryptocurrency miner activities on the computer systems of targets in order to get Monero tokens at victims cost. The result of this miner is the raised electrical energy costs as well as if you leave it for longer amount of times Wuauclt.exe might even harm your computer systems parts.

Wuauclt.exe: distributionssystemer Metoder

Det Wuauclt.exe malware makes use of two preferred methods which are made use of to infect computer system targets:

- Nyttelast Levering ved hjælp af kendte Infektioner. If an older Wuauclt.exe malware is deployed on the sufferer systems it can automatically update itself or download a more recent version. Dette er muligt ved hjælp af den integrerede opdatering kommando, som erhverver udgivelsen. Dette gøres ved at oprette forbindelse til en specifik foruddefineret hacker-styret webserver, som tilbyder malware-koden. The downloaded and install virus will acquire the name of a Windows service and also be placed in the “%systemet% temp” placere. Essential homes and also operating system configuration documents are altered in order to allow a persistent as well as quiet infection.

- Software programmet sårbarhed udnytter. The newest variation of the Wuauclt.exe malware have actually been discovered to be caused by the some exploits, almindeligt kendt for at blive brugt i ransomware-angrebene. Infektionerne er færdig ved at målrette åbne løsninger gennem TCP port. Angrebene er automatiseret af en hacker-kontrolleret struktur, som søger efter hvis porten er åben. If this problem is satisfied it will certainly scan the service and also fetch details about it, herunder enhver form for variation samt konfigurationsdata. Exploits as well as popular username and also password mixes may be done. When the manipulate is activated versus the prone code the miner will certainly be deployed along with the backdoor. Dette vil præsentere en dobbelt infektion.

In addition to these approaches other techniques can be made use of also. Miners can be distributed by phishing e-mails that are sent in bulk in a SPAM-like way and also rely on social engineering tricks in order to perplex the victims into thinking that they have gotten a message from a legit solution or company. The virus data can be either straight connected or placed in the body materials in multimedia content or text links.

The wrongdoers can likewise create malicious touchdown web pages that can impersonate vendor download pages, software program download sites as well as various other regularly accessed areas. When they utilize comparable seeming domain names to genuine addresses and also safety certifications the individuals may be pushed into communicating with them. I mange tilfælde blot at åbne dem kan udløse minearbejder infektion.

Another strategy would be to use haul providers that can be spread making use of the above-mentioned methods or by means of documents sharing networks, BitTorrent er blot en af en af de mest fremtrædende dem. It is often utilized to distribute both legit software program and also files and also pirate content. To af de mest fremtrædende transporttjenester er følgende:

Various other techniques that can be taken into consideration by the bad guys consist of using browser hijackers -unsafe plugins which are made suitable with the most popular web browsers. They are submitted to the appropriate repositories with phony customer testimonials and also developer credentials. I de fleste tilfælde kan resuméerne indeholde skærmbilleder, video clips and also sophisticated summaries promising fantastic function enhancements as well as performance optimizations. Nevertheless upon setup the behavior of the affected internet browsers will alter- users will certainly locate that they will be redirected to a hacker-controlled touchdown page and their settings may be modified – standard startside, online søgemaskine og nye faner side.

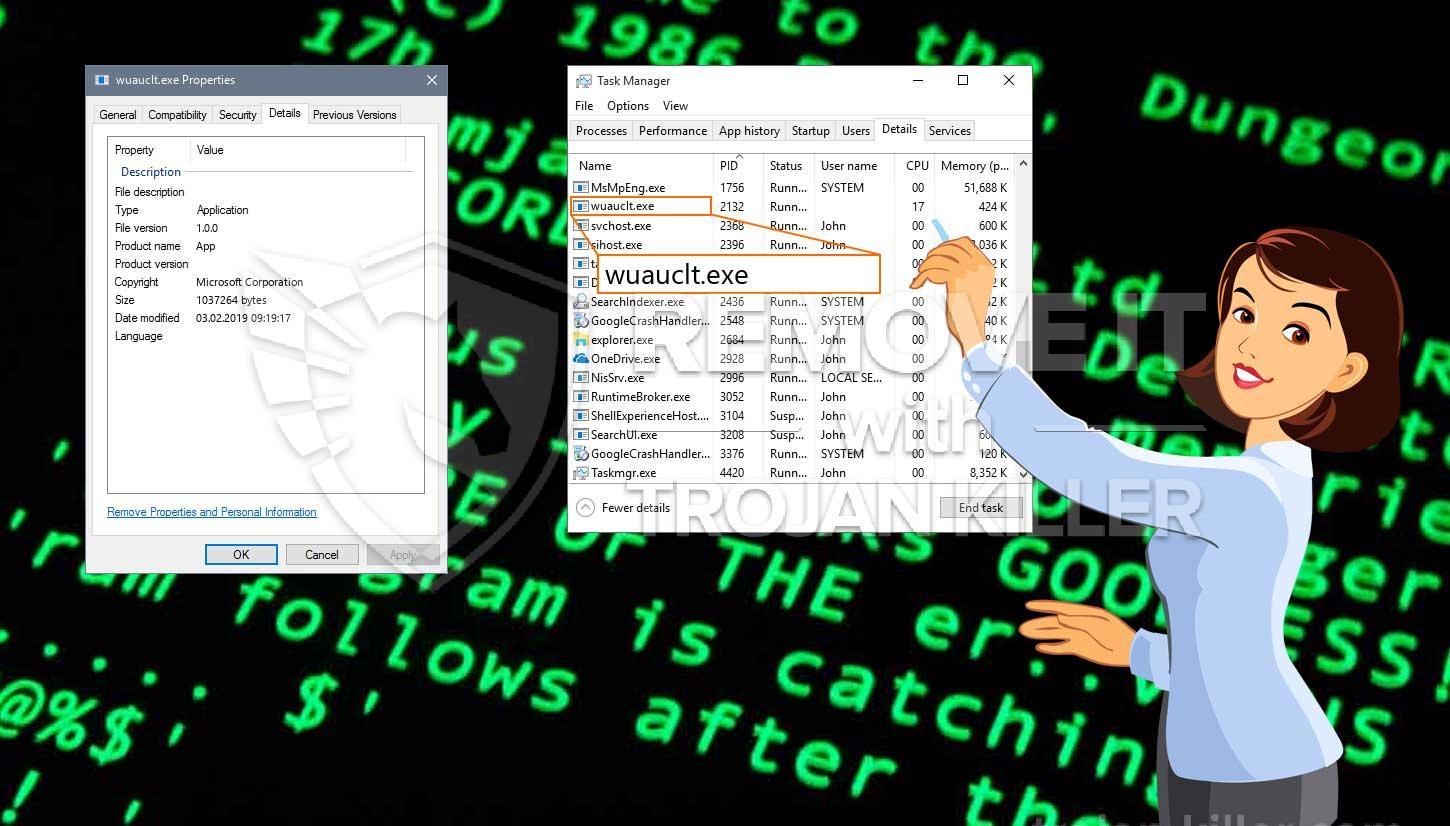

Wuauclt.exe: Analyse

The Wuauclt.exe malware is a traditional case of a cryptocurrency miner which relying on its arrangement can trigger a wide range of harmful activities. Dets hovedmål er at udføre komplicerede matematiske opgaver, der helt sikkert vil gøre brug af de let tilgængelige systemressourcer: CPU, GPU, hukommelse og harddiskplads. Midlerne, de arbejder på, er ved at knytte til en unik server kaldet mining pool, hvorfra den kaldte kode downloades. Så snart et af jobene er downloadet, startes det samtidig, adskillige tilfælde kan gå væk så snart. Når en given opgave er afsluttet, downloades en anden i sit område, og smuthullet fortsætter helt sikkert, indtil computersystemet er slukket, infektionen fjernes, eller der sker en lignende lignende lejlighed. Cryptocurrency vil blive tildelt de kriminelle controllere (hacking gruppe eller en ensom cyberpunk) direkte til deres tegnebøger.

Et farligt træk ved denne gruppe malware er, at eksempler, der ligner denne, kan tage alle systemkilder og næsten gøre offercomputeren ubrugelig, indtil truslen faktisk er blevet fjernet. De fleste af dem har en nådeløs opsætning, der gør dem virkelig vanskelige at fjerne. Disse kommandoer vil helt sikkert gøre ændringer til at starte valg, setup documents as well as Windows Registry values that will certainly make the Wuauclt.exe malware begin immediately when the computer system is powered on. Adgang til valg af rekreation mad og valgmuligheder kan blive blokeret, hvilket gør adskillige manuelle fjernelsesoversigter praktisk talt ubrugelige.

Denne særlige infektion vil bestemt konfigurere en Windows-tjeneste for sig selv, fastholdelsen af den gennemførte beskyttelse analyse ther overholde tiltag rent faktisk er blevet observeret:

. Under gruvearbejderdriften kan den tilknyttede malware kobles op til allerede kørende Windows-tjenester og også installerede applikationer fra tredjepart. Dermed observerer systemadministratorerne muligvis ikke, at kildebelastningen stammer fra en anden procedure.

| Navn | Wuauclt.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware to detect and remove Wuauclt.exe |

Disse slags malware infektioner er særligt pålidelige på at udføre sofistikerede kommandoer, hvis sat op, så. They are based on a modular structure permitting the criminal controllers to orchestrate all type of harmful habits. Et af de fremtrædende tilfælde er ændringen af Windows-registreringsdatabasen – modifications strings connected by the os can trigger severe performance interruptions as well as the inability to accessibility Windows services. Depending upon the range of modifications it can likewise make the computer completely pointless. On the other hand manipulation of Registry values belonging to any kind of third-party installed applications can undermine them. Nogle applikationer kan være korte til at introducere fuldstændigt, mens andre pludselig kan stoppe med at arbejde.

Denne visse minearbejder i sin nuværende variation er koncentreret om at udvinde Monero-kryptovalutaen, der indeholder en modificeret variation af XMRig CPU-minemotoren. If the campaigns confirm successful after that future versions of the Wuauclt.exe can be introduced in the future. Da malware bruger software ansøgning susceptabilities at forurene mål værter, det kan være bestanddel af en usikker co-infektion med ransomware og også trojanske heste.

Removal of Wuauclt.exe is highly advised, given that you risk not just a huge power expense if it is working on your COMPUTER, but the miner might likewise perform various other undesirable tasks on it and even harm your COMPUTER completely.

Wuauclt.exe removal process

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” button to remove Wuauclt.exe

TRIN 5. Wuauclt.exe Removed!

Video guide: How to use GridinSoft Anti-Malware for remove Wuauclt.exe

Hvordan undgår din pc fra at blive inficeret med “Wuauclt.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Wuauclt.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Wuauclt.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Wuauclt.exe”.