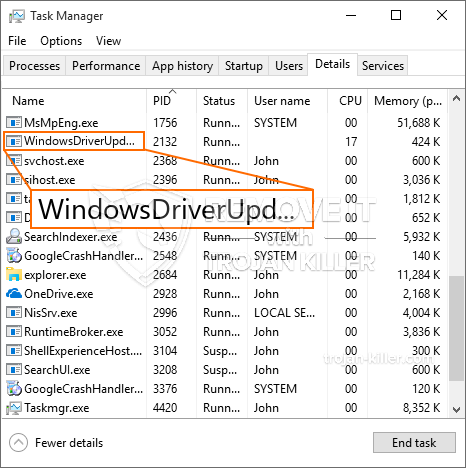

Et helt nyt, ekstremt farligt cryptocurrency minearbejder virus er faktisk blevet identificeret af sikkerhed og sikring forskere. den malware, hedder WindowsDriverUpdater.exe kan forurene ofre mål at gøre brug af en række forskellige metoder. Hovedideen bag WindowsDriverUpdater.exe minearbejder er at bruge cryptocurrency miner-opgaver på ofrenes computere for at få Monero-symboler på målsomkostninger.. Slutresultatet af denne miner er de forhøjede strømregninger, og hvis du forlader det i længere perioder, kan WindowsDriverUpdater.exe også skade dine computersystemkomponenter.

WindowsDriverUpdater.exe: distributionssystemer Metoder

Det WindowsDriverUpdater.exe malware gør brug af 2 prominente tilgange, som anvendes til forurene edb-system mål:

- Payload Levering gennem Prior Infektioner. Hvis en ældre WindowsDriverUpdater.exe malware er installeret på målsystemerne, kan den automatisk opdatere sig selv eller downloade og installere en nyere version. Dette er muligt gennem den integrerede opgraderingskommando, der opnår lanceringen. Dette gøres ved at linke til en bestemt foruddefineret hacker-kontrollerede webserver, som leverer malware kode. Den downloadede og installerende virus får navnet på en Windows-løsning og placeres i “%systemet% temp” Beliggenhed. Væsentlige bygninger og også kørende systemkonfigurationsdokumenter transformeres for at tillade en ensartet såvel som stille infektion.

- Software sårbarhed udnytter. Den mest aktuelle variation af WindowsDriverUpdater.exe malware har faktisk vist sig at være forårsaget af nogle ventures, berømt forstås til at blive gjort brug af i de ransomware strikes. Infektionerne er færdig ved at målrette åbne tjenester via TCP port. Angrebene er automatiseret af en hacker-kontrolleret struktur, som opsøger hvis porten er åben. Hvis denne betingelse er opfyldt, vil den kontrollere tjenesten samt få oplysninger om den, inklusive enhver version samt opsætningsdata. Ventures og fremtrædende brugernavn samt password kombinationer kan gøres. Når udnyttelsen udløses mod risikokoden, installeres minearbejderen sammen med bagdøren. Dette vil præsentere en dobbelt infektion.

Udover disse metoder kan andre teknikker også anvendes. Minearbejdere kan distribueres ved phishing-e-mails, der sendes i bulk på en SPAM-lignende måde, og de kan stole på social designteknikker for at forvirre ofrene til at tro, at de har fået en besked fra en legitim løsning eller firma. Infektionsdataene kan enten direkte anbringes eller indsættes i kropskomponenterne i multimedie-webindhold eller meddelelsesweblink.

Kriminelle kan også oprette skadelige destinationswebsider, der kan udgøre leverandørens downloadsider, software ansøgning download sites samt andre regelmæssigt adgang placeringer. Når de bruger lignende, lydende domænenavne som velrenommerede adresser og sikkerheds- og sikkerhedscertificeringer, kan de enkelte personer blive skubbet ret til at kommunikere med dem. I nogle tilfælde blot at åbne dem kan modregne minearbejder infektion.

En yderligere metode ville helt sikkert være at anvende transportudbydere, der kan spredes ved hjælp af disse teknikker eller ved hjælp af delingsnetværk, BitTorrent er blot en af en af de mest fremtrædende dem. Det bruges ofte til at sprede både legit softwareprogram og også dokumenter såvel som piratindhold. To af de mest foretrukne transportfirmaer er følgende:

Forskellige andre teknikker, der kan tages i betragtning af lovovertræderne, inkluderer anvendelse af internetbrowser-kaprere - skadelige plugins, der er gjort kompatible med en af de mest populære internetbrowsere. De indsendes til de relevante databaser med falske kundevurderinger samt udviklerkvalifikationer. I de fleste tilfælde resuméerne kan bestå af screenshots, videoklip samt fancy resume, der appellerer til fantastiske funktionsforbedringer og præstationsoptimeringer. Ikke desto mindre ændres handlingerne fra de påvirkede internetbrowsere bestemt ved installationen- brugere vil lokalisere, at de helt sikkert vil blive omdirigeret til en hacker-kontrolleret touchdown-webside, såvel som deres opsætninger kan ændres – standard startside, internetsøgemaskine samt ny faneblad.

WindowsDriverUpdater.exe: Analyse

WindowsDriverUpdater.exe malware er en traditionel situation for en cryptocurrency miner, som afhængigt af dens opsætning kan skabe en række skadelige aktiviteter. Hovedformålet er at udføre indviklede matematiske opgaver, der vil helt sikkert drage fordel af de tilgængelige systemressourcer: CPU, GPU, hukommelse og harddisk plads. Den måde, de arbejder på er ved at binde sig til en særlig server kaldet minedrift pulje, hvor den nødvendige kode er downloadet og installere. Så hurtigt som blandt opgaverne bliver downloadet det vil blive påbegyndt samtidigt, mange omstændigheder kan køre på, så snart. Når en given opgave er fuldført en anden vil helt sikkert blive hentet på sin plads, og også løkken vil helt sikkert fortsætte, indtil computeren systemet er slukket, infektionen elimineres eller en anden lignende lejlighed sker. Cryptocurrency vil helt sikkert blive kompenseret for de kriminelle controllere (hacking team eller en ensom cyberpunk) direkte til deres pengepung.

En usikker karakteristisk for denne gruppe af malware er, at eksempler som denne kan tage alle systemets kilder og også praktisk gøre målet computersystemet meningsløst, indtil truslen er faktisk blevet totalt fået fjernet. De fleste af dem omfatter en konsekvent installation, hvilket gør dem virkelig svært at fjerne. Disse kommandoer vil foretage justeringer for at starte alternativer, opsætningsdata og også Windows-registerværdier, der får WindowsDriverUpdater.exe malware til at begynde med det samme, når computersystemet er tændt. Adgang til rekreation mad valg og alternativer kan være blokeret som giver flere hands-on elimination oversigter stort set ubrugelige.

Denne specifikke infektion vil helt sikkert konfigurationshåndtering en Windows-tjeneste for sig selv, fastholdelsen af den udførte evaluering sikkerhed og tryghed ther overholde aktiviteter er blevet observeret:

. I løbet af minearbejder procedurer den linkede malware kan tilslutte op til i øjeblikket kører Windows-tjenester og tredjeparts oprettet applikationer. Ved at gøre dette systemadministratorer måske ikke se, at den ressource belastningen kommer fra en anden procedure.

| Navn | WindowsDriverUpdater.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware til at registrere og fjerne WindowsDriverUpdater.exe |

Denne type malware-infektioner er især effektive til at udføre avancerede kommandoer, hvis de er konfigureret sådan. De er baseret på en modulopbygget struktur, der tillader de kriminelle kontrollører at styre alle former for usikker adfærd. Blandt de foretrukne tilfælde er justeringen af Windows-registreringsdatabasen – ændringsstrenge, der er forbundet med operativsystemet, kan udløse større effektivitetsafbrydelser og også manglende adgang til Windows-tjenester. Afhængigt af rækkevidden af ændringer kan det desuden gøre computersystemet helt meningsløst. På de forskellige gengæld manipulation af Registry worths kommer fra en hvilken som helst form for tredjepart installeret programmer kan underminere dem. Nogle applikationer stopper muligvis med at arbejde for at frigive helt, mens andre uventet kan stoppe med at arbejde.

Denne specifikke miner i sin nuværende variation er koncentreret om minedrift af Monero cryptocurrency, der består af en tilpasset variation af XMRig CPU-minedriftmotor. Hvis kampagnerne bekræfter succes, kan fremtidige variationer af WindowsDriverUpdater.exe lanceres i fremtiden. Da malware bruger sårbarheder i software til at inficere target værter, det kan være en del af et farligt co-infektion med ransomware samt trojanske heste.

Fjernelse af WindowsDriverUpdater.exe anbefales kraftigt, i betragtning af at du risikerer ikke kun en enorm strømudgift, hvis den fungerer på din pc, men minearbejderen kan også på samme måde udføre andre uønskede aktiviteter på den såvel som også skade din COMPUTER permanent.

WindowsDriverUpdater.exe fjernelsesproces

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” -knap for at fjerne WindowsDriverUpdater.exe

TRIN 5. WindowsDriverUpdater.exe blev fjernet!

Video guide: Sådan bruges GridinSoft Anti-Malware til at fjerne WindowsDriverUpdater.exe

Hvordan undgår din pc fra at blive inficeret med “WindowsDriverUpdater.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “WindowsDriverUpdater.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “WindowsDriverUpdater.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “WindowsDriverUpdater.exe”.