Et helt nyt, ekstremt farlig kryptokurrency minearbejdsinfektion er faktisk blevet identificeret af beskyttelsesforskere. den malware, hedder Websock.exe kan forurene måloffer, der bruger en række metoder. Essensen bag Websock.exe-minearbejderen er at bruge cryptocurrency-minearbejderopgaver på målcomputere for at opnå Monero-tokens til ofrets udgift. The result of this miner is the elevated electrical energy costs as well as if you leave it for longer amount of times Websock.exe may even harm your computers parts.

Websock.exe: distributionssystemer Metoder

Det Websock.exe malware bruger to populære teknikker, der bruges til at inficere computermål:

- Payload Levering hjælp Prior Infektioner. If an older Websock.exe malware is deployed on the sufferer systems it can automatically update itself or download and install a newer version. Dette er muligt gennem den integrerede opgraderingskommando, der erhverver lanceringen. Dette gøres ved at linke til en bestemt foruddefineret hacker-styret server, der giver malware-koden. Den downloadede virus får navnet på en Windows-tjeneste såvel som den placeres i “%systemet% temp” areal. Vitale bygninger og operativsystemarrangementsfiler ændres for at muliggøre en ubarmhjertig og lydløs infektion.

- Software programmet sårbarhed udnytter. The most current variation of the Websock.exe malware have been discovered to be brought on by the some ventures, bredt forstået for at blive brugt i ransomware-strejker. Infektionerne er færdig ved at målrette åbne tjenester ved hjælp af TCP port. Strejkerne er automatiseret af en hacker-kontrolleret ramme som opsøger hvis porten er åben. Hvis dette problem er løst, vil det scanne løsningen og hente detaljer om det, bestående af enhver variation samt opsætning data. Udnyttelse og populære brugernavn samt adgangskodemix kan muligvis udføres. Når brugen af modregnes i risikokoden, frigives minearbejderen ud over bagdøren. Dette vil helt sikkert præsentere en dobbelt infektion.

Udover disse metoder kan andre metoder også bruges. Minearbejdere kan spredes ved hjælp af phishing-e-mails, der sendes i bulk på en SPAM-lignende måde, såvel som afhængige af sociale designmetoder for at pusle ofrene lige til at tro, at de rent faktisk har fået en besked fra en ægte tjeneste eller virksomhed. Virustdataene kan enten vedhæftes direkte eller placeres i kropsmaterialerne i multimedie-webindhold eller meddelelseslink.

Forbrydere kan ligeledes producere destruktive destinationswebsider, der kan efterligne download og installation af websider, software program download sites samt andre ofte adgang placeringer. Når de bruger lignende domæner til ægte adresser såvel som sikkerhedscertificeringer, kan enkeltpersoner tvinges til at engagere sig med dem. I nogle tilfælde kan blot åbning af dem aktivere minerinfektionen.

En yderligere strategi ville helt sikkert være at bruge trækudbydere, der kan spredes ved hjælp af disse tilgange eller gennem fildelingsnetværk, BitTorrent er blot en af de mest fremtrædende dem. Det bruges ofte til at sprede både legitimt softwareprogram og data og også piratwebindhold. To af de mest populære distancer udbydere er følgende:

Forskellige andre tilgange, som de onde kan tænke på, består i brugen af internetbrowserkapere - usikre plugins, der er kompatible med en af de mest prominente webinternetbrowsere. De sendes til de relevante arkiver med falske kundeanmeldelser og også udviklerlegitimationsoplysninger. I de fleste tilfælde resuméerne kan omfatte skærmbilleder, videoer samt indviklede beskrivelser, der appellerer til fremragende funktionsforbedringer og også effektivitetsoptimeringer. Imidlertid ændres handlingerne fra de påvirkede internetbrowsere ved aflevering- enkeltpersoner vil helt sikkert finde ud af, at de helt sikkert vil blive omdirigeret til en hackerstyret touchdown-webside, og også deres opsætninger kan ændres – standard startside, søgemaskine og nye faner webside.

Websock.exe: Analyse

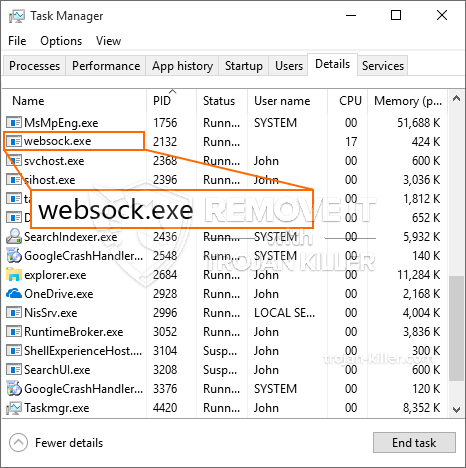

The Websock.exe malware is a classic instance of a cryptocurrency miner which depending upon its setup can trigger a wide array of dangerous actions. Its main goal is to do complicated mathematical jobs that will make the most of the offered system resources: CPU, GPU, hukommelse og også harddisk område. The means they operate is by attaching to an unique web server called mining swimming pool from where the needed code is downloaded and install. Så snart en af de arbejdspladser er downloadet det vil blive startet på en gang, talrige tilfælde kan køres på en gang. When a given task is finished an additional one will certainly be downloaded and install in its place as well as the loophole will continue up until the computer is powered off, infektionen fjernes, eller en anden sammenlignelig lejlighed finder sted. Cryptocurrency vil helt sikkert blive belønnet for de kriminelle controllere (hacking team eller en ensom hacker) direkte til deres tegnebøger.

A hazardous characteristic of this group of malware is that examples such as this one can take all system sources and also virtually make the sufferer computer system unusable until the threat has actually been completely removed. A lot of them include a persistent installment that makes them actually challenging to get rid of. Disse kommandoer vil helt sikkert gøre ændringer til at starte valg, arrangement data as well as Windows Registry values that will make the Websock.exe malware beginning immediately as soon as the computer is powered on. Access to recuperation food selections as well as alternatives may be obstructed which provides several manual removal overviews almost worthless.

Denne vis infektion vil helt sikkert sætte en Windows-tjeneste for sig selv, complying with the performed safety evaluation ther complying with actions have been observed:

. During the miner operations the linked malware can link to already running Windows services as well as third-party installed applications. By doing so the system administrators may not notice that the source load comes from a different procedure.

| Navn | Websock.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware to detect and remove Websock.exe |

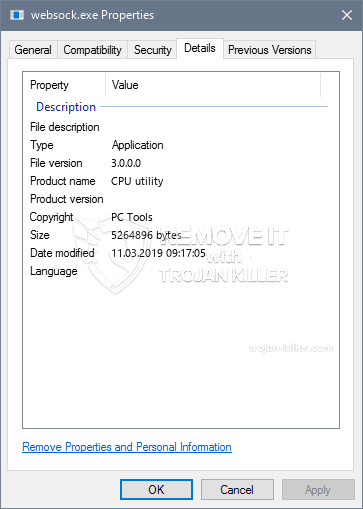

id =”82911″ align =”aligncenter” width =”600″] Websock.exe

Websock.exe

Denne type malwareinfektioner er specifikt pålidelige på udførelse af innovative kommandoer, hvis konfigureret således. De er baseret på en modulær ramme tillader de kriminelle controllere til at styre alle slags farlige vaner. Et af de populære eksempler er den ændring af Windows-registreringsdatabasen – modifikationer strenge forbundet af OS kan udløse alvorlige ydeevne forstyrrelser og også den manglende evne til at få adgang til Windows-løsninger. Afhængig af omfanget af ændringer det kan ligeledes gøre computeren helt meningsløst. På den anden side kontrol af Registry worths tilhører nogen form for tredjeparts oprettet programmer kan sabotere dem. Nogle programmer kan undlade at frigive helt, mens andre uventet kan afslutte arbejde.

Denne vis minearbejder i sin eksisterende version er fokuseret på minedrift Monero cryptocurrency have en tilpasset version af XMRig CPU minedrift motor. If the campaigns confirm effective then future variations of the Websock.exe can be introduced in the future. Da malware bruger software susceptabilities forurene mål værter, det kan være en del af en skadelig co-infektion med ransomware og også trojanske heste.

Elimination of Websock.exe is highly recommended, da du risikerer ikke kun en stor magt udgift, hvis det fungerer på din computer, men minearbejder kan desuden udføre forskellige andre uønskede aktiviteter på det og endda skade din computer permanent.

Websock.exe removal process

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” button to remove Websock.exe

TRIN 5. Websock.exe Removed!

Video guide: How to use GridinSoft Anti-Malware for remove Websock.exe

Hvordan undgår din pc fra at blive inficeret med “Websock.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Websock.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Websock.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Websock.exe”.