En ny, virkelig farligt cryptocurrency minearbejder infektion rent faktisk er blevet spottet af sikkerhedsmæssige forskere. den malware, hedder Vbhost.exe kan forurene målsyge ved brug af en række midler. Hovedideen bag Vbhost.exe-minearbejderen er at bruge cryptocurrency-miner-opgaver på ofrenes computere for at få Monero-symboler på målbekostning. Slutresultatet af denne minearbejder er de øgede el-udgifter, såvel som hvis du forlader det i længere tid, kan Vbhost.exe også skade dine computersystemers dele.

Vbhost.exe: distributionssystemer Metoder

Det Vbhost.exe malware udnytter 2 foretrukne teknikker, der bruges til at forurene computersystemmål:

- Payload Levering via Prior Infektioner. Hvis en ældre Vbhost.exe malware frigives på de syge systemer, kan den automatisk opgradere sig selv eller downloade og installere en nyere variant. Dette er muligt via den integrerede opgraderingskommando, som henter udgivelsen. Dette gøres ved at knytte til en bestemt foruddefineret hacker-kontrolleret server, der giver malware-koden. Den downloadede virus vil få navnet på en Windows-løsning samt blive placeret i “%systemet% temp” placere. Væsentlige boligejendomme og også data om operativsystemarrangementer transformeres for at tillade en ubarmhjertig såvel som rolig infektion.

- Software sårbarhed udnytter. Den nyeste variant af Vbhost.exe malware har vist sig at være udløst af nogle udnyttelser, bredt kendt for at blive brugt i ransomware-angrebene. Infektionerne er færdig ved at målrette åbne tjenester via TCP port. Angrebene er automatiseret af en hacker-kontrollerede rammer, der søger ud af, om porten er åben. Hvis denne betingelse er opfyldt, vil den kontrollere tjenesten samt gendanne detaljer om den, inklusive enhver form for variation og konfigurationsdata. Udnyttelse såvel som foretrukne brugernavn og også adgangskodeblandinger kan udføres. Når udnyttelsen udløses i forhold til den modtagelige kode, vil minearbejderen helt sikkert blive frigivet sammen med bagdøren. Dette vil præsentere en dobbelt infektion.

Bortset fra disse fremgangsmåder kan der også gøres brug af forskellige andre tilgange. Minearbejdere kan distribueres ved phishing-e-mails, der sendes i bulk på en SPAM-lignende måde, og som også er afhængige af sociale designmetoder for at forvirre ofrene lige til at tro, at de faktisk har modtaget en besked fra en lovlig tjeneste eller et firma. Virusfilerne kan enten vedhæftes direkte eller indsættes i kropskomponenterne i multimediewebindhold eller tekstlinks.

Svindlerne kan også producere destruktive landingssider, der kan udgøre leverandørens download-websider, websteder til download af softwareapplikationer samt forskellige andre steder, der ofte bruges. Når de bruger lignende domæne til legitime adresser samt sikkerhedscertifikater, kan kunderne blive tvunget til at interagere med dem. Nogle gange bare åbne dem kan aktivere minearbejder infektion.

En anden metode ville være at gøre brug af trækbærere, der kan spredes ud ved brug af disse metoder eller ved hjælp af datadelingsnetværk, BitTorrent er blot en af en af de mest foretrukne dem. Det er ofte brugt til at distribuere både legitimt softwareprogram og også filer og også piratkopiere webindhold. 2 af de mest populære distancer tjenesteydere er følgende:

Andre tilgange, der kan tages i betragtning af lovbryderne omfatter brugen af browser hijackers -usikre plugins, som er gjort kompatible med en af de mest fremtrædende webbrowsere. De offentliggøres til de relevante databaser med falske individuelle evalueringer og også designer-legitimationsoplysninger. I de fleste tilfælde resuméerne kan bestå af screenshots, videoklip samt indviklede beskrivelser, der lover store funktionsforbedringer og også effektivitetsoptimeringer. Men ved installationen vil vanerne for de berørte internetbrowsere helt sikkert ændre sig- brugere vil finde ud af, at de helt sikkert vil blive omdirigeret til en hacker-kontrolleret landingsside, ligesom deres indstillinger kan blive ændret – standard webside, online søgemaskine samt nye faner webside.

Vbhost.exe: Analyse

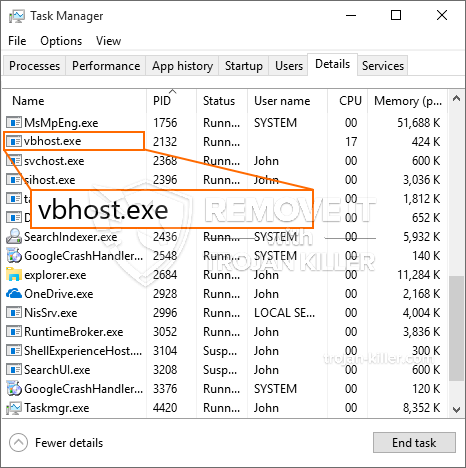

Vbhost.exe malware er et klassisk tilfælde af en cryptocurrency minearbejder, som afhængigt af dens konfiguration kan skabe en lang række farlige handlinger. Dens hovedformål er at udføre komplicerede matematiske opgaver, der helt sikkert vil drage fordel af de tilgængelige systemressourcer: CPU, GPU, hukommelse samt harddisk plads. Måden de fungerer på er ved at linke til en unik webserver kaldet mining pool, hvorfra den nødvendige kode downloades. Så snart en af opgaverne er downloadet, startes den på samme tid, flere omstændigheder kan udføres ved når. Når en given opgave er fuldført, vil der helt sikkert blive downloadet en ekstra i dets område, og løkken vil fortsætte, indtil computeren slukkes, infektionen er elimineret, eller der sker en mere sammenlignelig hændelse. Cryptocurrency vil blive tildelt de kriminelle controllere (hacking gruppe eller en enkelt cyberpunk) direkte til deres budgetter.

En farlig egenskab ved denne gruppe af malware er, at eksempler som dette kan tage alle systemressourcer og også praktisk talt gøre målcomputeren meningsløs, indtil truslen faktisk er blevet fuldstændig elimineret. De fleste af dem har en ubarmhjertig installation, der gør dem faktisk svære at fjerne. Disse kommandoer vil helt sikkert gøre ændringer til at starte optioner, konfigurationsdata og også Windows Registry-værdier, der helt sikkert vil få Vbhost.exe-malwaren til at starte øjeblikkeligt, når computeren tændes. Tilgængeligheden til helbredende menuer og også alternativer kan være blokeret, hvilket gør adskillige håndbetjente elimineringsoversigter praktisk talt værdiløse.

Denne vis infektion vil sætte en Windows-tjeneste for sig selv, efter den udførte sikkerhedsanalyse er følgende aktiviteter faktisk blevet observeret:

. Under minedriftsprocedurerne kan den tilknyttede malware linke til allerede kørende Windows-løsninger såvel som tredjepartsinstallerede applikationer. Ved at gøre det kan systemadministratorerne muligvis ikke se, at ressourcebelastningen kommer fra en anden proces.

| Navn | Vbhost.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware for at opdage og fjerne Vbhost.exe |

Disse slags malware-infektioner er særligt effektive til at udføre sofistikerede kommandoer, hvis de er konfigureret. De er baseret på en modulær ramme, der gør det muligt for de kriminelle kontroller at koordinere alle former for farlig adfærd. Blandt de foretrukne eksempler er den ændring af Windows-registreringsdatabasen – ændringsstrenge relateret af os kan forårsage store effektivitetsforstyrrelser og også manglende evne til at få adgang til Windows-løsninger. Hvis man stoler på omfanget af justeringer, kan det ligeledes gøre computersystemet totalt meningsløst. På den anden side kan justering af registerværdier, der hører til enhver form for opsætningsapplikationer fra tredjepart, underminere dem. Nogle applikationer holder muligvis op med at fungere for at introducere helt, mens andre uventet kan stoppe med at fungere.

Denne særlige minearbejder i sin nuværende version er fokuseret på at udvinde Monero-cryptocurrency med en ændret version af XMRig CPU-minemotoren. Hvis kampagnerne bekræfter succesfulde, kan fremtidige varianter af Vbhost.exe lanceres i fremtiden. Da de malware gør brug af software program sårbarheder til at inficere target værter, det kan være del af en skadelig co-infektion med ransomware og også trojanske heste.

Fjernelse af Vbhost.exe anbefales stærkt, givet, at du risikerer ikke bare en stor strømregning, hvis den virker på din pc, dog kan minearbejderen også udføre andre uønskede opgaver på den og endda skade din COMPUTER permanent.

Vbhost.exe fjernelsesproces

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” knappen for at fjerne Vbhost.exe

TRIN 5. Vbhost.exe er fjernet!

Video guide: Sådan bruger du GridinSoft Anti-Malware til at fjerne Vbhost.exe

Hvordan undgår din pc fra at blive inficeret med “Vbhost.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Vbhost.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Vbhost.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Vbhost.exe”.