En ny, virkelig farligt cryptocurrency minearbejder virus er blevet identificeret af forskere beskyttelse. den malware, hedder Uihost64.exe kan forurene målofre ved hjælp af en række midler. Hovedpointen bag Uihost64.exe-minearbejderen er at bruge kryptovaluta-minearbejder på computere af mål for at erhverve Monero-symboler til måludgifter. Slutresultatet af denne minearbejder er de forhøjede elregninger, og hvis du forlader det i længere perioder, kan Uihost64.exe endda skade dine computers dele.

Uihost64.exe: distributionssystemer Metoder

Det Uihost64.exe malware bruger to prominente teknikker, som anvendes til at inficere edb-system mål:

- Payload Levering hjælp Prior Infektioner. Hvis en ældre Uihost64.exe malware er implementeret på målsystemerne, kan den øjeblikkeligt opgradere sig selv eller downloade og installere en nyere variant. Dette er muligt via det integrerede opdatering kommando, som får lanceringen. Dette gøres ved at binde sig til en specifik foruddefineret hacker-kontrollerede server, som tilbyder den malware kode. Den downloadede virus vil helt sikkert få navnet på en Windows-tjeneste samt sættes i “%systemet% temp” Beliggenhed. Vigtige bygninger såvel som kørende systemarrangementsdokumenter ændres for at tillade en konsekvent såvel som tavs infektion.

- Software sårbarhed udnytter. Den seneste variant af Uihost64.exe-malwaren har vist sig at være anlagt af nogle ventures, bredt anerkendt for at blive brugt i ransomware-angrebene. Infektionerne er færdig ved at målrette åbne tjenester ved hjælp af TCP port. Strejkerne er automatiseret af en hacker-kontrolleret ramme som opsøger hvis porten er åben. Hvis denne betingelse er opfyldt, vil den scanne tjenesten samt gendanne oplysninger om den, bestående af enhver type version samt arrangementsdata. Ventures og populære brugernavn og også adgangskoder kan gøres. Når manipulationen er forårsaget versus den sårbare kode, vil minearbejderen helt sikkert blive indsat sammen med bagdøren. Dette vil helt sikkert give en dobbelt infektion.

Udover disse metoder kan andre strategier også bruges. Minearbejdere kan distribueres ved phishing-e-mails, der sendes ud i bulk på en SPAM-lignende måde, og som også er afhængige af sociale ingeniørtricks for at pusle ofrene til at tro, at de har modtaget en besked fra en velrenommeret tjeneste eller virksomhed. Infektionsfilerne kan enten forbindes direkte eller lægges i kroppens materialer i multimedieindhold eller meddelelsesweblinks.

De onde kan desuden oprette destruktive landingswebsider, der kan udgøre leverandørens downloadwebsider, software download portaler og også forskellige andre ofte tilgåede steder. Når de gør brug af et domæne, der kan sammenlignes med velrenommerede adresser samt sikkerhedscertifikater, kan kunderne blive overtalt lige til at kommunikere med dem. Nogle gange blot at åbne dem kan aktivere minearbejder infektion.

En anden teknik ville være at bruge nyttelastbærere, der kan spredes ud ved at bruge disse tilgange eller gennem datadelingsnetværk, BitTorrent er en af en af de mest fremtrædende dem. Det bruges jævnligt til at sprede både legitim software og filer og piratindhold. To af de mest foretrukne transportudbydere er følgende:

Andre teknikker, som de kriminelle kan tænke på, omfatter brugen af webbrowser hijackers - farlige plugins, som er lavet egnede med de mest foretrukne internetbrowsere. De sendes til de relevante depoter med falske brugerudtalelser og også designerlegitimationsoplysninger. Ofte resuméer kan omfatte skærmbilleder, videoer samt indviklede beskrivelser, der lover fantastiske egenskabsforbedringer og effektivitetsoptimeringer. Ikke desto mindre vil vanerne for de berørte internetbrowsere efter afbetaling ændre sig- kunder vil helt sikkert finde, at de vil blive omdirigeret til en hacker-styret touchdown-webside, ligesom deres indstillinger kan blive ændret – standard webside, søgemaskine og nye faner webside.

Uihost64.exe: Analyse

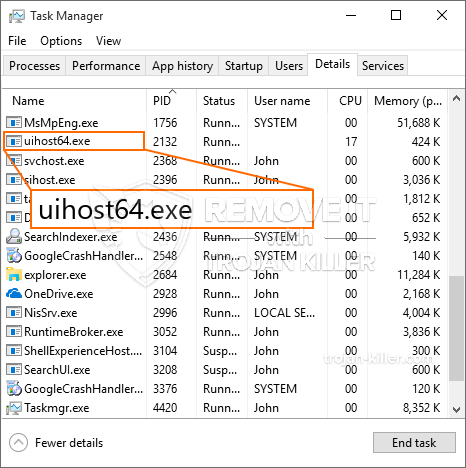

Uihost64.exe malware er en tidløs forekomst af en cryptocurrency minearbejder, som afhængigt af dens arrangement kan udløse en lang række usikre handlinger. Dens hovedformål er at udføre komplekse matematiske opgaver, der helt sikkert vil få mest muligt ud af de let tilgængelige systemkilder: CPU, GPU, hukommelse samt harddisk område. Midlet, de fungerer, er ved at tilslutte sig en unik webserver kaldet mining swimmingpool, hvor den kaldte kode downloades og installeres. Så hurtigt som en af opgaverne downloades, startes den på én gang, talrige eksempler kan køre på, så snart. Når et givent job er afsluttet, vil et mere blive downloadet i dets område, og smuthullet vil fortsætte indtil computeren slukkes, infektionen elimineres, eller der sker endnu en lignende begivenhed. Cryptocurrency vil blive tildelt de kriminelle controllere (hacking team eller en ensom cyberpunk) direkte til deres pengepung.

En usikker kvalitet ved denne klassificering af malware er, at prøver som denne kan tage alle systemressourcer samt næsten gøre målcomputersystemet ubrugeligt, indtil faren faktisk er fuldstændig fjernet. De fleste af dem har en ensartet opsætning, der gør dem virkelig svære at fjerne. Disse kommandoer vil bestemt også ændre indstillingerne, konfigurationsfiler og Windows Registry-værdier, der vil få Uihost64.exe-malwaren til at starte øjeblikkeligt, når computersystemet tændes. Adgang til valg af rekreationsfødevarer og også alternativer kan være blokeret, hvilket gør adskillige praktiske fjernelsesguider næsten meningsløse.

Denne bestemte infektion vil bestemt konfigurere en Windows-løsning til sig selv, overholdelse af den gennemførte sikkerheds- og sikkerhedsevaluering, og overholdelsen af aktiviteterne er faktisk blevet observeret:

. Under minedriftsprocedurerne kan den tilknyttede malware linke til aktuelt kørende Windows-løsninger og også installerede tredjepartsapplikationer. Ved at gøre det bemærker systemadministratorerne muligvis ikke, at ressourcepartierne stammer fra en anden proces.

| Navn | Uihost64.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware for at finde og fjerne Uihost64.exe |

Denne form for malwareinfektioner er specifikt pålidelige til at udføre sofistikerede kommandoer, hvis de er konfigureret således. De er baseret på en modulær struktur, der gør det muligt for de kriminelle kontroller at koordinere alle typer farlige vaner. Blandt de foretrukne eksempler er den ændring af Windows-registreringsdatabasen – ændringsstrenge forbundet med operativsystemet kan forårsage store effektivitetsforstyrrelser såvel som manglende adgang til Windows-løsninger. Afhængigt af omfanget af ændringer kan det også gøre computersystemet totalt meningsløst. På den anden side kan manipulation af registreringsværdier, der tilhører enhver form for tredjepartsopsætningsapplikationer, underminere dem. Nogle applikationer kan komme til kort at introducere fuldstændigt, mens andre uventet kan holde op med at arbejde.

Denne visse minearbejder i sin eksisterende variation er koncentreret om at udvinde Monero-kryptovalutaen med en ændret version af XMRig CPU-minemotoren. Hvis kampagnerne bekræfter succesfulde, kan fremtidige varianter af Uihost64.exe introduceres i fremtiden. Da de malware gør brug af software applikationer susceptabilities at inficere target værter, det kan være del af en farlig co-infektion med ransomware og trojanske heste.

Fjernelse af Uihost64.exe anbefales stærkt, givet, at du tager chancen for ikke bare en kæmpe elregning, hvis den kører på din pc, alligevel kan minearbejderen også udføre forskellige andre uønskede aktiviteter på den og også beskadige din pc permanent.

Uihost64.exe fjernelsesproces

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” knappen for at fjerne Uihost64.exe

TRIN 5. Uihost64.exe fjernet!

Video guide: Sådan bruger du GridinSoft Anti-Malware til at fjerne Uihost64.exe

Hvordan undgår din pc fra at blive inficeret med “Uihost64.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Uihost64.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Uihost64.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Uihost64.exe”.