Et helt nyt, meget skadeligt cryptocurrency minearbejder infektion rent faktisk er blevet identificeret af sikkerhedsmæssige forskere. den malware, hedder Svchosa.exe kan forurene målofre ved hjælp af en række forskellige måder. Essensen bag Svchosa.exe-minearbejderen er at udnytte cryptocurrency-minearbejderopgaver på computersystemer for syge for at få Monero-symboler til målomkostninger. The outcome of this miner is the raised electrical power expenses as well as if you leave it for longer amount of times Svchosa.exe may even harm your computers components.

Svchosa.exe: distributionssystemer Metoder

Det Svchosa.exe malware benytter sig af to fremtrædende tilgange, der bruges til at forurene computermål:

- Payload Levering gennem Prior Infektioner. If an older Svchosa.exe malware is released on the sufferer systems it can automatically update itself or download and install a more recent version. Dette er muligt ved hjælp af den integrerede opdateringskommando, som henter udgivelsen. Dette gøres ved at forbinde til en bestemt foruddefineret hacker-kontrollerede webserver, der giver malware kode. Den downloadede virus får navnet på en Windows-løsning og placeres også i “%systemet% temp” Beliggenhed. Vigtige bygninger og også operativsystemets konfigurationsdokumenter transformeres for at tillade en vedvarende og også stille infektion.

- Software sårbarhed udnytter. The most recent version of the Svchosa.exe malware have actually been discovered to be triggered by the some ventures, almindeligt anerkendt for at blive brugt i ransomware-angrebene. Infektionerne er færdig ved at målrette åbne løsninger via TCP port. Strejkerne er automatiseret af en hacker-kontrolleret struktur, som opsøger hvis porten er åben. Hvis denne betingelse er opfyldt, vil den helt sikkert scanne tjenesten og gendanne oplysninger om den, bestående af enhver version og også arrangementsoplysninger. Ventures og også fremtrædende brugernavn samt adgangskodekombinationer kan gøres. Når udnyttelsen er forårsaget versus den sårbare kode, vil minearbejderen helt sikkert blive installeret sammen med bagdøren. Dette vil give den en dobbelt infektion.

Udover disse metoder kan der også gøres brug af forskellige andre strategier. Minearbejdere kan distribueres af phishing-e-mails, der sendes engros på en SPAM-lignende måde og også stole på social engineering-metoder for at pusle ofrene til at tro, at de faktisk har modtaget en besked fra en ægte løsning eller virksomhed. Infektionsfilerne kan enten anbringes direkte eller placeres i kropsindholdet i multimediewebindhold eller tekstweblinks.

Forbryderne kan også producere destruktive touchdown-websider, der kan efterligne leverandørens download- og installationssider, websteder til download af software og forskellige andre ofte tilgåede steder. Når de gør brug af lignende domænenavne som legitime adresser samt beskyttelsescertifikater, kan kunderne blive tvunget til at kommunikere med dem. I nogle tilfælde bare åbne dem kan modregne minearbejder infektion.

En anden tilgang ville være at bruge transportudbydere, der kan spredes ved at bruge disse metoder eller via netværk til deling af dokumenter, BitTorrent er en af en af de mest foretrukne dem. Det bliver jævnligt brugt til at distribuere både ægte softwareapplikationer og filer samt piratwebindhold. 2 af en af de mest populære nyttelast udbydere er følgende:

Andre metoder, der kan overvejes af de uretfærdige, omfatter brug af internetbrowser hijackers - farlige plugins, som er gjort egnede med de mest foretrukne webbrowsere. De uploades til de relevante databaser med falske individuelle vidnesbyrd og også udviklerkvalifikationer. I mange tilfælde kan resuméerne bestå af skærmbilleder, videoklip samt indviklede resuméer, der lover store funktionsforbedringer og også effektivitetsoptimeringer. Men ved afbetaling vil vanerne for de påvirkede browsere helt sikkert ændre sig- enkeltpersoner vil helt sikkert finde, at de vil blive omdirigeret til en hacker-kontrolleret landingsside, og deres indstillinger kan også ændres – standard startside, søgemaskine samt helt nye side faner.

Svchosa.exe: Analyse

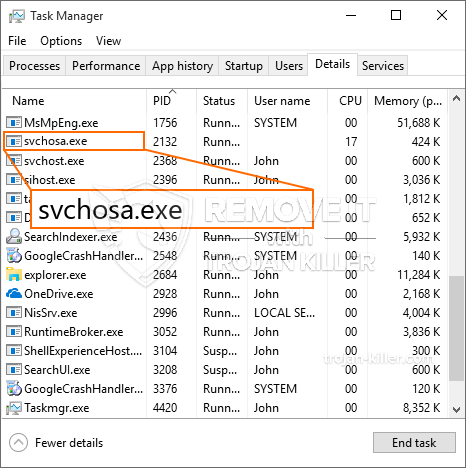

The Svchosa.exe malware is a classic case of a cryptocurrency miner which depending on its arrangement can trigger a wide array of harmful activities. Its major goal is to perform intricate mathematical tasks that will make the most of the available system sources: CPU, GPU, hukommelse såvel som harddiskområdet. The method they function is by connecting to an unique web server called mining pool from where the required code is downloaded and install. Så snart blandt de opgaver, der er downloadet det vil blive påbegyndt samtidigt, adskillige omstændigheder kan køres på hvornår. When a given task is finished another one will certainly be downloaded and install in its location and also the loophole will certainly proceed up until the computer is powered off, infektionen er sluppet af med eller en yderligere sammenlignelig begivenhed sker. Cryptocurrency vil blive tildelt de kriminelle controllere (hacking team eller en enkelt cyberpunk) direkte til deres budgetter.

A hazardous feature of this classification of malware is that samples like this one can take all system sources and virtually make the sufferer computer unusable up until the danger has been completely eliminated. A lot of them include a relentless setup which makes them actually difficult to eliminate. Disse kommandoer vil helt sikkert gøre justeringer opstartsmuligheder, configuration data and also Windows Registry values that will certainly make the Svchosa.exe malware begin automatically as soon as the computer system is powered on. Access to recovery menus as well as choices may be obstructed which renders lots of manual elimination guides almost ineffective.

Denne vis infektion vil sætte en Windows-løsning for sig selv, adhering to the conducted safety analysis ther complying with activities have actually been observed:

. During the miner procedures the connected malware can hook up to currently running Windows solutions as well as third-party set up applications. By doing so the system managers might not see that the resource lots comes from a different procedure.

| Navn | Svchosa.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware to detect and remove Svchosa.exe |

Disse slags malware infektioner er særligt effektive til at udføre avancerede kommandoer, hvis sat op, så. They are based on a modular framework allowing the criminal controllers to orchestrate all kinds of harmful actions. Blandt de fremtrædende eksempler er justeringen af registreringsdatabasen i Windows – modifications strings connected by the os can cause major performance disruptions and also the inability to accessibility Windows solutions. Relying on the range of adjustments it can additionally make the computer system totally unusable. On the various other hand adjustment of Registry values belonging to any kind of third-party set up applications can sabotage them. Some applications may stop working to launch completely while others can unexpectedly quit working.

This particular miner in its existing version is focused on mining the Monero cryptocurrency consisting of a customized version of XMRig CPU mining engine. If the projects show effective then future variations of the Svchosa.exe can be introduced in the future. Da malware bruger softwareapplikationssårbarheder til at inficere målværter, det kan være en del af en usikker co-infektion med ransomware og også trojanske heste.

Removal of Svchosa.exe is highly suggested, because you run the risk of not just a huge electrical power costs if it is running on your PC, however the miner may likewise execute various other unwanted tasks on it as well as also harm your PC completely.

Svchosa.exe removal process

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” button to remove Svchosa.exe

TRIN 5. Svchosa.exe Removed!

Video guide: How to use GridinSoft Anti-Malware for remove Svchosa.exe

Hvordan undgår din pc fra at blive inficeret med “Svchosa.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Svchosa.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Svchosa.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Svchosa.exe”.