En ny, ekstremt farlig kryptokurrency minearbejde er faktisk blevet identificeret af sikkerhedsforskere. den malware, hedder ShadowSocks.exe kan inficere målofre ved hjælp af et udvalg af metoder. Hovedidéen bag ShadowSocks.exe minearbejderen er at bruge cryptocurrency minearbejde på ofrenes computersystemer for at erhverve Monero-tokens til ofre for omkostninger. The outcome of this miner is the raised electrical power expenses as well as if you leave it for longer time periods ShadowSocks.exe might also harm your computer systems components.

ShadowSocks.exe: distributionssystemer Metoder

Det ShadowSocks.exe malware gør brug af to foretrukne metoder, som bruges til at inficere computersystemmål:

- Nyttelast Levering ved hjælp af kendte Infektioner. If an older ShadowSocks.exe malware is deployed on the target systems it can automatically upgrade itself or download a newer variation. Dette er muligt via den integrerede opgraderingskommando, som henter lanceringen. Dette gøres ved at oprette forbindelse til en specifik foruddefineret hacker-styret webserver, som tilbyder malware-koden. Den downloadede og installerede virus får bestemt navnet på en Windows-tjeneste og placeres i “%systemet% temp” areal. Vitale boligejendomme og operativsystemkonfigurationsdata ændres for at tillade en konsekvent og lydløs infektion.

- Software programmet sårbarhed udnytter. The most current variation of the ShadowSocks.exe malware have actually been discovered to be brought on by the some exploits, almindeligt kendt for at blive udnyttet i ransomware angreb. Infektionerne er færdig ved at målrette åbne tjenester via TCP port. Angrebene er automatiseret af en hacker-kontrollerede rammer, som søger efter, hvis porten er åben. Hvis dette problem er opfyldt, vil det scanne tjenesten og også hente information om det, herunder enhver form for version, og også arrangement oplysninger. Ventures samt foretrukne brugernavn samt password kombinationer kan gøres. Når brugen af er aktiveret i forhold til den sårbare kode, vil minearbejderen helt sikkert blive indsat sammen med bagdøren. Dette vil danne en dobbelt infektion.

Ud over disse teknikker kan andre strategier også gøres brug af. Minearbejdere kan spredes af phishing-e-mails, der sendes i bulk på en SPAM-lignende måde, og som også er afhængige af sociale designteknikker for at forvirre de syge til at tro, at de faktisk har fået en besked fra en lovlig tjeneste eller virksomhed. Infektionsfilerne kan enten være direkte forbundet eller indsat i kroppens indhold i multimedieindhold eller tekstweblinks.

De onde kan også producere ondsindede landingswebsider, der kan efterligne leverandørens downloadsider, portaler til download af softwareapplikationer såvel som andre steder, der ofte tilgås. Når de bruger lignende domænenavne til ægte adresser og beskyttelsescertifikater, kan kunderne blive overtalt til at engagere sig med dem. I nogle tilfælde bare åbne dem kan forårsage minearbejder infektion.

En anden metode ville være at gøre brug af transportudbydere, der kan spredes ved hjælp af disse tilgange eller ved hjælp af fildelingsnetværk, BitTorrent er en af de mest foretrukne dem. Det bruges jævnligt til at distribuere både velrenommeret softwareapplikation og dokumenter og piratkopiere webindhold. 2 af en af de mest populære transportudbydere er følgende:

Andre tilgange, der kan tænkes på af skurkene, består i at bruge webbrowser hijackers - skadelige plugins, som er gjort kompatible med de mest foretrukne internetbrowsere. De sendes til de relevante databaser med falske individuelle vidnesbyrd og programmør-legitimationsoplysninger. Ofte kan resuméerne bestå af skærmbilleder, videoklip og også omfattende resuméer, der tilskynder til fantastiske funktionsforbedringer og ydeevneoptimeringer. Ikke desto mindre vil handlingerne af de påvirkede webbrowsere helt sikkert ændre sig ved opsætningen- brugere vil helt sikkert finde, at de vil blive omdirigeret til en hacker-kontrolleret landingsside, og deres indstillinger kan også blive ændret – standard startside, online søgemaskine og helt nye faner side.

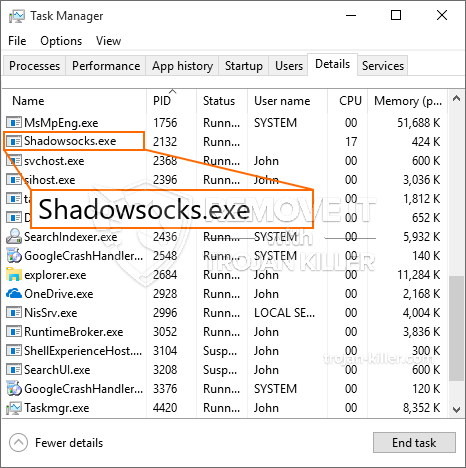

ShadowSocks.exe: Analyse

The ShadowSocks.exe malware is a timeless situation of a cryptocurrency miner which depending on its arrangement can create a wide array of unsafe activities. Dens primære mål er at udføre komplekse matematiske opgaver, der vil helt sikkert gøre brug af de let tilgængelige systemressourcer: CPU, GPU, hukommelse og harddiskplads. Den metode, de opererer, er ved at binde sig til en særlig web-server kaldet minedrift pulje, hvorfra den nødvendige kode er downloadet. Så snart en af de arbejdspladser er downloadet det vil blive startet samtidigt, mange omstændigheder kan være væk, når. Når en given opgave er afsluttet endnu en vil helt sikkert blive hentet og installere på sin plads og også løkken fortsætter op, indtil computeren systemet er slukket, infektionen elimineres eller en mere sammenlignelige lejlighed forekommer. Cryptocurrency vil blive belønnet for de kriminelle controllere (hacking team eller en enkelt hacker) direkte til deres punge.

En farlig karakteristisk for denne klassifikation af malware er, at prøverne ligner denne kan tage alle systemets kilder og også næsten gøre offeret computer meningsløst indtil risikoen er faktisk blevet totalt fået fjernet. De fleste af dem har en nådesløs installation, hvilket gør dem faktisk svært at slippe af med. Disse kommandoer vil helt sikkert foretage ændringer også muligheder, configuration files as well as Windows Registry values that will certainly make the ShadowSocks.exe malware start instantly once the computer is powered on. Tilgængelighed til nyttiggørelse menuer og også muligheder muligvis blokeret, hvilket gør mange hands-on fjernelse guider næsten ubrugelig.

Denne særlige infektion vil helt sikkert arrangement en Windows-tjeneste for sig selv, fastholdelsen af den gennemført sikkerhed evaluering ther overholde handlinger rent faktisk er blevet observeret:

. Under minearbejder operationer den tilsluttede malware kan linke til i øjeblikket kører Windows løsninger samt tredjeparts installerede applikationer. Ved at gøre dette systemets ledere måske ikke mærke til, at kilden belastning stammer fra en særskilt procedure.

| Navn | ShadowSocks.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware to detect and remove ShadowSocks.exe |

These type of malware infections are particularly effective at performing innovative commands if set up so. They are based on a modular structure enabling the criminal controllers to orchestrate all sort of hazardous actions. Blandt de populære eksempler er ændringen af Windows-registreringsdatabasen – modifications strings associated by the operating system can cause major performance disruptions and the failure to access Windows solutions. Depending upon the extent of changes it can also make the computer system completely unusable. På den anden side kan justering af registreringsværdier, der hører til tredjeparts opsatte applikationer, sabotere dem. Some applications may fail to introduce altogether while others can all of a sudden quit working.

This specific miner in its current variation is concentrated on extracting the Monero cryptocurrency containing a changed variation of XMRig CPU mining engine. If the projects prove successful then future variations of the ShadowSocks.exe can be launched in the future. Da malware bruger software program sårbarheder til at forurene mål værter, det kan være en del af en farlig co-infektion med ransomware og trojanske heste.

Elimination of ShadowSocks.exe is strongly advised, considering that you run the risk of not just a big electrical energy expense if it is running on your COMPUTER, yet the miner might likewise do other unwanted activities on it and also damage your COMPUTER permanently.

ShadowSocks.exe removal process

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” button to remove ShadowSocks.exe

TRIN 5. ShadowSocks.exe Removed!

Video guide: How to use GridinSoft Anti-Malware for remove ShadowSocks.exe

Hvordan undgår din pc fra at blive inficeret med “ShadowSocks.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “ShadowSocks.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “ShadowSocks.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “ShadowSocks.exe”.