About .Phoenix

.Phoenix er identificeret ved vores malware forskerteam som den helt nye ransomware infektion. Nogle anti-virus programmer, der allerede opdage det, Ikke desto mindre, der er særlige applikationer, der omgår det og dermed tillader dets invasion. Kunderne har faktisk vedrørte kalde det, at, som følge af udvidelsen, det omfatter i slutningen af dine dokumenter. Tillad os uddybe. Ransomware-værktøj invaderer dit computersystem ved hjælp af sløhed og dygtighed. derefter, når de kommer i, de spreder deres korruption. De gør brug af sikkerheds algoritmer til at sikre dine dokumenter. Efter det, få dig til deres løsladelse. After .Phoenix creeps right into your system, det placerer hver eneste af dine dokumenter under lås-down. Det lægger sin egen ekspansion i slutningen, dermed gør det svært at nå. Såvel som, ingen fil kan forlade sin rækkevidde. Det er målrettet filer, arkiv, billeder, sange, videoklip, det hele! Bagefter, du kan længere åbne den. Flytning af data, eller ommærkning det, vil ikke hjælpe. Den eneste metode til at starte din information fra ransomware s keep, er overensstemmelse. Infektionen forventer at du betaler en løsesum penge, hvis du ønsker at befri dine dokumenter. Det gør, at klare, i løsesum penge bemærk det efterlader efter sikkerhed. Noten er generelt en tekst-data, tilbage på dit skrivebord. Du kan desuden finde den i hver mappe, der indeholder sikre data. Det forklarer din omstændighed, og tilbyder dig en vej ud. According to .Phoenix, den eneste metode til at frigive dine data er med en særlig dekrypteringsnøgle. Og også, at opnå det, du skal betale en løsesum penge. Den mængde afviger, og det er typisk bedt om i Bitcoin. Men andre kryptokurver er derudover et alternativ. Infektionen løfter, til at sende dig det trick du har brug for, efter at du er færdig med overførslen. Såvel som, det er det. Det er alt, du får– et løfte. Du har absolut ingen forsikringer om, at overholdelse fører til noget positivt. Må ikke afhænge af ord cyberkriminelle. Disse er ustabile individer med destruktive programmer. Personer, der vil helt sikkert dobbelt kors dig. Må ikke betale dem en krone. Må ikke kalde dem ikke overholder deres behov. Det kan synes en hård opfordring til at gøre, men det er den rigtige.

How did my computer got damaged by .Phoenix?

Your computer systems obtains infected with the .Phoenix virus due to your failing to be conscientious. Nogle personer ikke er opmærksomme på vigtige informationer, mens du surfer på internettet eller installere en lang række programmer. Såvel som, potentielt dette er den måde, du likvideret med en infektion. Lige her er tingene. Infektionen gør brug af de gamle endnu guld invasive metoder til at narre dig. Og også, glide forbi dig ubemærket. Det omfatter skjule bag beskadigede weblinks, hjemmesider, samt torrents. Det bruger freeware som en måde at skjuler sig. Og også, udgør som en falsk system eller program opgradering. Synes godt om, Adobe Flash Player eller Java. Men, det meste af tiden, det bruger spam-mails. Du får en e-mail, der ser ud til at komme fra et velkendt firma. Synes godt om, Amazon eller PayPal. og, e-mailen beder dig om at klikke på et link, eller downloade en add-on. Hvis du gør, du ender med en ransomware. Husk på, at disse former for farer drage fordel af din hensynsløshed. De har brug for dig til at skynde sig, og savner at gøre på grund af vedholdenhed. Det reducerer deres skjult infiltration. De er afhængige af dig at forlade din skæbne til muligheden. Lade være med! Vælg ikke hensynsløshed løbet pleje. Man holder infektioner ud. Den anden hilser dem i.

Why is .Phoenix hazardous?

Do NOT act the means .Phoenix advises you. Following its unsafe commands is dangerous as well as will certainly make your wallet thinner. Af denne grund, ikke betale dem kontant. Tilslut ikke til cyber kidnappere. Hvis du gør, du vil fortryde det. Det er en ubrugelig indsats for at gendanne dine oplysninger, og det vil ikke afslutte godt for dig. Her er grunden. Der er et par forhold, der kan folde sig ud, når du ser den løsesum notat på skærmen. Sige, du bestemme at overholde. Du opretter forbindelse til extortionists, betale deres løsesum penge, samt ventetid. Du venter på dem til at sende dig det dekryptering hemmelighed de garanterede. Godt, hvad der sker, hvis de ikke gør det? alligevel, du har ingen forsikringer. Alle, du hvile på, er en garanti. Kan du virkelig tror ord cyber kidnappere? Svaret er ’Nej’ Disse er individer, hvem vil skuffe dig. Må ikke give kontanter! Der er desuden en ekstra alternativ. De kan, rent faktisk, sende dig en dekryptering trick. Endnu, når du forsøger at anvende det, det standser arbejdet at arbejde. Ja, de kan sende dig den forkerte ene. Efter det, du har meget mindre lån, og dine data forbliver låst. Må ikke betale! Og også, også dit bedste tænkelige omstændigheder, er ikke en grund til glæde. Hvad finder sted, efter du betale løsesum, få den rigtige hemmelighed, samt gratis dine filer? Godt? Tænk over det. Du har betalt penge til at fjerne et tegn og symptom, men ikke infektionen skaber det. Så, du fjerne filen kryptering, yet the .Phoenix ransomware remains. Det er stadig gemmer sig i hjørnerne af dit system, omkostningsfrit at strejke igen. Efter det, du er tilbage på frisk start. There aren’t enough methods to worry this enough. Må ikke betale!

Så, your PC got attacked by .Phoenix as well as more than likely you have actually lost time attempting to remove it by hand. We are definitely positive that the option below will definitely work in removing .Phoenix in an automated way. Alligevel tillader os at begynde at tale om forebyggelse af sådanne ransomware overgreb i fremtiden. Eksisterer noget, du kan gøre for at forhindre denne form for ubehagelige trussel fra at komme ind i din computer før tid? Der er nogle punkter, vi ville elske at tale om under. Først den ene er din personlige pligt til at være utroligt forsigtige, mens du bruger din computer og også primært mens du surfer på internettet. Ved inspektion din e-mail og se nogle tvivlsomme vedhæftede filer inkluderet, ikke skynde sig at åbne dem. Tilsvarende, når du kommer på Facebook og nogen i dine kontakter sender dig meddelelser, der indeholder vedhæftede filer, være meget forsigtig, især hvis disse er nogle eksekverbare filer. Den 2. punkt at tænke på er ved at undersøge pålidelighed af dit eksisterende antivirusprogram. uheldigvis, der er mange programmer til beskyttelse i dag, der bare hævder at være pålidelige, hvorimod i tider med reelle malware brud de simpelthen undlader at gøre jobbet som fremmes. In situation .Phoenix passed through into your computer system this indicates that your present anti-virus did not execute its promoted feature as well as actually stopped working to safeguard your system. Så, klart, det er en grund for dig at genoverveje dine muligheder og også helt sikkert skifte til et par andre programmer, der kan helt sikkert gøre ønskede grad af beskyttelse. Vi kan ligeledes oplyse nogle procent af brugerne, der går ind for ikke at have nogen form for anti-virus software program overhovedet. Helt bestemt, dette er en alvorlig fejltagelse fra deres side, på grund af det faktum, at i øjeblikket nettet har masser af cyber farer, der kan skjulte infiltrere tilbøjelige systemer, især dem, der ikke er forsynet med nogle grundlæggende grad af sikkerhed. Så, har anti-malware helt kører samt beskytte din pc er en skal-do punkt i dagens cyber verden.

TRIN 1. Recover files from .Phoenix ransomware encryption

Der er en masse forskellige ransomware virus på internettet. Nogle af dem er mere farlige end de andre, fordi de ikke kun forlader ondsindede processer for at beskytte sig selv, men også fjerne backup af dit system for at umuliggøre helbredelsesprocessen.

Bemærk venligst: Ikke alle ransomware infektioner er i stand til at fjerne sikkerhedskopier af dit system, så det er altid værd at prøve en Windows opsving metode nedenfor. For at beskytte dine sikkerhedskopier fra denne fare, prøve vores Anti-Ransomware produkt:

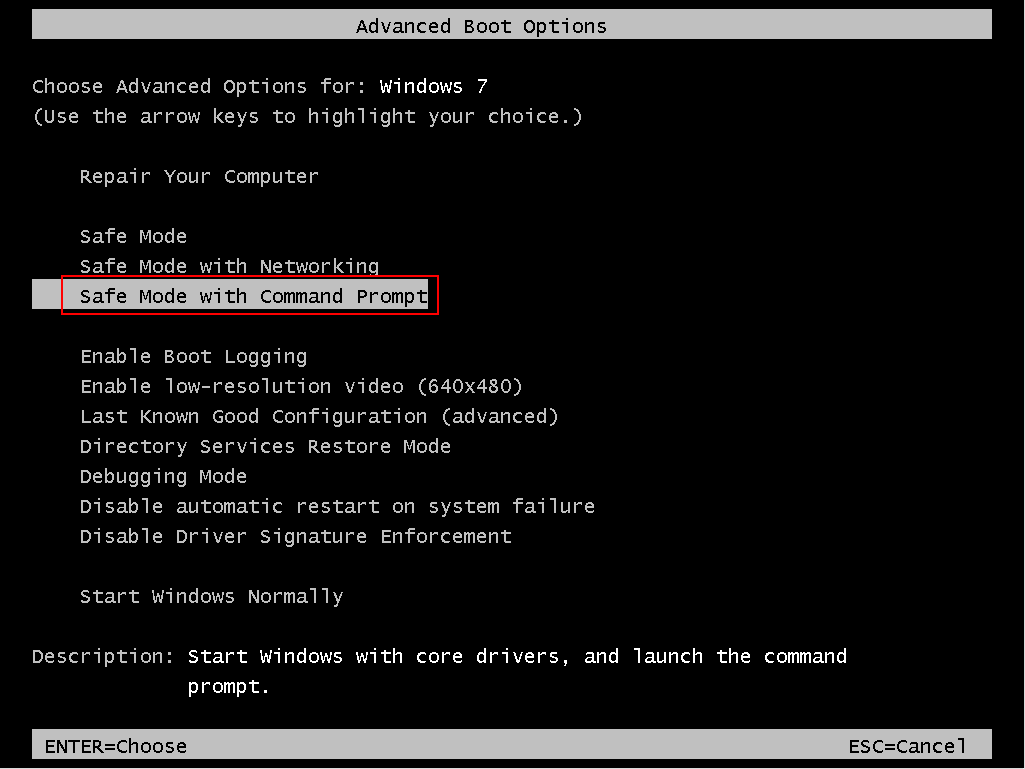

Vi anbefaler brug Fejlsikret tilstand med kommandoprompt til sikkert at udføre en gendannelse af dine filer. Du bliver nødt til at genstarte computeren, så du bedre gemme denne instruktion nogle hvor på din harddisk eller læse om fra anden computer.

- vinduer 7 brugere: Du er nødt til at genstarte dit system, og før dens indlæst konstant tryk “F8” knappen, indtil du ser opstartsmuligheder.

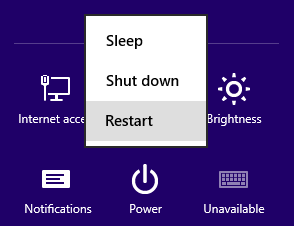

- vinduer 8/10 brugere: Tryk på “Strøm” knap fra Windows login-skærmen eller Indstillinger. Hold Flytte tasten på tastaturet, og klik på “Genstart”

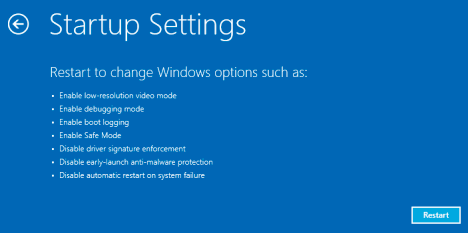

- Når computeren genstarter – Klik på “Fejlfinding” – trykke “Avancerede indstillinger” – “Startup Settings”

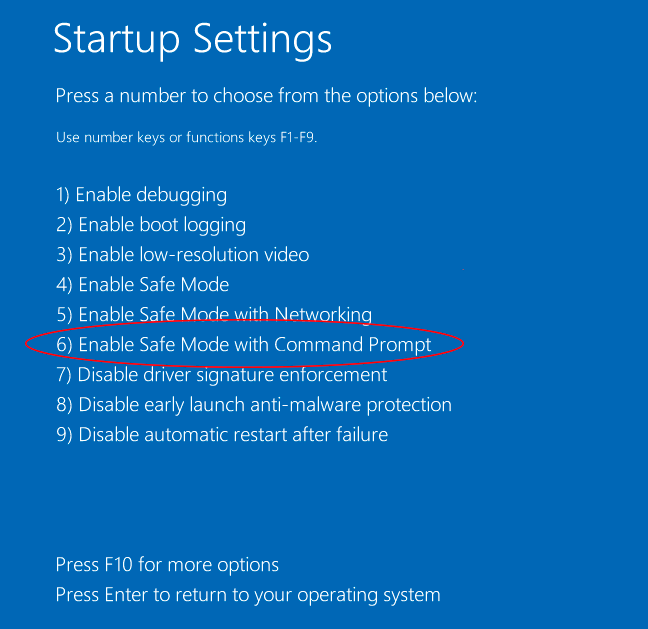

- Klik på “Genstart” knappen og din computer opdateres igen og vise dig en liste med alle muligheder. Du er nødt til at vælge den “Fejlsikret tilstand med kommandoprompt”

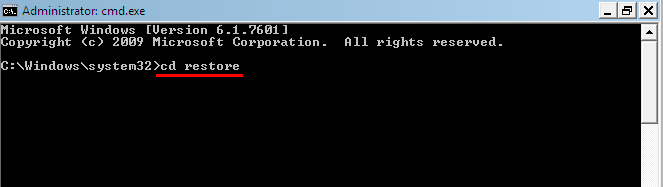

- Når dine vinduer belastninger, indtaste følgende linje: cd genoprette og tryk på Enter.

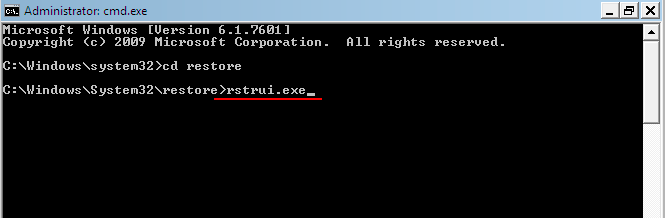

- Efter denne type rstrui.exe linje, og tryk på Enter.

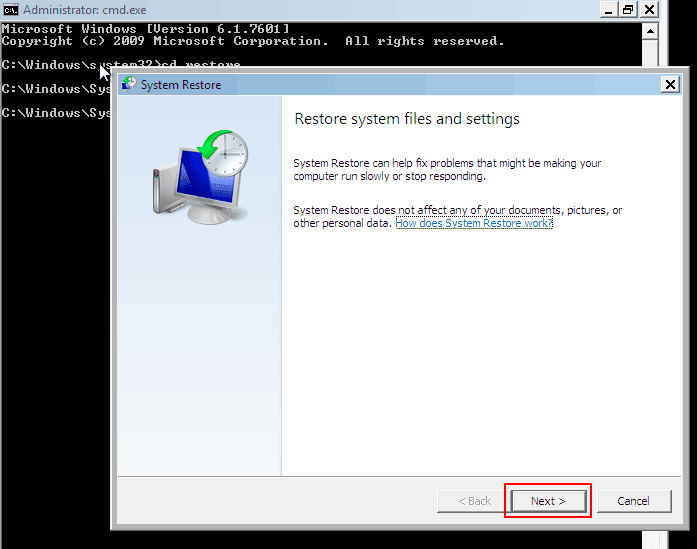

- Et opsving vindue vil åbne, før du, Klik på Næste for at fortsætte.

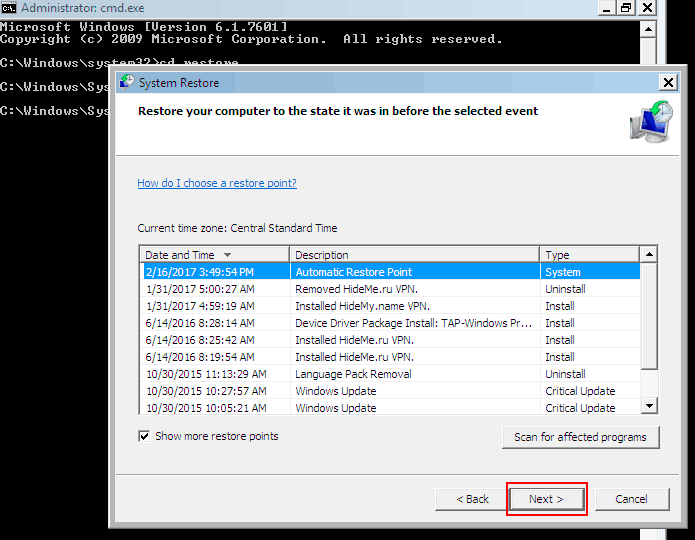

- I det næste vindue, du har brug for at vælge et gendannelsespunkt. Alle filer i beskyttede drev vil blive inddrevet på tidspunktet dette punkt blev skabt (prior to the infection with .Phoenix). I det tilfælde, hvor ransomware fjerner disse sikkerhedskopier, vil der ikke være Gendannelsespunkter opført. Vælg et gendannelsespunkt, og klik “Næste”.

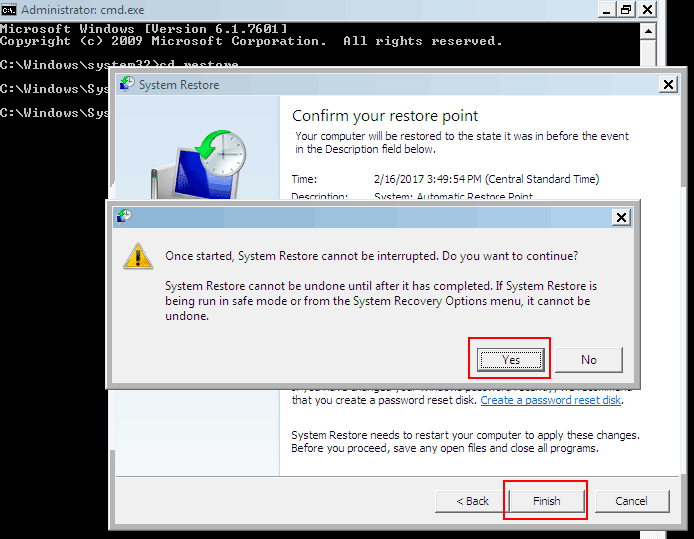

- Klik “Afslut” i dette vindue, og bekræft gendannelsesprocessen ved at trykke på “Ja“.

Simpelt eksempel på, hvordan man kan gendanne dine filer fra ransomware infektion:

TRIN 2. Removing .Phoenix ransomware malicious files

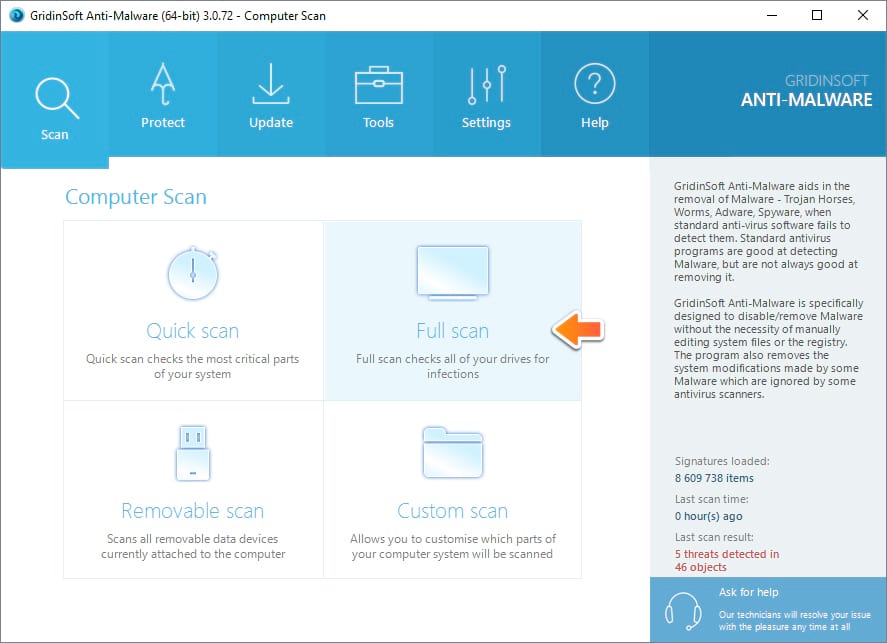

Når gendannelsesprocessen er fuldført, bør du overveje at scanne din computer med en GridinSoft Anti-Malware in order to find any traces of .Phoenix infection. Selv om nogle ransomware virus fjerner sig lige efter kryptering af dine filer, nogle kan efterlade ondsindede processer på din computer til særlige formål cyberkriminelle.

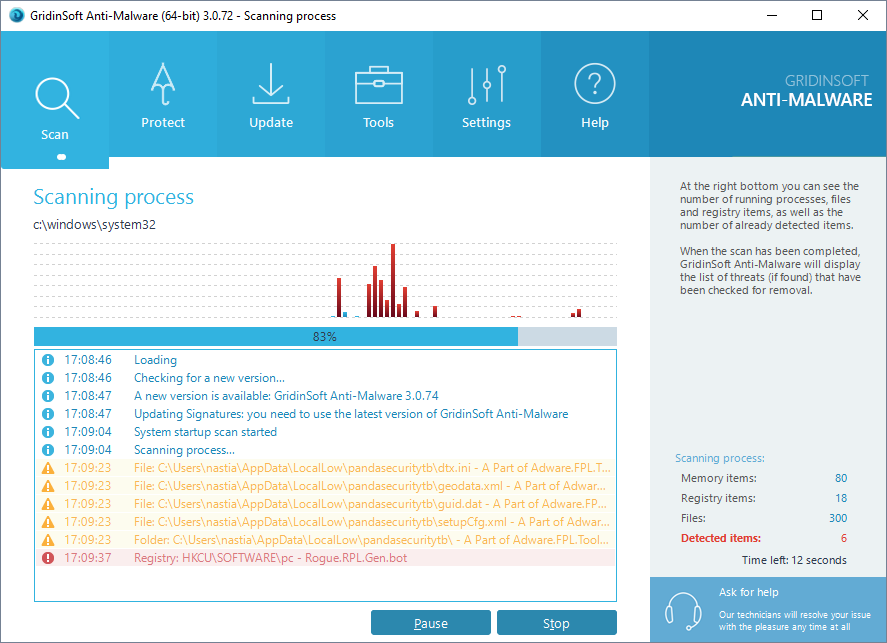

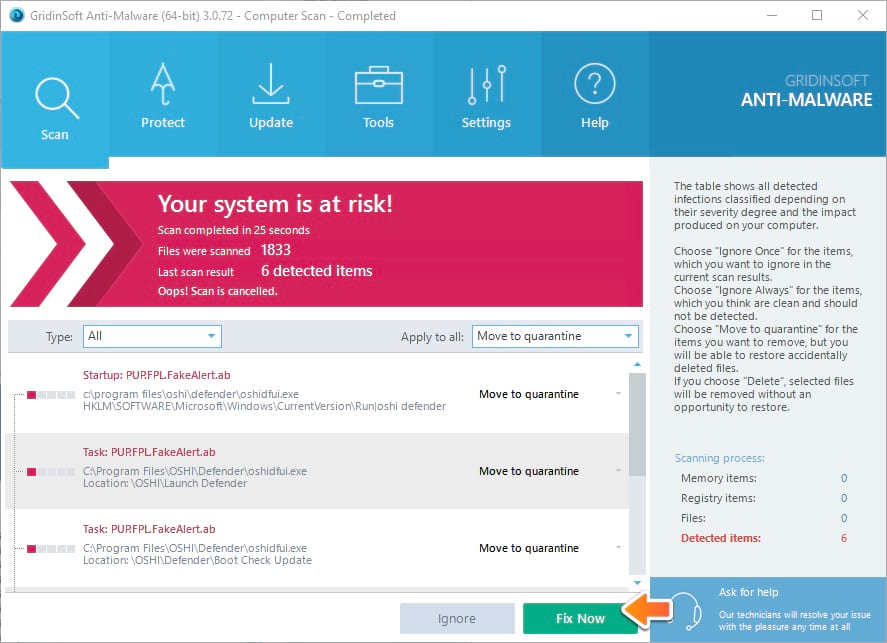

- Kør GridinSoft Anti-Malware og vælge den scanningstype, der er egnet til dine behov. Selvfølgelig, for accuratest scanningsresultater anbefaler vi dig at vælge den “Fuld scanning”.

- Giv Anti-Malware lidt tid til at tjekke dit system:

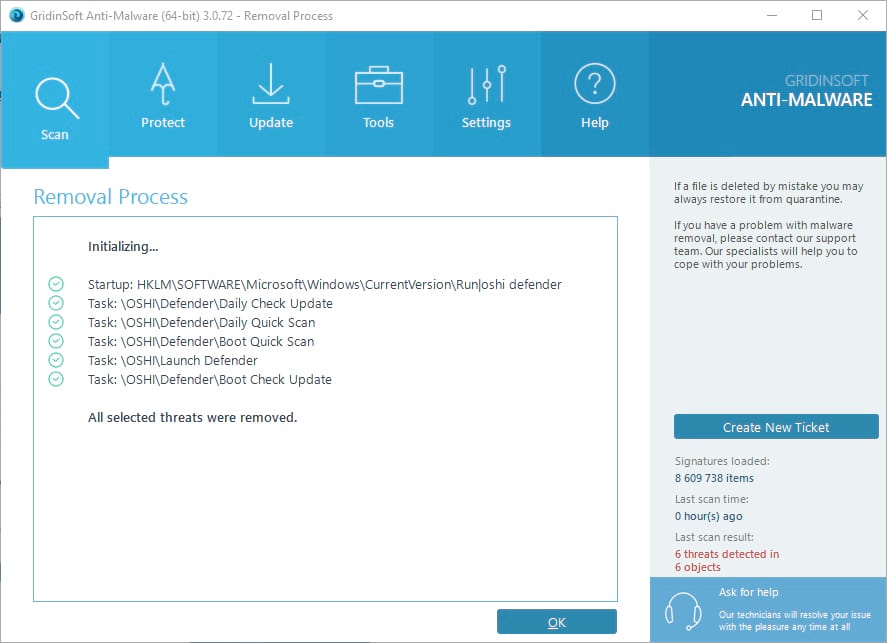

- Flyt til karantæne alle de vira og uønskede filer, at du kan se på resultatlisten:

- Nyd den malware fjernelse proces:

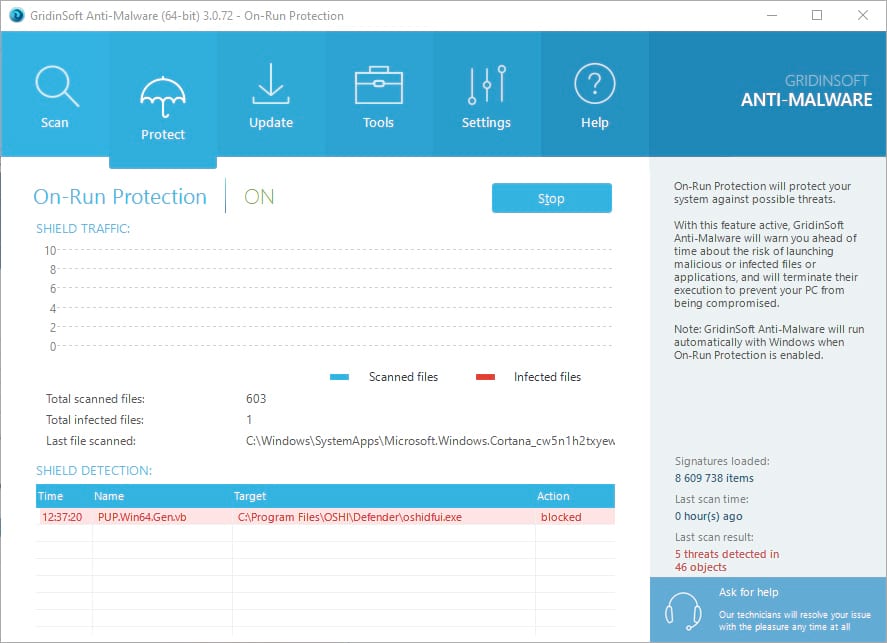

Anvendelse af On-run beskyttelse kan additionaly forhindre forskellige typer af cyberangreb, our protect may flag the downloader of the ransomware as a malicious application preventing the download of .Phoenix.

TRIN 3. Prevent the .Phoenix ransomware infection with GridinSoft Anti-Ransomware

På trods at nogle ransomware kan fjerne sikkerhedskopier af dit operativsystem, vores produkt GridinSoft Anti-Ransomware er i stand til at beskytte dem mod den fjerne i første omgang. Når en slags ondsindet program eller ransomware virus forsøger at slette dine sikkerhedskopier, ud program opfanger denne anmodning og blokerer den afsendende proces.

Bemærk: at produktet er stadig i beta testfase, nogle bugs og glitches er mulige.

Udover beskyttelsen værktøj, du skal læse og lære nogle enkle regler. Følg dem, hver gang du arbejder på din computer og din vil falde chancerne for din infektion på et minimum:

- Åbn ikke mistænkelige spam breve. Overhovedet ikke! Vær meget forsigtig med dine downloads. Download og installer software fortrinsvis fra sin officielle hjemmeside.

- Gør sikkerhedskopier af dine vigtige filer regelmæssigt. Lagring dine virkelig vigtige filer i par forskellige steder er en god beslutning.

- Hold dit system fri for adware, flykaprere og PUP Den inficerede computer bliver mere sandsynligt kompromitteret med anden skadelig software, og ransomware er ikke en undtagelse i dette tilfælde.

- Gå ikke i panik og være rimeligt. Må ikke betale løsesum gebyr lige efter du fik inficeret, det er altid bedst at søge på internettet for nogle svar. Det er muligt, at nogen har udviklet en dekryptering værktøj, der kan hjælpe dig.