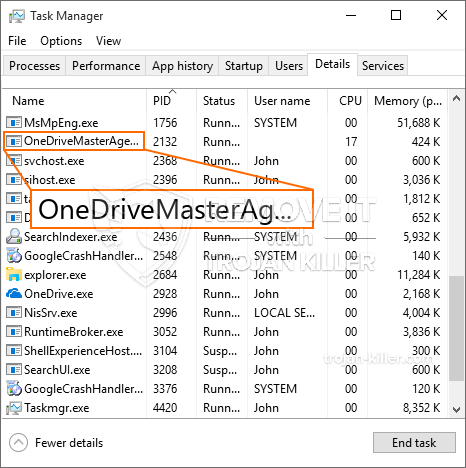

Et helt nyt, virkelig farlig kryptokurrency-minearbejdervirus er blevet opdaget af beskyttelsesforskere. den malware, hedder OneDriveMasterAgent.exe can contaminate target sufferers making use of a variety of methods. Hovedpointen bag OneDriveMasterAgent.exe minearbejderen er at bruge cryptocurrency minearbejderopgaver på målcomputere for at opnå Monero-symboler på syge bekostning. The outcome of this miner is the elevated power bills and if you leave it for longer amount of times OneDriveMasterAgent.exe may even harm your computer systems components.

OneDriveMasterAgent.exe: distributionssystemer Metoder

Det OneDriveMasterAgent.exe malware bruger to fremtrædende tilgange, der bruges til at inficere computersystemmål:

- Payload Levering hjælp Prior Infektioner. If an older OneDriveMasterAgent.exe malware is released on the sufferer systems it can instantly update itself or download and install a newer variation. Dette er muligt ved hjælp af den indbyggede opgraderingskommando, der erhverver lanceringen. Dette gøres ved at linke til en bestemt foruddefineret hacker-kontrollerede webserver, der tilvejebringer den Malwarekoden. Den downloadede og installerede infektion får navnet på en Windows-løsning og placeres også i “%systemet% temp” Beliggenhed. Vigtige hjem såvel som opsætningsfiler til operativsystemet ændres for at muliggøre en konsekvent og lydløs infektion.

- Software Application sårbarhed udnytter. The latest variation of the OneDriveMasterAgent.exe malware have been found to be triggered by the some ventures, almindeligt anerkendt for at blive brugt i ransomware-angrebene. Infektionerne er færdig ved at målrette åbne løsninger gennem TCP port. Angrebene er automatiseret af en hacker-kontrollerede rammer, der søger ud af, om porten er åben. Hvis denne betingelse er opfyldt, scanner den tjenesten og får oplysninger om den, inklusive enhver version samt opsætningsdata. Udnytter og også foretrukket brugernavn samt password blandinger kan gøres. Når brug af er aktiveret mod den modtagelige kode, udlægges minearbejderen ud over bagdøren. Dette vil danne en dobbelt infektion.

Udover disse teknikker kan andre metoder også bruges. Minearbejdere kan spredes ved hjælp af phishing-e-mails, der sendes engros på en SPAM-lignende måde og er afhængige af sociale designteknikker for at forvirre de syge til at tro, at de rent faktisk har fået en besked fra en legitim tjeneste eller et firma.. Infektionsdataene kan enten vedhæftes direkte eller placeres i kropskomponenterne i multimediemateriale eller meddelelsesweblink.

Kriminelle kan også udvikle destruktive touchdown-websider, der kan udgøre leverandørsdownloadsider, websteder til download af softwareapplikationer samt forskellige andre ofte tilgængelige områder. Når de bruger lignende domæner, der vises som ægte adresser og også sikkerheds- og sikkerhedscertificeringer, kan kunderne overtales til at interagere med dem. Nogle gange kan bare åbning af dem udløse minerinfektionen.

En yderligere strategi ville helt sikkert være at udnytte transporttjenesteudbydere, der kan spredes ud ved hjælp af disse teknikker eller ved hjælp af fildelingsnetværk, BitTorrent er blandt de mest populære dem. Det bruges ofte til at sprede både velrenommeret softwareprogram såvel som filer og også piratmateriale. 2 af en af de mest fremtrædende træk udbydere er følgende:

Forskellige andre teknikker, som de onde kan tænke over, består i at bruge internetbrowserkapere - skadelige plugins, der er kompatible med de mest fremtrædende internetbrowsere. De uploades til de relevante databaser med falske kundebedømmelser samt udviklerkvalifikationer. I de fleste tilfælde beskrivelserne kan omfatte skærmbilleder, videoklip og også indviklede beskrivelser, der appellerer til fremragende funktionsforbedringer og også effektivitetsoptimeringer. Imidlertid ændres adfærden hos de påvirkede webbrowsere ved opsætning bestemt- kunder vil helt sikkert finde ud af, at de helt sikkert vil blive omdirigeret til en hackerstyret touchdown-side, såvel som deres opsætninger kan blive ændret – standard startside, søgemaskine og nye faner side.

OneDriveMasterAgent.exe: Analyse

The OneDriveMasterAgent.exe malware is a traditional instance of a cryptocurrency miner which depending on its setup can create a variety of dangerous activities. Its primary objective is to carry out complicated mathematical jobs that will make the most of the readily available system sources: CPU, GPU, hukommelse og harddisk plads. The means they function is by attaching to an unique web server called mining pool where the called for code is downloaded. Så hurtigt som et af jobene downloades, startes det med det samme, flere tilfælde kan køres på en gang. When a provided task is finished an additional one will be downloaded and install in its location and the loop will proceed until the computer is powered off, infektionen er fjernet eller en anden sammenlignelig lejlighed sker. Cryptocurrency vil helt sikkert blive kompenseret for de kriminelle controllere (hacking gruppe eller en ensom cyberpunk) direkte til deres pengepung.

A dangerous characteristic of this classification of malware is that samples such as this one can take all system sources and also virtually make the victim computer system pointless till the threat has actually been totally eliminated. A lot of them include a relentless installment that makes them truly tough to remove. Disse kommandoer vil foretage ændringer også alternativer, configuration documents and also Windows Registry values that will make the OneDriveMasterAgent.exe malware beginning automatically as soon as the computer is powered on. Accessibility to healing menus and options might be obstructed which renders lots of hands-on elimination overviews practically worthless.

Denne specifikke infektion vil helt sikkert arrangement en Windows-tjeneste for sig selv, following the conducted protection evaluation ther following actions have actually been observed:

. During the miner operations the associated malware can link to currently running Windows solutions as well as third-party mounted applications. By doing so the system administrators might not see that the resource load comes from a separate procedure.

| Navn | OneDriveMasterAgent.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware to detect and remove OneDriveMasterAgent.exe |

Denne type malwareinfektioner er særligt pålidelige på udførelse af innovative kommandoer, hvis konfigureret således. De er baseret på en modulær struktur tillader de kriminelle controllere til at koordinere alle former for usikker adfærd. Blandt de fremtrædende eksempler er ændringen af registreringsdatabasen i Windows – justeringer strenge forbundet af OS kan udløse alvorlige effektivitet forstyrrelser og manglende adgang til Windows-løsninger. Afhængig af forskellige tilpasninger, som den kan desuden gøre computeren helt meningsløst. På den anden side regulering af Registry værdier, der kommer fra en hvilken som helst form for tredjepart oprettet programmer kan sabotere dem. Nogle programmer kan stoppe med at arbejde for at frigøre helt, mens andre pludselig kan stoppe med at arbejde.

Denne specifikke minearbejder i sin nuværende udgave er fokuseret på minedrift Monero cryptocurrency bestående af en modificeret version af XMRig CPU minedrift motor. If the campaigns prove effective then future versions of the OneDriveMasterAgent.exe can be introduced in the future. Da de malware-anvendelser software program sårbarheder forurene mål værter, det kan være en del af en farlig co-infektion med ransomware samt trojanske heste.

Removal of OneDriveMasterAgent.exe is highly advised, fordi du risikerer ikke kun en stor magt omkostninger, hvis det kører på din pc, men minearbejder kan ligeledes udføre andre uønskede opgaver på det og også skade din computer permanent.

OneDriveMasterAgent.exe removal process

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” button to remove OneDriveMasterAgent.exe

TRIN 5. OneDriveMasterAgent.exe Removed!

Video guide: How to use GridinSoft Anti-Malware for remove OneDriveMasterAgent.exe

Hvordan undgår din pc fra at blive inficeret med “OneDriveMasterAgent.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “OneDriveMasterAgent.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “OneDriveMasterAgent.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “OneDriveMasterAgent.exe”.