Et helt nyt, Virkelig skadelig kryptokurrency-minearbejdsinfektion er blevet set af sikkerhedsforskere. den malware, hedder Oledlg.exe kan forurene ofre target bruger udvalg af metoder. Hovedpointen bag Oledlg.exe-minearbejderen er at udnytte cryptocurrency-minearbejderopgaver på ofrenes computersystemer for at erhverve Monero-symboler til syge omkostninger. The result of this miner is the raised power costs as well as if you leave it for longer periods of time Oledlg.exe may also harm your computers elements.

Oledlg.exe: distributionssystemer Metoder

Det Oledlg.exe malware gør brug af to fremtrædende teknikker, som bruges til forurene computer-system mål:

- Nyttelast Levering ved hjælp af kendte Infektioner. If an older Oledlg.exe malware is deployed on the target systems it can instantly update itself or download and install a more recent version. Dette er muligt via det integrerede opdatering kommando, som opnår lanceringen. Dette gøres ved at forbinde til en bestemt foruddefineret hacker-kontrollerede server, der tilvejebringer den Malwarekoden. Den downloadede virus vil helt sikkert få navnet på en Windows-løsning samt være placeret i “%systemet% temp” areal. Vigtige hjem og også operativsystemet konfiguration dokumenter ændres for at muliggøre en ubarmhjertig og ro infektion.

- Software Application sårbarhed udnytter. The most current version of the Oledlg.exe malware have actually been found to be triggered by the some ventures, berømt anerkendt for at blive gjort brug af i de ransomware strejker. Infektionerne er færdig ved at målrette åbne løsninger gennem TCP port. Strejkerne er automatiseret af en hacker-kontrolleret struktur, som søger efter hvis porten er åben. Hvis problemet er opfyldt, vil kontrollere løsningen og få info om det, bestående af en hvilken som helst form for versionen samt opsætning af data. Udnytter og fremtrædende brugernavn og også adgangskoder kan gøres. Når manipulere udløses versus i fare kode minearbejder vil helt sikkert blive frigivet sammen med bagdør. Dette vil helt sikkert præsentere en dobbelt infektion.

Ud over disse metoder forskellige andre metoder kan gøres brug af for. Minearbejdere kan distribueres af phishing e-mails, der sendes engros i en SPAM-lignende måde, og også er afhængige af sociale designmetoder for at forvirre de mål til at tro, at de har modtaget en besked fra en velrenommeret tjeneste eller virksomhed. Infektionen filer kan enten direkte fastgjort eller indsat i kroppen indholdet i multimedier materiale eller besked links.

De kriminelle kan ligeledes skabe ondsindede touchdown websider, der kan efterligner leverandør hente og installere sider, software download-portaler og andre ofte adgang placeringer. Når de anvender lignende optræder domænenavne til legit adresser samt sikkerhedscertificeringer de individer kan blive tvunget lige ind at kommunikere med dem. I nogle tilfælde blot åbne dem kan modregne minearbejder infektion.

Endnu en metode ville helt sikkert være at bruge payload luftfartsselskaber, der kan spredes gøre brug af de ovennævnte tilgange eller gennem dokumenter deler netværk, BitTorrent er en af de mest populære dem. Det er jævnligt gjort brug af til at sprede både lovlig software program og filer og pirat webindhold. 2 af de mest foretrukne nyttelast udbydere er følgende:

Andre teknikker, der kan være tænkt over ved de onde består af brugen af browser flykaprere -unsafe plugins, der er lavet i overensstemmelse med en af de mest prominente webbrowsere. De er indsendt til de relevante databaser med falske brugerkonti evalueringer og også designer kvalifikationer. I de fleste tilfælde resuméerne kan omfatte skærmbilleder, videoklip samt udarbejde resuméer opmuntrende fantastisk attribut forbedringer og også effektiviseringer optimeringer. Ikke desto mindre, når rate vaner påvirket browsere vil ændre sig- kunder vil opdage, at de helt sikkert vil blive omdirigeret til en hacker-kontrolleret touchdown side og også deres indstillinger kan ændres – standard webside, online søgemaskine og også helt nye side faner.

Oledlg.exe: Analyse

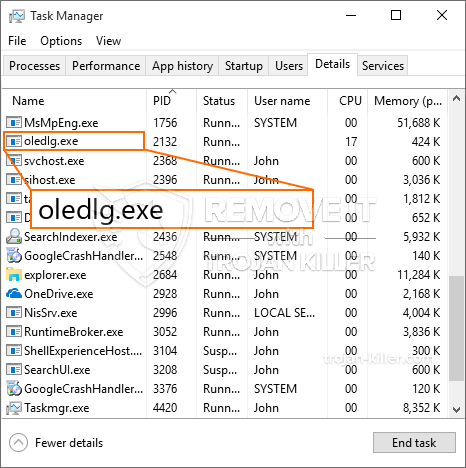

The Oledlg.exe malware is a timeless situation of a cryptocurrency miner which depending on its setup can trigger a wide array of dangerous activities. Dens primære mål er at udføre indviklede matematiske opgaver, der vil drage fordel af de tilgængelige systemkilder: CPU, GPU, hukommelse samt harddisk plads. Det betyder, at de opererer, er ved at linke til en særlig server kaldet minedrift pulje, hvorfra den nødvendige kode er downloadet og installere. Så snart en af de arbejdspladser er hentet det vil helt sikkert blive startet på en gang, flere forekomster kan udføres ved så snart. Når et tilbudt job er færdigt endnu en vil blive hentet og installere i sit område samt den smuthul vil fortsætte, indtil computeren systemet er slukket, infektionen er fjernet eller en mere ens begivenhed indtræffer. Cryptocurrency vil blive belønnet for de kriminelle controllere (hacking gruppe eller en enkelt cyberpunk) direkte til deres pengepung.

En farlig karakteristisk for denne kategori af malware er, at prøver, som denne kan tage alle systemets kilder og næsten gør den lidende computersystemet meningsløst indtil risikoen er faktisk blevet fuldstændig elimineret. De fleste af dem har en konsistent setup, der gør dem virkelig udfordrende at fjerne. Disse kommandoer vil helt sikkert gøre justeringer opstartsmuligheder, setup files and also Windows Registry values that will certainly make the Oledlg.exe malware begin automatically as soon as the computer system is powered on. Tilgængelighed til nyttiggørelse menuer og alternativer kan blive blokeret som gør masser af hands-on eliminering guider næsten ubrugelig.

Denne specifikke infektion vil konfigurationshåndtering en Windows løsning for sig selv, overholde den gennemførte evaluering sikkerhed ther er observeret følgende handlinger:

. I løbet af minearbejder procedurer den tilhørende malware kan linke til i øjeblikket kører Windows-tjenester og tredjeparts oprettet applikationer. Ved at gøre dette systemets ledere måske ikke se, at de ressourcemæssige masser kommer fra en separat proces.

| Navn | Oledlg.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware to detect and remove Oledlg.exe |

These sort of malware infections are specifically effective at performing sophisticated commands if set up so. They are based on a modular structure permitting the criminal controllers to coordinate all sort of harmful actions. Et af de fremtrædende eksempler er ændringen af Windows-registreringsdatabasen – alterations strings related by the os can cause significant performance disturbances and also the inability to gain access to Windows solutions. Depending on the scope of modifications it can also make the computer system entirely unusable. På den anden side kan kontrol af registreringsværdier, der kommer fra enhver form for tredjepartsopsætningsapplikationer, underminere dem. Nogle programmer kan stoppe med at arbejde for at frigøre helt, mens andre kan lige pludselig afslutte arbejdet.

This particular miner in its current variation is focused on mining the Monero cryptocurrency containing a modified variation of XMRig CPU mining engine. If the campaigns verify effective after that future variations of the Oledlg.exe can be launched in the future. Da malware udnytter software program susceptabilities at forurene mål værter, det kan være en del af et farligt co-infektion med ransomware samt trojanske heste.

Removal of Oledlg.exe is strongly recommended, given that you take the chance of not just a large power expense if it is working on your PC, however the miner might likewise do various other unwanted activities on it and even damage your COMPUTER completely.

Oledlg.exe removal process

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” button to remove Oledlg.exe

TRIN 5. Oledlg.exe Removed!

Video guide: How to use GridinSoft Anti-Malware for remove Oledlg.exe

Hvordan undgår din pc fra at blive inficeret med “Oledlg.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Oledlg.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Oledlg.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Oledlg.exe”.