En ny, meget farlig kryptokurrency-minearbejderinfektion er faktisk blevet identificeret af sikkerhedsforskere. den malware, hedder Gsvc.exe kan inficere target syge anvender en række forskellige måder. The essence behind the Gsvc.exe miner is to employ cryptocurrency miner activities on the computer systems of sufferers in order to acquire Monero tokens at sufferers cost. The end result of this miner is the raised power bills as well as if you leave it for longer periods of time Gsvc.exe may also harm your computer systems components.

Gsvc.exe: distributionssystemer Metoder

Det Gsvc.exe malware gør brug af 2 foretrukne fremgangsmåder, der bruges til at forurene computersystemmål:

- Payload Levering hjælp Prior Infektioner. If an older Gsvc.exe malware is released on the sufferer systems it can automatically upgrade itself or download and install a newer variation. Dette er muligt gennem den integrerede opdateringskommando, der får udgivelsen. Dette gøres ved at forbinde til en bestemt foruddefineret hacker-kontrollerede server, som giver malware kode. Den downloadede og installerede infektion vil helt sikkert få navnet på en Windows -service og også blive indsat i “%systemet% temp” placere. Vigtige boligejendomme og kørende systemopsætningsdata ændres for at muliggøre en konsekvent og lydløs infektion.

- Software programmet sårbarhed udnytter. The most current variation of the Gsvc.exe malware have been discovered to be caused by the some exploits, almindeligt kendt for at blive udnyttet i de ransomware strikes. Infektionerne er færdig ved at målrette åbne tjenester via TCP port. Strejkerne er automatiseret af en hacker-kontrolleret struktur, som opsøger hvis porten er åben. Hvis dette problem er opfyldt, vil det kontrollere løsningen samt få oplysninger om det, bestående af en hvilken som helst form for versionen samt oplysninger opsætning. Udnyttelser og fremtrædende brugernavn og også adgangskodeblandinger kan gøres. Når manipuleringen er sat i gang mod den modtagelige kode, frigives minearbejderen sammen med bagdøren. Dette vil danne en dobbelt infektion.

Bortset fra disse fremgangsmåder kan der også gøres brug af forskellige andre tilgange. Minearbejdere kan distribueres ved hjælp af phishing-e-mails, der sendes i bulk på en spam-lignende måde og også stole på sociale design-tricks for at pusle målene lige til at tro, at de faktisk har fået en besked fra en legitim service eller virksomhed. Virussdokumenterne kan enten anbringes direkte eller lægges i kropsmaterialet i multimedieindhold eller tekstweblinks.

Gerningsmændene kan desuden producere ondsindede destinationssider, der kan udgøre leverandørs downloadsider, softwareprogramoverførselssteder samt andre steder, der regelmæssigt tilgås. Når de bruger sammenlignelige domænenavne, der vises, til velrenommerede adresser og sikkerhedscertificeringer, kan brugerne blive skubbet direkte til at oprette forbindelse til dem. Nogle gange blot at åbne dem kan forårsage minearbejder infektion.

En anden tilgang ville helt sikkert være at gøre brug af nyttelastudbydere, der kan spredes ud ved hjælp af disse teknikker eller via datadelingsnetværk, BitTorrent er blot en af de mest foretrukne dem. Det bruges ofte til at sprede både ægte softwareapplikationer og filer og pirat webindhold. 2 af de mest foretrukne transportudbydere er følgende:

Andre teknikker, som kriminelle kan tænke på, består i at gøre brug af internetbrowser -kaprere -skadelige plugins, der er gjort kompatible med de mest populære web -internetbrowsere. De uploades til de relevante databaser med falske brugerudtalelser og programmeringsoplysninger. I de fleste tilfælde resuméerne kan bestå af screenshots, videoklip og også indviklede beskrivelser, der tiltrækker vidunderlige funktionsforbedringer og også præstationsoptimeringer. Ikke desto mindre ved afbetaling vil handlingerne fra de berørte browsere helt sikkert ændre sig- kunder vil helt sikkert opleve, at de helt sikkert vil blive omdirigeret til en hackerstyret landingsside, og deres indstillinger kan blive ændret – standard startside, søgemaskine og også helt nye faner webside.

Gsvc.exe: Analyse

The Gsvc.exe malware is a timeless situation of a cryptocurrency miner which relying on its arrangement can cause a wide range of dangerous actions. Its main objective is to perform complex mathematical jobs that will make use of the offered system resources: CPU, GPU, hukommelse og også harddisk område. The way they function is by linking to an unique web server called mining swimming pool where the needed code is downloaded and install. As soon as one of the tasks is downloaded it will be begun at once, flere forekomster kan udføres på en gang. When a given job is completed another one will certainly be downloaded in its area and the loophole will certainly proceed up until the computer system is powered off, the infection is gotten rid of or an additional comparable event occurs. Cryptocurrency vil blive kompenseret for de kriminelle controllere (hacking gruppe eller en ensom hacker) direkte til deres pengepung.

A dangerous attribute of this category of malware is that samples similar to this one can take all system resources and also almost make the target computer pointless until the threat has actually been completely gotten rid of. The majority of them include a relentless installation which makes them truly tough to get rid of. Disse kommandoer vil bestemt også ændre indstillingerne, arrangement files and Windows Registry values that will certainly make the Gsvc.exe malware beginning automatically once the computer system is powered on. Accessibility to recovery food selections as well as options may be obstructed which renders several hand-operated elimination guides virtually ineffective.

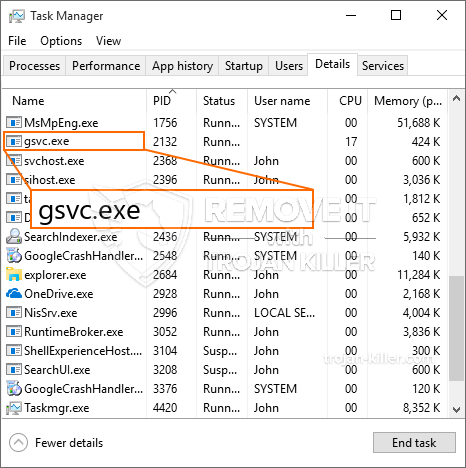

Denne specifikke infektion vil helt sikkert arrangement en Windows-tjeneste for sig selv, overholdelse af den udførte beskyttelsesanalyse der overholdes aktiviteter er blevet observeret:

. During the miner operations the connected malware can link to currently running Windows solutions as well as third-party set up applications. By doing so the system administrators may not notice that the resource load comes from a different procedure.

| Navn | Gsvc.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware to detect and remove Gsvc.exe |

Disse slags malware-infektioner er især pålidelige til at udføre avancerede kommandoer, hvis de er konfigureret sådan. They are based on a modular framework enabling the criminal controllers to coordinate all kinds of unsafe habits. En af de foretrukne tilfælde er justeringen af Windows-registreringsdatabasen – alterations strings connected by the operating system can cause severe efficiency interruptions and the inability to accessibility Windows services. Relying on the range of changes it can additionally make the computer system entirely pointless. On the various other hand manipulation of Registry values belonging to any type of third-party mounted applications can sabotage them. Some applications may stop working to release altogether while others can all of a sudden stop working.

This particular miner in its existing version is focused on mining the Monero cryptocurrency containing a customized variation of XMRig CPU mining engine. If the campaigns show successful then future variations of the Gsvc.exe can be launched in the future. Da de malware gør brug af software applikationer susceptabilities forurene mål værter, det kan være en del af en farlig co-infektion med ransomware og også trojanske heste.

Elimination of Gsvc.exe is highly advised, since you risk not only a large electricity bill if it is running on your PC, yet the miner might likewise carry out various other unwanted activities on it and also even damage your COMPUTER permanently.

Gsvc.exe removal process

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” button to remove Gsvc.exe

TRIN 5. Gsvc.exe Removed!

Video guide: How to use GridinSoft Anti-Malware for remove Gsvc.exe

Hvordan undgår din pc fra at blive inficeret med “Gsvc.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Gsvc.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Gsvc.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Gsvc.exe”.