Et helt nyt, ekstremt usikker kryptokurrency minearbejder er faktisk blevet opdaget af sikkerheds- og sikkerhedsforskere. den malware, hedder Defender.exe kan forurene ofre mål udnytte et udvalg af midler. Hovedpointen bag Defender.exe-minearbejderen er at udnytte cryptocurrency-minearbejderopgaver på ofrenes computersystemer for at erhverve Monero-tokens til syge udgifter. Resultatet af denne minearbejder er de øgede strømudgifter, og hvis du lader det være i længere tid, kan Defender.exe endda skade dine computersystemer.

Defender.exe: distributionssystemer Metoder

Det Defender.exe malware gør brug af 2 fremtrædende tilgange, der bruges til at forurene computermål:

- Payload Levering via Prior Infektioner. Hvis en ældre Defender.exe malware er implementeret på målsystemerne, kan den straks opdatere sig selv eller downloade en nyere version. Dette er muligt gennem den indbyggede opdateringskommando, der får frigivelsen. Dette gøres ved at oprette forbindelse til en bestemt foruddefineret hackerstyret server, der giver malware-koden. Den downloadede virus får navnet på en Windows-tjeneste og placeres i “%systemet% temp” placere. Væsentlige boligejendomme og operativsystemkonfigurationsfiler ændres for at muliggøre en jævn og stille infektion.

- Software programmet sårbarhed udnytter. Den nyeste variant af Defender.exe-malware er blevet opdaget at være fremkaldt af nogle ventures, populært kendt for at blive udnyttet i de ransomware angreb. Infektionerne er færdig ved at målrette åbne tjenester ved hjælp af TCP port. Overgrebene er automatiseret af en hacker-kontrolleret ramme som søger efter hvis porten er åben. Hvis dette problem er opfyldt, vil det scanne løsningen samt hente detaljer om det, herunder enhver form for version og også konfigurationsoplysninger. Ventures såvel som populære kombinationer af brugernavn og adgangskode kan udføres. Når manipuleringen udløses mod den modtagelige kode, udlægges minearbejderen sammen med bagdøren. Dette vil helt sikkert give det en dobbelt infektion.

Bortset fra disse metoder kan andre tilgange også anvendes. Minearbejdere kan spredes ved phishing-e-mails, der sendes i bulk på en SPAM-lignende måde samt stole på sociale designtricks for at få ofrene til at tro, at de har fået en besked fra en legitim tjeneste eller et firma. Infektionsdokumenterne kan enten vedhæftes direkte eller placeres i kropsindholdet i multimedieindhold eller meddelelseslink.

Kriminelle kan desuden oprette skadelige touchdown-sider, der kan efterligne download og installation af websider, softwareprogrammets downloadsteder og også andre steder, der ofte er tilgængelige. Når de bruger lignende tilsyneladende domæne til velrenommerede adresser såvel som sikkerhedscertificeringer, kan enkeltpersoner tvinges lige til at oprette forbindelse til dem. I nogle tilfælde bare åbne dem kan forårsage minearbejder infektion.

En yderligere tilgang ville helt sikkert være at bruge udbydere af nyttelasttjenester, der kan spredes ud ved hjælp af ovennævnte metoder eller ved hjælp af fildelingsnetværk., BitTorrent er blandt de mest fremtrædende. Det bruges regelmæssigt til at distribuere både legitim softwareapplikation såvel som filer og piratwebindhold. 2 af de mest fremtrædende trækudbydere er følgende:

Forskellige andre metoder, som lovovertrædere kan overveje, består i at bruge internetbrowserkapere - farlige plugins, der er kompatible med en af de mest fremtrædende internetbrowsere. De offentliggøres til de relevante arkiver med falske individuelle evalueringer samt udviklerkvalifikationer. I de fleste tilfælde beskrivelserne kan omfatte skærmbilleder, videoer samt detaljerede oversigter, der appellerer til fremragende funktionsforbedringer og effektivitetsoptimeringer. Ikke desto mindre vil installationen af de berørte webbrowsere helt sikkert ændre sig efter installationen- kunder vil finde ud af, at de helt sikkert vil blive omdirigeret til en hackerstyret destinationswebside, såvel som deres indstillinger kan blive ændret – standard webside, internet søgemaskine og helt nye faner side.

Defender.exe: Analyse

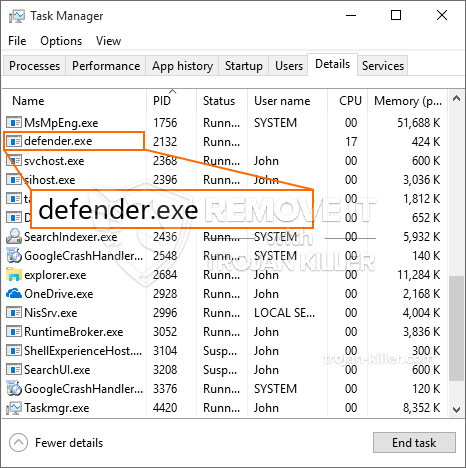

Defender.exe-malware er et traditionelt tilfælde af en kryptovaluta-minearbejder, der er afhængig af dens konfiguration og kan skabe en række farlige aktiviteter. Dets vigtigste mål er at udføre indviklede matematiske job, der helt sikkert vil gøre brug af de tilbudte systemressourcer: CPU, GPU, hukommelse såvel som harddiskområdet. Den metode, de arbejder, er ved at linke til en speciel webserver kaldet mining pool, hvor den nødvendige kode downloades og installeres. Så snart der er downloadet af opgaverne, startes det på samme tid, flere forekomster kan køre på, så snart. Når en given opgave er færdig, bliver en anden downloadet og installeret i dens område, og smuthullet fortsætter indtil computeren er slukket, infektionen fjernes, eller der sker en lignende lignende lejlighed. Cryptocurrency vil helt sikkert blive tildelt de kriminelle controllere (hacking team eller en enkelt cyberpunk) direkte til deres punge.

Et skadeligt træk ved denne klassificering af malware er, at eksempler svarende til denne kan tage alle systemressourcer og også praktisk talt gøre offerets computersystem meningsløst, indtil faren er helt fjernet. Mange af dem har en ensartet rate, der gør dem faktisk svære at fjerne. Disse kommandoer vil helt sikkert foretage ændringer i bootvalg, konfigurationsdata og Windows-registreringsværdier, der helt sikkert får Defender.exe-malware til at begynde med det samme, når computeren er tændt. Adgang til rekreative madvalg og alternativer kan blokeres, hvilket gør masser af håndbetjente eliminationsvejledninger praktisk talt ubrugelige.

Denne specifikke infektion vil arrangementet en Windows-tjeneste for sig selv, overholdelse af den udførte sikkerhedsanalyse, hvor følgende aktiviteter er blevet observeret:

. Under minearbejderprocedurerne kan den tilknyttede malware tilslutte sig Windows-løsninger, der kører i øjeblikket og installerede tredjepartsapplikationer. Ved at gøre dette kan systemadministratorerne muligvis ikke observere, at kildelotterne stammer fra en anden proces.

| Navn | Defender.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware for at opdage og fjerne Defender.exe |

id =”81628″ align =”aligncenter” width =”600″] Defender.exe

Defender.exe

Denne form for malwareinfektioner er særligt effektive til at udføre innovative kommandoer, hvis de er konfigureret således. De er baseret på en modulær ramme, der tillader de kriminelle kontrollere at orkestrere alle former for farlig opførsel. Blandt de populære eksempler er ændringen af registreringsdatabasen i Windows – justeringsstrenge, der er knyttet til operativsystemet, kan forårsage alvorlige afbrydelser i ydeevnen og manglende evne til at få adgang til Windows-tjenester. Afhængigt af rækkevidden af ændringer kan det også gøre computersystemet helt ubrugeligt. På de forskellige gengæld manipulation af Registry værdier, der kommer fra en hvilken som helst form for tredjepart oprettet kan applikationer underminere dem. Nogle applikationer mangler muligvis fuldstændig, mens andre uventet kan stoppe med at arbejde.

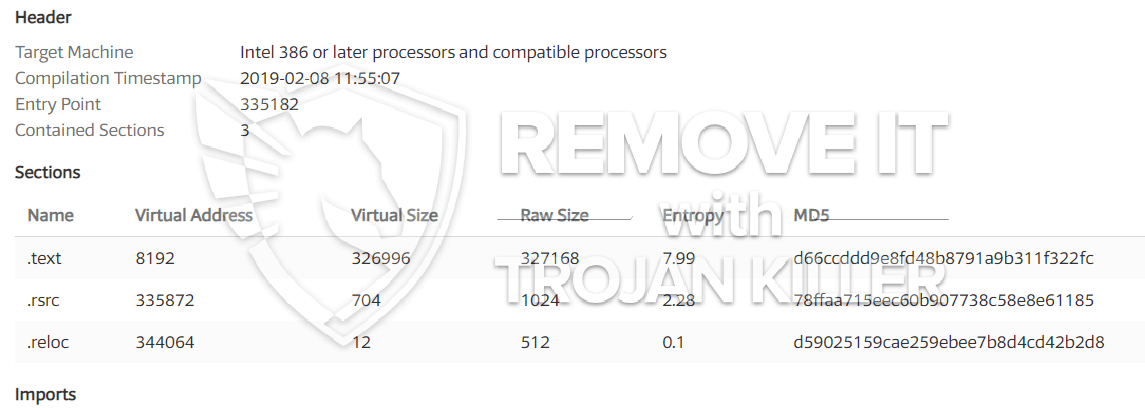

Denne særlige minearbejder i sin nuværende version er koncentreret om at udvinde Monero-kryptovalutaen bestående af en modificeret variation af XMRig CPU-minedriftmotoren. Hvis projekterne bekræfter vellykkede, kan fremtidige versioner af Defender.exe frigives i fremtiden. Da malware udnytter software program susceptabilities at forurene mål værter, det kan være bestanddel af en usikker co-infektion med ransomware og trojanske heste.

Fjernelse af Defender.exe anbefales stærkt, fordi du risikerer ikke kun store strømudgifter, hvis den fungerer på din pc, men minearbejderen kan også udføre forskellige andre uønskede opgaver på den og også skade din COMPUTER fuldstændigt.

Fjernelse af Defender.exe

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” knap for at fjerne Defender.exe

TRIN 5. Defender.exe fjernet!

Video guide: Sådan bruges GridinSoft Anti-Malware til at fjerne Defender.exe

Hvordan undgår din pc fra at blive inficeret med “Defender.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Defender.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Defender.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Defender.exe”.