En ny, Virkelig usikker kryptovaluta-minearbejdervirus er faktisk blevet opdaget af forskere inden for sikkerhed og sikkerhed. den malware, hedder CpuZ.exe can infect target sufferers utilizing a variety of methods. Essensen bag CpuZ.exe-minearbejderen er at anvende cryptocurrency-minearbejderopgaver på ofrenes computere for at få Monero-symboler til ofrenes pris. The end result of this miner is the raised electrical power bills and also if you leave it for longer amount of times CpuZ.exe may even damage your computer systems components.

CpuZ.exe: distributionssystemer Metoder

Det CpuZ.exe malware gør brug af 2 fremtrædende metoder, som anvendes til at forurene edb-mål:

- Payload Levering gennem Prior Infektioner. If an older CpuZ.exe malware is released on the victim systems it can instantly update itself or download a newer variation. Dette er muligt ved hjælp af den integrerede opgraderingskommando, der opnår frigivelsen. Dette gøres ved at linke til en bestemt foruddefineret hackerstyret server, der giver malware-koden. The downloaded and install infection will acquire the name of a Windows solution and also be placed in the “%systemet% temp” Beliggenhed. Important buildings and also operating system configuration data are transformed in order to allow a relentless as well as quiet infection.

- Software Application sårbarhed udnytter. The latest version of the CpuZ.exe malware have been found to be brought on by the some exploits, popularly understood for being made use of in the ransomware assaults. Infektionerne er færdig ved at målrette åbne tjenester ved hjælp af TCP port. Angrebene er automatiseret af en hacker-kontrolleret struktur, som opsøger hvis porten er åben. If this condition is satisfied it will certainly check the solution and also get info about it, consisting of any variation and also arrangement information. Udnyttelser og også foretrukne brugernavne samt adgangskode kombinationer kan gøres. When the manipulate is set off against the prone code the miner will certainly be released along with the backdoor. Dette vil danne en dobbelt infektion.

Apart from these methods various other approaches can be made use of also. Miners can be dispersed by phishing emails that are sent out in bulk in a SPAM-like way and also depend on social engineering techniques in order to confuse the victims right into thinking that they have gotten a message from a legit solution or firm. The virus data can be either straight connected or placed in the body contents in multimedia material or message links.

The crooks can likewise create destructive landing pages that can pose supplier download and install pages, software application download portals and also various other often accessed locations. When they utilize comparable appearing domain names to legit addresses and also safety and security certificates the users might be persuaded into communicating with them. Sometimes just opening them can cause the miner infection.

Another technique would certainly be to use payload providers that can be spread out using those techniques or through data sharing networks, BitTorrent er en af de mest foretrukne dem. It is often made use of to disperse both legit software program as well as documents and also pirate web content. 2 af en af de mest populære nyttelastbærere er følgende:

Other approaches that can be considered by the bad guys consist of the use of web browser hijackers -hazardous plugins which are made compatible with the most prominent web browsers. They are submitted to the relevant repositories with fake customer testimonials and also developer credentials. I mange tilfælde beskrivelserne kan omfatte skærmbilleder, videos and sophisticated summaries appealing great function improvements and performance optimizations. Nonetheless upon installment the actions of the influenced internet browsers will transform- users will certainly find that they will certainly be rerouted to a hacker-controlled touchdown page and also their setups may be modified – standard startside, online søgemaskine og også nye faneblade.

CpuZ.exe: Analyse

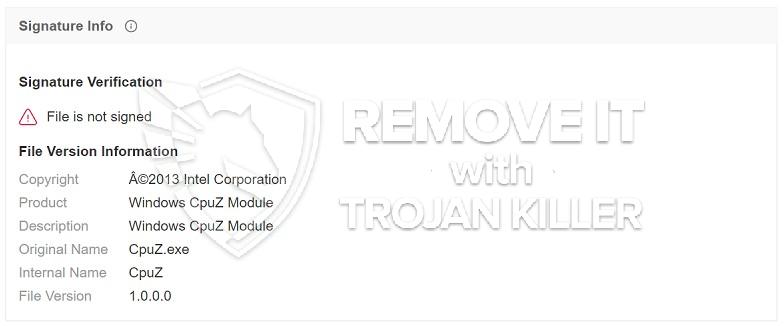

The CpuZ.exe malware is a classic situation of a cryptocurrency miner which depending on its arrangement can trigger a wide range of harmful actions. Dens primære mål er at udføre indviklede matematiske opgaver, der helt sikkert vil drage fordel af de tilgængelige systemkilder: CPU, GPU, hukommelse og harddisk område. Metoden, de fungerer, er ved at tilknytte en unik server kaldet mining pool, hvor den nødvendige kode downloades og installeres. Så snart blandt de arbejdspladser downloades det vil helt sikkert blive påbegyndt samtidigt, flere forekomster kan køres på, når. Når en tilbudt opgave er færdig, vil en mere sikkert blive downloadet i dets område, og også smuthullet vil helt sikkert fortsætte indtil computersystemet slukkes, infektionen fjernes, eller en mere lignende begivenhed finder sted. Cryptocurrency vil helt sikkert blive tildelt de kriminelle controllere (hacking team eller en enkelt hacker) lige til deres budgetter.

En farlig kvalitet ved denne gruppe af malware er, at prøver, der ligner denne, kan tage alle systemressourcer og næsten gøre målcomputersystemet meningsløst, indtil risikoen er helt fjernet. De fleste af dem inkluderer en ubarmhjertig rate, der gør dem faktisk svære at slippe af med. Disse kommandoer vil helt sikkert gøre ændringer til at starte optioner, setup files and also Windows Registry values that will certainly make the CpuZ.exe malware begin immediately as soon as the computer is powered on. Adgang til gendannelsesmenuer og også valg kan være blokeret, hvilket gør mange håndbetjente fjernelsesoversigter praktisk talt ubrugelige.

Denne specifikke infektion installerer en Windows-tjeneste for sig selv, efter den gennemførte beskyttelse analyse ther følgende handlinger er blevet observeret:

. Under minedriften kan den tilknyttede malware oprette forbindelse til allerede kørende Windows-tjenester og også tredjeparts opsætningsapplikationer. Ved at gøre det opdager systemadministratorerne muligvis ikke, at kildepartierne kommer fra en separat proces.

| Navn | CpuZ.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware to detect and remove CpuZ.exe |

Denne form for malwareinfektioner er specifikt pålidelige til at udføre sofistikerede kommandoer, hvis de er konfigureret således. De er baseret på en modulær struktur, der gør det muligt for de kriminelle kontroller at koordinere alle typer farlige vaner. Blandt de foretrukne eksempler er den ændring af Windows-registreringsdatabasen – ændringsstrenge forbundet med operativsystemet kan forårsage store effektivitetsforstyrrelser såvel som manglende adgang til Windows-løsninger. Afhængigt af omfanget af ændringer kan det også gøre computersystemet totalt meningsløst. På den anden side kan manipulation af registreringsværdier, der tilhører enhver form for tredjepartsopsætningsapplikationer, underminere dem. Nogle applikationer kan komme til kort at introducere fuldstændigt, mens andre uventet kan holde op med at arbejde.

Denne visse minearbejder i sin eksisterende variation er koncentreret om at udvinde Monero-kryptovalutaen med en ændret version af XMRig CPU-minemotoren. If the campaigns verify successful then future variations of the CpuZ.exe can be introduced in the future. Da de malware gør brug af software applikationer susceptabilities at inficere target værter, det kan være del af en farlig co-infektion med ransomware og trojanske heste.

Removal of CpuZ.exe is highly advised, givet, at du tager chancen for ikke bare en kæmpe elregning, hvis den kører på din pc, alligevel kan minearbejderen også udføre forskellige andre uønskede aktiviteter på den og også beskadige din pc permanent.

CpuZ.exe removal process

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” button to remove CpuZ.exe

TRIN 5. CpuZ.exe Removed!

Video guide: How to use GridinSoft Anti-Malware for remove CpuZ.exe

Hvordan undgår din pc fra at blive inficeret med “CpuZ.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “CpuZ.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “CpuZ.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “CpuZ.exe”.