En ny, really dangerous cryptocurrency miner virus has been spotted by protection scientists. den malware, hedder Client.exe kan forurene målpatienter ved hjælp af forskellige metoder. The essence behind the Client.exe miner is to use cryptocurrency miner activities on the computers of sufferers in order to acquire Monero tokens at sufferers expenditure. The outcome of this miner is the raised electrical power bills and also if you leave it for longer amount of times Client.exe may even harm your computers components.

Client.exe: distributionssystemer Metoder

Det Client.exe malware bruger to foretrukne metoder, som bruges til at inficere computermål:

- Payload Levering hjælp Prior Infektioner. If an older Client.exe malware is deployed on the victim systems it can instantly upgrade itself or download a more recent version. Dette er muligt ved hjælp af den integrerede opdatering kommando, som opnår frigivelse. Dette gøres ved at forbinde til en specifik foruddefineret hacker-kontrollerede server, som giver malware kode. Den downloadede og installerede virus vil få navnet på en Windows-løsning og også blive placeret i “%systemet% temp” areal. Vigtige hjem og operativsystem opsætningsdata er ændret for at tillade en vedvarende og stille infektion.

- Software programmet sårbarhed udnytter. The newest variation of the Client.exe malware have actually been found to be triggered by the some exploits, ofte forstået for at blive brugt i ransomware-strejkerne. Infektionerne er færdig ved at målrette åbne løsninger ved hjælp af TCP port. Strejkerne er automatiseret af en hacker-kontrolleret struktur, som opsøger hvis porten er åben. Hvis dette problem er opfyldt, vil det helt sikkert scanne løsningen og også hente detaljer om det, herunder enhver version samt konfigurationsoplysninger. Ventures samt fremtrædende brugernavn samt password blandinger kan gøres. Når manipulationen udløses i forhold til den modtagelige kode, vil minearbejderen helt sikkert blive indsat som supplement til bagdøren. Dette vil helt sikkert præsentere en dobbelt infektion.

Ud over disse tilgange kan andre metoder også anvendes. Minearbejdere kan distribueres af phishing-e-mails, der sendes ud i engros på en SPAM-lignende måde og er afhængige af social engineering tricks for at forvirre målene lige til at tro, at de har modtaget en besked fra en legitim tjeneste eller virksomhed. Virusfilerne kan enten vedhæftes direkte eller lægges i kroppens indhold i multimedieindhold eller tekstlinks.

Svindlerne kan ligeledes producere skadelige landingswebsider, der kan betyde, at leverandøren downloader og installerer websider, portaler til download af software og også forskellige andre steder, der regelmæssigt åbnes. Når de bruger lignende domænenavne som velrenommerede adresser og sikkerhedscertifikater, kan brugerne blive overtalt til at oprette forbindelse til dem. I mange tilfælde blot åbne dem kan modregne minearbejder infektion.

En anden strategi ville helt sikkert være at bruge trækbærere, der kan spredes ved hjælp af de ovennævnte teknikker eller ved hjælp af fildelingsnetværk, BitTorrent er en af en af de mest fremtrædende dem. Det bruges ofte til at distribuere både ægte software og dokumenter og piratindhold. 2 af en af de mest fremtrædende træk udbydere er følgende:

Andre teknikker, der kan tages i betragtning af de kriminelle, består i at gøre brug af internet browser hijackers - skadelige plugins, som er gjort egnede med de mest foretrukne web internet browsere. De udgives til de relevante depoter med falske individuelle anmeldelser samt designerlegitimationsoplysninger. I mange tilfælde beskrivelserne kan bestå af screenshots, videoer og også smarte beskrivelser, der tilskynder til fremragende funktionsforbedringer og ydeevneoptimeringer. Ikke desto mindre vil handlingerne af de berørte internetbrowsere ændre sig ved afbetaling- kunder vil helt sikkert finde ud af, at de vil blive omdirigeret til en hacker-kontrolleret landingsside, og deres opsætninger kan blive ændret – standard webside, internetsøgemaskine samt ny faneblad.

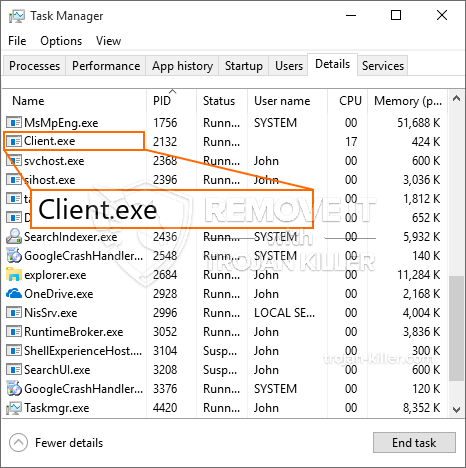

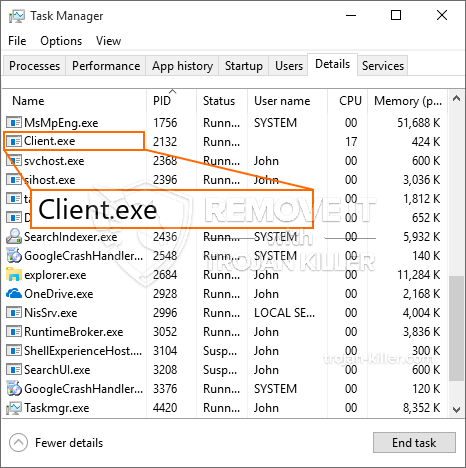

Client.exe: Analyse

The Client.exe malware is a classic case of a cryptocurrency miner which depending on its arrangement can trigger a wide variety of harmful actions. Its primary objective is to execute intricate mathematical tasks that will capitalize on the offered system sources: CPU, GPU, hukommelse og harddisk plads. The means they work is by linking to a special web server called mining swimming pool from where the needed code is downloaded. Så snart en af opgaverne er hentet det vil helt sikkert blive startet på en gang, flere forekomster kan udføres ved når. When an offered task is completed an additional one will be downloaded and install in its area and also the loophole will certainly continue up until the computer system is powered off, infektionen fået fjernet eller en anden tilsvarende begivenhed finder sted. Cryptocurrency vil helt sikkert blive kompenseret for de kriminelle controllere (hacking gruppe eller en enkelt hacker) direkte til deres pengepung.

A harmful quality of this category of malware is that examples similar to this one can take all system sources and also practically make the victim computer system unusable until the risk has been entirely removed. A lot of them feature a relentless setup that makes them actually hard to eliminate. Disse kommandoer vil helt sikkert gøre ændringer også alternative, setup documents as well as Windows Registry values that will make the Client.exe malware begin instantly as soon as the computer is powered on. Accessibility to healing menus and also options might be obstructed which makes many hands-on elimination overviews almost ineffective.

Denne specifikke infektion vil konfigurationshåndtering en Windows-tjeneste for sig selv, overholdelse af den udførte beskyttelsesanalyse og overholdelse af handlinger er blevet observeret:

During the miner operations the connected malware can attach to already running Windows services as well as third-party installed applications. By doing so the system administrators might not notice that the source tons originates from a separate process.

| Navn | Client.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware to detect and remove Client.exe |

Disse slags malware-infektioner er særligt effektive til at udføre sofistikerede kommandoer, hvis de er konfigureret sådan. De er baseret på en modulær struktur, der tillader de kriminelle kontroller at koordinere alle former for usikre vaner. Blandt de populære forekomster er ændringen af registreringsdatabasen i Windows – ændringsstrenge relateret af os kan udløse store ydelsesforstyrrelser såvel som manglende adgang til Windows-løsninger. Afhængigt af omfanget af ændringer kan det desuden gøre computeren helt ubrugelig. På den anden side kan manipulation af registreringsværdier, der tilhører tredjeparts monterede applikationer, sabotere dem. Nogle applikationer kan ikke introduceres helt, mens andre uventet kan stoppe med at fungere.

Denne særlige minearbejder i sin nuværende variation er koncentreret om at udvinde Monero-kryptovalutaen, der indeholder en modificeret variation af XMRig CPU-minemotoren. If the campaigns prove effective then future versions of the Client.exe can be introduced in the future. Da malware bruger sårbarheder i software til at inficere target værter, det kan være del af en skadelig co-infektion med ransomware og trojanske heste.

Removal of Client.exe is highly advised, fordi du tager chancen for ikke kun en stor strømudgift, hvis den virker på din COMPUTER, men minearbejderen kan også udføre forskellige andre uønskede opgaver på den og endda beskadige din pc permanent.

Client.exe removal process

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” button to remove Client.exe

TRIN 5. Client.exe Removed!

Video guide: How to use GridinSoft Anti-Malware for remove Client.exe

Hvordan undgår din pc fra at blive inficeret med “Client.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Client.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Client.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Client.exe”.