Et helt nyt, virkelig skadeligt cryptocurrency minearbejder virus er blevet fundet ved sikkerhed og sikring forskere. den malware, hedder Atnon.exe kan forurene ofre target ved hjælp af forskellige metoder. Hovedideen bag Atnon.exe-miner er at ansætte cryptocurrency-mineraktiviteter på ofrenes computersystemer for at opnå Monero-symboler til de ramte omkostninger.. Resultatet af denne minearbejder er de hævede strømudgifter såvel som hvis du forlader det i længere perioder Atnon.exe kan også skade dine computersystemelementer.

Atnon.exe: distributionssystemer Metoder

Det Atnon.exe malware udnytter 2 foretrukne metoder, der anvendes til at inficere computersystemmål:

- Payload Levering gennem Prior Infektioner. Hvis en ældre Atnon.exe malware frigives på offerets systemer, kan den straks opgradere sig selv eller downloade og installere en nyere version. Dette er muligt via den indbyggede opgraderingskommando, der får lanceringen. Dette gøres ved at forbinde til en bestemt foruddefineret hacker-kontrollerede server, som leverer malware kode. Den downloadede og installerede infektion får bestemt navnet på en Windows-tjeneste og placeres i “%systemet% temp” areal. Væsentlige hjem samt kørsel af systemordningsfiler transformeres for at tillade en vedvarende og også stille infektion.

- Software sårbarhed udnytter. Den seneste version af Atnon.exe malware er blevet opdaget at blive bragt videre af nogle udnyttelser, almindeligt anerkendt for at blive brugt i ransomware-angreb. Infektionerne er færdig ved at målrette åbne tjenester ved hjælp af TCP port. Angrebene er automatiseret af en hacker-kontrollerede rammer, som ser op, hvis porten er åben. Hvis denne betingelse er opfyldt, vil den bestemt scanne tjenesten og også få oplysninger om den, inklusive enhver form for variation og opsætningsdata. Udnyttelse og også fremtrædende brugernavn og også adgangskodeblandinger kan udføres. Når manipuleringen er forårsaget i forhold til den tilbøjelige kode, vil gruvearbejderen blive indsat sammen med bagdøren. Dette vil danne en dobbelt infektion.

Udover disse fremgangsmåder kan andre metoder også anvendes. Minearbejdere kan distribueres ved phishing-e-mails, der sendes i bulk på en SPAM-lignende måde, og de kan stole på sociale designmetoder for at forvirre målene til at tro, at de har modtaget en besked fra en velrenommeret service eller virksomhed. Infektionsdataene kan enten anbringes lige eller sættes i kropsindholdet i multimediemateriale eller meddelelsesweblink.

Forbryderne kan også udvikle destruktive destinationssider, der kan udgøre leverandørens download og installere sider, softwareprogram download websteder og også forskellige andre ofte tilgængelige områder. Når de bruger et lignende klingende domæne som ægte adresser såvel som sikkerhedscertificeringer, kan kunderne overtales til at oprette forbindelse til dem. Nogle gange blot åbne dem kan aktivere minearbejder infektion.

En strategi mere ville bestemt være at gøre brug af nyttelastbærere, der kan spredes ved hjælp af ovennævnte metoder eller via fildelingsnetværk, BitTorrent er en af de mest populære dem. Det bruges regelmæssigt til at distribuere både ægte software såvel som data og også piratmateriale. 2 af en af de mest foretrukne haul bærere er følgende:

Andre metoder, som lovovertræderne kan overveje, består i at gøre brug af browserkaprere - skadelige plugins, der er gjort egnet til en af de mest fremtrædende internetbrowsere. De offentliggøres til de relevante databaser med falske brugerudtalelser og også programmeringsoplysninger. Ofte kan resuméerne bestå af skærmbilleder, videoklip og også smarte beskrivelser, der lover fremragende funktionsforbedringer samt ydeevneoptimeringer. Imidlertid vil de berørte browsers vaner ændre sig ved opsætning- kunder vil helt sikkert opdage, at de omdirigeres til en hacker-kontrolleret destinationsside, såvel som deres indstillinger kan ændres – standard webside, søgemaskine og også helt nye faner webside.

Atnon.exe: Analyse

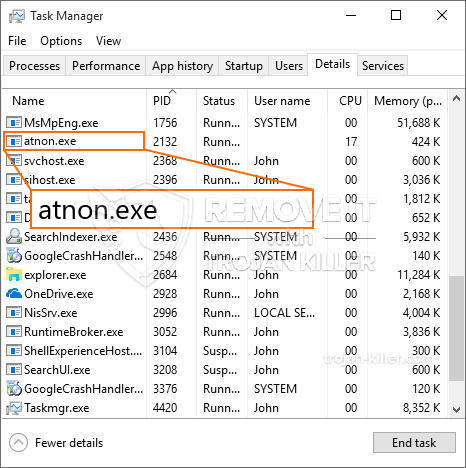

Atnon.exe-malware er et klassisk eksempel på en cryptocurrency-miner, som afhængigt af dens arrangement kan skabe en række farlige aktiviteter. Dets hovedmål er at udføre komplicerede matematiske opgaver, der helt sikkert vil drage fordel af de let tilgængelige systemkilder: CPU, GPU, hukommelse samt harddisk plads. Den måde, de fungerer på, er ved at linke til en unik webserver kaldet mining swimmingpool, hvorfra den nødvendige kode downloades og installeres. Så hurtigt som et af job downloades, startes det samtidig, talrige eksempler kan udføres ved så snart. Når en leveret opgave er afsluttet, downloades en ekstra en installeres på sin plads, og løkken fortsætter også, indtil computersystemet er slukket, infektionen elimineres, eller der sker endnu en lignende begivenhed. Cryptocurrency vil blive kompenseret for de kriminelle controllere (hacking gruppe eller en ensom cyberpunk) direkte til deres tegnebøger.

Et skadeligt træk ved denne gruppe malware er, at prøver som denne kan tage alle systemkilder og praktisk talt gøre målcomputersystemet ubrugeligt, indtil faren er blevet fjernet fuldstændigt. Mange af dem har en nådeløs installation, der gør dem faktisk udfordrende at fjerne. Disse kommandoer vil foretage justeringer for at starte alternativer, arrangementfiler og Windows-registerværdier, der får Atnon.exe-malware til at starte med det samme, når computeren er tændt. Tilgængelighed til helende menuer og også muligheder kan forhindres, hvilket gør masser af håndbetjente fjernelsesguider næsten ubrugelige.

Denne specifikke infektion vil bestemt arrangere en Windows-løsning for sig selv, efter den udførte beskyttelsesanalyse er følgende aktiviteter blevet observeret:

. I løbet af mineroperationer kan den tilknyttede malware oprette forbindelse til aktuelt kørende Windows-løsninger og også installerede applikationer fra tredjepart. Dermed kan systemadministratorerne muligvis ikke se, at ressourcebelastningen kommer fra en anden proces.

| Navn | Atnon.exe |

|---|---|

| Kategori | Trojan |

| Sub-kategori | Cryptocurrency Miner |

| farer | Høj CPU-forbrug, reduktion Internet hastighed, PC nedbrud og fryser og etc. |

| Hovedformål | For at tjene penge til cyberkriminelle |

| Fordeling | Torrents, Gratis spil, Cracked apps, E-mail, tvivlsomme hjemmesider, udnytter |

| Fjernelse | Installere GridinSoft Anti-Malware at registrere og fjerne Atnon.exe |

Denne slags malware-infektioner er især effektive til at udføre sofistikerede kommandoer, hvis de er konfigureret sådan. De er baseret på en modulopbygget ramme, der tillader de kriminelle kontrollører at orkestrere enhver form for farlig adfærd. Et af de populære eksempler er den ændring af Windows-registreringsdatabasen – justeringsstrenge, der er forbundet med os, kan skabe alvorlige effektivitetsforstyrrelser samt manglende evne til at få adgang til Windows-løsninger. Afhængig af omfanget af tilpasninger, som den kan desuden gøre computersystemet helt meningsløst. På den anden side kan kontrol af registerværdier, der kommer fra enhver form for tredjepartsmonterede applikationer, sabotere dem. Nogle programmer kan falde kort til at frigive helt, mens andre uventet kan afslutte arbejde.

Denne bestemte miner i sin nuværende version er koncentreret om minedrift af Monero cryptocurrency indeholdende en modificeret version af XMRig CPU-minedriftmotor. Hvis kampagnerne viser sig at være effektive, kan fremtidige versioner af Atnon.exe frigives i fremtiden. Da malware udnytter software ansøgning sårbarheder til at inficere target værter, det kan være bestanddel af en farlig co-infektion med ransomware og også trojanske heste.

Elimination af Atnon.exe foreslås kraftigt, i betragtning af at du risikerer ikke kun en enorm elektrisk energiregning, hvis den kører på din pc, men minearbejderen kan desuden udføre andre uønskede opgaver på den såvel som endda skade din pc permanent.

Atnon.exe fjernelsesproces

TRIN 1. Først og fremmest, skal du downloade og installere GridinSoft Anti-Malware.

TRIN 2. Så skal du vælge “Hurtig scanning” eller “Fuld scanning”.

TRIN 3. Kør til at scanne din computer

TRIN 4. Når scanningen er fuldført, skal du klikke på “ansøge” -knap for at fjerne Atnon.exe

TRIN 5. Atnon.exe blev fjernet!

Video guide: Sådan bruges GridinSoft Anti-Malware til at fjerne Atnon.exe

Hvordan undgår din pc fra at blive inficeret med “Atnon.exe” i fremtiden.

En kraftfuld antivirus-løsning, der kan detektere og blokere fileless malware er, hvad du har brug for! Traditionelle løsninger opdage malware baseret på virusdefinitioner, og dermed de kan ofte ikke registrere “Atnon.exe”. GridinSoft Anti-Malware beskytter mod alle typer af malware, herunder fileless malware såsom “Atnon.exe”. GridinSoft Anti-Malware giver cloud-baseret adfærd analysator at blokere alle ukendte filer, herunder zero-day malware. Sådan teknologi kan opdage og helt fjerne “Atnon.exe”.