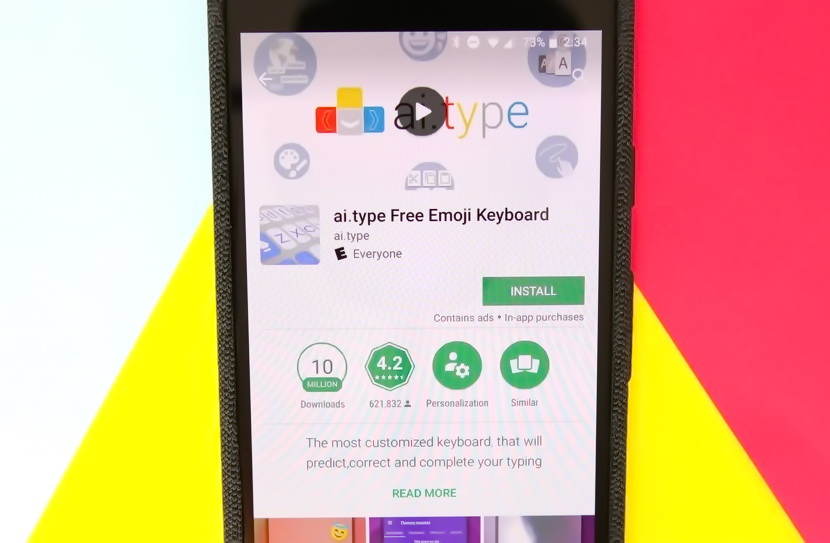

Skaf-D og Upstream Systems eksperter fandt, at ai.type, en populær Android-tastatur, blev inficeret med ondsindet kode, og brugerne kunne miste omkring $18 millioner på grund af dette.

Recalling, opdagelse af malware som en del af ansøgningen blev først reprorted sidste sommer.derefter, eksperter afsløret på Google Play mange applikationer inficeret med en clicker trojan, blandt hvilke var ai.type installeret Mere end 40 million gange.

”Den app har været at levere millioner af usynlige annoncer og falske klik, leverer samtidig ægte brugerdata om reelle visninger, klik og køb til annoncenetværk. Ai.type udfører nogle af sine aktiviteter gemmer sig under andre identiteter[1], herunder tilsløres sig til spoof populære apps såsom Soundcloud”, - skrive Opstrøms Systems eksperter.

Nu, Secure-D og Upstream Systems eksperter advarer om, at selv efter at afinstallere fra Google Play, ansøgningen er forblevet aktiv på millioner af enheder og er stadig tilgængelig i andre, uofficielle ansøgning butikker. Skønt aktiviteten af malware faldt, uheldigvis, det stoppede ikke helt.

Problemet er, at den trojanske ikke blot kan engagere sig i reklame og fremme af andre programmer på Google Play, men kan også stille og roligt indlæse nogen steder, herunder dem med reklamer (herunder video) eller andet tvivlsomme indhold.

Læs også: xHelper ”undeletable” trojanske inficeret 45,000 Android-enheder

Det forlyder, at til dato, Opstrøms Systems analytikere har detekteret og blokeret mere end 14,000,000 mistænkelige anmodninger om transaktioner med oprindelse fra 110,000 unikke enheder, hvorpå ai.type tastatur blev indlæst.

Hvis disse anmodninger ikke blev blokeret, køb af premium digitale tjenester skete uden ofrets anmeldelse, som i alt vil koste brugere om $18,000,000.

”Ai.type indeholder software development kits (SDK'er) med hardcodede links til annoncer og abonnerer brugere til præmie tjenester uden deres samtykke. Disse SDK'er navigere til annoncer via en række omdirigeringer og automatisk udføre klik at udløse abonnementer. Dette er engageret i baggrunden, så at almindelige brugere ikke vil indse det finder sted”, - forklarer Leder af Secure-D ved Upstream, Dimitris Maniatis.

Mistænkelig aktivitet af denne art blev registreret i 13 lande, men var især høj i Egypten og Brasilien.

anbefalinger:

Opstrøms rådgiver alle forbrugere, der har downloadet ai.type at kontrollere deres telefoner til usædvanlig adfærd. Brugere bør regelmæssigt kontrollere deres telefoner og fjerne enhver anmeldt malware. De bør også tjekke deres regninger for uønskede eller uventede gebyrer for at få adgang til præmie datatjenester og at holde øje med tegn på øget dataforbruget, som kunne tyde på en ondsindet app forbrugende data i baggrunden.